无线网络传输中针对线性欺骗攻击的检测策略

2023-09-06叶娜任祝

叶 娜 任 祝

(浙江理工大学信息科学与工程学院 杭州 310018)

(yohanna_yn@163.com)

近年来,随着信息技术的快速发展,信息世界和物理环境的交互不断加深,信息物理系统(cyber-physical system, CPS)也应运而生.CPS的核心是通过计算技术、通信技术和控制技术打破空间的束缚,实现全面感知、可靠传输、实时处理以及智能控制.CPS有着广泛的应用场景,适用于电力、交通和医疗等各个领域[1-2].然而,网络通信技术在给CPS带来便利的同时,也使其面临更多的风险.其中最具挑战性的问题之一就是CPS的安全问题.一方面,在系统从“封闭”走向“开放”的过程中,系统更容易受到恶意的网络攻击;另一方面,随着攻击能力的不断提高以及攻击形式的多样化,攻击网络基础设施和通信渠道成功的可能性也越来越大.一旦系统受到攻击就会失去稳定性,给人民生活、国民经济和社会安全带来严重的危害[3-5],因此越来越多的学者开始对CPS的安全进行研究.

信息物理系统的安全问题实质上就是攻击者与防御者的博弈问题.从攻击的角度看,攻击者可以利用掌握的模型知识资源和披露资源对系统进行攻击[6-8].网络攻击类型通常根据攻击者掌握的资源进行分类.基于此:文献[9]提出一种CPS攻击空间模型,包括虚假数据注入攻击(false data injection attack, FDIA)、拒绝服务攻击以及重放攻击等;文献[10]讨论的是对系统进行重放攻击的可行性以及重放攻击对系统性能的影响;文献[11]提出一种线性欺骗攻击策略,并给出相应的可行性约束,用以保证攻击者能够成功实现虚假数据注入;文献[12]结合当前时刻残差和历史残差设计了一种更通用的攻击策略,以降低系统的估计性能;文献[13]采用KL散度作为隐身性度量,设计出一种在不知道滤波器增益情况下能够破坏估计性能的隐形欺骗攻击;文献[14]通过约束优化方法找到某一类线性攻击的最优参数值,并利用随机逼近算法证明了所提算法的收敛性.

从防御的角度看:文献[15]针对拒绝服务攻击和固有随机数据包丢失的情况,提出一种基于随机Lyapunov函数和线性矩阵不等式的方法来保证系统的稳定性;文献[16]提出一种基于水印的检测方案,同时限制攻击者对水印信号的了解程度以确保系统的不可预测性;文献[17]针对FDIA提出一种基于加权最小二乘法和改进的无迹卡尔曼的数据检测方法;文献[18]基于从可信传感器中提取的信息以及可信传感器和可疑传感器之间的相关性,针对不同的场景提出不同的检测和估计方法.

线性欺骗攻击作为一种典型的虚假数据注入攻击形式,具有隐蔽性高、危害性强等特点.鉴于此,本文主要考虑多传感器系统下的线性欺骗攻击问题.首先分析了线性欺骗攻击的形式以及其能够躲避χ2检测器的条件.之后针对该攻击提出了基于相似度度量法则的多种检测方案,仿真采用切比雪夫距离检测法来判别系统是否正常运行.

1 模型构建

1.1 系统架构

本文提出的CPS架构如图1所示.系统采用多个传感器监控物理设备和采集数据.滤波器采用卡尔曼滤波对系统进行状态估计.在数据传输过程中,恶意攻击者可能对数据进行拦截和修改,因此配备局部χ2检测器,用来监控系统状态.

1.2 系统描述

考虑具有N个无线传感器,其中每个传感器用来测量同一线性时不变过程的输出,其动力学模型如下:

xk+1=Axk+wk,

(1)

(2)

其中i=1,2,…,N,xk∈n表示时刻k系统的状态向量,mi表示第i个传感器在时刻k的观测向量,矩阵A和Ci分别表示系统状态转移矩阵和第i个传感器的系统观测矩阵.wk∈n和别表示系统过程噪声和观测噪声,是均值为0、协方差分别为Q和Ri的高斯白噪声.假设(A,Ci)是可检测的,且是稳定的.

1.3 状态估计

在时刻k,每个传感器通过卡尔曼滤波器来进行状态估计.卡尔曼滤波器的原理是利用前一时刻的估计值和当前时刻的观测值来更新对状态变量的估计,求出当前时刻的估计值.经过推导可以得到如下的卡尔曼滤波器递归公式:

(3)

(4)

1.4 χ2数据检测器

在时刻k,χ2虚假数据检测器根据假设检验理论,即在已有先验知识的前提下,对如何接受2个假设H0和H1作出判断,可以构建如下所示的检测函数:

(5)

2 检测策略

2.1 检测算法

假设存在攻击者,在某个时刻k,采用以下形式的线性攻击策略:

(6)

(7)

为了检测系统是否受到线性欺骗攻击,本文提出了一种新的检测策略,具体如算法1所示:

算法1.检测算法.

③ 选择一种具体的相似度计算方法,如欧几里得距离、切比雪夫距离以及余弦相似度等得到检测函数Gij以及Gi,其中Gij表示第i个和第j个(i≠j)传感器估计值之间的相似度,Gi表示第i个传感器和整个系统估计值之间的相似度;

④ 通过比较系统受到攻击前后的检测值判断系统是否受到攻击,即

(8)

其中βij和βi表示阈值.

2.2 分布式卡尔曼滤波

分布式卡尔曼滤波指预先利用子滤波器处理每个子系统的测量信息以产生局部状态估计,再将结果传递给融合中心,产生最优滤波结果[19].由于分布式滤波具有计算简单、容错性强等特点,故选择通过分布式滤波对系统进行状态估计.

(9)

2.3 相似度计算方法

已知攻击者对系统进行攻击的目的就是为了使系统偏离原本的状态轨迹,破坏系统性能,故可以通过计算受到攻击前后估计值的相似度对数据的可靠性进行判别.

2.3.1 欧几里得距离

欧几里得距离指的是n维空间中2个点之间的真实距离,或者向量的自然长度.

n维空间中2个向量X(X1,X2,…,Xn)和Y(Y1,Y2,…,Yn)的欧几里得距离为

(10)

采用欧几里得距离检测,每2个传感器估计值之间的相似度可以表示为

(11)

每个传感器的估计值与系统的全局估计值之间的相似度可以表示为

(12)

2.3.2 切比雪夫距离

切比雪夫距离是向量空间中的一种度量,指的是2个向量在任意坐标维度上的最大差值.

n维空间中2个向量X(X1,X2,…,Xn)和Y(Y1,Y2,…,Yn)的切比雪夫距离为

(13)

采用切比雪夫距离检测,每2个传感器估计值之间的相似度可以表示为

(14)

每个传感器的估计值与系统的全局估计值之间的相似度可以表示为

(15)

2.3.3 余弦相似度

余弦相似度是利用2个向量之间夹角的余弦值来衡量2个向量之间的余弦相似度.

n维空间中2个向量X(X1,X2,…,Xn)和Y(Y1,Y2,…,Yn)的空间余弦相似度为

(16)

采用余弦相似度检测,每2个传感器估计值之间的相似度可以表示为

(17)

每个传感器的估计值与系统的全局估计值之间的相似度可以表示为

(18)

3 仿真实验

为了验证本文检测方案的可靠性以及有效性,仿真实验选择由3个传感器构成的线性时不变动态系统以及切比雪夫检测法,采用如下离散系统方程:

其中C1=[1 0;1 1],C2=[1 1;0 1],C3=[1 0;0 1],过程噪声Q=0.4I2,观测噪声R1=0.5I2,R2=0.6I2,R3=0.7I2.

仿真实验主要针对受到攻击的传感器个数小于N以及受到攻击的传感器个数等于N这2种情况展开讨论.

1) 受到攻击的传感器个数小于N.

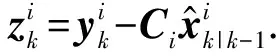

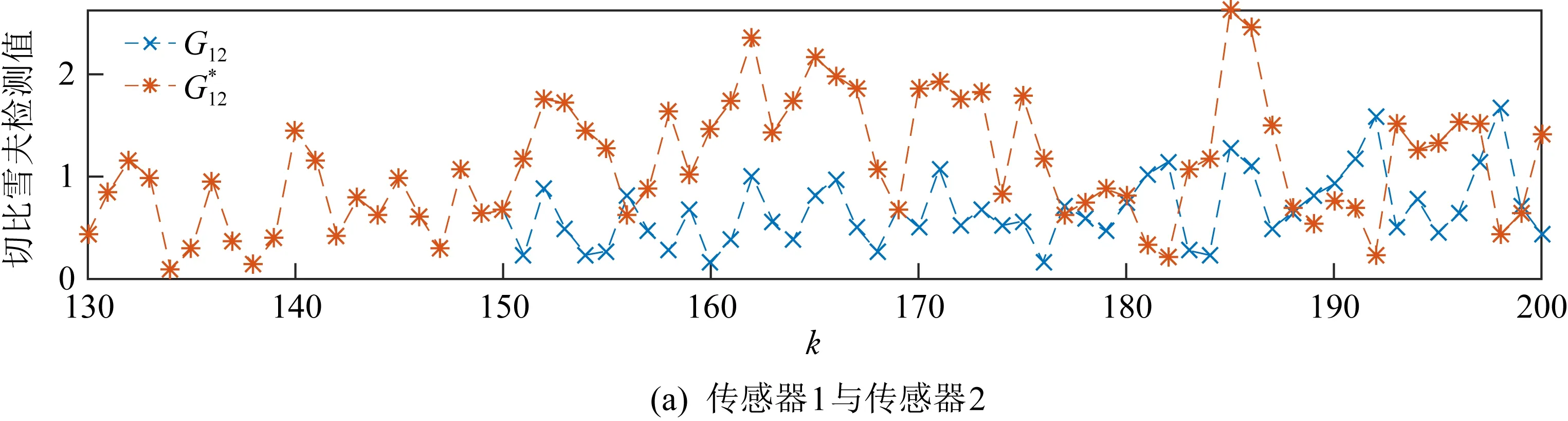

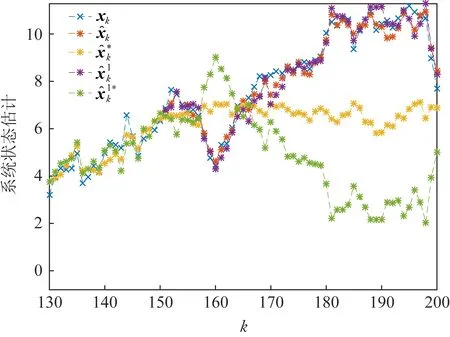

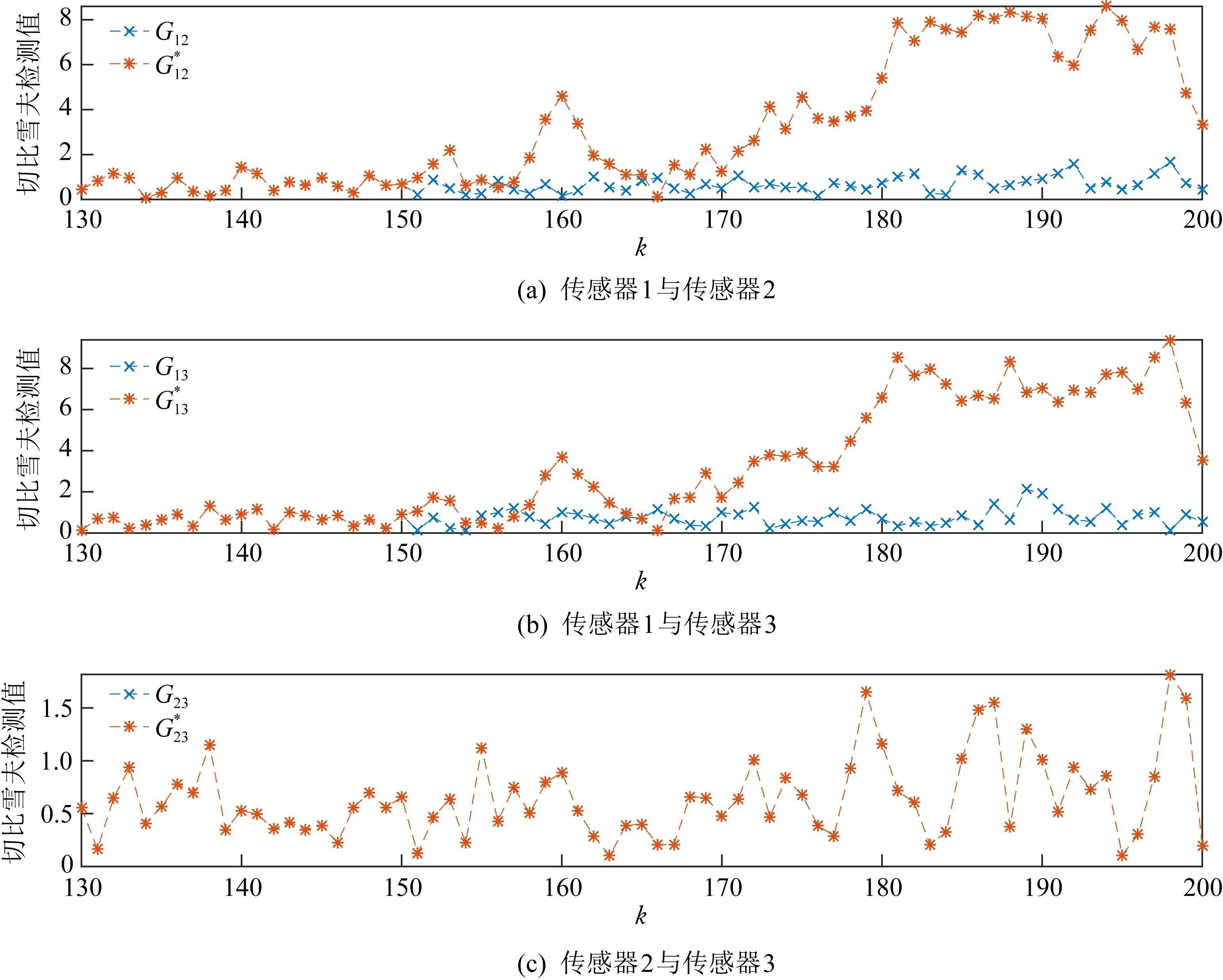

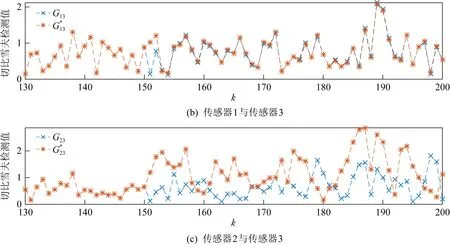

假设在k<150情况下,状态估计器进行卡尔曼滤波并进入稳态,而在k≥150之后,攻击者对传感器1进行线性欺骗攻击,即i=1.这种情况下传感器1和整个系统的状态估计、χ2检测器检测函数值仿真结果分别如图2和图3所示,切比雪夫检测函数值分别如图4和图5所示,其中图例右上角带*表示受到攻击时的各项仿真值.

图2 系统状态估计

图3 χ2检测器函数值

图4 受到攻击的传感器个数小于N时每2个传感器之间的切比雪夫检测函数值

图5 受到攻击的传感器个数小于N时某传感器与整个系统之间切比雪夫检测函数值

从图2可以看出,线性欺骗攻击能够使传感器1和整个系统的状态估计逐渐偏离正常值,产生较大的估计误差协方差.从图3可以看出,在发动攻击的情况下,通过χ2检测器得到的检测函数值基本都稳定在一定范围内,不会发生变化.也就是说,此时检测器认为系统正常运行,并没有受到攻击,因此不会发出警报.

2) 受到攻击的传感器个数为N.

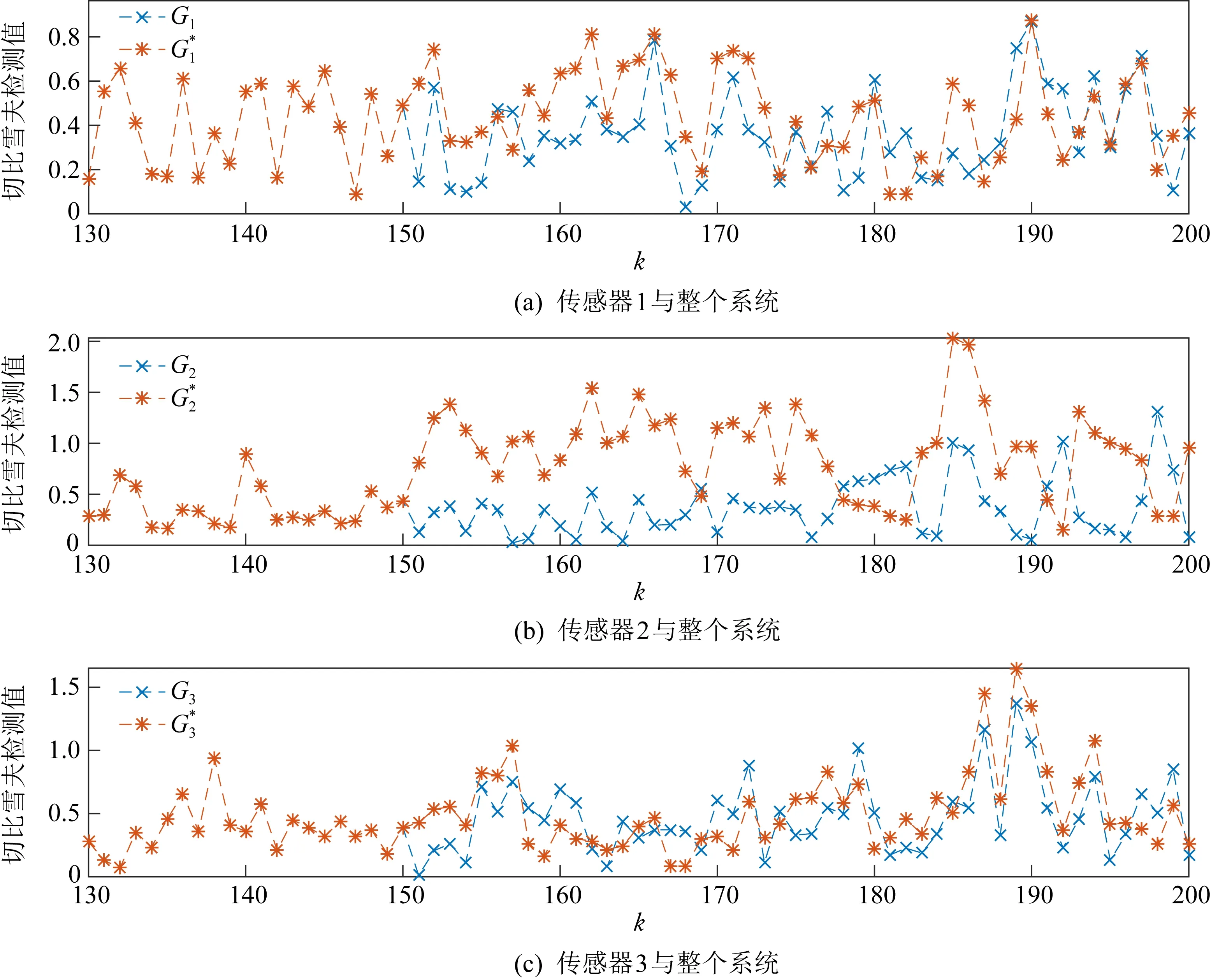

假设攻击者在时刻k≥150之后,分别对3个传感器进行线性欺骗攻击,即i=1,2,3.这种情况下切比雪夫检测函数值分别如图6和图7所示.

图6 受到攻击的传感器个数为N时每2个传感器之间的切比雪夫检测函数值

图7 受到攻击的传感器个数为N时某传感器与整个系统之间切比雪夫检测函数值

分析对比图6和图7可知,当3个传感器都受到攻击时,采用切比雪夫检测法,每2个传感器之间的检测值Gij和第i个传感器与系统之间的检测值Gi总有1个及以上发生变化,证明了该方案在有N个传感器受到攻击时检测的有效性.

4 结 语

针对无线网络传输中线性欺骗攻击,本文讨论了χ2检测器存在的问题并通过仿真验证了其在攻击者发起精心设计的攻击之后会失效这一特点.同时提出一种新的基于相似度度量的检测方法.该方法通过比较每2个传感器估计值之间的相似度以及每个传感器与整个系统估计值之间的相似度来判断系统的安全性.最后以切比雪夫距离检测法为例,通过仿真证明该方法对于线性欺骗攻击的可检测性.此外,本文考虑的系统不包含控制信号,实际系统中还需要关注控制信号约束等特性,故未来的工作将针对该特性展开研究.