基于Windows服务器的网络安全问题研究

2023-08-11陈红娟张曰花刘婷婷

陈红娟,张曰花,刘婷婷

(山东华宇工学院,山东 德州 253000)

网络安全是Windows服务器的重中之重。Windows服务器是一种多用户系统,可提供多种服务(如文件共享、远程桌面、数据库管理、应用程序服务器等),因此极有可能受到攻击。Windows服务器拥有大量的敏感信息,如果这些信息被恶意软件获取或被黑客入侵,将会造成严重的后果,导致重大损失,甚至可能影响整个组织运营。为了确保企业网络的安全,保护数据安全,应高度重视Windows服务器的网络安全建设。

1 常见的网络安全问题

1.1 操作系统漏洞

操作系统漏洞是Windows服务器常见的安全问题,是操作系统中存在的软件错误,这些错误可能被恶意攻击者利用来破坏系统的安全性,有可能导致系统数据丢失或被窃取。操作系统漏洞可能会被恶意软件、网络攻击等利用[1],如果被恶意程序利用,获取服务器的系统权限,将对服务器造成损害。

1.2 病毒攻击

病毒可以通过网络传播对服务器造成损害[2]。用户应及时扫描电脑系统,清除可能的病毒,尽量避免下载非法软件。

1.3 恶意软件

恶意软件(Malware)是指任何有害的、恶意的计算机程序,其目的是损害或窃取计算机系统数据或控制计算机系统的行为,包括病毒、蠕虫、木马程序或其他类型的恶意程序。还会入侵用户的计算机系统,收集用户的个人信息,包括用户名、密码、信用卡号等,以便进行诈骗、盗窃等[3]。恶意软件可通过网络传播,对Windows服务器造成损害。

1.4 黑客攻击

黑客攻击是黑客通过网络技术及计算机程序,利用计算机系统漏洞,对网络系统进行攻击,主要包括以下几类[4]:拒绝服务攻击。黑客利用某种技术攻击网络服务器,使其负载过大,从而使网络服务器无法正常提供服务。病毒攻击。黑客利用恶意程序攻击网络系统,使其受到破坏,从而影响网络的正常使用。蠕虫攻击是黑客利用蠕虫程序攻击网络系统,使其自动复制并传播。木马攻击。黑客利用木马程序攻击网络系统,获取系统数据,控制系统功能,破坏系统的完整性或窃取系统资源。

1.5 暴力破解

暴力破解是黑客利用暴力破解技术攻击网络系统,破解网络系统的安全措施,是一种常见的计算机安全攻击方法,其原理是尝试所有可能的密码,直到找到正确的密码为止。其通常被称为“穷举法”,是一种非常危险的攻击方法,可能会导致系统的安全性受到损害。为了防止暴力破解,用户应使用强大的密码并定期更改密码,使用密码管理器来存储并管理密码。

1.6 系统攻击

系统攻击是攻击者利用技术手段对计算机系统进行攻击,以获取系统信息、控制系统或破坏系统行为。其可分为两类:一类是对计算机系统的外部攻击,通过互联网等外部途径对目标系统进行攻击(如网络攻击、拒绝服务攻击等)。另一类是对计算机系统的内部攻击,通过访问系统内部资源(如系统文件、数据库等)实施攻击(如越权攻击、信息泄露攻击等)[5]。

2 Windows服务器网络安全的常用算法

2.1 Windows进程自动加载技术

在Windows系统中,可执行文件主要有Exe和Com文件,执行时会产生一个独立的进程,而这些进程对于系统管理员来说是可见的。要实现进程的隐藏,可采用进程列表欺骗、动态链接库欺骗及远程线程注入[6]。

进程列表欺骗是一种攻击技术,允许攻击者在一台计算机上模拟未经授权的进程,以便访问系统资源。攻击者可使用此技术绕过安全控制,访问系统资源。Windows系统提供了PSAPI、PDH、ToolHelp API等多种API实现进程的显示。

动态链接库欺骗是一种恶意攻击,利用系统自带的动态链接库来欺骗应用程序,将恶意代码植入应用程序中,从而达到攻击目的。通常会将恶意代码植入应用程序的关键部分,使其可以控制应用程序的行为,获取系统的机密信息。

远程线程注入是一种攻击技术,允许攻击者在远程机器上创建新的线程,并在这个线程中运行任意代码。攻击者使用此技术来控制远程机器,窃取数据,植入恶意软件,改变系统配置,破坏系统的稳定性。

2.2 端口隐藏

端口隐藏是一种安全技术,可以隐藏网络上的端口号,从而防止黑客利用端口号来攻击网络系统。端口隐藏的原理是在客户端与服务器之间建立一个隐藏的虚拟连接,并将端口号隐藏在其中,以阻止黑客获取端口号。端口隐藏能够有效防止黑客攻击网络系统,提高网络的安全性[7]。Windows系统的基本结构如图1所示。

图1 Windows系统结构图

在Windows系统结构中,用户可通过系统提供的基本功能扩展,截获 Windows 调用的底层函数,根据意愿返回函数结果,当用户调用 netstat 类似的命令(显示当前网络端口列表)时,可截获Wndows底层函数,返回无特定程序通信端口的列表,实现通信隐藏。

2.3 密码算法

密码算法是一种数学算法,可以将明文(原始信息)转换成密文(不可读的信息),以便保护数据安全。在Windows服务器网络安全管理中,密码算法经常用来验证数据的完整性及安全性,确认数据的发送者。密码算法主要分为对称算法与非对称算法两种[8]。

对称算法是一种加密算法,使用相同的密钥来加密与解密数据,其特点是可以在极短的时间内完成加密与解密,是一种高效的加密算法。常见的对称加密算法有DES、3DES、AES等,其模型算法结构如图2所示。

图2 对称密码模型算法

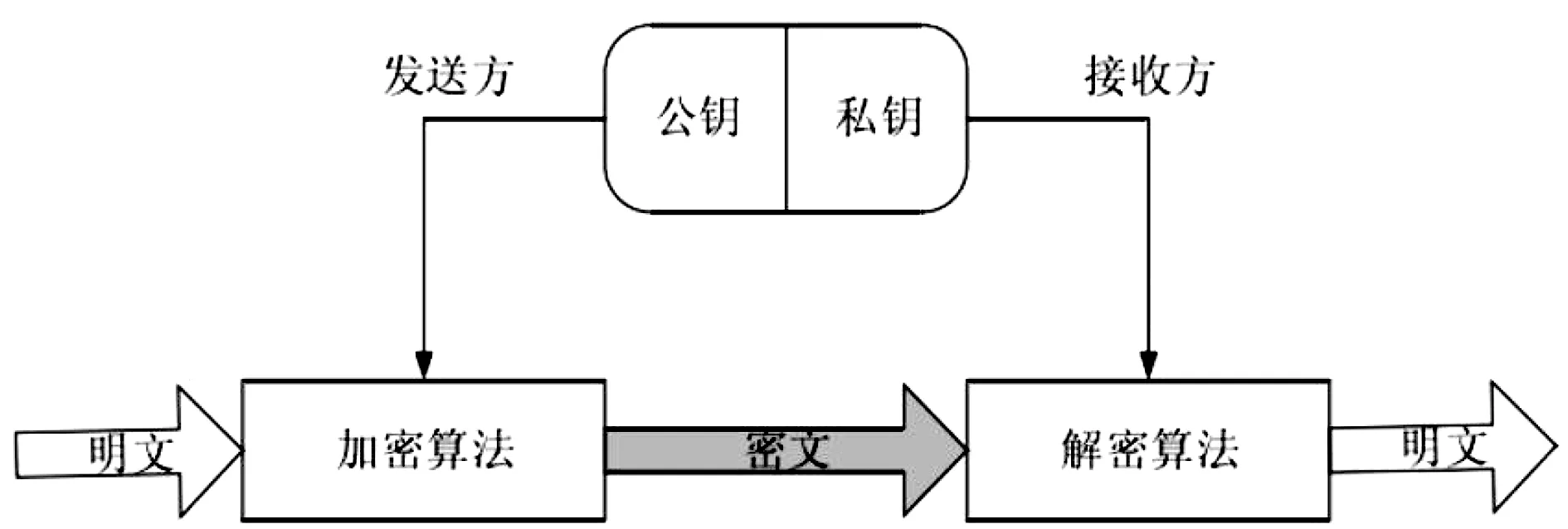

非对称算法(也称为公钥加密)是一种加密算法,使用一对不同的密钥(公钥和私钥)来加密及解密数据。公钥用于加密数据,私钥用于解密数据。非对称算法的优势是可以在不发送私钥的情况下允许发送者及接收者进行安全通信,其模型结构如图3所示。

图3 非对称密码算法模型

3 经典Windows服务器网络安全框架

为了加强Windows终端的网络通信安全,网络厂商推出了多种基于C/S结构的网络终端监控软件,但大多数监控软件在获取Windows终端运行状态时采用明文传输,极容易被黑客截获信息,监控并破坏客户端显示运行。目前,网络监控系统基于一个网络内,在数据传输中采用多种技术相结合策略,保证客户端正常通信的同时,终端网络无明显变化,实现网络隐蔽通信,避免被黑客盗取关键信息,其通信结构如图4所示。

由图4可见,网络监控驱动程序在客户端运行,采取自动隐藏技术,保证网络安全的连续性及可靠性。Windows服务器端包含即时通信监控、安全监控、信息显示及测试工作4个模块,建有中心数据库,可降低客户端的负荷,该系统框架更具有实际意义。

4 结束语

对Windows服务器网络安全技术研究发现,攻击网络数据的方法不断增多(如嵌入木马、暴力破解用户密码等)。传统的Windows服务器网络安全系统在数据传输中使用明文传输极易受到攻击,因此需将网络监控系统放在同一个网络中,采用加密数据传输,以保证客户的通信安全。