基于云计算的网络安全存储系统设计

2023-05-08刘知云

刘知云

关键词:云计算;网络安全;存储系统

0 引言

在当今这个大数据时代,网络存储系统中涉及的数据量已经较为庞大,且仍维持不断增长的态势。在这种情况下,网络存储系统中的数据信息也面临着更多的入侵风险,为有效规避这一风险,引入云计算技术,对网络安全存储系统进行优化设计则是一个切实可行的途径。为此,应当对这方面的工作作进一步深入探究,以提升数据安全存储水平。

1 系统整体架构设计

1.1 云架构的设计

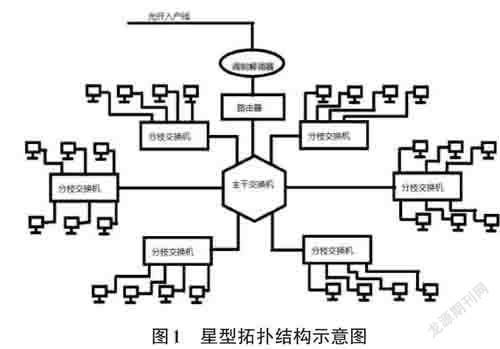

在本次设计中,网络安全存储系统的云架构采用星型拓扑结构进行设计,其示意图如图1所示。

由图1可知,在该结构下,基于控制中心,不同用户的传输请求均可得到有效处理,在用户请求处理完毕后,控制中心进一步与云端的客户端端点实现相互通信,对相关信息予以接收和反馈。整体来看,此结构通过“云可收缩性”加以实现,拓扑结构的节点数量及分配均非固定,而是结合需要进行自动的调整[1-2]。

1.2 节点的管理

为实现对该拓扑结构下各个节点的有效管理,在本次设计中,通过节点的初始化处理与分配,初步构建节点管理模型,通过该模型,控制中心即可对云端的数据信息资源进行管理,再通过相应算法,对各个节点予以调整。如云端存在空间节点,则控制中心对该“空间节点”进行回收与释放操作,对此节点的信息予以适当处理[3]。

在此基础上,考虑到云中各节点运行的实际情况和性能之间存在一定差异,因此在本次设计中,引入合理负载均衡机制。在这一过程中,设计人员调用public clsss SSTable函数,对控制中心的各节点作业情况进行分配,实现对作业的配发。如出现持续空载时间大于定义量的情况,则在数据池中进行转存,确保节点空载浪费情况压缩至最小水平[4-5]。

1.3 数据库设计

在本次设计中,结合数据在安全性和稳定性等多方面的需求,采用Oracle数据库进行设计,并结合实际需要,设计用户信息表和文件信息表,分别如表1和表2所示。

由于表1中的用户数据信息表涉及数种类型的用户,为实现对不同用户类型的识别,使用tag字段设置作进一步识别。

2 系統主要功能模块设计

2.1 身份认证模块的设计

在身份认证模块的设计中,设计人员采用椭圆曲线,对云计算环境下的网络数据进行加密,以提升数据存储系统的安全性。为此,基于如下算法生成加密数据序列,以生成代理私钥,其公式如下:

在该公式中,gi 表示数据集中第i个要素,M为生成私钥的数据对应的字段长度。基于此算法,为初始签名者访问系统中的数据信息构造密钥函数,该函数作为访问数据信息的唯一途径。同时,系统将自动对入侵者成功访问云存储系统的概率进行计算,如该数值处于极低的水平,则正式生成身份认证协议。当身份认证协议生成后,访问者即可开始进行访问。

2.2 数据安全检测模块的设计

数据安全检测模块的主要作用是,在目标数据加密前,对数据安全水平进行自动分析,以预先识别和剔除可能存在风险的数据。在该模块中,主要基于DS证据理论,对数据安全水平进行评估,其计算公式如下:

在该公式中,h1( j )、h2( j )、h3( j )分别表示系统的网络路径延迟变量、延迟变化变量和网络时钟偏移量三个参数。同时,系统会自动设置一个数据信任度安全阈值,并将计算结果与阈值进行比较,如计算结果超过阈值,则证明不存在危险因素,反之则视为不安全因素,并对相应的数据予以处理。

2.3 网络数据加密模块的设计

在网络数据加密模块中,其主要基于云存储安全模型,对云计算模式下的系统数据信息进行加密,确保数据存储和传输环节的安全性。在本模块中,其主要基于以下几个步骤加以运行:1) 数据的传输和接收双方均对椭圆曲线参数进行还原处理,此时,数据的接收方也将基于安全通道获得传输方发送的私钥,并将其还原为初始的私钥,返还至数据传送一方;2) 数据传送方对传输的数据和身份信息进行散列处理,并结合传送一方的私钥,生成数据签名信息;3) 基于接收方的密钥,对目标数据进行加密,得到目标数据的密文,将密文上传至数据存储系统中,同时向云服务器端上传签名内容,以降低数据被恶意入侵和盗取的概率;4) 当用户通过身份验证后,系统将向用户接收方提供一个私钥,用以解密文件,从而获取相应的数据。

2.4 数据通信模块

在本次研究中,数据通信模块的设计又可细分为以下几个部分。

一是服务器对数据信息的下发。在此环节中,当用户通过某一终端接入网关上线时,该终端将被赋予一个唯一的识别码Socket_ID,该识别码将被纳入链表中,以实现服务器主动推送实时数据的功能。如涉及数据模型的更新,则系统会自动搜寻数据链表和数据库中前端用户注册后产生的GID和devID两种数据,再据此找到对应的Socket下相应的网关和设备,进而完成数据下发。同时,在线网关的ID号也将存入到缓存数据库中。

二是相关数据的上传与下载。在数据上传前,首先系统将数据上传流程初始化,同时由网关客户端对底层设备上传的数据进行监听,以获得数据类型的信息,寻求相应的数据处理方式。对于通信平台的数据下载,其主要基于平台端的JSON格式设备控制指令来进行。具体来看,系统在数据下载的初始阶段,会进行初始化,监听平台下发的JSON消息数据,并对不同类型的数据进行针对性处理。其次,在数据初步处理后,基于Socket.IO协议,处理后的数据将进一步下放至网关,如数据为指令消息,则通过网关下发给具体的底层传感设备,执行具体的操作,如数据为模型消息,则由平台端返回认证完成时相应的设备模型和网关模型到网关中,由此最终完成平台数据的下载。

2.5 用户管理模块的设计

考虑到网络安全存储系统对数据安全要求较高,且不同类型的用户存在着不同的需求,应当赋予不同得操作权限,为此,设计人员引入系统管理模块,对各类权限进行分别设置。在该模块下,用户必须注册账号并输入正确的账号密码后,方可登录系统进行访问,这种设计方法将有效提升系统的安全性。在此基础上,为进一步提高系统的安全性,在模块设计过程中,采用密码加密算法,构建数字和大小写字母的混合密码模式,并确保密码长度在10位或更高,有效降低了密码被暴力破解的可能。另一方面,为实现对相关用户账户行为的管理,设计人员进一步采用get_user_monitor_data(self)函数进行监控,以实时查看用户的操作行为,避免用户出现非法操作等问题。

2.6 数据信息的显示

一方面,在数据显示功能上,设计人员应用Real⁃TimePage_Load()函数,控制系统内数据的显示和隐藏,并使用send函数进行数据的分流处理与显示;另一方面,考虑到该系统涉及海量数据的传输和更新,因此应用UpdateQueueValue函数,对数据进行排列与更新。

3 系统测试分析环节

3.1 系统性能测试

为探究本次所设计的基于云计算的网络安全存储系统在性能方面的優势,首先对其进行性能测试,并与传统的DES安全存储系统同时进行对比测试。在测试环节中,基于LoadRunner测试工具,模拟多个虚拟用户同时访问安全存储系统的情况,首先对CPU占用率指标进行测试,测试结果如表3所示。

从表3中的数据可知,随着虚拟用户数量的增加,两个系统的CPU占用率都呈现出不断上升的态势,但相对而言,本次所设计的数据存储系统的CPU占用率处于偏低的水平,而在虚拟用户数量达到1 000时,传统的DES系统的占用率已经突破了33%,对于系统CPU的负担也相对较重,此时本次设计的数据存储系统的优势相对更为突出。

3.2 系统安全性测试

在基本性能测试完成后,测试人员进一步对系统进行安全测试。在此环节的测试中,测试人员共计进行五次测试,每次测试均随机选取20个数据包,每个数据包的大小均在350MB左右,且其中均含有一定量的风险数据内容。通过向本次设计的系统发送数据包,对系统的拦截情况进行测试,最终的测试结果如表4所示。

从表中的数据可知,在发送含有风险内容的数据包过程中,该系统对风险内容实现了100%的有效拦截,这表明身份认证步骤达到了预期效果。如身份认证环节不正确则无法进行数据的传输与存储。同时也可据此表中数据得知,当数据包数量发生变化时,系统的风险数据信息检测能力并未受到影响,在各种情况下均可取得相对较优的检测效果。

4 结束语

总而言之,在云计算技术不断发展和推广应用的背景下,将云计算技术融入网络数据安全存储系统的设计中,以提升其数据安全水平,具有重要的理论与现实意义。因此,在实际工作中,应当结合实际需要,引入云计算技术,对网络安全存储系统进行优化设计,确保其数据存储能力和安全性等多方面的指标均满足要求。当然,由于各种原因的限制,本次研究的基于云计算的网络安全存储系统难免存在一定的不足之处,因此在今后的工作中,将考虑引入智能技术等新技术,对此系统作进一步的优化改进,确保网络数据信息安全质量进一步提升,进而推动互联网的稳定发展。