基于GHZ态粒子和单光子混合的量子安全直接通信协议

2022-10-14周贤韬江英华郭晨飞赵宁刘彪

周贤韬,江英华,郭晨飞,赵宁,刘彪

(西藏民族大学信息工程学院,陕西 咸阳 712000)

0 引言

在过去的几十年间,伴随着量子通信的飞速发展,量子密码成为研究热点之一。传统密码学的安全性主要依赖算法的复杂度,一旦算法被破解通信就不再安全。量子密码的安全基于量子力学的基本性质,能从根本上保证通信的绝对安全,因此量子加密算法优于传统加密算法。1984年Bennett和Brassard[1,2]利用单光子的偏振性提出了第一个量子密钥分发协议(QKD)-BB84协议,由此开启了量子通信研究的大门。为了更好地满足不同应用场景的需求,人们提出了各种量子通信协议或量子密码协议,从而解决不同问题,量子安全直接通信(QSDC)[3-5]就是其中之一。QSDC因其可以直接在通信双方间安全交换秘密信息而备受关注,是继QKD之后量子密码的研究热点之一,其直接在通信双方之间建立一条通信信道,而不需要事先在通信双方之间共享密钥,比QKD对安全性的要求更高,但QSDC节约了量子比特,提高了量子安全通信效率。

2002年,Long和Liu[6]首次提出一个高效的两步量子安全直接通信方案;Beige等[7]第一次使用单光子进行量子安全直接通信,但由于还需要辅以经典信息,此方案并不满足直接通信条件;Bostr¨om和Felbinger[8]利用密集编码技术提出了第一个量子安全直接通信协议-Ping Pong协议,但其安全性无法得到保证(即窃听者可以在不被检测到的情况下获取秘密信息),2004年Cai和Li[9]证明了这一点;2003年,Deng等[10]基于块传输和密集编码理论提出Bell态two-step量子安全直接通信方案。此后,研究人员不断提出新颖的相关协议。例如,2005年,Gao等[11]首次提出了受控量子安全直接通信协议-CQSDC;2015年,Hassanpour等[12]指出文献[11]的协议存在信息泄露问题,并提出了两种类GHZ态的QSDC协议;2016年,Cao等[13]提出了一种量子安全新方案,即Bell态粒子与单光子的混合;2018年,Zhang等[14]提出了一种高效的CQSDC协议;2019年,Kuang等[15]提出一种基于类GHZ态的CQSDC协议。

为避免高难度的酉运算,提高信息的传输效率并简化协议的执行过程,本文提出了一种基于GHZ态粒子与单光子混合的量子安全通信协议,介绍了该协议的具体实现流程,简要证明了其安全性,计算了该协议的量子比特利用率和信息传输效率,并与此前提出的一些经典协议进行了对比分析。

1 相关问题研究

1.1 测量基

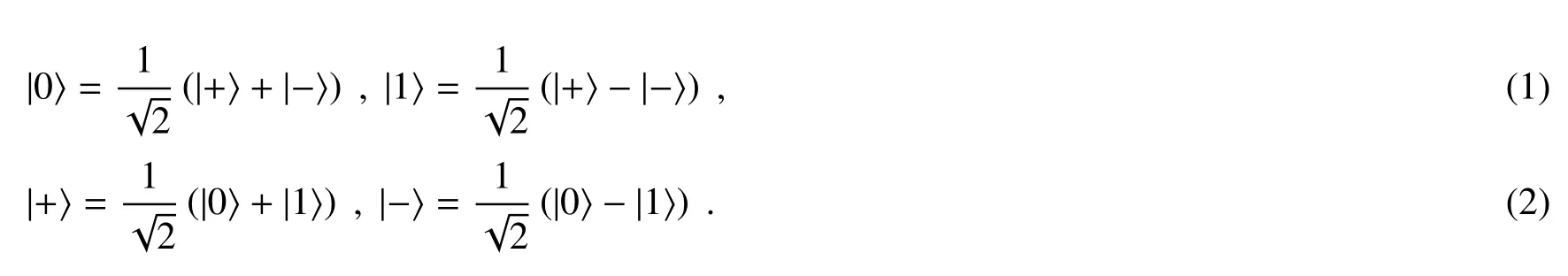

采用两组测量基:Z基(|0〉,|1〉)和X基(|+〉,|-〉),其中(|0〉,|1〉)是一组标准正交基,(|+〉,|-〉)是一组标准正交基,而X基和Z基是非正交基,并且Z基与X基的变换关系可分别表示为

可见:如果一粒子状态是|0〉(或|1〉),则用Z基就一定能测出其状态是|0〉(或是|1〉);而如果采用X基测量,则结果会有50%概率为|+〉,50%概率为|-〉。同理,如果一粒子状态是|+〉(或|-〉),则用X基就一定能测出它的状态是|+〉(或是|-〉);而如果采用Z基测量,则结果会有50%概率为|0〉,50%概率为|1〉。

1.2 单光子和8种GHZ态粒子

|0〉、|1〉、|+〉、|-〉分别表示单光子的4种偏振态,即水平偏振、垂直偏振、45°偏振和135°偏振。8种GHZ态粒子在Z基下可分别表示为

2 协议描述

假定Alice和Bob是通信的合法发送方和接收方,所提出协议步骤如下。

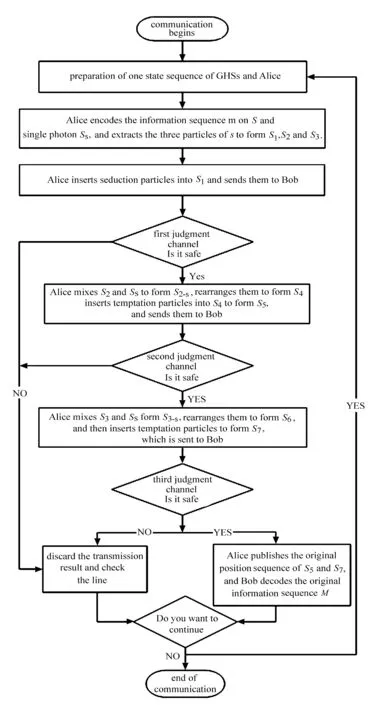

第一步:Alice根据此次通信要传输的信息M和预先制定好的编码规则制备相应单光子序列和GHZ态序列,每个单光子处于|0〉、|1〉、|+〉、|-〉态中的一种,每个GHZ态粒子处于上述8个态中的一种。

第二步:Alice把GHZ态序列S的三个粒子抽取出来分别构成S1、S2和S3,随后将S1发给Bob。

第三步:Bob接收到S1后随机选取部分粒子进行单光子测量。Bob对其进行相应Z基(|0〉,|1〉)或X基(|+〉,|-〉)测量,随后将测量结果、测量位置及所用测量基信息利用无法被更改的经典信道发送给Alice。

第四步:Alice根据Bob发送的信息,在S2、S3中的相同位置用相同测量基进行单光子测量,并将自己的测量结果与Bob发送过来的结果进行错误率比对,根据错误率判断是否存在窃听。若测量的出错结果低于双方给定的阈值,则意味着没有窃听,协议继续执行,否则就放弃已经接收的序列并终止此次通信。

第五步:Alice将S2和单光子序列SS混合形成序列S2-S,然后将S2-S按照一定的顺序重新排列组成S4,再在S4中插入诱骗粒子(诱骗粒子是4种单光子|0〉,|1〉,|+〉,|->)形成序列S5,然后将S5发给Bob。

第六步:Bob接收到S5后,Alice公布所插入单光子的位置和所用测量基。Bob对其进行相应Z基(|0〉,|1〉)或X基(|+〉,|-〉)测量,并分析结果的错误率,同第三步。

第七步:Alice将S3和单光子序列SS混合形成序列S3-S,然后将S3-S按照一定的顺序重新排列组成S6,再在S6中插入诱骗粒子(诱骗粒子是四种单光子|0〉,|1〉,|+〉,|-〉)形成序列S7,然后将S7发给Bob。

第八步:Bob收到S7后,Alice公布所插入单光子的位置和所用测量基。Bob对其进行相应Z基(|0〉,|1〉)或X基(|+〉,|-〉)测量,并分析结果的错误率,同第三步。

第九步:Alice将S7和S5最初的顺序信息、位置信息和测量基信息发送给Bob,Bob再按照这些信息恢复S3-S和S2-S,并用相应测量基测量S3-S、S2-S和S1。然后将测量结果根据所提出编码方案(如表1所示)进行解码操作,从而得到欲传输的信息序列M。

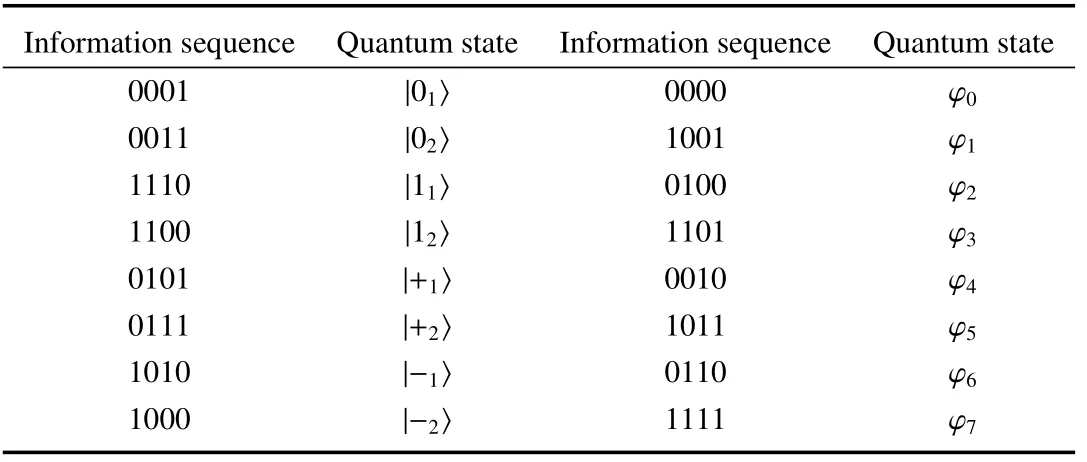

表1 所提出编码方案Table 1 Proposed coding scheme

为提高信息的编码容量,量子态选择GHZ态粒子和单光子的混合,此处一个量子态可以存储4 bits信息量,编码效率为400%,从而提高了信道的传输效率和容量。每次发送信息时都要做窃听检测,以防有窃听者Eve存在。若Eve采取测量重发攻击或拦截重发攻击,则在安全检测过程中就会被发现;如果Eve采取纠缠攻击,即便躲过安全检测,由于它不能对GHZ态进行测量,所以最终也无法获得秘密信息。

所提出协议的流程图如图1所示,由图可见可以将此协议过程简化为Alice制备粒子、Alice编码粒子、发送序列的形成、窃听检测以及Bob解码获得信息序列。

图1 所提出协议流程图Fig.1 Flow chart of proposed protocol

3 协议举例

假设欲传送信息为100100010011,首先要制备GHZ态粒子φ1以及单光子|0〉。Alice将GHZ态粒子φ1的第一、第二和第三个粒子抽取出来形成S1、S2和S3,并在S1中插入诱骗粒子发给Bob,Bob收到S1后进行安全检测并将检测结果发给Alice,Alice进行错误率比对。之后Alice将S2和单光子SS混合后再按照预先设定的规则进行重新排列操作,并插入诱骗粒子形成S5,将S5发给Bob进行错误率检测。然后Alice将S3和SS混合,再顺序重排并插入诱骗粒子形成S7,将S7发给Bob,Bob进行安全检测后,Alice将S7和S5原先的顺序、位置和测量基信息发送给Bob,Bob进行相应Z基或X基测量,测出的GHZ态粒子是φ1,从而知道信息是1001。在第二次发送的粒子中测出的单光子是|0〉,从而知道信息是0001。在第三次发送的粒子中测出的单光子是|0〉,从而知道信息是0011。之后将这三个单独的信息整合起来,便知道这一次通信Alice传输的信息是100100010011。

4 安全性分析

4.1 截取重发攻击和测量重发攻击

截取重发攻击;当Alice向Bob发送消息时,窃听者Eve截获了Alice的信息,并将自己提前准备好的一组序列发送给Bob,但Eve不知道该信息的顺序及编码信息,因此拦截的只是一串毫无意义的随机数字,而且由前文可知,Eve的攻击会被检测出来。

测量重发攻击:当Alice向Bob发送消息时,窃听者Eve捕获信息,并对其进行Z基或X基或GHZ基联合测量,然后将测量结果发给Bob。可是Eve截获到的粒子中除了有编码粒子外还有诱骗粒子,Eve并不知道它们的位置和测量基信息,因此Eve的测试得不到真实的编码信息,此外测量重发攻击也可以通过窃听来检测。

4.2 木马攻击和拒绝服务攻击

木马攻击:木马攻击只存在于双向传输中,主要有延迟光子木马攻击和隐形光子木马攻击。所提出协议是单向信息传输,所以不存在木马攻击。

拒绝服务攻击:Eve只对捕获到的光子做一些随机操作来破坏其传递的信息,而自己不获取信息,但是一旦Eve对光子进行操作,光子的状态也会发生改变,必然会被窃听检测出来。

4.3 纠缠攻击

纠缠攻击是指窃听者Eve利用辅助粒子对捕获的粒子进行纠缠,使其形成一个更大的希尔伯特空间

式中{e00,e01,e10,e11}是算符E的4种纯态,且满足

Eve的酉操作矩阵E可以表示为

因为EE*=1,a、b、a′和b′满足

可以推出

当Eve进行纠缠攻击时,它将会以概率

被检测出来,由(9)式计算可知Eve捕获单光子和捕获GHZ态光子被检测到的概率相同。所以一旦Eve实行了纠缠攻击,他为了知道捕获粒子的状态就必然要改变其状态,因而无法通过安全性检测。

5 效率和编码容量分析

从信息论的角度定义量子传输效率[16],可表示为

式中:分母是整个通信过程中交换的有用信息比特,qt、bt分别是通信过程中的量子比特、经典比特。如果不考虑与窃听检测有关的经典比特及相关信息,可以计算出该协议的传输效率为

量子比特利用率定义为

式中:qu是通信过程中有用信息的量子比特,qt是为总的量子比特,由此式可知本研究所述的量子比特利用率η=qu/qt=1。

将一些经典QSDC协议的量子传输效率和量子比特利用率用(10)、(12)式计算出来,并与本研究提出的方案进行分析对比,所得结果如表2所示。

表2 经典QSDC协议与本工作所提出协议的参数比较Table 2 Comparison of parameters between classical QSDC protocol and proposed protocol in this work

由表2可见,所提出协议的最大优势在于一个量子态可以编码4 bits经典信息,比现有的方案都要好,在信息的传输效率和利用量子比特率方面,所提出协议与Cao等[13]的基于Bell态和单光子混合的QSDC方案并列最高,但是Cao等的方案实际上是不安全的,存在信息泄露,具体原因可参考文献[21],简而言之就是Cao等的方案在编码规则上存在漏洞,实际的传输效率和编码容量分别只有1和一个态1.5 bits。而本研究所提出的编码规则没有漏洞,不存在信息泄露。因此所提出协议在传输效率、量子比特利用率以及编码容量方面有一定的优越性,较高的编码容量可以大大提高量子信道的传输效率。

6 结论

提出了一种量子安全通信协议,该协议基于GHZ态粒子与单光子的混合,其传输一次信息需要进行三次通信,且每次通信都有窃听检测,后两次通信还加入了顺序重排,从而保证通信过程和编码序列的安全性,并从量子力学的角度证明了所提出方案的安全性。与之前的方案相比,所提出方案的优势在于规避了复杂的酉运算,使通信过程简化。单光子和GHZ态的混合可以带来更高的编码容量,能使一个量子态携带4 bits的信息,从而提升了通信效率。