基于增量式学习的网络攻击检测数学建模仿真

2021-11-18王成满

王成满

(四川外国语大学重庆南方翻译学院,重庆 401120)

1 引言

科学技术的迅速发展使社交网络、交通运输、通信运营等多个领域均形成着大量的数据,这些数据存在着许多对管理者的决策起助力价值的信息[1]。随着数据规模的增长,数据挖掘方法已变成当今社会的重点研究项目之一。互联网网络规模的扩大令越来越多的系统遭受到黑客的入侵,网络攻击的手段日渐复杂,网络安全问题越来越突出[2-3]。

为了保障网络的安全运行,相关专家们展开了大量研究。文献[4]提出了基于内网行为分析的网络攻击检测数学模型,首先需要获取网络中的信息资源,其次对网络中的行为异常风险要素进行分析,最后将信息的节点及资源获取途径当作要素,创建一个攻击检测模型,利用该模型实现对网络攻击的检测。文献[5]提出了基于流量和IP熵特性的DDoS攻击检测方法,构建M-ATS的网络攻击检测数学模型,将博弈论(M-ATS)与马尔可夫判决进程(MJP)攻击模式挖掘算法进行了结合,通过M-ATS确定最佳网络保护方法,利用MJP对未来发生的网络攻击进行预测,根据预测结果设计相应的保护方案,实现对网络攻击的检测。文献[6]提出了基于蚁群算法的网络攻击检测数学模型,将蚁群收敛到的路径当作网络异常路径,求解该异常路径上各个节点的O-measure值,通过O-measure值来确定网络攻击所在位置,实现对网络攻击的检测。

虽然当前研究取得一定进展,但是依然存在网络攻击检测率较低、网络攻击误报率较高以及检测时效性较差等问题,并不适用当前的网络攻击检测。因为网络信息间拓扑关系不明确,所以在估算网络信息的法向量及曲率时,需构建网络信息间的拓扑关系,提出基于增量式学习的网络攻击检测数学模型。

2 基于增量式学习的网络攻击检测模型

2.1 网络信息噪声去除

由于网络信息间不存在明确的拓扑关系,在估算网络信息的法向量及曲率时,需要构建一个网络信息之间的拓扑结构关系[7]。

假设网络信息点pj的k邻域点集是Nk(pi)构造关于pi的协方差矩阵

(1)

(2)

将式(2)得到的法矢方向调成相同的方向。

∀pi∈P的k邻域点集是qi∈Q(i=1,2,…,k),已知pi处的平均曲率是Hi,那么信息点pi在k邻域下的局部权值求解公式为

(3)

(4)

模糊C均值聚类算法将包含n个l维向量pi(pi1,…,pil)的集合P={p1,p2,…,pn}分成m个组O={o1,o2,…,om],每个组和一个聚类中心相对应,求解每一个聚类组的聚类中心oj,(j=1,2,…,m),致使目标函数J最小,目标函数J(U,O)的表达式如下

(5)

(6)

(7)

(8)

模糊权重系数使距离远的向量uij对oj的影响变小,距离近的向量对oj的影响变大。这种控制方式有效地扩大了离群向量的特征[9]。特征保持权值求解方式如下

(9)

ωHi用于说明信息点pi的曲率对聚类的影响。

由于x,y,z在信息点附近的信息分布密度较大的情况下,信息点间的距离较近,信息点密度ρi较大,所以构建了一个密度影响权值因子

(10)

ωρi表示信息点pi的密度对聚类的影响。利用模糊C均值聚类的权重因子能够获得目标函数,利用该目标函数实现拓扑几何学原理信息点的密度求解公式如下

(11)

基于上述分析,构建一个网络信息之间的拓扑结构关系,其表达式为

(12)

利用该拓扑结构关系即可实现对网络信息的噪声去除,其公式为

(13)

式中,αH表示特征保持系数,αρ表示密度影响系数,J(U,C,ω)为去噪后的网络信息。

2.2 基于增量式学习的网络攻击检测模型

φi′=(X″TX″)-1X″TY

(14)

(15)

式(16)与式(17)为AR(2)的参数估计

(16)

(17)

(18)

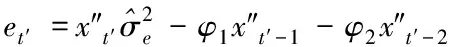

二阶自回归模型的参数X″TY由时间序列数据的线性估计得出。利用二阶自回归模型检测移动网络信息样本et′

(19)

若et′是后移算子,那么

=x″t′-φ1Bx″t′-φ2B2x″t′

=(1-φ1B-φ2B2)

=φ(B)x″t′

(20)

λ<-L′||λ>U

(21)

其中,L′和U是正数。

在进行网络攻击判定实现检测的基础上,假设离散型属性连续化后的增量式学习网络攻击检测信息矩阵如式(22)所示。

(22)

其中,n′表示去噪处理后数据集中样本的数量,M表示去噪后数据状态节点队列,d表示样本属性数量。则均值标准差归一化方法对数据集中每个属性值做归一化处理,归一化求解公式如下

(23)

式(23)中,xmean(i)和xstd(i)分别表示第i列数据的平均值和标准差,xij表示归一化处理后的属性值。

对去噪处理后的样本信息采用B-ISVM增量式学习算法[10]。利用该算法完成对网络攻击信息的归一化处理。设X为增量式学习网络攻击检测矩阵X′归一化处理后得到的一个矩阵

(24)

将归一化处理后的样本信息作为一个滑动时间窗,设滑动时间窗的大小是N′+1,每次从时间窗中取出N′+1个样本信息。

时间窗内的N′+1个信息样本利用y1,y2,…yN+1来说明,利用前N′个信息样本构建一个自回归模型AR,判断第N′+1个信息样本是否存在异常。选取恰当的AR阶数q′,时间窗口大小N′应该相对小一些,AR(q′)在拟合时间序列时,准确使用FPE衡量。时间窗口大小N′和阶数q′的约束条件是0≤q′≤0.1N′,利用x″1,x″2,…,x″N′+1对二阶自回归模型AR(2)进行拟合,拟合后得到的基于增量式学习的网络攻击检测模型x″t′为

x″t′=φ1x″t′-1+φ2x″t′-2+et′J(U,C,ω)+xij

(25)

最后,完成了对基于增量式学习的网络攻击检测数学模型的构建。

3 仿真设计与结果分析

为了客观评估实验结果,实验中采用网络攻击检测率、网络攻击误报率、网络攻击时效性、抗网络攻击性能四项评估指标来验证本文所提方法的有效性。

3.1 实验环境

假设网络攻击检测率为

(26)

其中,A表示网络攻击检测率,B表示被正确分类的网络攻击样本数量,C表示实验样本集中网络攻击样本的总量。

网络攻击误报率的设定为

(27)

其中,D表示网络攻击误报率,E表示被错误分类的正常样本数量,F表示正常样本的总量。

实验环境:本次实验在内存为2G,操作系统为Windows的计算机上进行,实验测试平台是Matlab7.0。

3.2 网络攻击检测结果

实验从KDDCUP 1999数据集中随机选取实验样本,在对实验样本进行离散化后,形成的实验样本集如表1所示。

表1 网络攻击检测实验样本集

数据集通常由正常和异常两种信息构成,异常信息分为四种类型,分别是DoS、Probe、R2L和U2R。其中每一种异常信息均包含多个子类型。

为了描述方便,将本文所构建的检测数学模型描述为A,基于行为分析的网络攻击检测数学模型描述为B、基于流量和IP熵特性的DDoS攻击检测数学模型描述为C、基于蚁群算法的网络攻击检测数学模型描述为D。四种网络攻击检测数学模型的检测结果,如表2所示。

表2 网络攻击检测结果

从表2可以看出,四种网络攻击检测数学模型中,本文所构建模型的网络攻击检测率是最高的,网络攻击误报率是最低的,几乎可以忽略不计,且可以检测出绝大多数的网络攻击,这是由于所构建的数学模型在检测网络攻击之前,对检测数据进行了去噪处理,通过上述实验数据可知,本文所构建数学模型适用于对检测率和误报率有较高要求的场合。

3.3 网络攻击时效性和抗网络攻击性能结果

3.3.1 网络攻击时效性对比

为了验证本文所构建的检测数学模型的时效性,将检测模型A与B、C和D三种数学模型进行了对比分析。四种数学模型的网络攻击检测时效性对比结果如表3所示。

表3 时效性对比

从表3可以看出,四种网络攻击检测数学模型中,A数学模型的时效性最高,其次是B数学模型,D数学模型的时效性是四种数学模型中最差的。以阈值25和阈值100为例,当阈值为25时,A模型实现网络攻击检测所需的时间要比B、C、D三种模型分别缩短17.5%、26.8%、31.58%;当阈值为100时,A模型实现网络攻击检测所需的时间要比B、C、D三种模型分别缩短18.58%、21.03%、22.36%,通过上述实验数据可知,所构建数学模型A较B模型、C模型和D模型得到了极大的改进,采用本文所构建数学模型A能够高效实现对网络攻击的检测。

3.3.2 网络攻击时效性对比

为了验证本文所构建网络攻击数学模型的抗攻击能力,将本文所构建模型A与B、C和D三种数学模型的抗攻击能力进行了对比。对比结果如图1所示,其中横坐标为网络攻击数量,单位是个,纵坐标为抗网络攻击性能,单位是百分比(%)。

图1 四种数学模型的抗网络攻击性能对比图

从图1可以看出,在相同网络攻击数量的情况下,四种模型中所构建模型A的抗攻击性能最高,其次是模型C,模型D的抗攻击性能最低。通过上述实验数据可知,采用所构建模型A可以在准确检测网络攻击的前提下,提高网络的抗攻击能力。

综上所述,本文所构建的数学模型A具有高检测率、低误报率、高时效性、高抗攻击能力的特点。采用本文所构建的数学模型能够在高时效、高检测率、高抗攻击能力的情况下实现对网络攻击的检测,且误报率较低。表明本文所构建的模型具有较好的检测性能。

4 结论

针对现有网络攻击检测数学模型存在的网络攻击检测率较低、网络攻击误报率较高、检测时效性较差等问题,构建了基于增量式学习的网络攻击检测数学模型。

所构建模型的创新点:

1)噪声去除;

2)网络信息归一化处理;

经上述实验验证,所构建数学模型在网络攻击检测率、网络攻击误报率、网络攻击检测时效性等方面均优于基于行为分析的网络攻击检测数学模型、基于流量和IP熵特性的DDoS攻击检测数学模型和基于蚁群算法的网络攻击检测数学模型,采用本文所构建的数学模型可以在高网络攻击检测率、低网络攻击误报率、高网络攻击检测时效性的情况下更好的完成对网络攻击的检测。