一种现场勘查电子记录可信化模型

2021-10-13吴育宝杨一涛

吴育宝,杨一涛

(南京森林警察学院,信息技术学院,江苏 南京 210023)

1 引言与研究背景

犯罪现场勘查通常指刑事案件发生后,侦査人员为了査明犯罪事实,收集犯罪证据,揭露证实犯罪人,依法对与犯罪有关的人和事以及场所、物品、人身、尸体等所进行的现场访问和勘验检査工作,必须依据国家法律、法规,运用刑事科学技术手段在特定空间领域内进行[1]。随着科技的进步,公安的各项警务工作也进入了数字化时代,现场勘查中的现场记录也全面转身电子化、数字化形式,这对现场勘查记录的有效性、真实性和合法性提出了新的挑战。本文首先阐述现场勘查电子记录在案件证据链中的作用,结合我国司法制度解释保证现勘记录客观、准确的重要性和必要性;然后根据现场勘查的特点,结合时、空、人三维数据提出现场勘查电子记录的可信化模型,确保现勘记录的制作时间、制作地点和制作人员的客观性及准确性,同时保证该记录从制作的时间开始到最终都是完整的和不变的;最后论证该模型的正确性。

2 现场勘查电子记录

党的十八届四中全会《决定》提出:“推进以审判为中心的诉讼制度改革,确保侦查、审查起诉的案件事实证据经得起法律的检验。”即要求以法为中心,我国宪法规定的公检法等部门分工负责、互相配合、互相制约的前提下,诉讼的证据经法庭的举证、质证、查证,诉讼的过程要以法庭的庭审和裁决关于事实认定和法律适用的要求和标准进行,疑罪从无[2]。证据链是司法实践中的一个重要概念,从结构上看,证据链是由多个证据链节通过联结点连接而成的具有一定证明方向的且可排除所有假设合理怀疑的证明载体,能够完整、准确地还原案件发生的过程并指明其中的主客观要素。

现场勘查是侦查机关对犯罪处所及其遗留痕迹和其他物证所进行的勘验和调查。目的是发现、收取犯罪痕迹和其他物证,了解和研究罪犯实施犯罪的情况和案件性质,确定侦查方向和范围,为侦查和审判案件提供线索和证据[3]。整个现场勘查过程里,现场记录是一项最耗时的工作,也是犯罪现场勘查工作最为重要的步骤之一。现场记录的目的在于记录和保存犯罪现场物证的位置、物证之间的相互关系以及犯罪现场的状况。现勘记录是现场勘查工作结束后形成的文档和附件的集合,主要包括:现场笔录、现场照片、现场视频、现场音频、痕迹、各类物证、各类电子数据证据、绘图等。

现场记录是证据链上的重要链节点,如果收集的证据在合法性、真实性和关联性存在疑问,那么从证据里提取出的证据链节必然不稳定,证据链的方向就可能出现偏差,导致最后的结论不正确。因此,现场勘查是一项程序性很强的工作,工作流程出现任何一个小瑕疵,都会导致很严重的后果,比如证据采集不充分、痕迹物证损坏等。其中,现勘记录可信度失效是灾难性的结果,这将导致整个证据链的起点就不被采纳,进而致使整个现勘工作无效[4]。

随着科技发展,现今的现勘记录大多是数字化形式,如照片、视频、音频等记录是实时采集的数字化信息,笔录、绘图等形式的现勘记录由勘查人员事后手工录入现场勘验信息系统实现数字化[5]。传统现勘记录的可信机制是依靠“签名”,每份纸质形式现勘记录、痕迹物证收集清单均需要侦查人员亲笔签署姓名来保证记录的可信性,为了防止记录被篡改,一般需要两名以上的侦查人员签名。但是在实际的现场勘查工作中,“签名”这一规范存在很着很多的问题,如“补签名”和“代签名”,这显然破坏了证据链的完整性。伴随着现勘电子记录的出现,传统的签名方法已经不再适用,现勘设备也经常混用,证据链的可信程度受到质疑,给后续的司法工作埋下隐患。

面对大量的数字化现勘记录,如何高效并有效地保证其可信性也是摆在大家面前的一个重要课题。本文基于通用的现场勘查专用设备,提出一种数字现勘记录可信化软件模型,使用密码学中的数字签名、哈希等方法,针对数字化的现勘记录数据进行可信化处理,目的是保证所有的数字现勘记录从开始记录到呈递法庭的整个过程中,记录的内容、记录的人、记录地点、记录时间等数字化信息是完整的并保持不变的。

3 现勘记录可信化模型

3.1 模型结构

现有的现场勘查设备是专用设备,是基于Android平台的智能终端,设备包含如下组件:高清摄像头、全指向麦克风、指纹识别模块、安全存储区域、定位模块(北斗+GPS)、蓝牙模块、Wi-Fi模块、5G通讯模块[6]。每台现勘设备和一名现勘人员绑定,使用指纹识别模块进行身份绑定[7],人员身份认证在线下完成;安全存储区域是设备专用的存储设备,只有通过指纹验证才可以被访问,用于存储终端的数字证书;摄像头和麦克风用于采集现场照片、视频和音频;定位模块收集现场记录的地理位置信息;Wi-Fi模块可用于辅助定位以及与后台服务器传输数据;蓝牙模块用于终端与服务器交换认证数据;5G通讯模块用于连接授时服务器。

定义1T是一个可信化模型,T=(EN ,A ,DR,TR,TOP),其中EN是模型中的实体,EN=S,C,S为服务器,C={C1,C2,…Ci}为现勘终端设备集合;A为模型中的密码算法集合;DR是所有数字现勘记录集合,DR={dri|dri∈{数字照片,数字笔录,视频,音频}};TOP是可信化操作。

图1描述了该数据可信化模型结构,其中DT是日期时间;LO是C的当前地理位置信息;CER是S颁发给C的数字证书;TR是可信化处理后的现勘记录集合,即TR=TOP(DR)。

图1 数字现勘记录可信化模型结构图

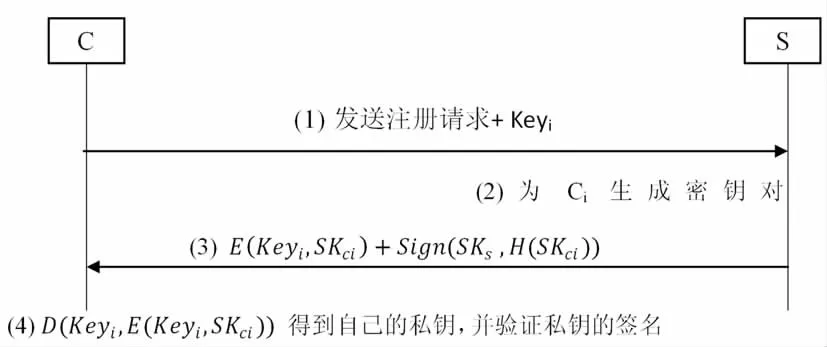

1.2 终端注册

通过线下身份认证将现勘终端绑定人员后就可以进行注册过程,目的是获取服务器的公钥证书并申请自己的数字证书,注册过程如图2所示。服务器S的公钥和私钥分别记作PKs和SKs,Keyi是用于保护终端私钥的随机数串,E/D分别是一种对称密码算法的加密算法和解密算法,H是一种散列函数算法,Sign是一种签名算法。

图2 终端注册流程图

终端注册步骤如下:

(1) Ci向S发送注册请求,包括终端持有人的基本信息(姓名、性别、部门、联系方式、级别……),并附带随机数串Keyi;

(2) S为Ci生成密钥对SKci和PKci并生成证书;

(3) S将SKci使用Ci的Keyi加密后附带S的签名发回给Ci;

(4) Ci解开SKci,并使用PKs验证消息的有效性后将SKci存入终端的安全存储区。

3.3 可信化操作

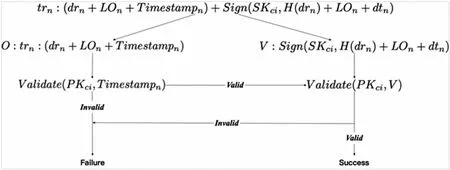

可信化操作TOP在终端Ci上完成,接受来自终端采集的数字化记录作为输入,并结合终端设备采集数据时的地点、时间和采集人身份对原始记录进行可信化处理,使得处理后的现勘记录数据可防篡改及不可否认(见图3)。

图3 可信化操作TOP流程图

终端Ci采集到的现勘记录数据记作drn(n=1,2,…),该数据可以是文字、图片、音频、视频;终端Ci采集记录drn时的实时地理位置信息记作LOn;终端Ci采集记录drn时从授时服务器得到的时间戳记作dtn;“+”表示数据的连接;Sign是一种签名算法,H是一种散列函数算法。

可信化操作步骤如下:

(1) Ci采集到现勘记录drn;

(2) Ci获取此时的地理位置信息LOn;

(3) Ci向授时服务器获得此时的时间戳dtn,并签名得到Timestampn:Sign(SKci,dtn) ;

(4)Ci执行操作:drn+LOn+Timestampn+Sign(SKci,H(drn)+LOn+dtn),计算结果记作trn,trn即为drn的可信化结果;

(5) TR是所有tr的集合,即TR={tr1,tr2,…,trn}。

该可信记录中除了数据现勘数据本身外,添加了采集地、采集时间,并使用终端私钥对记录签名,保存了该记录的采集记录人。该记录的可信度表现在防篡改和不可否认性,因为终端是专人专用,数字签名保证了数据采自于哪一台终端,终端持有人无法否认,此外,若现勘记录被篡改,通过验证过程就会被发现出来。

3.4 验证过程

假设可信记录是由终端Ci采集和生成的,验证工作由图2的服务器S完成,图4描述了一个可信现勘记录trn被验证的全过程:

图4 数据可信验证流程图

(1) 可信记录trn会被拆成两个部分O和V,其中O:trn:(drn+LOn+Timestampn),V:Sign(SKci,H(drn)+LOn+dtn) ;

(2) 对trn的时间戳Timestampn使用PKci进行签名验证,如果合法(Valid)则进入第(3)步,否则“验证失败(Failure)”。

(3) 对V使用PKci进行签名验证,如果不合法(Invalid)则“验证失败(Failure)”,否则“验证成功(Success)”。

4 模型特性

4.1 可信链

在讨论现勘电子记录的可信性之前,我们作如下假设:

(1) 勘查人员是可信的;

(2) 服务器及其安装的操作系统是可信的;

(3) 勘查人员的勘查终端设备及其安装的操作系统是可信的。

那么,通过可信服务器颁发的终端证书也是可信的,可信终端和勘查人员是一一对应,终端的安全措施由勘查人员负责,在实际工作中,终端被盗用采集现场数据的可能性很低,该部分安全性靠规章制度保证。

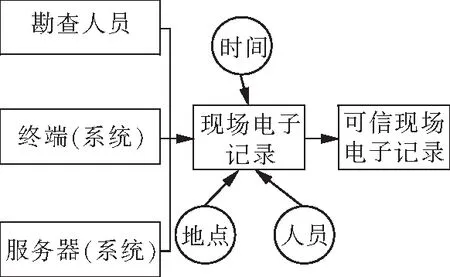

如图5所示,通过3.3节的可信化操作,可以将现场电子记录的采集时间、空间和人员进行可信化处理,保证电子记录的可信性,整个现场电子记录的可信链条构建完毕。

图5 现场电子记录可信链

4.2 协议安全性

在引言中我们提到模型可信化协议的目的是保证现勘记录的制作时间、制作地点和制作人员的客观性及准确性,同时保证该记录从制作的时间开始到最终都是完整的和不变的,本节从防篡改和抗抵赖两个方面阐述可信化协议的安全性。

(1) 防篡改(Tamper resistance)。现场电子记录的篡改包括对记录本身、记录时间、记录地点、记录人员等数据的篡改,该协议可以提供防止上述篡改的机制[8][9]。设tr′为篡改后的可信记录,参考图4流程分别讨论不同篡改场景下协议的安全性。

a.对记录本身和记录地点的篡改。

tr′≠tr是因为(dr′≠dr,LO′≠LO)

∵dr′≠dr或LO′≠LO

∴V′≠V,则Validate(PKci,V′)=Invalid

因此该篡改场景协议验证结果是失败(Failure)。

b.对记录时间的篡改。

tr′≠tr是因为(dt′≠dt)

∵Timestamp′≠Timestamp

∴Validate(PKci,Timestamp′)Z=Invalid

因此该篡改场景协议验证结果是失败(Failure)。

c.对于记录人员的篡改。即记录终端被盗用,在4.1节已经说明该情形由规章制度保证。

因此,该可信化协议满足防篡改的需求,在验证过程中可以发现篡改行为。

(2) 抗抵赖(Non-Repudiation)。抗抵赖特性旨在生成、收集、维护、利用和验证有关已声称的事件或动作的证据,以解决关于此事件或动作的已发生或未发生的争议[10-11]。在现场勘查过程,需要抗抵赖保护的对象是现勘电子记录,本文模型可以提供通用的抗抵赖机制,确保电子记录的合法性。

由4.1节可知,因为终端的数字证书是由可信服务器颁发,终端设备和终端设备通过指纹或人脸生物识别特征和勘查人员一对一绑定,因此除非终端被授权冒用因素外,PKc和SKc是无法被替换的。那对于一个给定的可信记录tr,分离出来的V部分(图4)一定是使用操作员的SKc进行的数字签名,因此如果Validate(PKc,V)=valid,那么该tr一定是私钥为SKc所对应的操作员所制作。

在该协议下,由该终端采集和生成的可信现场电子记录就视同由绑定人员的操作,具备抗抵赖能力,同时省去了费时费力的人工签名过程。

5 总结

为保证犯罪现场勘查中采集的电子记录的可信性,本文提出了一个可信化模型,可以构建现场电子记录的可信链条,完成对电子记录的可信处理,通过验证过程可以实现电子记录的防篡改和抗抵赖性,同时为提高了现场勘查的工作效率,减少出错机率,对司法实践提供了有益方案。