海上目标信息跨域安全共享实现方案探索∗

2021-10-11文云峰钟华超余舟川郝延彪

文云峰 钟华超 余舟川 郝延彪

(91001部队 北京 100841)

1 引言

近年来,随着信息跨域共享技术的发展,地方政府广泛运用网络隔离与交换技术,充分整合互联网开源数据、行业数据和内部涉密数据等,为海上信息跨域安全交换提供了很好的借鉴。但在军队涉密领域,数据仍为单向输入为主,很少考虑双向共享设计,无法与地方系统形成互通共享。

在海域态势感知领域,相关涉海机构和单位在涉海活动中获取了大量海上目标信息,但多处于自成体系、独立运行状态,对本系统本领域支撑不足。特别是海上目标具有数量多、分布广、识别难的特点,依托单一手段无法满足海上全域监控、精准识别的现实需求,急需打破信息壁垒,改变封闭机制,打通海上目标信息融合共享链路,充分整合利用好涉海信息资源。研究跨域信息安全交换方案,实现海上信息在不同安全域系统之间可享、可控、可管,是实施海上信息资源融合共享的关键支撑[1~5]。

2 现有网络隔离与交换主要技术及验证

2.1 隔离网闸

使用专有数据传输协议代替通用的TCP∕IP协议,采用外网单元、安全隔离交换单元和内网单元的架构,将外网信息以非IP形式隔离摆渡到内网。该技术在军内运用较多,通过验证,可作为实时海上目标数据低密网接入高密网的重要渠道之一,但传输效率受制于协议转换,在用设备数据吞吐量最大为50Mbps,且该设备属于逻辑隔离传输设备,不能用于互联网直接接入军队网络。

2.2 光盘摆渡

通常采用机电一体化、软硬结合的技术,实现不同网段隔离下的数据单向传输。单次摆渡数据量由采用光盘类型决定,如:DVD单次摆渡数据量可达4GB,蓝光光盘按照规格不同可达25GB、50GB甚至100GB。通过技术验证,能保证数据单向传输的安全性,适用于保密要求高、传输数据量大,但摆渡频率不高的场景,如时敏性较低的海量海上目标历史数据、气象水文数据的定时导入,但由于单次摆渡数据量大,摆渡间隔时间长,单次摆渡最短需要10min左右时间,不适合实时性高的海上信息数据跨网接入。

2.3 影像摆渡

通常采用二维码编码技术,主机将数据进行二维码编码后,在显示屏上显示,高清摄相机采集二维码,由系统解码后导入数据。通过技术验证,多通道二维码图像可以并发摆渡,8通道可达到1Mbps的系统吞吐量,数据交换时延约1s,但单一通道生成的二维码图像所携带数据信息有限,适用于安全保密要求高、实时性要求高、传输频次的高场景,如互联网文字类开源信息数据,不适合实时海量海上信息数据的跨网接入。

2.4 单向光闸

通过结合网闸技术和光传输技术的信息安全隔离技术,发送端、接收端各配有发光、感光组件及两套独立数据处理系统,实现数据单向传输。通过技术验证,单向光闸实时性强,系统吞吐量可达800Mbps,但内部发送端与接收端具有线缆连接,一般定义为逻辑隔离传输设备,不能用于互联网直接接入军内密网,但可作为低密网向高密网实时海量海上信息数据的跨网接入渠道。

3 海上目标信息跨域共享网络隔离与安全交换的实现

3.1 系统架构设计

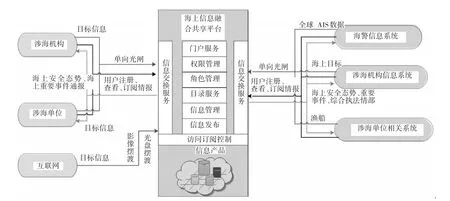

通过在军队网络与相关机构专网间再搭建一个海上目标信息跨域共享网络,构建跨网跨域数据安全可控交换系统,实现基础网络安全保密、计算环境安全保密、应用与数据安全保密等功能[6~11],同时满足海上维权、联合搜救等各类应用场景下的信息安全共享,总体架构如图1所示。

图1 跨域共享安全架构示意图

物理层:安全保密功能的实现载体。通过安全保密功能部件,提供安全保密能力。

功能层:由物理层综合形成的安全保密功能虚拟逻辑形态,是形成安全保密应用服务的通用支撑。包括存储加密、数字签名、身份认证、行为审计追踪、软件签名验证、访问控制、准入控制、恶意代码防范、入侵侦测、监测预警、虚拟机防护和攻防验证等功能。

应用层:安全保密功能的应用形态,是针对特定场景环境的功能选择组合形式,根据通信网络和业务应用系统的特点,构建共用基础设施、共享服务环境安全保密系统和信息应用系统安全保密系统等具体应用。

在高密网与跨域共享网络之间部署安全访问平台,实现安全受控的数据交换功能。网间信息交换系统同时支持军队网络、涉海机构专网等涉密网络之间的安全受控数据交换。互联网等公共网络通过单向传输系统向海上目标信息跨域共享网络引接相应的数据[12~13]。

3.2 分级实施信息管控

共享平台具备对相关涉海系统专线接入的信息资源综合管理、展示和交换的能力。按角色设置用户权限,实现基于用户权限和用户需要,集成展现各类信息资源和专业信息应用的能力。针对需要严格控制用户范围的在线信息资源,提供涉海信息资源按需申请服务,通过在线申请、审核、批准等流程实现信息资源的共享。提供以任务、事件等背景的产品数据,经信息组织处理后通过数据交换模型,提供特定用户[14~17]。

3.3 安全访问平台管控

建设统一的安全访问平台。基于应用与数据分离的原则,在业务流程中嵌入身份认证及权限控制,实现访问用户的身份可信,确保业务仅对合法用户可见;持续监测评估终端等环境的安全状态,结合业务场景和使用环境进行精细化的动态授权;保护数据安全访问,具备抵御网络攻击的能力;实现访问过程中用户行为及网络风险的全面发现与审计。

安全访问平台是其他网络与数据中心交换数据的统一通道,通过该平台实现军队网络与涉海机构专网、互联网等其他网络之间的数据安全交换。其中,数据交换安全服务具备设备准入控制、安全隔离与交换、访问控制、网络安全防护、网络流量检测等安全能力[18~19]。

图2 共享系统与涉海系统间的数据安全

图3 安全访问平台结构图

3.4 构建安全防御体系

系统内部网络结构可以划分为网络接入区、安全服务区、传输服务区、应用服务区和用户作业区等。网络接入区主要解决网络安全接入问题,对于源于外部信源的信息,经过安全访问平台接入中心系统。安全服务区由网络入侵检测系统、网络防病毒系统、漏洞扫描系统、安全配置终端、主机监控系统(防信息泄漏系统)和数据安全导入终端系统等组成。传输服务区通过传输交换机接入网络接入区,由各种传输服务器组成,为系统提供各种传输服务。应用服务区通过服务区交换机和防火墙连接在主交换机上,由各种业务服务器组成,为保证服务器运行安全,应为服务器配置网络防病毒客户端、主机监控客户端等安全防护客户端设备。用户作业区通过用户交换机连接在主交换机上,由各种业务处理终端组成,为保证终端安全,应为终端配置网络防病毒客户端、主机监控客户端等安全防护客户端设备[20]。

安全保密设施另一部分针对向军队系统实施单向传输,采用在网际交换节点新增单向安全隔离设备,使其兼具信息输入和信息防泄露的能力。

4 结语

海上信息跨域安全共享不仅仅是个单纯技术问题,需要从机制、技术、规则、管控等方面,建立起对海上目标数据的区别对待、全程监管和分级保护,实现高密级域、低密级域之间的双向网络连接。基于此,本文研究了海上目标信息跨域安全共享实现方案,满足了不同安全等级海上信息实时共享需求,在未来体系建设中具有重要参考价值。