量子增强安全时间同步协议研究

2021-08-16张萌,吕博

张 萌,吕 博

(中国信息通信研究院 技术与标准研究所, 北京 100191)

0 引 言

未来第六代移动通信技术(6th Generation Mobile Networks,6G)将实现“智慧连接”、“深度连接”、“全息连接”和“泛在连接”[1-7]。随着感知交互、自动控制、智能互联和远程操作等方面的需求日益明显,未来信息网络对于时间同步的要求也更加严格,不仅时间同步精度需求提升,其可靠性和安全性也受到广泛的关注。比如工业互联网中,运动控制、数字控制、操作信令和告警产生都依赖于同步技术[8],时钟同步中的错误可能导致错误的定时,因此可能产生错误的传感器报告,最终导致决策错误。因此对于时间同步的安全攻击会对依赖于准确时间的服务产生严重的不利影响。

近年来,随着各种安全攻击的引入,同步协议,特别是精确时钟同步协议(Precise Time Protocol ,PTP)的安全性受到了越来越多的关注。当同步协议在不可信的网络环境中传输时,需要对其进行保护。本文提出了一种量子增强安全时间同步协议,可以对网络中的报文攻击和延时攻击进行预防。

1 PTP安全隐患分析及实验验证

PTP利用协议报文中的4个时间戳(tM1、tS2、tS3和tM4)进行主(Master)从(Slave)设备时间偏差Δ和环回时延D的计算:

对于PTP的安全攻击包含以下几种形式:

这与真实的时钟偏差Δ之间的差值为

本文对报文攻击进行了实验验证,如图 1(a)所示,两台分组传送网(Packet Transport Network,PTN)设备之间串入网络损伤仪模拟不可信网络。时间分析仪在网元1(NE1)侧模拟时间服务器,通过PTP接口向NE1注入时间信息,并测量网元2(NE2)输出信号与标准时间之间的偏差。箭头为时间传递方向。网络损伤仪在链路上抓取PTP报文,修改报文中的时间戳(随机选取时间戳对应的比特位进行反转)。图1(b)所示为攻击时段内(大约从1 000~2 000 s区间),NE2输出的时间信号出现较大偏差,由于对报文的修改采用随机的方式,时间偏差也是随机波动的。报文攻击还可以通过探针截获PTP报文,获取报文内相关信息,通过伪造报文制造更高优先级的伪时间源,使得网络设备跟踪伪时间源,通过伪时间源注入噪声,可以使得网络同步精度下降,实验装置如图 1(c)所示。在伪时间源上加入固有时间偏差和时延噪声,NE2时间信号会产生较大的波动,如图1(d)所示。

图1 PTP报文攻击模拟装置及实验结果

对于这一类攻击,采用报文加密或身份验证的方式可以进行防控。报文加密使攻击者无法识别有效信息字段,甚至无法识别PTP报文,实现安全保护。

(2) 延时攻击[9]:PTP的基本假设是双向传输时延对称。攻击者在单向链路中插入非对称时延,会引起Δ计算偏差,造成同步精度降低。比如插入非对称时延后,Master-Slave和Slave-Master时延分别为D1和D2。定义δ=D1-D2为攻击者插入的时延。按照式(1)计算环回时延为

代入式(2),得到Δ′为

这与真实的时钟偏差Δ之间的差值为

可见窃听者插入δ的非对称时延,可以导致系统δ/2的时间偏差。本文对延时攻击也进行了实验验证,实验装置如图 1(a)所示,网络损伤仪插入非对称时延,模拟延时攻击。图2(a)和(b)分别为在Slave-Master和Master-Slave方向插入3 ms固定时延的延时攻击实验结果图。攻击时段内,NE2输出的时间信号与标准时间的固定偏差为∓1.5 ms,与式(7)的分析一致。这类攻击由于出现了相位的奇点,可能会在安全关键环境中引起怀疑。因此本文模拟了渐变式延时攻击,如图 2(c)所示。当插入时延的斜率足够小时,不会产生相位的剧烈变化,可以在不被关注的情况下逐步地将被攻击设备的时间信号拉偏。另外,如果插入固定时延,被发现后可以用补偿的方式减小延时攻击对系统的影响。因此本文模拟了可变的延时攻击,结果如图 2(d)所示。这种场景下是无法用简单的固定补偿方式进行预防的。

图2 延时攻击实验结果

对于延时攻击,使用一般的加密或身份验证等手段无法预防。窃听者无需识别特定的协议报文或者字段,在链路上插入延时即可。插入的时延值可以是固定的、变化的甚至是随机的。因此也无法通过补偿的方式预防。

2 量子增强型PTP

本文提出一种量子增强型PTP,目的主要是为了解决基于传统PTP不能预防延时攻击的问题。在PTP层面仍采用传统加密的方式,最大程度与现有技术兼容,无需对同步设备进行硬件升级。在密钥分发层面,引入量子密钥分发(Quantum Key Distribution, QKD)技术,并利用QKD系统中的单光子脉冲进行时间测量,将测量结果与PTP测量结果进行比较,当差异大于门限值时,即可判定网络中存在延时攻击,产生预警。

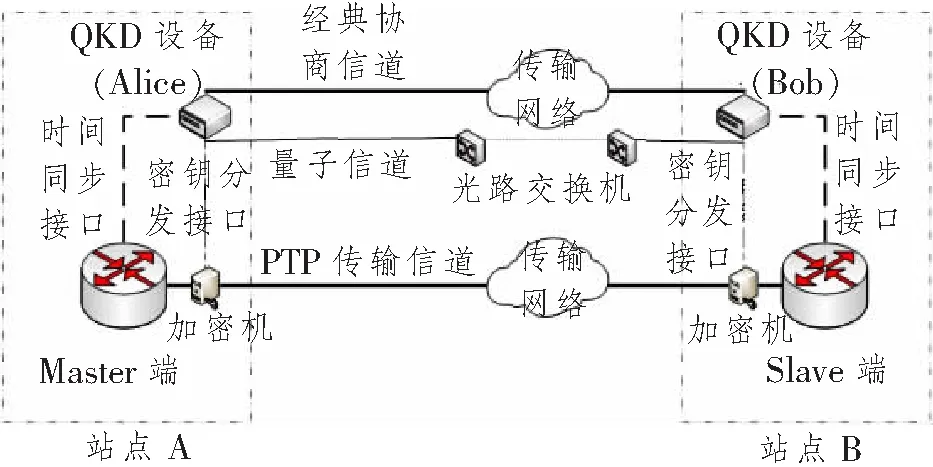

量子增强安全同步协议系统装置图如图3所示,每个站点内包含同步设备、专用加密机和QKD设备。加密机实现对PTP报文的加/解密,加密所用的密钥通过QKD设备进行分配。同站点的同步设备和QKD设备之间通过时间同步接口进行时间同步。这两台设备处于相同安全管理域中,因此同步设备和同站点的QKD设备间的时间同步是安全可信的。Slave端使用式(1)和(2)计算D和Δ。

图3 量子增强安全同步协议系统装置图

同时,两台QKD设备(Alice和Bob)之间进行密钥分发时,Alice在本地时间tA1时刻发送偏振调制的单光子,通过量子信道传输给Bob, Bob接收到光子并且记录下本地时间tB2;同理,Bob向Alice端分发密钥,Bob记录单光子发射时刻tB3,Alice记录光子接收时刻tA4。Alice和Bob通过经典协商信道交换时间戳信息。类似式(1)和(2),也可以计算量子信道的环回时延Dq和时间偏差Δq:

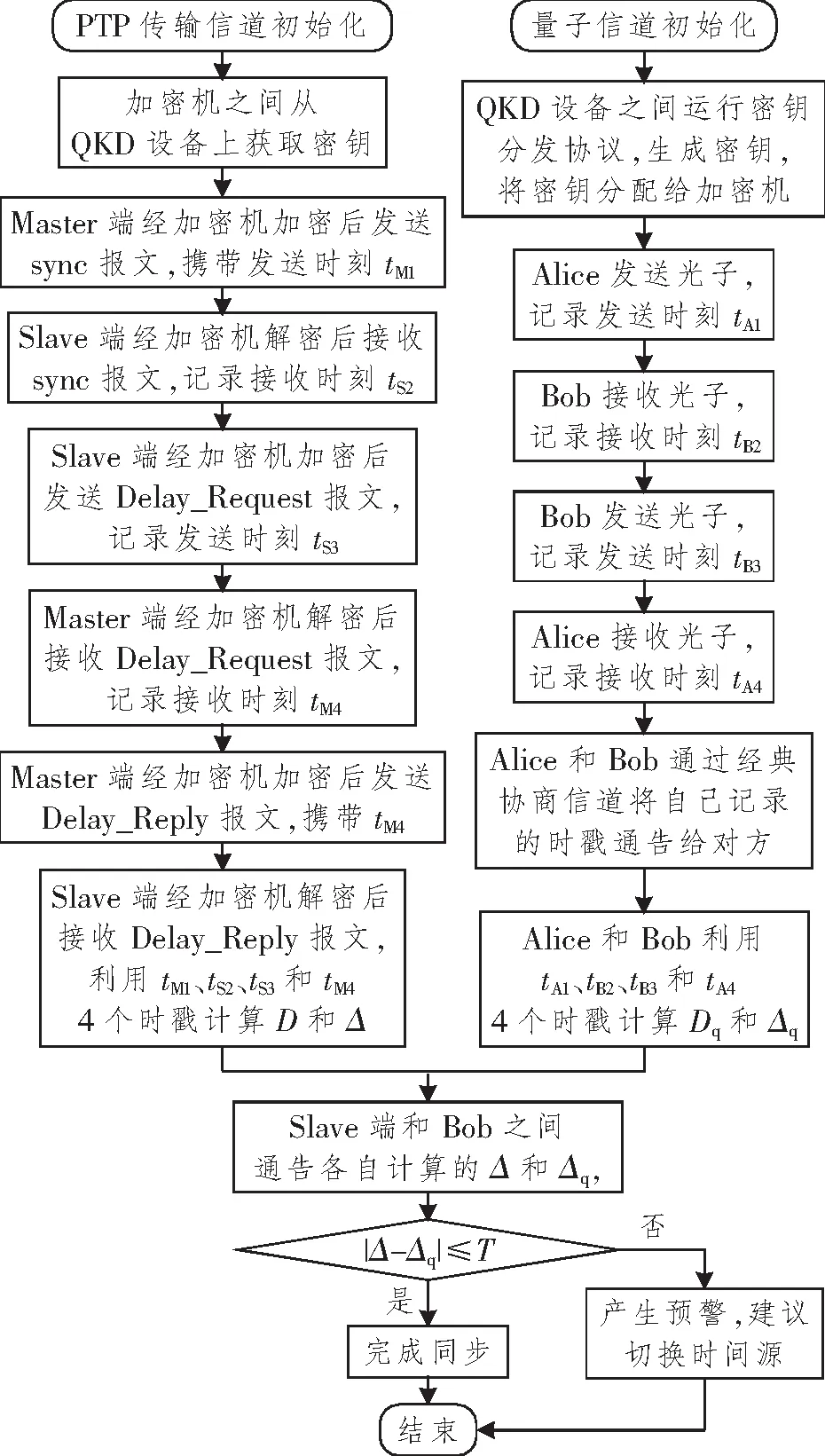

由于同实验室的同步设备和QKD设备之间已经实现了时间同步,并且安全可靠。因此可以认为在不存在延时攻击的情况下,Δ≈Δq。当网络中存在延时攻击时,必然会引起Δ和Δq之间的偏差。定义一个告警门限值T,当|Δ-Δq|>T时,认定网络中存在延时攻击,同步性能已经不可信了,建议切换其他备用时钟源,从而保障系统时间同步性能。协议在一个周期内的基本流程如图4所示。

图4 量子增强安全同步协议流程示意图

3 性能分析

3.1 安全性分析

对PTP报文进行加密使攻击者无法识别和修改其中的字段,因此有效地预防PTP报文攻击。如图5所示,加密后的同步协议报文无法识别报文类型,在图1(a)实验中,网络损伤仪设置报文匹配规则Type=0x88f7且MessageID=0x8抓取Follow_Up报文,如图5(a)红框所示,经加密后使用相同规则无法对报文进行捕获和修改。

图5 加密前后同步协议报文对比

由于PTP传输信道和量子信道是两条完全独立的信道,攻击者一般无法准确地得知两条传输路径,并准确地加入完全相同的时延。因此攻击行为一定会引起Δ和Δq的偏离,使系统得知网络中存在延时攻击从而产生预警,有效地预防时延攻击。

量子增强安全同步协议可以同时预防PTP报文攻击和延时攻击两类针对同步网络的安全攻击,是一种安全可靠的时间同步协议。

3.2 同步性能分析

同步性能需要从加密过程和两种信道差异两个角度进行分析。加密对同步性能的影响体现在绝对时延、相对时延与时延抖动3个方面:

绝对时延:加密算法对传输时延有直接的影响。加密算法在基于国际互联协议(Internet Protocol, IP)的网络中会引起十几到几十微秒的时延增加量[10]。但是对于同步协议来说,增加的时延量可以通过环回时延的方法进行抵消,对同步精度影响很小。

相对时延:双端加密不一致会影响时延精度的相对变化。时延的变化量主要由加密过程的数据缓存引入随机误差所致。采用专用加密机进行加密,而不采用同步设备增加硬件芯片的方式,可预留足够的资源用于加密。尽量避免由于设备资源不足而导致PTP报文进入缓存队列,导致时延值不可控。两端采用相同规格加密机,加密时延尽量保持一致,避免由于加密时延不同而引出非对称时延。

时延抖动:加密算法本身也会引入一定的时延抖动。文献[9]中的实验表明,不同的加密算法引入的抖动是不同的,并且随着带宽的增加,抖动性能有所提升。文中最好的结果大约为微秒或者亚微秒量级,这与PTP时间同步精度基本处于一个数量级。由于时延抖动是10 Hz以上的高频分量,通常可以进行低通滤波处理来缓解。

由以上分析可知,加密在提升协议安全性的同时,在一定程度上会降低时钟同步的精度。但是在上述技术手段下,不会对同步精度造成显著影响。

两种信道差异可能对时间测量精度产生影响。Δ和Δq仅是近似相等,而非严格相等。除了系统误差外,还需要考虑量子信道时间戳记录和经典信道时间戳记录原理上的差异。量子信道记录单光子的到达时间是在物理层,用上升沿检测相位,通过时钟周期变向计算时间,因此同步的精度和单光子脉冲的时域宽度以及时域抖动相关。本文利用Keysight DSO-X 93304Q 数字存储示波器(采样率80 GS/s)测试了3款离散变量量子秘钥分发(Discrete Variable Quantum Key Distribution, DV-QKD)设备的时域脉冲参数,如表1所示,结果显示其脉冲宽度<200 ps,时域抖动<30 ps。而PTP时间戳基于数据链路层进行标记,其同步精度可以达到微秒甚至亚微秒量级。因此两种信道计算的Δ会存在亚微秒甚至微秒量级的误差。因此在设计告警门限值T时需考虑这部分误差,可以先通过实验的方式测量或者评估这部分误差,提前进行补偿,或者采用数据统计分析方法对测量历史数据进行回归建模,进一步做误差评估与误差预测处理,将两种信道差异影响降到最低。

表1 量子信道时域脉冲参数实验结果

4 结束语

未来信息网络对于时间同步的精确度和可靠性提出了更高的要求。针对传统加密方式无法应对延时攻击的潜在问题,本文提出了一种量子增强安全同步协议。通过与QKD技术相结合,利用PTP传输信道和QKD量子信道分别计算时间偏差进行比较,判断网络中是否存在延时攻击,产生预警,触发时间源(或PTP传输路径)切换,主动预防网络中的各种安全攻击,实现时间同步信息的安全传输,保证依赖精确时间概念的应用稳定运行。