基于BP神经网络的网络安全态势评估研究 ①

2021-01-13黄焱

黄 焱

(安徽城市管理职业学院 信息技术学院,安徽 合肥 230001)

0 引 言

随着全球计算机技术以及互联网技术的快速发展,网络也逐步复杂化,网络攻击方式更加多样,常规的防火墙、入侵检测、加密等方式大部分均属于被动防御,且各个防御措施之间并没有内在关联,无法全方位地应对严峻的网络安全形式,态势安全技术则应运而生。态势安全最先起源于军事领域中,并引伸出了相关的态势感知技术(Situational Awareness),近几年也逐步应用到工业社会领域中。

网络安全态势评估技术基本原理为通过安全机器收集到数据和信息,以此来获取到网络攻击行为和对象的一致性评估,这种动态来源相比单一的评估方式来源更加可靠。Jason Shiffley应用本体模块化分析网络态势安全形式,并针对不同模块运用对应的检测技术来提升安全性。Olabelurin等人设计熵聚类预测框架实现了DDos攻击行为实时监测,并可以主动对攻击行为实施防御。韦勇等基于D-S证据理论,提出了基于日志审计的评估方法,研究结果表明该种评估方式更精确的评估网络安全现状以及发展趋势。陈虹等人进一步融合D-S理论和网络告警信息、日志记录等,结合分析链路安全态势来实现安全感知。

1 网络安全态势评价模型

1.1 网络安全态势评估

网络安全机态势感知评估充分利用各种网络安全技术手段以及网络设备等实现对于网络安全要素的分析,通过构筑网络安全态势评估体系,协助管理人员合理调整网络节点设备、主机等。

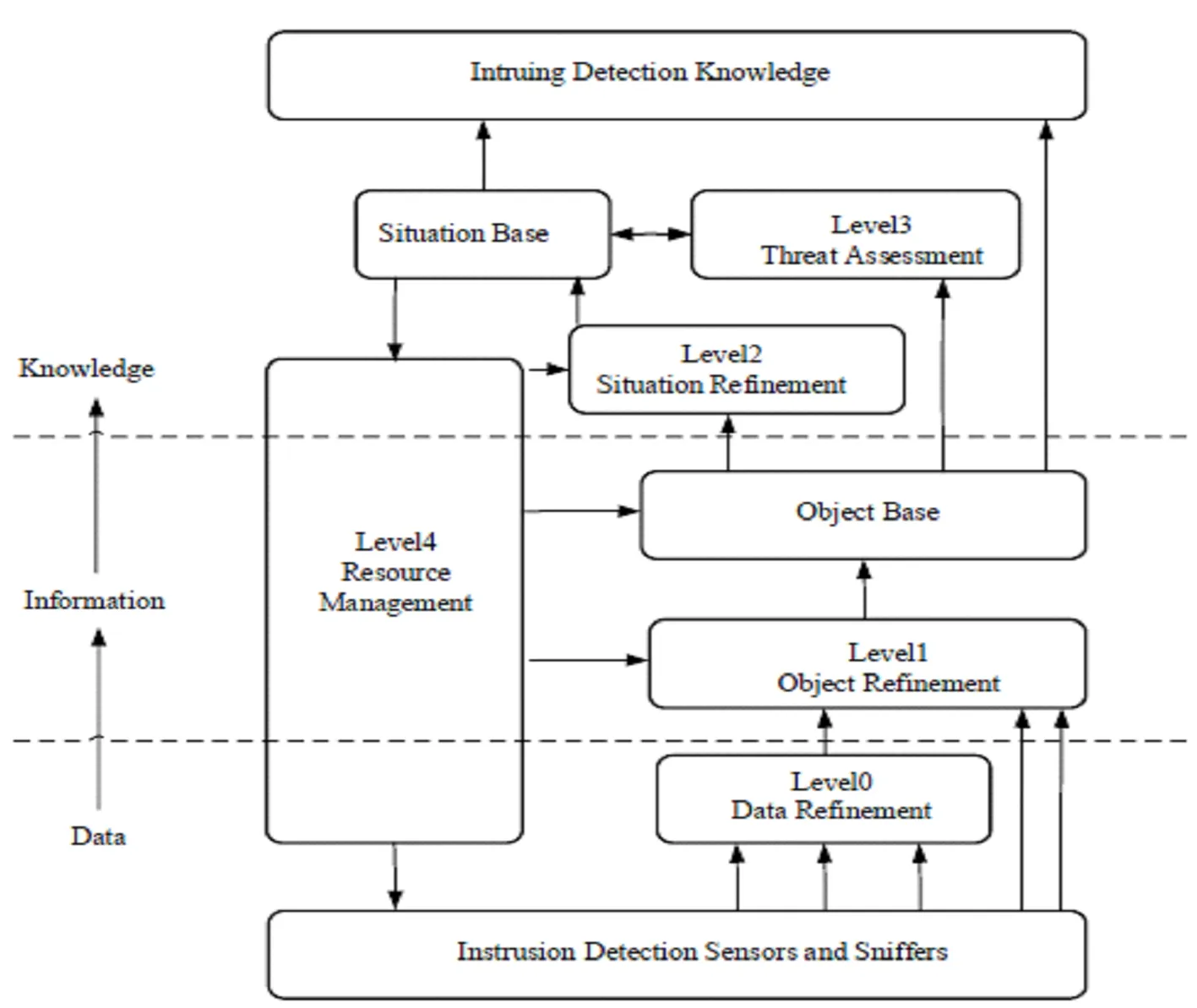

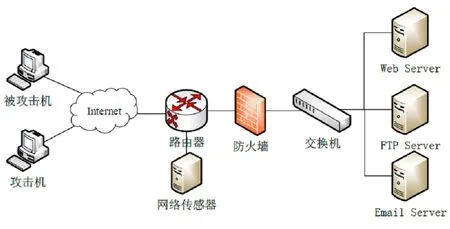

网络安全态势评估经典模型为Tim Bass入侵检测模型,它是一个研究框架,如图1所示。Tim Bass框架中包含了以下几个步骤:

(1)数据精炼模块:主要功能为收集网络安全设备实时监测的数据,并对这些数据进行预处理;

(2)攻击对象识别模块:从空间、时间等角度关联分析后预处理后的安全设备数据,从中识别网络攻击对象;

(3)动态理解提炼模块:在获取得到网络攻击对象后,充分挖掘对象之间的联系,充分了解网络实时运行状态,并实现评估网络安全态势;

(4)威胁评估模块:统计网络安全攻击行为发生概率以及造成的危害,此外评测不同网络安全攻击行为对网络造成的威胁程度;

(5)资源管理模块:实时监控全网态势系统,并制定确保网络安全的对策。

图1 Tim Bass 入侵检测数据融合框架

Tim Bass入侵检测模型对于网络安全态势评估具有重要意义。由于Tim Bass框架并没有完全实现,由此需要后续学者深入研究相关框架理论和实践。

1.2 网络安全态势评价模型

根据需求不同,网络安全态势评价模型中评价因子主要有以下:计算机漏洞分析、入侵检测系统日志、网络攻击行为、防火墙日志信息、权限设置等。在网络安全态势评价模型中通过添加多个评价因子,可以提升评估结果。在深入研究后评价因子的增加会很大程度上影响网络安全态势评价模型,这在一定程度上提高了对网络监管员的要求。

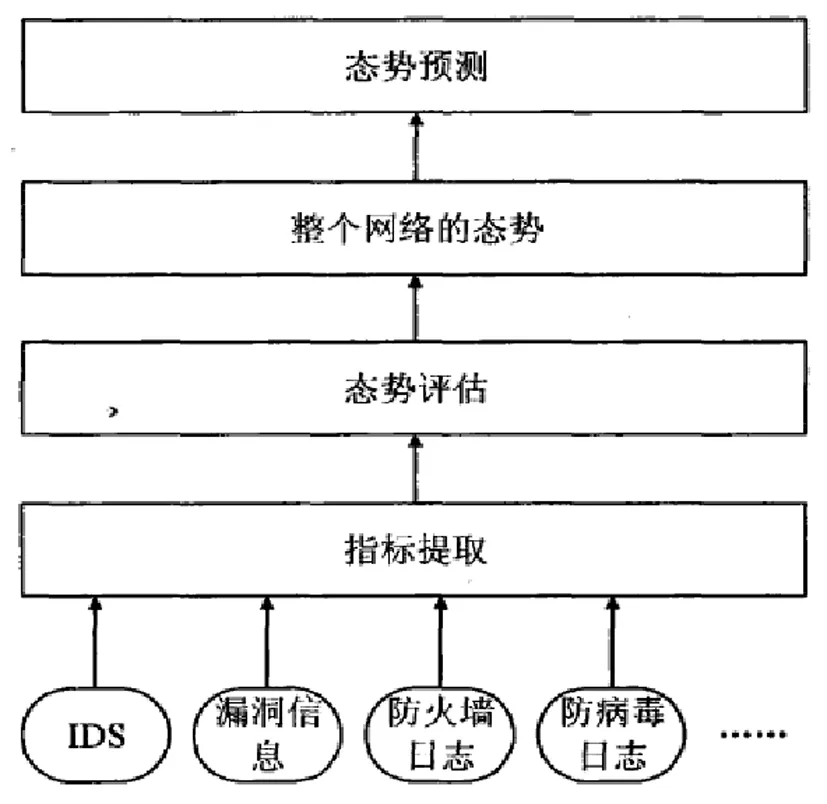

从宏观角度来提取网络安全信息数据源指标,忽视攻击行为中细节,并将最后量化形式的评价结果直接呈现给网络监管员,具体流程如图2所示。

2 基于BP神经的网络安全态势评估

基于BP神经的网络安全态势评估实现流程如下:首先神经网络训练,网络收敛后得到各项指标值;在此基础上利用BP神经网络模型训练待评价评估因子,并得到网络安全评估结果,反应了当前网络的安全现状。

2.1 网络安全态势评估体系

要想精准地反应网络安全现状,这就需要对各个网络安全攻击行为进行内在关联性进行分析,充分考虑网络复杂性和异构性,得出攻击行为对态势评估的影响,并以此来构造态势安全评估体系。

图2 网络评估模型

在分析了网络攻击行为对于态势评估的影响后,定义了以下态势评估因子:

(1)攻击频次因子:定义网络运行周期内实时监测到不同种类攻击行为的发生频次,符号定位为Ci(i表示第i种攻击行为类型)。

(2)攻击数量因子:定义网络运行周期内实时监测统计到的攻击行为数量,符号定义为N。

(3)攻击威胁因子:定义网络安全攻击行为导致的安全行为影响,符号定位为Xi(i表示第i种攻击行为类型)。

由于不同类型攻击行为对网络安全的威胁程度都是不同,因此本文定义了在t时刻每种网络安全攻击类型的评估威胁指数为:

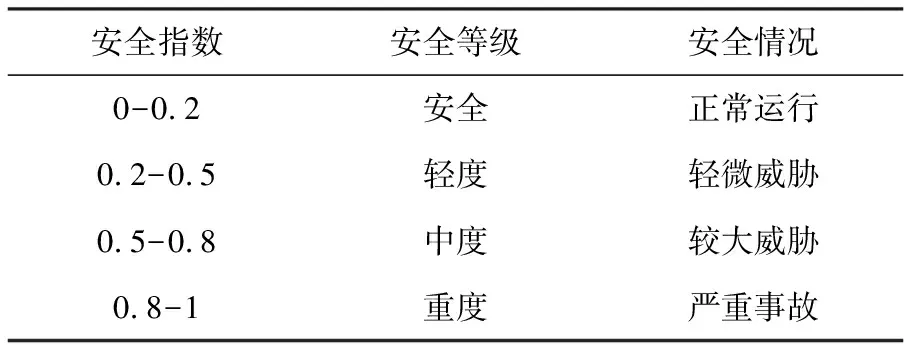

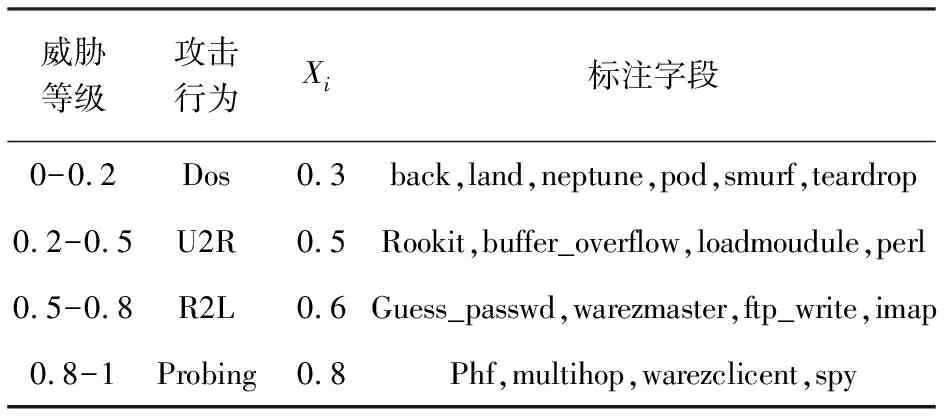

根据网络安全运行状态分析,态势评估指标体系根据攻击威胁度水平将其划分为以4个等级:安全、轻度、中度、重度。为了更好的直观分析网络安全态势评估,对各个等级采用数值化定量分析,如表1所示。

表1 网络安全等级划分

2.2 构建BP网络安全态势评估模型

在构建网络安全态势评估模型中将BP神经网络输入指标作为态势指标评估因子,BP神经网络在训练过程逐步优化确定每层中各个参数,输出参数为网络安全等级值。训练过程中应用遗传算法优化各个参数来快速获取全局最优解,这就可以显著的提升网络安全态势评估模型准确性和效率。

训练过程中遗传算法中通过优化权值避免初始值的盲目性。BP神经网络学习中将神经元作为遗传算法中染色体,通过选择适合的适应度函数实现迭代操作,迭代结束后输出网络安全等级。

(1)编码

训练过程中BP神经网络中将节点划分为:输入层节点为i、隐含层节点为j、输出层节点为k,并定义训练矩阵为:

输入层-隐含层之间的权值矩阵为:

隐含层阙值矩阵为:

隐含层和输出层权值矩阵为:

输出层的阙值矩阵为

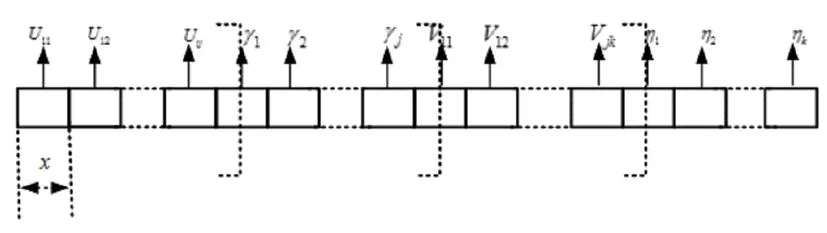

遗传算法会优化BP神经网络中权值,这就需要将上述节点矩阵变换为染色体串,设计的染色体串编码方式为二进制编码,每个系数的值均采用x个染色体位构成,且x的值取决于当前精度,由此编码映射关系如图3:

图3 编码映射关系图

(2)适应度评价

适应度函数则是遗传算法性能的重要指标,在满足了BP算法需求后,适应度函数采用分类误差准确度函数:通过计算输入样本得误差函数值,然后根据误差结果来评价网络安全,误差值越小表示适应度越大。

(3)选择、交叉、变异操作

保留适应度较高的个体,重组适应度较低的个体,并生成下一代适应度更高的群体。

(4)迭代上述操作,直至找到收敛值。

构建基于BP神经神经安全态势评估模型的基本流程如下:初始化BP神经网络参数,并将预处理后原始数据输入到态势评估模型中,应用遗传算法对权值迭代选择优化,以此来快速的获取得到训练参数值,增强网络泛化能力和训练结果精确性,训练结束后直接输出网络安全态势评估结果值。

3 实验结果分析

3.1 实验环境发建

搭建网络拓扑结构如图4实验环境,并模拟实际攻击行为发起对网络的攻击,采集工具收集路由器的Snort攻击信息。

图4 网络拓扑结构图

实验数据采用KDD Cup99数据集,它通过标注网络攻击行为,能够较为精准的获取得到攻击行为监测率。KDD Cup99数据集中每条纪录都是由42位组成,前41位为特征字段,第42位为标注字段,根据本文设计的攻击威胁因子Xi,不同类型的攻击行为对网络安全运行威胁程度均不同,各个攻击类型分布如表2所示。

表2 攻击行为类型分布表

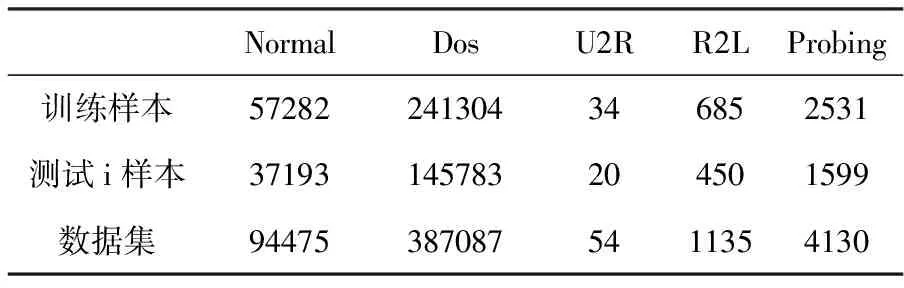

KDD Cup数据集过于庞大,采取其中的10%数据作为实验数据,并随机划分为训练样本、测试样本,具体分配情况如表3所示。

表3 数据集划分

3.2 实验结果分析

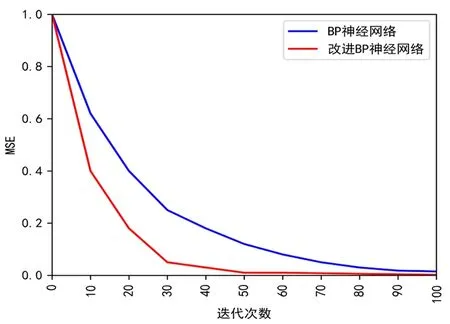

通过对比分析常规BP算法来验证遗传算法对BP神经网络权值算法的优化效率,实验结果如图5。实验结果显示两者算法收敛结果保持一致,但收敛速度明显高于常规BP算法,表明应用遗传算法优化BP神经网络权值可以确保训练结果的精确性,效率更高。

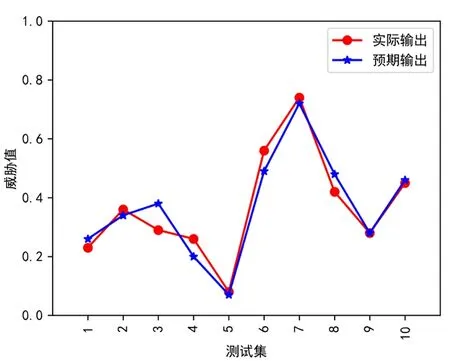

应用BP神经网络训练集评估测试数据集,并分析输出的安全评估等级值(0~1),并将与期望值进行对比分,对比如图6。通过分析对比图可知,评估结果值和期望值趋向以及大小值均保持一致,表明本文算法具备非常好的评估精确率、时效性。

图5 实验结果对比图

图6 威胁值对比图

4 结 语

网络安全态势分析提升了网络发展趋势,应用遗传算法优化改进BP神经网络权值以此来获取全局最优解,加快了网络收敛速度,并将其运用在网络安全态势评估模型中,实验结果基于BP神经网络安全态势评估模型中具备较好的训练集以及收敛速度,评估效率也更符合预期值。