数字时代中国保险业网络风险特征及规制研究

2020-04-26王向楠吴婷

王向楠 吴婷

摘 要:金融安全和网络安全均是国家安全的重要内容,而保险业是数据密集型产业,且越发采用数字技术,其网络风险问题越值得关注。本文解析数字时代保险业的网络结构及其脆弱性,进而阐述了保险业社会网络风险的聚集、关键职能主体的失灵以及极端情景的耦合这三类网络风险的特征及表现形式,梳理了国家宏观层面和保险业维度的中国保险业网络风险规制策略,从国家、行业和机构三个角度提出强化公共网络安全保障、完善行业技术应用标准、强化运营连续性管理、开展网络韧性压力测试、建设数据安全风险事件汇报制度、改善保险公司内部治理等政策建议,为监管部门采取审慎监管提供政策参考依据。

关键词:保险业;网络风险;数字时代;信息技术;规制

中图分类号:F842.3 文献标识码:A

文章编号:1000-176X(2020)11-0062-10

一、问题的提出

2016年4月26日,习近平总书记在网络安全和信息化工作座谈会上强调,安全是发展的前提,发展是安全的保障,安全和发展要同步推进。数字时代,数据被确认为第七种生产要素,正在加速推动社会经济的高质量发展,同时,大量数字技术的广泛应用又催生出新的脆弱性,国际上将与数字技术相关的所有风险统称为“网络风险(Cyber Risk)”。现阶段,中国正在加速推进的“新基建”将进一步促进网络世界与现实世界的深度融合和互联互通,各行各业的网络风险问题也将日益突出。保险业作为社会风险治理的重要主体,一方面承担着管理社會网络风险的基本职能;另一方面,保险业的数字化转型也会引发自身的网络风险威胁,这种双重属性使得保险业的网络风险问题面临着一定的特殊性和复杂性。鉴于网络风险是数字时代的重要新兴风险,其风险管理问题备受关注。保险是重要的风险管理工具,大多数文献探讨了网络安全保险(Cyber Insurance)及其相关议题,例如,网络风险保险的合约优化[1]-[3],网络安全保险的社会影响分析[4]-[6]。这类文献分布于信息技术、经济学、社会学和法学等诸多研究领域,为网络安全保险市场的发展提供重要的理论支撑。

网络安全保险在社会风险治理中的作用愈加凸显,保险业本身是否保险的问题就越应当受到重视。保险业是典型的数据密集型产业,其储存的个人或组织的数据要比大部分行业精细,包含了客户的多种隐私、财务特征和经济活动等有价值的信息,因此,保险业有着大量的网络风险暴露[7]。基于计算机之间日益增强的互联性和相互学习能力,以及经济活动日益依赖互联网的事实,网络(Cyber)问题给保险业带来了新挑战[8]。Pooser等[9]根据50家美国上市财产保险公司的10-K报表调查了保险业对网络风险的识别和认知趋势,结果显示:2006年,只有25%的公司将网络风险列为重大风险因素,而到了2013年,这一比例已接近100%。北美精算师协会联合风险管理部门(SOA,CAS,CIA)[10-11]的系列行业新兴风险调查报告显示,网络安全或基础设施的相互关联已被保险业视为最大的新兴风险,而且,伴随着物联网技术的普及,网络风险将成为保险业的首要风险,对保险公司的业务经营和组织运营产生重大影响。2019年,欧洲保险和职业养老金监管局(European Insurance and Occupational Pensions Authority,EIOPA)[12]针对12个欧洲国家的41家再保险集团进行了网络风险的摸底调查,确认网络风险是保险业的一个重要挑战和机遇,并强调保险业建立网络韧性(Cyber Resilience)框架来推进抵御网络脆弱性的行动至关重要。因此,如何解决保险业的网络风险问题,不仅是数字时代保险业健康发展的现实需求,更是充分发挥网络安全保险功能的基础。

本文的学术贡献主要有以下两点:一是现有相关探索主要停留在实务层面,且偏重于数据和信息安全领域的研究,对数字技术、保险业创新和网络风险之间关系特征的探讨不够清晰,因此,缺乏系统性的网络风险管理思维。本文通过剖析数字时代保险业的系统构成以探索保险业网络风险的特征和可能表现,形成风险规制的理论基础。二是鉴于网络空间的一体化背景,本文基于全面风险管理的视角,从国家、行业、机构三个层面对网络风险进行深度剖析并提出了具体的规制措施,为数字时代的网络风险治理提供了政策参考依据。

二、数字时代保险业的网络结构及脆弱性分析

大数据、云计算、物联网、人工智能和区块链等创新型科技持续赋能保险业的数字化转型,模糊了保险业与其他产业之间的传统界限,重塑保险价值链和行业生态。保险业务模式的发展和创新越来越依赖数字化网络信息系统,体现为业务流和数据流的交织运行推动着保险功能的拓展与延伸。风险数据的实时共享和保险价值链服务主体的多样化使得保险业的网络结构日益体现出业务和信息双重网络结构,同时也蕴含着业务系统和信息系统的双重脆弱性。

(一)保险业务网络和信息网络结构

1.业务网络结构的演变

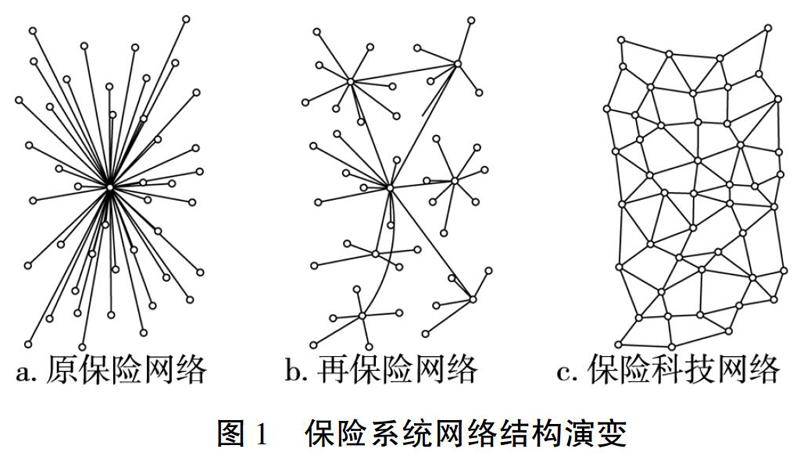

图1显示了传统保险业务模式和数字化业务模式的网络拓扑结构。

传统保险系统主要有两个层次的关系网络:一是原保险市场呈现一种低密度、高脆弱性的枢纽节点的拓扑结构(图1a),即各家原保险公司会服务众多保险消费者,这些消费者之间风险的相关性通常很低。二是再保险业务层面呈现以再保险公司为枢纽节点的星型辐射式拓扑结构(图1b),即大量原保险公司之间通过与几家再保险公司的业务往来而形成间接关联。可见,在传统保险市场结构中,原保险公司作为低密度、高脆弱性的中心节点,其偿付能力直接影响消费者的利益,再保险业务增加了市场密度但是降低了中心脆弱性。然而,再保险公司吸收尾部损失的能力又直接影响保险业的承保力,也就是说,再保险成为保险市场的最终脆弱节点。在数字网络时代,保险产品服务的供给形式不断增加,更多主体进入保险价值链可以在一定程度上降低市场的脆弱性。保险市场的星型辐射式结构转变为高密度去中心化的网络拓扑结构(图1c)。最极端的情形是在网络互助模式下完全实现了保险脱媒,在虚拟平台上实现会员之间的风险互换行为。

2.信息网络的复杂互联性

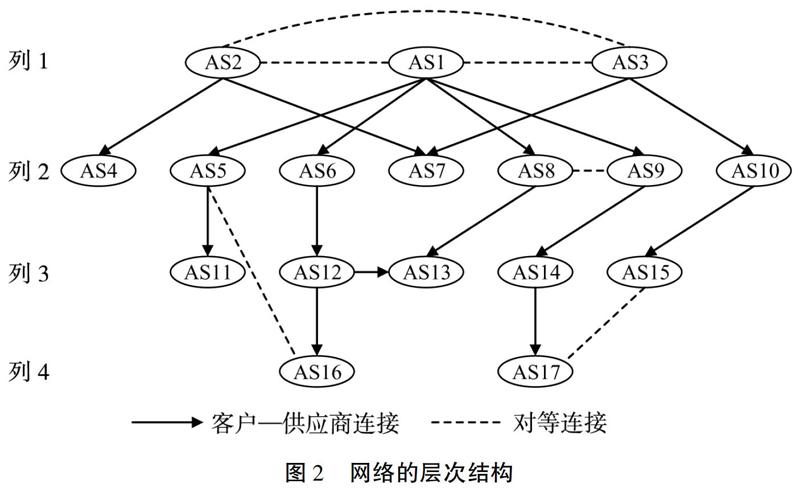

我们通常所说的信息网络具有以下拓扑性质:一是幂律分布,自治系统(Autonomous System,AS)层面表现出小世界和无标度性。二是层次性,Internet可被视为大量相互连接的自治系统,其中每个自治系统可被看做Stub域或Transit域,典型的实例就是国家层次的主干网络和局域网,依据汪小帆等[13]绘制的AS1—AS17网络层次结构如图2所示。三是富人俱乐部(Rich Club),具有大量的边的少量节点被称为富节点(Rich Nodes),而这些富节点之間通常可以相互连接。以当前的保险业发展趋势来看,保险业的信息网络将呈现出更复杂的层次性和自治系统性。其一,系统自动化流程增加。越来越多的业务流程或商业活动由软件系统控制,借助大量内部自治系统不断提高组织运行的效率。其二,系统间的相互连接有普遍性。系统之间的实时数据共享是数字保险发展的前提,以云服务平台和应用程序接口(Application Programming Interface,API)为主导的开放系统(微服务系统)架构日益重要。

(二)保险业务系统和信息系统脆弱性

1.业务系统脆弱性

保险业务系统脆弱性主要包含如下三个方面:一是业务结构的脆弱性。数字网络催生了一些具有枢纽作用的平台或企业,某些环节的交易对手日渐集中,甚至出现中央交易对手方(Central Counterparties,CCPs)。这些平台或企业可以分为以下三类:其一,业务信息分享平台,例如,中国银行保险信息技术有限公司(简称“中国银保信”)和上海保险交易所(简称“中国保交所”)已逐渐发展成为保险业的关键基础设施。其二,消费场景平台,网络科技发展导致保险公司与消费者之间的互动关系日益松散化,拥有消费者界面的平台或组织可以垄断消费者行为数据,并与保险公司建立保险定制的合作伙伴关系。其三,技术性服务平台,某些关键信息技术领域(如操作系统、信息安全、系统集成服务和云服务等)处于典型的寡头垄断竞争格局,由少数科技巨头提供的产品和服务成为保险业数字业务运行的基础设施。二是业务模式的脆弱性。传统保险产品和服务具有离散和低频的特征,而数字时代的保险产品和服务日益体现出连续和高频的特征。例如,保险消费的场景化和碎片化,按需保险(On-Demand Insurance)、基于使用的保险(Usage-Based Insurance)模式下并不具备传统预付保费的时间差优势,从而增加保险经营中现金流管理的压力;又如,在线与实时的交易和服务要求业务运营系统保持7×24小时持续运营。三是业务内容的脆弱性。在数字时代,保险产品和服务更加复杂和不透明。其一,保险业务组合的复杂性,例如,大型保险集团已经开始构建金融、医疗、智慧城市、房产、汽车等行业的生态圈。其二,业务形态的多变性,保险业务模式由于数字信息技术的不断更新而处于动态发展中。其三,保险业务活动的全球化,数字化保险的产业链和业务拓展不受时空限制,业务活动的跨国或跨区域性是其典型特征。

2.信息系统脆弱性

信息系统脆弱性一般表现为三个方面:一是技术安全风险。计算机及其相关智能系统的发展本身就是不断发现漏洞并打补丁的进程。二是技术之间的依赖性,互联网技术的革新通常表现为技术的叠加,即任何信息技术创新均建立在已有的技术基础之上。三是技术系统的单一性(IT Monoculture),数字化信息技术系统是一个典型的标准化系统,由各类基础的子技术系统相互关联而成。总而言之,无论是各类技术系统的不断融合,还是经济对技术系统的日益依赖,均增加了外部威胁者对信息技术系统进行网络攻击的动机。

三、保险业网络风险的存在特征及表现形式

互联网可能是人类有史以来设计最复杂的系统,高度互联和紧密耦合意味着某个小故障或一系列故障可以级联,从而产生巨大影响。类似于那些在美国次贷市场被忽视的风险,网络次贷(Cyber Sub-Prime)问题的严重程度足以冲击全球经济[14]。基于前文的理论,我们认为,保险业的网络风险将集中体现为以下几个方面。

(一)社会网络风险的聚集

1.富节点失败的损失

从技术发展的叠加性和全社会的数字化变革来看,数字信息系统呈现倒金字塔结构,即一些富节点支撑着日渐膨胀的技术应用及其相关数字经济活动。随着社会经济运行对网络服务、数字数据库、电子通信和网络流量的依赖越来越强,网络巨灾可能由以下三个原因引起:一是源技术的错误可能导致科技大厦的整体故障。例如,市场上重要的技术类企业(Systemically Important Technology Enterprises,SITEs)隐藏着逻辑(如算法、操作系统等)风险,可能导致整个技术系统的大崩溃[15-16]。二是关键信息基础设施(如通信服务、云计算、网络安全等互联网技术服务商)的失败。三是标准化系统或流程的网络攻击事件。例如,2017年针对操作系统的网络勒索病毒事件、针对银行转账交易流程的木马Emotet。随着信息网络的日益复杂化,富节点失败的可能性增加:其一,越来越多的设备由软件控制,受攻击事件的数量大幅增加。其二,当系统变得相互关联时,一个系统的漏洞容易牵连其他系统受到攻击。其三,当联网设备普遍具有自主能力时,从安全的角度看,这意味着,针对某个脆弱点的网络攻击将在数字化信息系统内部或各类关联系统之间形成即时、自动和广泛的风险传播。总之,随着保险业的“互联网+”和“科技+”,保险业的运营日益依赖网络信息系统,富节点失败的影响明显增强。

2.人为威胁的可能性持续增加

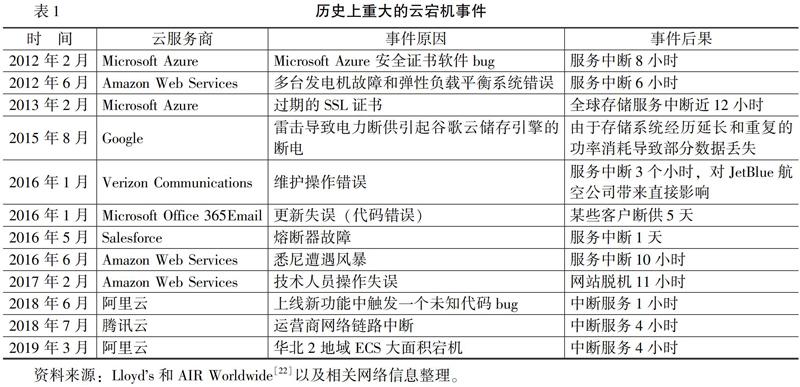

爆发于2007年的爱沙尼亚危机向我们展示了电子化进程的负面效应,促使全球政府重视国家的网络安全问题。2010年的伊朗核电事件打破了封闭系统绝对安全的神话,近年来针对国家电网等关键基础设施的攻击事件愈发频繁。360威胁情报中心发布的《全球高级持续性威胁2018年总结报告》显示,被高级持续性威胁(Advanced Persistent Threat,APT)攻击的国家或地区数量从2016年的38个增加至2018年的79个,被攻击最多的5个行业领域是:军队与国防(17.1%)、政府(16.0%)、金融(15.5%)、外交(11.6%)和能源(10.5%)[17]。网络犯罪者经常利用国际资金清算系统或银行间交易系统的漏洞直接盗取巨额资金,例如,2018年4月,墨西哥金融系统遭受网络攻击,网络犯罪者利用Web服务的一个漏洞,扰乱墨西哥银行的银行间电子支付系统(Interbanking Electronic Payment System,SPEI),最终窃取了超过3亿比索的资金。保险业作为储存高敏感数据的行业之一,也容易成为犯罪分子盗取敏感信息的重要来源,表1报告了近年来保险业的几个重要的网络安全事件。

(二)关键职能主体的失灵

基于之前对保险业务系统脆弱性的分析,笔者认为,数字信息系统或平台的失灵可能导致较大范围的营运中断。

1.关键行业信息平台的失灵

保险业发展所需要的数据流动和信息分享过程增加了市场参与主体之间的关联性。从某种意义上讲,数据的聚集和分散过程类似于银行间市场的直接资金关联,而承担上述功能的平台已经成为保险市场的基础设施。例如,全国车险信息平台已经集车险承保、理赔全流程管理于一體,实现了与公安、交管、运输、税务等相关政府部门和汽车产业链及车联网等相关信息机构的对接。随着车险综合改革的推行,各类按需保险、智慧保险产品与大数据、智能合约技术日益结合,广泛用于车辆的投保承保、理赔和衍生服务,并构建车险服务生态圈,因此,如果该平台出现了持续一天运行困难,那么将影响数百万辆车的基本保险服务运转。

2.关键云服务平台的失灵

网络拓扑结构具有富人俱乐部特征,而随着保险公司上云,越来越多的业务将集中于几个大型云平台,所以,云服务的平台失灵可能会直接影响大部分保险公司的业务持续性。数字技术本身的脆弱性和人员操作的失误都可能导致系统的服务中断,表1中大量的风险事件显示,云安全问题已经不容忽视。例如,一些自然灾害引发的电力断供会影响云服务能力,这种风险的重叠和交叉情形可以称为准自然灾害(Quasi-Natural Hazards)或自然灾害诱发事故灾难事件(NaTech)[18-19]。国际正常运行时间协会(Uptime Institute)[20]的全球数据中心调查报告显示,2018年有31%的数据中心经历了数据中断事件,这个比例在2017年为25%,其中,最主要的三个原因是停电(33%)、网络故障(30%)和软件错误(28%)。此外,网络攻击者已经开始关注和跟踪某些防御能力弱的依赖云服务的组织(Cloud-Reliant Organizations),试图利用这类脆弱性节点破坏软件即服务(Software-as-a-Service, SaaS)、平台即服务(Platform-as-a-Service, PaaS)、基础设施即服务(Infrastructure-as-a-Service, IaaS)等云服务运营系统[21]。

3.关键技术(软件或硬件)应用的冲击

在数字时代,保险公司的运营将广泛依赖于数字化系统,采用标准化的软硬件系统又使得组织的运营过程和流程日益趋同。由于一致性蕴含着内在不稳定性,如果某种被行业广泛使用的技术(软件、硬件、操作流程和系统)遭遇外部网络攻击或自身存在缺陷,将可能让保险业遭受重大损失。以标准化相对较高的汽车保险为例,Egan等[23]模拟了保险公司遭遇一次1/200概率的远程信息设备的网络攻击事件的风险情景,测算的相关损失高达7 000万英镑,约占年保费收入的18%。具体而言,设备替换的损失为4 250万英镑,营业中断损失和数据泄露相关的法律责任分别为1 400万英镑和1 000万英镑,此外还涉及事件反映成本、监管罚款等损失。

(三)极端情景的耦合

在一个高度互联的世界中,不同系统之间的风险会相互影响,形成风险网络。在当前日益数字化的世界中,某些社会枢纽节点的失灵可能引起保险业务脆弱性和信息网络脆弱性的耦合:一方面,保险业作为社会风险的经营管理者,面临着网络损失的赔付;另一方面,保险业作为社会经济的子系统,同样会因外部基础设施系统的服务中断,而发生大面积的业务运营中断事件。劳合社劳合社是英国一家保险人组织,也是世界上由个人承保保险业务的唯一组织。进行的极端风险情景模拟结果显示:如果美国国家电网遭受网络攻击导致大面积断供,预计将造成2 430亿—10 000亿美元的损失,其中被保险的损失为214亿—711亿美元[24]。如果某个云服务商遭受多维网络攻击而出现3—6天的停工,即使只考虑美国的网络安全保险市场的承保规模,且不考虑云服务中断可能引发的传统保险责任,可造成6.4亿—10亿美元(采用细致累积法)或8.7亿—14亿美元(采用市场份额法)AIR Worldwide风险建模公司基于其行业暴露的综合数据库开发了细致累积法(Detailed Accumulation Approach),它是市场份额法(Market Share Approach)的升级应用。以评估市场份额为30%的云服务商失败的影响为例:采用市场份额法,会假设该云服务商在每个行业的市场份额均为30%来计算风险损失,而采用细致累积法,则只考虑实际依赖于该云服务商的企业,通过真实的业务关系数据来累计各行业的风险损失。的保险赔付 [22]。在上述两种极端风险情景中,保险业需要同时应对经营风险(巨额赔付)事件和操作风险(基础服务断供下的营运中断)事件。

中国保险业的网络安全风险的潜在危害已经初步显现。首先,在业务系统层面,行业的信息基础设施、核心数据提供商、综合性销售服务平台等在保险数字化业务模式中发挥着重要作用。例如,中国银保信和上海保交所作为行业信息交流中心发挥着基础设施作用,支付宝、微信的运营者占据着消费者风险数据入口的生态位。其次,在信息系统层面,一些重要的云服务平台发挥着信息基础设施的功能,成为数据储存、分析和应用的核心载体。例如,众安科技陆续发布了3个保险业智能云平台——“无界山”保单处理云端系统、健康保险核心系统Graphene(石墨烯)和企业团险云系统“智心”,这些智能系统对接着企业(B端)和消费者(C端),成为互联网金融系统中具有海量数据处理能力的信息技术平台。类似地,平安科技推出的智能保险云,赋能全行业有效解决身份认证和自动化理赔两大领域。随着保险公司实施数字化转型,日渐电子化的运营和业务流程以及存储的海量客户信息使得保险公司成为网络犯罪分子的重点攻击目标。保险业遭受的网络攻击呈现指数级增长,传统类型保单会被网络巨灾事件触发大面积索赔,网络风险保单风险敞口也逐年激增。

四、中国保险业网络风险规制策略和发展建议

(一)规制策略

中国在实施数字化发展转型的过程中,保险机构要同步开展网络安全建设,加强网络安全建设的统筹规划,将网络安全与数字化转型的实际需求相结合,更好发挥网络安全对数字化转型后业务安全的保障支撑作用。由于网络空间具有无边界、随机性、涌现性、复杂性、参与者众多、互动转发频繁和责任不易追究等特点,中国网络空间中出现了大量的法治模糊地带甚至空白地带[25],需要各级政府和行业组织出台各种措施进行规制。

1.国家层面的宏观规制

“互联网+”对于金融和互联网(信息技术)的集合,国际上更多使用金融科技、数字金融,很少使用互联网金融。是全社会各产业的战略升级,政府维护网络卫生(Cyber Hygiene),是各行业顺利推进“互联网+”的基础。国家网络安全、私有信息保护和技术标准是保障网络卫生环境的制度,中国对这三项内容均已形成了一定的法律基础。《国家网络空间安全战略》(2016年12月发布)和《中华人民共和国网络安全法》(2017年6月1日起施行)确定了“依法治理网络空间”的基本原则,成为互联网保险监管的顶层设计。配套出台的《关键信息基础设施安全保护条例(征求意见稿)》(2017年7月发布)则对社会关键信息基础设施的网络安全保护进行了详细规定。12部门联合发布的《中华人民共和国网络安全审查办法》于2020年6月1日正式生效,该法规要求关键信息基础设施运营者在采购网络产品和服务时,对于影响或可能影响国家安全的,必须进行网络安全审查。中国尚未实施针对数据隐私保护的专门法规,目前关于个人信息保护的条款散见于《中华人民共和国刑法》《中华人民共和国民法》《中华人民共和国消费者权益保护法》《电信和互联网用户个人息保护规定》等国家基本法和相关部门法规中,这种多条线的规定给监管工作带来一定的困难。2017年发布的《中华人民共和国个人信息保护法(草案)》即将成为数字时代保护个人信息的全局性法规,这也是中国互联网保险的私有信息安全的立法基础。全国信息安全标准化技术委员会制定了一系列信息安全技术标准,并于2018年5月公开征求意见,具体涵盖以下领域:关键信息基础设施(网络安全和安全控制)、代码安全审计规范、应用软件安全编程、蓝牙安全、个人信息安全影响评估、可信计算体系结构、恶意软件事件的预防和处理等。同时,信息安全委员会还发布了三大领域的安全白皮书——汽车电子网络安全标准化、大数据安全标准化、电子认证2.0。这些安全技术标准将成为中国保险科技安全运行的技术支撑。

2.行业层面的保险业规制

保險业一直重视“互联网+”的快速发展,陆续出台了一系列有针对性的法律法规,对互联网保险活动进行规范,作者搜集整理了保险业规范互联网与网络安全的法律体系,限于版面,未在正文列出,留存备索。其中,《互联网保险业务监管暂行办法》(保监发〔2015〕69号)(以下简称《暂行办法》)规范了保险电子商务活动,是互联网保险的核心法规。《暂行办法》三年试运行到期后,2019年12月,中国银保监会出台了《互联网保险业务监管暂行办法(征求意见稿)》。对比原来的《暂行办法》,《征求意见稿》增加与网络安全和数据安全相关的规定,主要包括:保险公司的自营网络平台、支持互联网保险业务运营的信息管理系统和核心业务系统最低应按照国家网络安全等级保护三级标准进行防护,至少应获得国家网络安全等级保护三级认证,定期开展等级保护测评;保险机构授权的营销合作机构应当具有安全可靠的互联网运营系统、信息安全管理体系和客户信息保护制度,至少应获得国家网络安全等级保护二级认证;要求保险机构加强信息系统和业务数据的安全管理,采取入侵防御、密码技术、数据备份、故障恢复等技术手段,建立网络安全事件处置预案,定期开展应急演练工作。

(二)发展建议

1.强化公共网络安全保障

Kunreuther 和Heal[26]提出了“共生安全”(Interdependent Security),即在一个相互依存的世界中,任何单一个体面临的风险不仅取决于自身的选择,还取决于所有其他个体的选择。这一共生关系是网络安全投资的建模基础,一些文献利用博弈论论证了网络安全投资存在极强的负外部性,微观行为主体的理性投资决策最终会使得全社会的安全投资低于最优水平,需要政府的干预和政策引导[27-28]。尤其在如今高度互联互通的网络空间中,网络安全的公共物品属性不断增强,需要在国家的宏观层面确保关键信息基础设施的运营安全。当前,中国已经建立起保障关键信息基础设施安全的基础性架构体系,包括一系列基本法规和创新型技术标准,下一阶段有必要逐步建立更具有操作性的保障措施。

首先,制定识别关键信息基础设施的具体标准。虽然中国已经界定出关键信息基础设施的具体涵盖范围,《关键信息基础设施安全保护条例(征求意见稿)》第十八条罗列了以下五类关键信息基础设施:(一)政府机关和能源、金融、交通、水利、卫生医疗、教育、社保、环境保护、公用事业等行业领域的单位;(二)电信网、广播电视网、互联网等信息网络,以及提供云计算、大数据和其他大型公共信息网络服务的单位;(三)国防科工、大型装备、化工、食品药品等行业领域科研生产单位;(四)广播电台、电视台、通讯社等新闻单位;(五)其他重点单位。基本覆盖了工业经济时代的重要行业和研究组织,然而,随着数字经济的飞速发展,将出现一些新兴行业或新型组织,所以,需要制定一套适合动态评价的标准。例如,可根据功能、关键规模、互补性、综合价值(包含政治、经济、社会等)、依赖程度、敏感性等因素进行识别与分类,构建综合的动态评价体系。

其次,开发一套在全国范围内通用的关键信息基础设施网络风险评估框架,各关键信息基础设施子行业可以参考这一风险评估框架建立独特的风险评估体系,从而可兼顾整体评估的有效性和各细分子行业的特殊性。

再次,在国家层面提供信息共享平台,促进关键信息基础设施部门之间、国内与国际之间的风险信息交流与沟通。

最后,在网络安全审查表中强化物理、网络、硬件、应用、数据等多层面的综合防护,要求关键信息基础设施部门的网络安全技术与业务系统创新同步发展。

2.完善行业技术应用标准

首先,完善云计算的应用标准。保险业的云计算应用存在以下3种模式:大中型保险公司更多选择私有云模式,一般由集团或总公司的数据中心或信息科技部门运营;行业云模式,主要是优质的金融企业对外输出其内部云资源;公有云模式,中小型保险公司大多采用公有云模式。鉴于中国保险公司正处于加速上云时期,且保险公司云计算应用方式多样化,建议保险和国家信息技术管理部门联合建设以下云计算应用标准体系:保险业云计算的场景和总体框架;保险业云服务提供方的资质要求;保险业云计算软件的相关技术要求;保险业基于容器的业务平台架构技术能力要求;保险业的微服务架构技术能力要求;保险业的研发运营一体化平台架构技术能力要求。

其次,制定数据安全标准。可从信息分级管理和保险数据中心评价两个维度建设保险业的客户信息建设分级管理制度,具体可参考《信息技术服务数据中心能力成熟度模型》(GB/T 33136-2016)、《信息安全技术个人信息安全规范》(GB/T 35273-2017)、《信息安全等级保护管理办法》等国家法规。为了保障行业整体数据安全和保险公司数字化转型的灵活性,建议构建保险业的客户信息建设分级管理制度,构建行业核心数据保护制度,将核心数据的存储和分析放在安全级别相对高的行业云,一般数据则可以采取其他云模式。此外,将大数据、云平台、互联网金融服务平台等外包服务商纳入等级保护管理中,通过信息安全等级保护工作考核评价,实现保险科技发展与网络安全同步规划、同步实施、同步运行。

3.强化运营连续性管理

数字时代,越来越多的程序化和自动化保险环节需要以稳健运营为支撑,因此,确保电子业务持续管理(e-Business Continuity Management,e-BCM)成为保险业数字化转型面临的重要议题。笔者建议运营连续性管理可从如下两方面展开。

首先,完善保险公司的业务持续性动态评价体系。在行业层面,建立业务持续性管理成熟度评估标准,并将其纳入到对公司的风险评级指标体系中,这个评估标准至少要涵盖业务影响分析、业务持续性风险评估和业务持续计划三个方面。此外,还应当加强技术系统和业务系统之间的联动,建立信息系统失败情况下的业务替代安排。为了保障营业中断事件的迅速恢复,可确定一个灾后系统恢复时限标准,参照国际监管经验,例如,CPMI-IOSCO(2016),可以规定服务中断后4小时或6个小时恢复正常运营。

其次,建设技术外包管理制度。随着移动设备渗透到日常生活的方方面面,保险公司与第三方数据提供方的合作将会日益紧密[29]。因此,有必要建立行业层面的技术外包管理制度。其一,设定第三方服务商的网络安全能力标准。随着数字经济的发展,网络攻击者已经开始改变其攻击模式,利用第三方甚至第四方供应链合作伙伴的系统潜入目标系统是一条攻击“捷径”,因此,应当要求保险领域的法律、会计等基础性第三方服务商具备一定的网络安全防御能力。其二,加强技术外包机构集中度风险管理,尤其是监测和控制云服务、信息系统构架、网络安全等关键技术服务商的集中度风险。其三,建立外包导致的重大事件汇报机制。由管理部门定期向行业发布外部服务商“黑名单”,并对这些服务商承包保险业信息技术服务项目设置一个明确的禁止期限(如两年)。

4.开展网络韧性压力测试

与传统的低频交易和低连接的经营模式相比,日益数字化运营的保险公司应当提升业务持续管理的能力,以实现更充分的事前准备、更快的事中响应和更有效的事后恢复。

首先,开展保险业营运中断压力测试,以及更多参与金融系统和全国重要系统的业务连续性计划演习,覆盖应急响应、指挥决策、信息报告、处置恢复等环节。考虑到提高金融机构和金融市场基础设施的网络韧性应当成为维护金融稳定的目标之一,应借鉴现有的一些国际实践经验(如欧盟的TIBER-EU、英国的CBEST),对保险业或金融业的网络韧性定期开展压力测试,利用与时俱进的网络威胁情报模拟真实网络攻击,从而不断调整或更新现有的应急和恢复计划。

其次,更加关注营运中断事件的声誉风险管理工作,建设多渠道信息监测与通报工作机制,积极降低网络安全负面事件对行业信心的影响。

5.建设数据安全风险事件汇报制度

首先,建立强制性的网络安全事件汇报机制。《保险机构信息化监管规定(征求意见稿)》(2015年10月)中第8條第9款指出“及时向中国保监会报告本机构发生的重大信息安全事件或者突发事件,按相关预案快速响应”。汇报网络安全事件的目的是让监管当局能了解网络事件的影响程度,并及时作出适当的监管决策,因此必须明确设定保险业的重大信息安全事件的标准。我们建议上报标准应当包含以下3方面的重要性指标——核心服务中断所影响的用户数量、事件持续的时间长度以及受事件影响的地理分布范围大小。此外,对汇报时间作出明确的规定,可以考虑要求企业在72小时内汇报风险事件。

其次,建立一个网络攻击事件的匿名汇报平台。鉴于网络安全事件对组织声誉的负面影响,组织几乎均没有动力对外披露其网络攻击事件。然而,无论是从风险信息不对称,还是网络风险不可预测的角度来看,监管者都有强烈的意愿搜集并分析行业内的网络安全事件信息,建议建立一个网络攻击事件的匿名汇报平台,让行业内的各机构无顾虑地共享此类风险信息。这里提及的网络攻击事件主要是指,网络犯罪者进行的长时间或大量的试探性攻击,其绝大部分会被保险机构的脆弱性和渗透性测试工具拦截,而分享这些网络威胁信息有利于提高保险业整体的风险防御能力。

6.改善保險公司内部治理

从网络安全管理的视角,将网络风险管理和数据资产保护纳入到保险公司的整合性风险管理框架中,成为保障公司稳健发展的重要任务。

首先,将网络安全纳入到内部治理和控制体系。保险公司应当将网络安全风险提升至董事会讨论层面,确保董事会成员中有相关专业知识人员,有的国家(例如,英国和美国)的监管者甚至要求,如果企业组织任命的网络安全专业人士在董事会中是非执行董事,则企业组织需要充分证明自己拥有其他的专业咨询途径,例如,设立了一个网络咨询小组。并对网络韧性进行明确的责任划分,尤其是对于IT部门与其他部门如何合作和承担网络安全风险。例如,可以在高级管理层设置一个职位,负责管理和协调组织各部门网络风险方面的内部运营和技术。保险公司还需要在人力资源开发和内部控制等方面进行相应的调整,例如,加强网络风险意识培训、开展网络安全审计等。

其次,构建数据资产保护制度。保险公司应当构建公司的数据资产保护制度,至少覆盖以下方面:信息资产分级管理,包括推进信息资产识别和分类、分级工作,明确安全策略和保护要求等;敏感信息保护,包括加强客户身份、账户等重要电子信息的保护,综合运用多因素认证、访问控制、边界防护、泄密检测、密码算法和技术、数据脱敏和安全审计等手段,提高客户身份认证和验证强度,防范敏感数据泄露、篡改、丢失和非授权访问等风险。

参考文献:

[1]Biener, C., Eling, M., Wirfs, J. H. Insurability of Cyber Risk: An Empirical Analysis[J]. Geneva Papers on Risk and Insurance-Issues and Practice, 2015, 40(1): 131-158.

[2]üt, H., Raghunathan, S., Menon, N. Cyber Security Risk Management: Public Policy Implications of Correlated Risk, Imperfect Ability to Prove Loss, and Observability of Self-Protection[J]. Risk Analysis, 2011, 31(3): 497-512.

[3]Shetty, S., McShane, M., Zhang, L. F., et al. Reducing Informational Disadvantages to Improve Cyber Risk Management[J]. Geneva Papers on Risk and Insurance-Issues and Practice, 2018, 43(2): 224-238.

[4]Romanosky, S., Ablon, L., Kuehn, A.,et al.Content Analysis of Cyber Insurance Policies: How Do Carriers Write Policies and Price Cyber Risk[J]. Journal of Cybersecurity, 2019, 5(1): 1-19.

[5]Talesh, S. A. Data Breach, Privacy, and Cyber Insurance: How Insurance Companies Act as ‘Compliance Managers for Businesses[J]. Law & Social Inquiry, 2018, 43(2): 417-440.

[6]Herr, T. Cyber Insurance and Private Governance: The Enforcement Power of Markets[J]. Regulation & Governance, 2019, 13(3): 1-17.

[7]International Association of Insurance Supervisors. Issues Paper on Cyber Risk to the Insurance Sector [R/OL]. https://www.iaisweb.org/file/61254/cybersecurity-issue-paper-post-public-consultation-clean, 2016-04-14.

[8]Catlin, S., Burcke, J. Risk and Reward: An Inside View of the Property/Casualty Insurance Business[M]. London: Iskaboo Publishing Ltd, 2017.1-2.

[9]Pooser, D. M., Browne, M. J., Arkhangelska, O. Growth in the Perception of Cyber Risk: Evidence From U.S. P&C Insurers[J]. Geneva Papers on Risk and Insurance-Issues and Practice, 2018, 43(3): 208-223.

[10]The Joint Risk Management Section of the Society of Actuaries (SOA), The Casualty Actuarial Society (CAS),The Canadian Institute of Actuaries (CIA). Emerging Risks Survey:2014[EB/OL]. https://www.soa.org/resources/research-reports/2015/2014-emerging-risks-survey/, 2015-12-07.

[11]The Joint Risk Management Section of the Society of Actuaries (SOA), The Casualty Actuarial Society (CAS), The Canadian Institute of Actuaries (CIA). Impact on Insurance Business and Operations [EB/OL].https://www.soa.org/sections/joint-risk-mgmt/joint-risk-mgmt-resources/, 2017-02.

[12]European Insurance and Occupational Pensions Authority(CIOPA). Cyber Risk for Insurers:Challenges and Opportunities[EB/OL]. https://eiopa.europa.eu/Publications/Reports/EIOPA_Cyber risk for insurers_Sept2019.pdf, 2019-09-17.

[13]汪小帆,李翔,陈关荣.复杂网络理论及其应用[M].北京:清华大学出版社,2006.50-55.

[14]Zurich Risk Nexus. Beyond Data Breaches: Global Interconnections of Cyber Risk[EB/OL]. https://www.jasadvisors.com/risk-nexus/, 2014-04-16.

[15]Ruffle, S., Bowman, G., Caccioli, F.,et al. Stress Test Scenario: Sybil Logic Bomb Cyber Catastrophe [A]. Cambridge Risk Framework Series[C]. Centre for Risk Studies, University of Cambridge, 2014.

[16]Tuveson, M., Ruffle, S. Diversity Is the Way to Avoid Cyber Collapse[N]. Financial Times, 2014-04-024.

[17]360威胁情报中心.全球高级持续性威胁(APT)2018年总结报告[R/OL]. http://zt.360.cn/1101061855.php?dtid=1101062514&did=210827151, 2019-01-11.

[18]Jones, D., Hood, C. Accident and Design: Contemporary Debates in Risk Management[M]. London: UCL Press, 1996.129-130.

[19]David, L. S., Overfelt, D., Picou, J. S. The Sociology of Katrina: Perspectives on a Modern Catastrophe[M]. New York: Rowman and Littlefield Publishers, 2007.

[20]Uptime Institute. Global Data Center Survey: Operators Struggle With Constraints, Change, and Complexity[EB/OL]. https://datacenter.com/wp-content/uploads/2018/11/2018-data-center-industry-survey.pdf, 2018-11-12.

[21]FireEye. M-Trends 2019: Trends Behind Today's Cyber Attacks[R/OL]. https://www.fireeye.com/current-threats/annual-threat-report/mtrends.html, 2019.

[22]Lloyd's,AIR Worldwide. Cloud Down: Impacts on the US Economy[EB/OL]. https://www.lloyds.com/news-and-risk-insight/risk-reports/library/technology/cloud-down, 2018-01-01.

[23]Egan, R., Cartagena, S., Mohamed, R.,et. al. Cyber Operational Risk Scenarios for Insurance Companies[J]. British Actuarial Journal, 2019, 24(6): 1-34.

[24]Lloyd's. Emerging Risk Report: Business Blackout-The Insurance Implications of a Cyber Attack on the U.S. Power Grid[EB/OL]. https://www.lloyds.com/news-and-risk-insight/risk-reports/library/society-and-security/business-blackout, 2015-07-06.

[25]張齐武,徐燕雯.网络空间核心价值观安全问题研究——基于自由与秩序视角[J].财经问题研究,2017,(6):9-14.

[26]Kunreuther, H., Heal, G. Interdependent Security[J]. Journal of Risk and Uncertainty, 2003, 26(2-3): 231-249.

[27]Gordon, L. A., Loeb, M. P., Lucyshyn, W. Sharing Information on Computer Systems Security: An Economic Analysis[J]. Journal of Accounting and Public Policy, 2003, 22(6): 461-485.

[28]Bhme, R., Kataria, G. Models and Measures for Correlation in Cyber-Insurance[R].Fifth Workshop on the Economics of Information Security, 2006.

[29]Eling, M., Lehmann, M. The Impact of Digitalization on the Insurance Value Chain and the Insurability of Risks[J]. Geneva Papers on Risk and Insurance-Issues and Practice, 2017, 43(3): 359-396.

(责任编辑:巴红静)