一种新型无线传感器网络安全研究*

2020-04-25朱春磊王小骥刘星江

朱春磊,杨 竞,王小骥,刘星江

(1.91208 部队,山东 青岛 266102;2.中国电子科技集团公司第三十研究所,四川 成都 611041)

0 引 言

随着物联网时代的开启,通信技术的目标变为万物万联,越来越多的数据被产生。这些数据包括个人的隐私信息和公司的内部数据。通常,这些数据可以被加密存储在云端或者数据中心。但是,随着存储的数据增大,数据拥有者或数据使用者不愿意下载整体数据解密得到他们想要的数据,因此设计一个可以获得想要的数据而不需要解密整体数据的方案显得尤为重要,这也正是可搜索加密(Searchable Encryption,SE)的概念。

数据使用者可以通过可搜索加密技术仅仅搜索关键词和密钥就可以在密文域上得到自己想要的数据。根据使用的加密算法不同,可搜索加密被分为对称可搜索加密(Symmetric-key Searchable Encryption,SSE)和公钥可搜索加密(Public-key Encryption with Keyword Seard,PEKS)。

自从可搜索加密概念被引入后,许多种类的可搜索加密被专家学者们提出。文献[1]指出根据使用环境不同可搜索模型可以分为4 种模型,分别为单用户写入/单用户读取模型(Single Writer/Single Reader Model,S/S)、多用户写入/单用户读取模型(Multi Writer/Single Reader Model,M/S)、单用户写入/多用户读取模型(Single Writer/Multi Reader Model,S/M)和多用户写入/多用户读取模型(Multi Writer/Multi Reader Model,M/M)。可以根据不同的应用场景,使用不同的模型达到配置的目的。文献[2]提出第一个可以实现的可搜索加密方案,使用特殊双层加密算法,并且在密文中嵌入哈希值。搜索算法通过设定好的查询关键词扫描整个密文来获得特定的密文块。文献[3]在文献[2]的基础上提出一个使用布隆过滤器建立安全索引的方案。文献[4]提出的方案中,使用一个m 位的数组用于恢复相应关键词在文档中的位置,而不是使用布隆过滤器。

文献[5]基于智能电网的工作模式、数据特征提出一个对称可搜索加密在智能电网的应用研究方案。文献[6]提出了一个简单、实用的可搜索加密方案,目的是保护智能电网中的数据隐私方案。为了满足智能电网的特点,该方案使用了高空间复杂度、小信息分簇的构建。物联网的安全问题与传统互联网安全问题相比有很大不同,主要是因为物联网环境中设备的存储资源和计算资源能力有限,无法完成较复杂的安全策略[7]。

基于上述研究成果和物联网安全环境的特点,本文提出了一种无线传感器网络可搜索加密方案。由于无线传感器网络需要多个节点网络共同传输数据至数据中心,所以方案基于多用户写入/单用户读取模型进行设计。

1 问题描述

1.1 符号说明

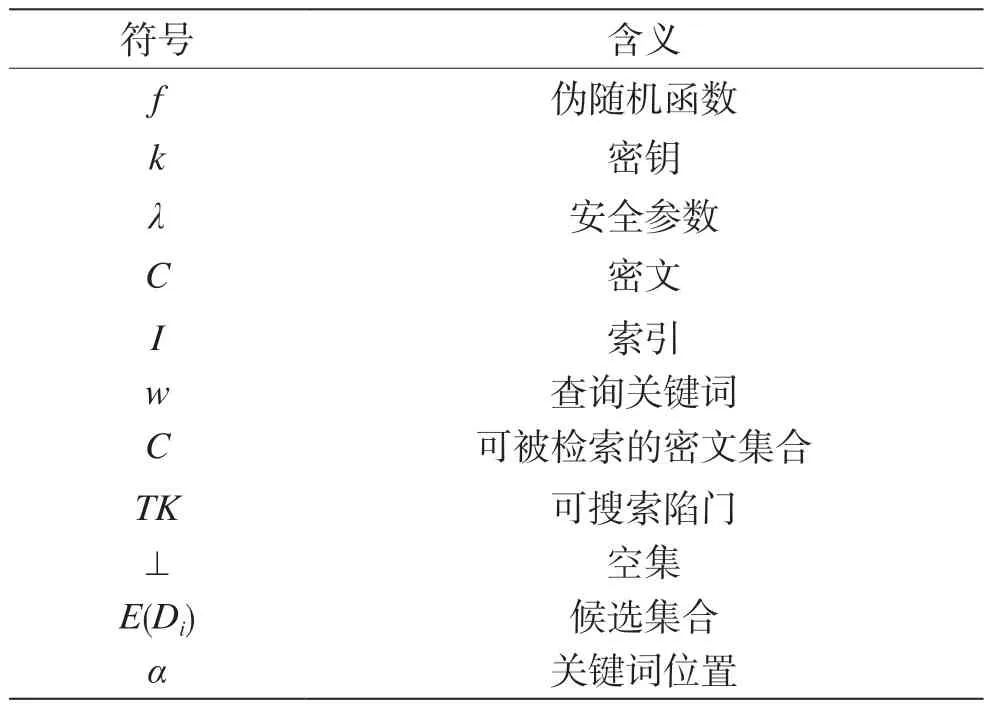

本文中使用的符号若无特殊说明见表1。

表1 符号说明表

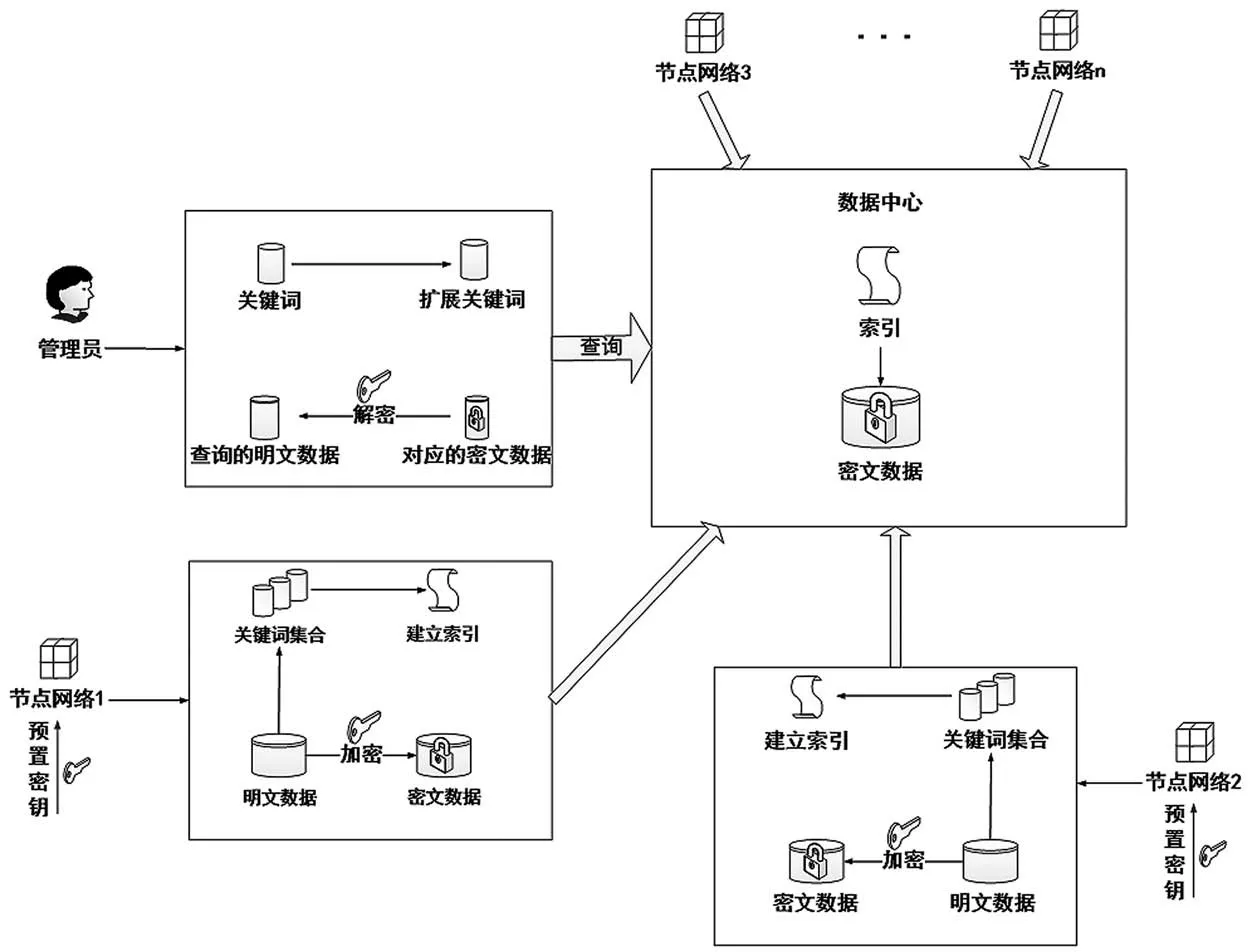

1.2 无线传感器节点网络

无线传感器节点网络的组建和接入可以划分为基于单认证节点的安全接入、基于分布式的安全接入、基于身份密钥管理的安全接入和基于证书的安全接入[8]。由于基于证书的安全接入技术具有比较高的安全性、适用性和可扩展行,本文使用此安全接入技术。整体网络架构如图1 所示。

图1 无线传感器网络架构

图1 中,无线传感器网络由n 个节点网络组成,每个节点网络由1 个中心节点和若干个普通节点组成。中心节点负责将普通节点搜集的数据传递出去。

1.3 可搜索加密过程

可搜索加密的整体过程为用户将密文文件和对应的陷门发送到数据中心,数据中心分别存储它们,当用户(或取得授权的其他用户)需要使用这些数据时,再从数据中心获得这些数据并用密钥解密。通用流程见图2。

步骤1:加密并传输。用户使用密钥对明文信息加密,将生产的密文传递至数据中心。

步骤2:生成陷门并传输。用户使用密钥生成可以查询密文的关键词陷门,将陷门发送至数据中心。

步骤3:检索。数据中心在收到检索请求后对索引执行检索算法,取得对应的密文。

步骤4:解密。用户取回密文,并使用密钥解密。

图2 可搜索加密过程

1.4 SWP 方案

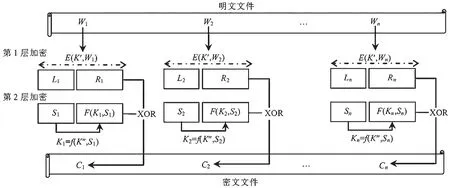

SWP 方案在预处理过程中根据文件长度产生伪随机流S1,S2,…,Sn(n 为待加密文件中“单词”个数)做双层加密并计算关键词陷门。查询阶段判断信息是否包含关键词W,只需发送陷门TK 至数据中心,数据中心采用顺序遍历密文的方法判断其是否为需要的密文。

SWP 方案通过植入“单词”位置信息,能够支持受控检索(检索关键词的同时,识别其在文件中出现的位置)。将所有“单词”以W||α 表示,α 为W 在文件中出现的位置,按图3 进行加密,查询时可增加对关键词出现位置的约束。

2 方案设计

传感器网络划分为若干个节点网络,每个节点网络由该网络中的中心节点将搜集到的信息发送至数据中心。同时,中心节点可以根据节点网络需要的协同数据建立关键词查询所需的数据。

(1)在无线传感器网络中有着不同具体应用环境的节点网络。根据各个节点的计算能力强弱,设置计算能力最强的节点为中心节点。中心节点传输该节点网络中的数据到数据中心。

图3 SWP 方案流程

(2)在节点网络中,单个节点传递数据的方向是向着中心节点的方向上最近的邻居节点传递。

(3)整个无线传感器网络中会有一个或者多个管理员,管理员根据想要获得数据的关键词进行拓展,然后通过数据中心的索引获得相应密文数据,再利用初始密钥解密得到需要查询的明文。

(4)整体方案采用对称加密算法,并将初始密钥预制到各个中心节点处。

2.1 设计概述

方案的架构如图4 所示。

节点网络在搜集完该节点网络的数据后,对明文数据提取关键词集合,然后根据关键词集合建立索引,同时对明文数据加密得到密文。中心节点将密文数据和对应的索引传递到数据中心。管理员若想取得特定的明文数据,先获得关键词并将关键词扩展,随后通过查询语句访问数据中心。数据中心对管理员提出的查询语句遍历整个索引表得到对应密文的索引,通过索引提取相应的密文并将其返回给管理员。管理员通过密钥对密文数据解密,得到需要查询的明文数据。

图4 方案整体架构

2.2 算法描述

(1)参数生成算法Setup(1λ)→(pp,k):输入安全参数为λ,输出公开参数pp 和密钥k。

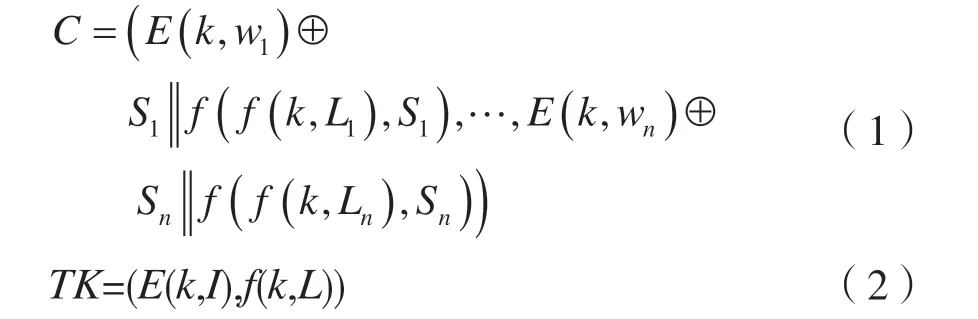

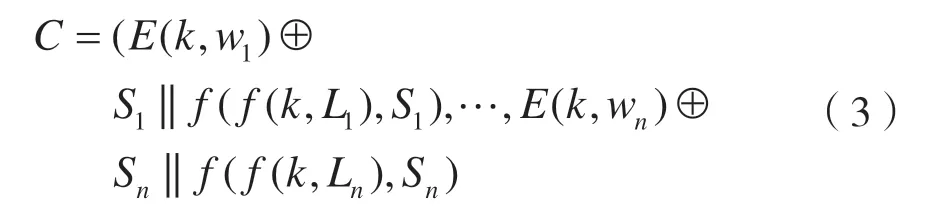

(2)加密算法Enc(I,k)→(C):输入索引集合I={w1,…,wn}⊆Wλ和密钥k,输出可以被检索的密文C={C1,…,Cn}。

(3)陷门算法TokenGen(w,k)→TK:输入查询关键字w ∈I 和密钥k,输出一个搜索陷门TK。

(4)查询算法Query(TK,C)→E(Di)或⊥:输入搜索陷门TK 和可被检索的密文C=(C1,…,Cn),执行关键词检索,输出为候选集合E(Di)或空集⊥。

(5)节点网络将搜集到的信息汇集到中心节点,中心节点计算得到密文文件和索引陷门并存储:

管理员在需要获得相关数据时会发送请求给数据中心,数据中心遍历密文:

对密文计算CiXORE(k,I)=S||T,判断f(k,S)=T 是否为真。若为真,则Ci为管理员需要的密文,返回该密文;若为假,则继续计算下一个密文Ci+1,管理员得到密文后使用密钥对密文解密,得到需要的明文信息。

2.3 方案正确性

一个可搜索加密方案是正确的如果满足:对于所有的安全参数λ,所有的索引集合I⊆Wλ,设Setup(1λ)→(pp,k),Enc(I,k,pp)→C,TokenGen(w,k,pp)→TK。

如果w ∈I,那么执行查询算法Query(TK,C,pp)→E(Di);否 则,Pr[Query(TK,C,pp)=⊥]>1-Pr[Query(TK,C,pp)=⊥]>1-ε(λ),其中ε(λ)是一个可忽略函数。

对一个可搜索加密方案来说,最基本的正确性概念是所有的安全参数λ 和索引集合I⊆Wλ。如果所有算法都是正确的,那么只要检索关键词w 是在索引集合I 中,数据中心可以找到正确的对应加密文件;否则,数据中心返回一个符号⊥表示“未搜索到”或“空”。

方案中,将无线传感器网络划分为n 个节点网络,每个节点网络中通过计算能力最强的节点作为中心节点传递该节点网络的数据发送至数据中心。数据中心根据收到的数据设置关键词集合并以此建立索引,同时通过一个初始密钥对数据进行加密。最终,数据中心将整个无线传感器网络传递的数据建立一个索引和与之对应的密文数据。

3 结 语

作为一种快速发展的信息技术,物联网在满足人们“万物万联”的需求的同时,也存在着许多安全问题,给物联网技术广泛应用带来了挑战。作为物联网的重要组成部分,无线传感器网络的安全是当前的研究热点。由于物联网设备资源极其受限且物联网应用的扩大,无线传感器网络安全研究有助于物联网的应用和发展,同时也能适用于更广泛的物联网。因此,在此背景下提出了一种基于可搜索加密技术的无线传感器网络的安全架构,使无线传感器网络各个节点网络专注于搜集传输数据节省宝贵的计算能力,可以提高整个无线传感器网络的效率。