可穿戴设备的安全性管理

2020-03-16Cypress

Cypress

PSoC 64 Secure MCU通过基于硬件的信任根、安全密钥存储、硬件加速加密和可信任的安全执行环境TEE实现应用安全,这种安全特性与超低功耗、灵活处理和小占板面积结合,使PSoC 6架构成为适用于可穿戴设备的解决方案。

由于与互联网相连,便携式健康监测产品和可穿戴设备等物联网设备在本质上就容易受到黑客攻击。从使用分布式拒绝服务(DDOS)攻击设备到侵犯个人隐私,来自第三方的恶意攻击可以通过多种方式对毫无戒备的个人数据产品造成严重破坏。作为物联网设备的开发者,您需要确保从一开始就将安全特性融入到自己的互联产品中,而不能等到安全漏洞危害自己的客户,毁坏您的品牌和名誉时再亡羊补牢。互联网协会近期的研究发现,“53%的消费者不相信互联设备能以负责任的方式保护他们的隐私并处理信息”。

为了遵守GDPR和HIPPA等数据保护规定(同时也因为这就是优秀的业务实践),物联网设备制造商必须保护用户数据,不得在未经同意的情况下分享该信息,但是要通过设计将安全特性融入到自己的物联网IoT设备中却并非易事。

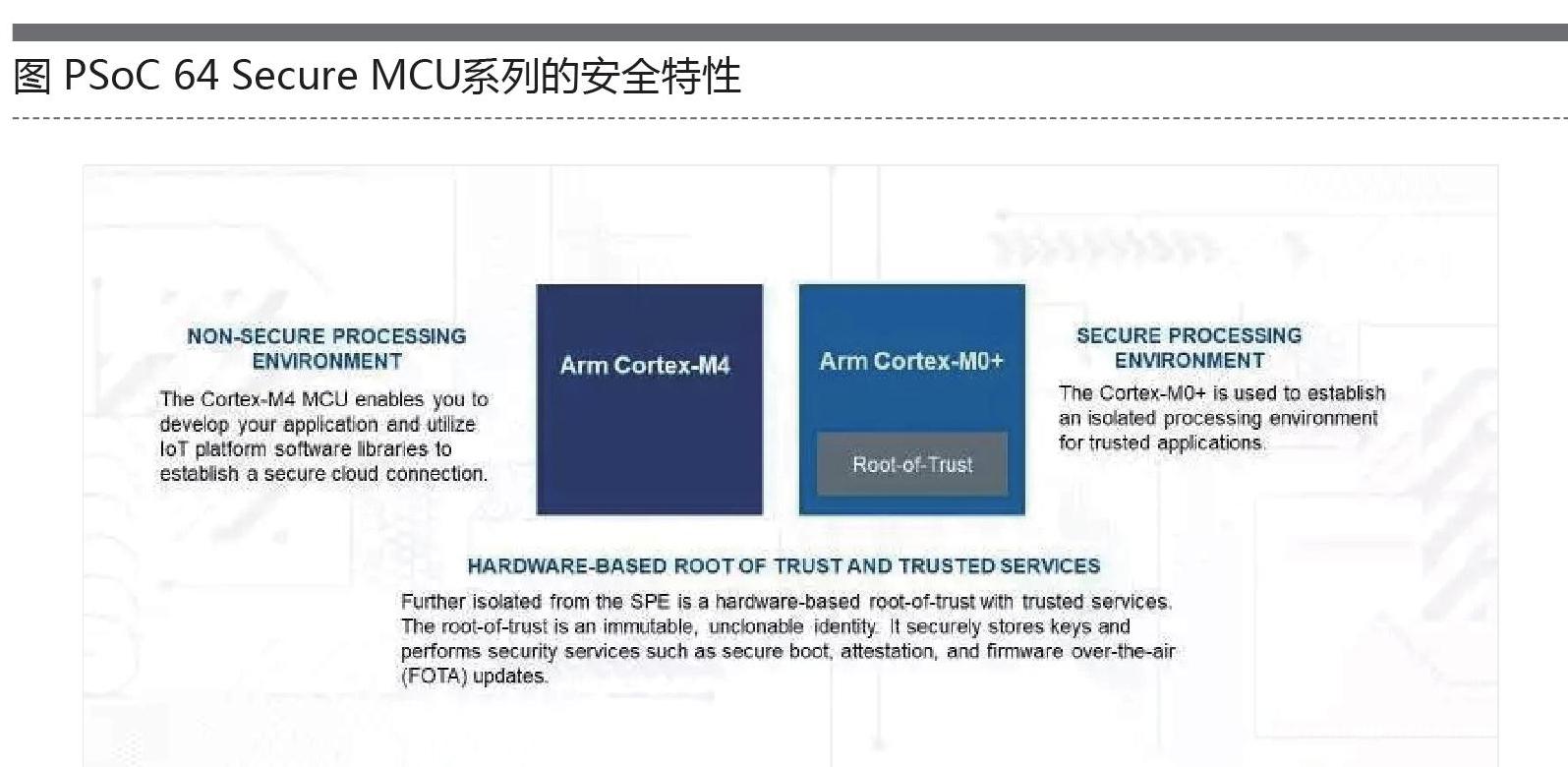

开发者不仅要考虑数据隐私,同时还需要确保自己的设备不被黑客攻击,不被“恶意行为者”接管。Cypress的PSoC 64 Secure MCU通过基于硬件的信任根、安全密钥存储、硬件加速加密和可信任的安全执行环境TEE实现应用安全。这种安全特性与超低功耗、灵活处理和小占板面积相结合,使PSoC 6架构成为适用于可穿戴设备的解决方案。

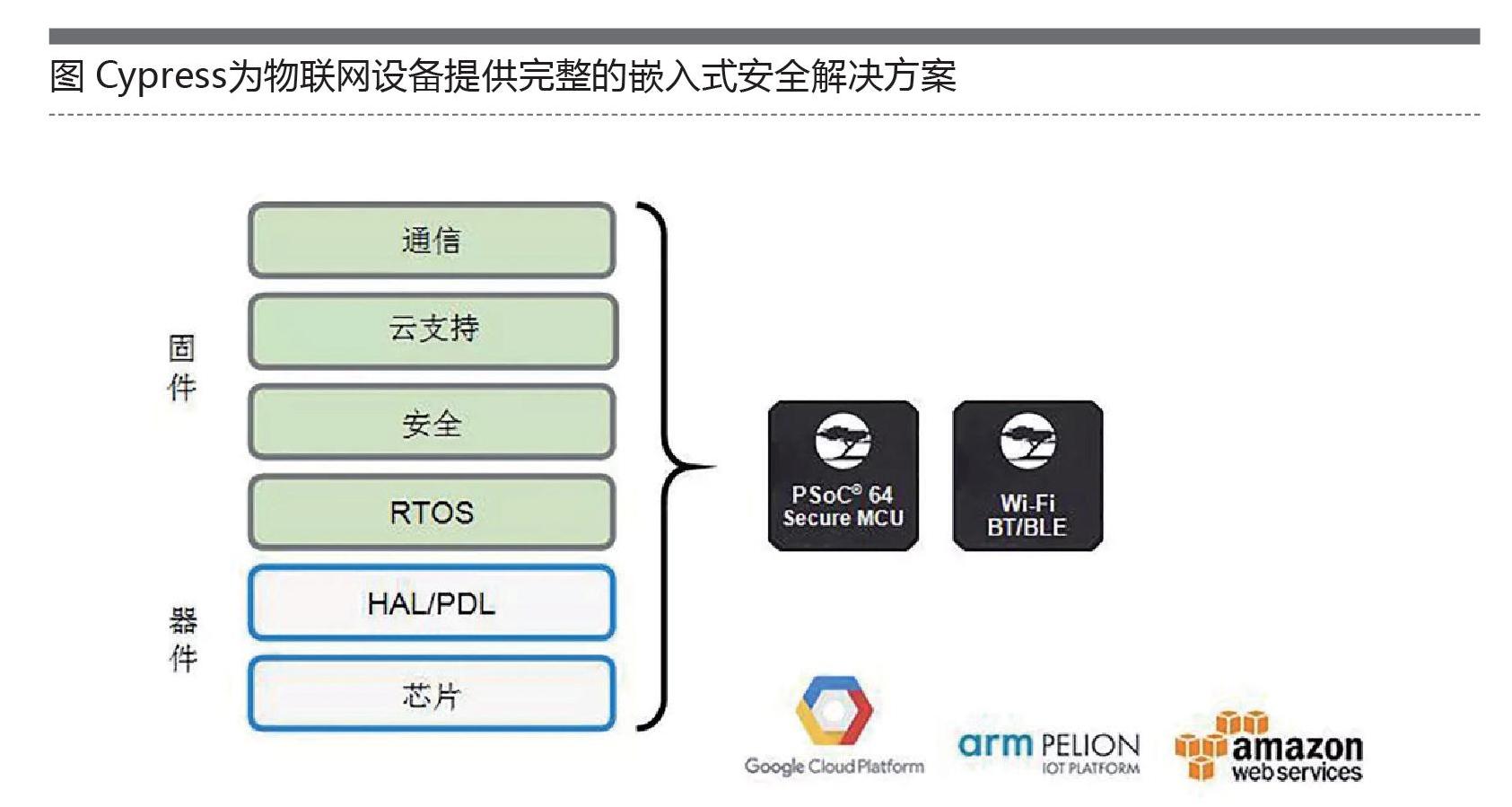

安全系统的定义根据应用可能有所不同。某些系统要求拦截所有对设备的访问,而其他系统只需要验证固件是否被篡改或复制。Cypress将MCU與可编程安全等级、无线连接和固件结合在一起,形成完整的嵌入式安全解决方案,同时与领先的云服务提供商合作,实现端到端隐私。

通过安装在互联智能手机或设备本身上的GPS技术,健身追踪器与智能手表能够随时告知用户他们的所在位置。此外,这些产品还能存储个人健康信息,例如心率、生理活动和睡眠模式,您的客户不希望这些信息流入到恶意行为者手中。该信息从手表传输到手机再传输到云端,因此必须在每一个层次得到安全保障。

去年,在发现某些健身跟踪服务将用户的活动热图公开后,美国海外驻军被命令禁用其移动设备上的GPS跟踪服务,这可能会给士兵带来危险。

虽然大部分黑客对用户的健康水平并不在意,但他们可以通过分析各种采集的数据点掌握大量信息,了解用户什么时候最有可能离开办公室或住宅。以军事用途为例,问题在于非军事人员也能使用热图监控军事演习或判断军事基地布局。而且,由于许多智能手表都能通过无线通信如4G/Wi-Fi连接到互联网,如今的黑客拥有更大的灵活性,能够远程侵入用户设备,访问电子邮件或其他信息。

Cypress解决方案以多种方式保护用户数据,其中之一是正确识别。对于大多数可穿戴设备而言,指纹或身份识别足以授权设备访问。但是对于需要额外安全性的应用而言,PSoC 64这样的安全MCU能为可穿戴设备提供受保护的安全身份,也就是所谓的“信任根”。信任根提供信任锚来支持安全的可信启动链,同时提供额外的安全服务,如协同认证、加密密钥安全存储和保护等其他功能。

为增加安全性,Cypress的物联网平台软件提供全集成、经验证的云功能,如MQTT、数据收集和设备审计。此外,它也提供安全云功能,如传输层安全(TLS)与无线固件更新(FOTA)。主要的架构安全特性包括隔离双Arm?核、硬件加速加密、真正随机数生成、非易失性存储器和加密外部闪存。此外,PSoC 6架构还提供采用小型封装、拥有灵活处理能力的超低功耗架构,很适用于可穿戴设备。