公安信息化移动应用安全体系的构建研究

2019-09-13广西公安计算机通讯技术研究所冷佳迅

■ 文/广西公安计算机通讯技术研究所 冷佳迅

关键字:公安信息化 移动警务 移动应用 安全体系 安全管控 构建

1 引言

顺应移动互联网的发展趋势,公安信息化建设工作中的移动警务应用建设也日益深入。近年来,移动警务在无线接入、基础应用平台支撑、信息安全保障等方面得到显著提升,但现有的移动警务应用系统在接入业务类型、支撑应用能力、安全管理能力上已经表现出不足。移动应用新模式的创新发展,对移动应用安全体系提出了更高的要求,构建新一代移动应用安全新体系,来支撑新一代移动应用体系新需求是必由之路。

2 新技术新需求带来新的安全风险

今后,移动应用将基于移动互联、大数据、云计算、智能分析等先进技术。在满足公安移动业务应用新需求的同时也引入了巨大的安全风险,而现行安全体系并未考虑这些新风险,难免出现新的安全漏洞。同时,新一代移动警务的网络互联互通、应用模式扩充、数据资源共享、用户对象扩展等新需求所带来的体系结构变化,也对安全风险防范提出了更高的要求。现有的安全管控体系存在以下问题:

(1)由于设计与规划的原因,已建系统平台相互独立,无法对接入平台进行统一的管理,整个移动应用体系难以形成一个整体、清晰的建设、运行及安全状态图。

(2)当安全事件发生时,无法进行及时响应和处置,对整个移动应用体系的安全事件没有全面的分析和掌控。

(3)无法形成安全事件预警、安全态势分析,无法实现主动防御机制。

(4)移动终端逐步出现WIFI、蓝牙等新的应用需求,但是目前的规范禁止终端开启不安全的无线连接;

(5)通用手机芯片的后门不断被发现,android 系统的漏洞也层出不穷,终端安全风险突出。

因此,构建新的安全体系是突破移动应用规模化发展瓶颈的需要。新体系可以建立全生命周期安全管控的机制,实现对移动应用安全运行的全方位支撑。

同时,构建新的安全体系也是解决新的安全风险的需要。新体系可以围绕终端安全防护、网络安全防护、应用安全防护、数据安全防护、云中心安全防护、集中安全管控等方面,全面解决新技术、新需求带来的新安全风险,与网络控制点联动实现主动防御。

3 移动应用安全体系的架构

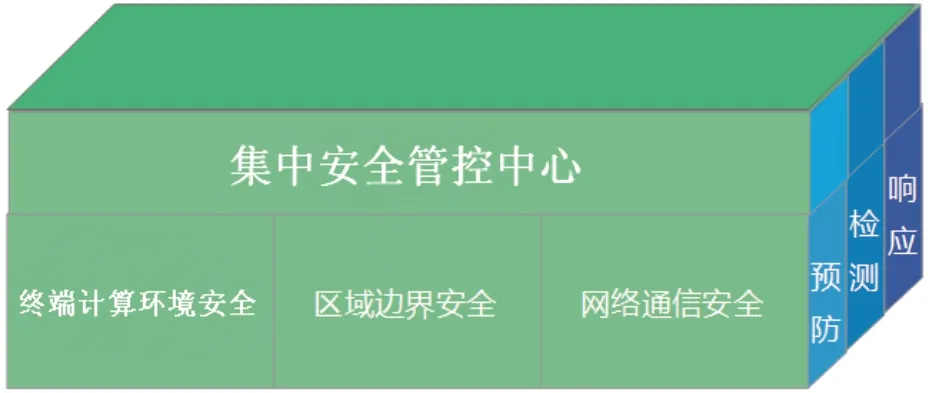

移动应用安全体系的构建主要围绕“一个中心、三层安全”,即集中安全管控中心、区域边界安全、终端或计算环境安全、网络通信安全等展开,如图1 所示。

图1 安全体系架构

在新一代移动应用平台中,整个安全体系由安全管控中心、计算环境安全、区域边界安全、网络通信安全等四个部分组成。计算环境安全、区域边界安全、网络通信安全等三部分实现了安全功能,而安全管控中心是整个安全体系的管理平台,对全网安全进行监控和管理。

安全管控中心是一个针对警用移动信息网的安全信息及安全事件进行分析、多元化展现和制定策略并完成指令下发的集中管控平台。通过收集各接入系统上报的安全事件和业务运行数据,对海量数据进行存储、分析、展示、决策和指令下发。帮助管理人员实现对终端、用户、网络、应用等对象的全方位监控,通过对实时数据的统计分析和建立大数据分析模型,能够快速定位业务异常原因,为管理部门更快速有效的制定决策提供助力。安全管控中心具备对完整的安全体系内数据信息的整合能力,这就成为后续进行安全审计工作的有力保障。同时,安全管控中心具备的管理策略和下发指令的能力,则体现在对出现的安全事件进行及时的响应控制,实现对移动终端的接入管控,主动断开存在安全威胁终端的连接,对警用移动信息网内部的数据和应用服务进行保护。

计算环境安全是通过构建CA 体系,使用安全加密套件实现数据加密,部署数据防泄漏系统、终端安全管控组件、网络安全审计系统、漏洞扫描系统、应用防护网关,升级操作系统补丁及反病毒代码库等方法构建计算环境安全。

区域边界安全是通过在边界区域部署安全准入网关、防火墙、入侵防御系统、反恶意代码网关、蜜罐系统、网络隔离系统构建区域边界安全。

网络通信安全是对终端使用VPDN/APN 接入方式,对平台使用MPLS-VPN 接入方式构建网络通信安全。

4 系统安全保护分析与设计

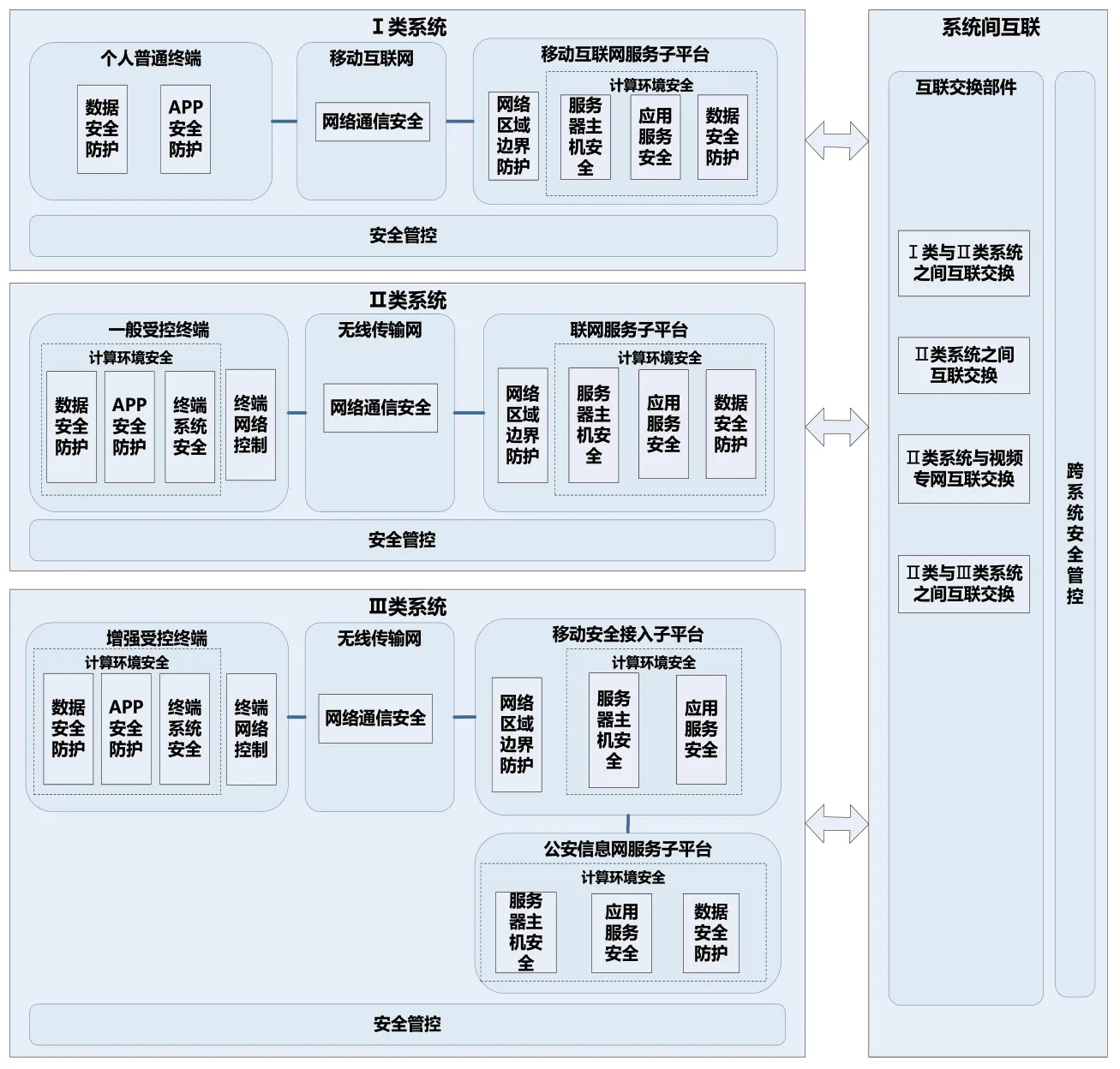

基于“一个中心”(管控中心)管理下的“三重保护”(计算环境安全、区域边界安全、网络通信安全)的安全理论,参考GB/T 25070《信息安全技术 网络安全等级保护安全设计技术要求》,构建移动应用安全体系,如图2 所示。

图2 移动警务安全体系

4.1 Ⅰ类系统安全保护

依据公安部下发的《全国公安移动警务建设总体技术方案(2016 版)》要求可知,Ⅰ类系统参考GB/T 25070《信息安全技术 网络安全等级保护安全设计技术要求》(第二级系统)安全保护技术要求进行设计。以下分别从移动终端计算环境安全、网络通信安全、网络区域边界安全、服务器主机计算环境安全、安全管控等五方面详细介绍。

4.1.1 移动终端计算环境安全

Ⅰ类系统涉及移动终端为个人普通终端,终端安全防护由使用者自行管理,自身安全不做强制性要求。

应用安全防护应具备应用行为监测、APP 安全沙箱、APP 漏洞检测和APP 加固等安全功能。

数据安全防护应具备协议传输加密等安全功能,避免存储业务数据。

4.1.2 网络通信安全

应具备协议加密传输功能,保证重要数据或业务操作的完整性和保密性。

4.1.3 区域边界安全

移动互联网服务子平台的移动互联网接入点应具备防DDoS、网络控制、入侵检测、网络防御等边界防护功能。

4.1.4 服务器主机计算环境安全

主机安全防护应具备用户认证、访问控制、外设控制、网络控制和行为审计等安全功能。应优先选用国产化硬件、国产化操作系统及符合我国可信计算标准的主机设备。

应用安全防护应具备实名认证、应用协议加密传输、应用协议分析防护、蜜罐诱导攻击、APT 攻击检测、应用关键业务保护以及应用行为监测等安全功能。

数据安全防护应具备数据权限控制、数据防泄漏和数据操作全程审计等安全功能,避免处理敏感数据。

4.1.5 安全管控

Ⅰ类区部署安全管控子平台,实现监测审计、安全管理、系统管理,具体安全要求如下。

(1)应通过应用监测组件、网络探针和数据探针,实现全业务流程和数据信息的监测审计。

(2)应实现安全策略的制定和下发。采用大数据分析技术对全业务流程日志进行分析,发现安全事件,同时接收来自集中管控中心的安全管控策略,并与网络设备、安全设备等联动实现主动防御。

(3)应对用户信息、主机节点、区域边界、通信网络等进行集中管理和维护,实现用户身份管理、接入设备管理、参数配置、权限管理等功能。

4.2 Ⅱ类系统安全保护

依据公安部下发的《全国公安移动警务建设总体技术方案(2016 版)》要求可知,Ⅱ类系统参考GB/T 25070《信息安全技术 信息系统等级保护安全设计技术要求》(第二级系统)安全保护技术要求进行设计。以下分别从移动终端计算环境安全、网络通信安全、网络区域边界安全、服务器主机计算环境安全、安全管控等五方面详细介绍。

4.2.1 移动终端计算环境安全

Ⅱ类系统涉及移动终端为一般受控终端,整体安全要求需符合GA/T 1466.1-2018《智能手机型移动警务终端第1 部分:技术要求》标准规定。

终端安全防护应支持终端密码模块运行,具备如指纹识别、人像识别等人机认证功能,通过安装终端安全监控组件,实现部分外设管理、终端监测、终端控制和终端审计等安全功能。应优先选用具备国产化核心部件、国产化操作系统、符合我国可信计算设计的移动终端。

应用安全防护应具备行为监测、APP 安全沙箱和APP漏洞检测等安全功能。

数据安全防护应具备数据加密存储、数据传输加密等安全功能。

4.2.2 网络通信安全

应用在进行通信时,应具备数据加密传输功能,保证重要数据或业务操作的完整性和保密性。

4.2.3 区域边界安全

区域边界安全包括联网服务子平台边界保护和网络接入控制。

联网服务子平台边界保护是指与无线传输链路、移动互联网服务子平台、视频专网等的资源共享网络通道边界应具备网络控制、入侵检测、网络防御等边界防护功能。

网络接入控制是指在联网服务子平台的无线传输链路接入点应具备终端拨号认证、用户身份认证、终端环境检测、应用授权访问等网络可信接入控制功能,其中用户身份认证方式可以是动态口令认证、人机认证强关联、二代证识别认证、人像识别认证、数字证书认证中的一种或多种。

4.2.4 服务器主机计算环境安全

主机安全防护应具备用户认证、访问控制、外设控制、网络控制和行为审计等安全功能。应优先选用国产化硬件、国产化操作系统及符合我国可信计算标准的主机设备。

应用安全防护应具备用户统一认证、应用加密传输、关键业务保护以及行为监测等安全功能。

数据安全防护应具备数据权限控制、数据防泄漏和数据操作全程审计等安全功能。

4.2.5 安全管控

Ⅱ类区部署安全管控子平台,实现监测审计、安全管理、系统管理,具体安全要求如下:

(1)应通过终端安全监控组件、应用监测组件、网络探针和数据探针,实现全业务流程和数据信息的监测审计。

(2)应实现安全策略的制定和下发。接收来自集中管控中心的安全管控策略,与终端安全监控组件、网络设备、安全设备等联动实现主动防御。

(3)应对用户信息、主机节点、区域边界、通信网络等进行集中管理和维护,实现用户身份管理、接入设备管理、参数配置、权限管理等功能。

4.3 Ⅲ类系统安全保护

依据公安部下发的《全国公安移动警务建设总体技术方案(2016 版)》要求可知,Ⅲ类系统参考GB/T 25070《信息安全技术信息系统等级保护安全设计技术要求》(第三级系统)安全保护技术要求进行设计。以下分别从移动终端计算环境安全、网络通信安全、网络区域边界安全、服务器主机计算环境安全、安全管控五方面详细介绍。

4.3.1 移动终端计算环境安全

Ⅲ类系统涉及移动终端为增强受控终端,整体安全要求需符合GA/T 1466.1-2018《智能手机型移动警务终端第1 部分:技术要求》内容。

其中手持式终端安全防护应采用内核可信增强、访问控制、网络控制、外设控制、应用控制、位置控制、可信安全保密等措施,实现防root、防刷机、数据防泄漏、强制访问控制、安全漏洞远程修复、存储数据加密等安全功能,与安全相关的核心代码必须自主可控。应优先选用具备国产化核心部件、国产化操作系统、符合我国可信计算设计的移动终端。应支持终端密码模块运行,具备如指纹识别、人像识别等人机认证功能,通过预装终端安全监控组件,实现外设管理、终端监测、终端控制和终端审计等安全功能。

便携式终端、车载终端及其它类型终端可参照执行。

应用安全防护应具备应用行为监测、APP 安全沙箱和APP 漏洞检测等安全功能。

数据安全防护应具备数据加密存储、数据加密传输等安全功能,要求公安信息网敏感标记数据不能在移动终端处理,同一终端访问Ⅱ、Ⅲ类系统的,应对数据处理和存储采取隔离措施。

4.3.2 网络通信安全

为保证安全,应采用基于IPSec、SSL 等安全通信协议建立的VPN 安全传输通道。

4.3.3 区域边界安全

移动安全接入子平台应具备基于数字证书的接入认证、应用授权访问、网络隔离与数据安全交换等功能,确保接入公安信息网的终端设备可信和用户身份可信,防止非法设备接入公安信息网,保证公安信息网边界安全。

4.3.4 服务器主机计算环境安全

主机安全防护应具备用户认证、访问控制、外设控制、网络控制和行为审计等安全功能,具体应参照公安信息网中服务器主机的安全防护要求进行设计。应优先选用国产化硬件、国产化操作系统及符合我国可信计算标准的主机设备。

应用安全防护应具备用户统一认证、关键业务保护以及行为监测等安全功能。

数据安全防护应具备数据权限控制、数据防泄漏和数据操作全程审计等安全功能。公安信息网内服务器主机应符合公安信息网的数据处理要求,公安信息网外的服务器主机应不能处理公安信息网敏感标记数据。

4.3.5 安全管控

Ⅲ类区部署安全管控子平台,实现监测审计、安全管理、系统管理,具体安全要求如下:

(1)应通过终端安全监控组件、应用监测组件、网络探针和数据探针,实现全业务流程和数据信息的监测审计。

(2)应实现安全策略的制定和下发。接收来自集中管控中心的安全管控策略,与终端安全监控组件、网络设备、安全设备等联动实现主动防御。

(3)应对用户信息、主机节点、区域边界、通信网络等进行集中管理和维护,实现用户身份管理、接入设备管理、参数配置、权限管理等功能。

5 结语

随着公安移动警务的快速发展和移动警务应用的不断深入,必然会对安全体系提出更高的需求。如何面对越来越复杂的应用场景和业务需求,需要结合移动警务体系和应用的特点,才能实现全方位的重点防控。本文在充分分析目前安全管控系统存在的问题后,对安全管控体系进行了深入的研究和分析,构建的移动应用安全新体系为新一代移动警务应用系统提供了有效支撑。