基于块特征的移动-复制篡改检测算法研究

2018-06-28王云峰

王云峰,韩 常

(甘肃政法学院,兰州 730070)

随着计算机网络的飞速发展和智能设备的普及,图像、视频这种直观易懂的多媒体形式成为人们获取信息的一个重要来源。现今,微博、微信、论坛等社交网络媒体快速发展,极大地方便了信息获取,但由于监管和相关法律法规不完善,网络上虚假新闻、不实信息无法杜绝。这些新闻、信息往往配有经过篡改的图片,并且大多数篡改很难通过视觉判断,所以,绝大部分人不会怀疑其真实性。为掩盖图像中已存在的目标或人为制造出不存在的目标,通常会采用一种方法:将源图像中的某一区域复制,经过一定的处理,覆盖目标图像的某一区域。源图像可能与目标图像是同一幅,也可能是不同幅。这种方法被称为复制拼接法。本文主要针对同幅图像的复制拼接篡改进行盲取证[1],对算法进行比较,使其更适用于公安技术研究。

1 复制拼接篡改检测

1.1 复制拼接篡改技术

复制拼接技术[2],也可称为移动-复制篡改技术。在不同的图像之间,由于光影特性、照片来源、自然景物的多样性等,两者之间存在相似区域的概率并不高;而在同幅图像中,进行复制拼接操作不会引起明显的变化,依靠视觉不容易发现,即使没有经过专业学习和训练的人也可以用这种方法伪造图片,因此同幅图像复制拼接应用比较广泛。

图1是利用美图秀秀所篡改的一张图片,具体方法:打开网页版美图秀秀—美化图片—打开想要修改的图片—利用消除笔工具—涂抹想要修改的区域。该功能类似于Photoshop里的仿制图章。这类篡改可定义为消除类移动复制图像篡改,与之对应的为添加类移动复制图像篡改。

图1 原图(左)与篡改图(右)的对比Fig.1 Original image (left) and its tampered version (right)

1.2 同幅图像复制拼接篡改检测

对于同幅图像的复制拼接检测其基本原理是,检测是否存在两个或两个以上完全相同的区域。现有的检测方法包括:遍历搜寻法、图像块自相关矩阵法以及模糊图像块匹配法。每种方法各有其弊端,比如,遍历搜寻法,效率过低,图像块自相关矩阵法对自然图像噪声的鲁棒性差,只能检测较大的复制区域等等。目前最实用的方法是模糊图像块匹配法,因其相比其他方法具有计算量小、对自然噪声的鲁棒性好等优势。

模糊图像块匹配法的具体步骤为:首先,将整个图像分块,一般每块代表一个像素位置,然后把每一块写成一个向量形式,将所有的图像块组成一个矩阵,对这个矩阵进行字典排序,找出其中的近似相同或者完全相同的向量。当然,图像中也有可能本身就存在着完全或基本相同的图像块,为了避免这种情况,我们一般会设置一个阈值,当出现相同或相似的图像块的次数在这个阈值范围内时,不被认为是复制拼接。

在实际运用中,新闻图片和网络图片大多数情况下是经过适当调整的,特别是网络图片一般是经过降采样和有损压缩来节约存储空间,本文主要以网络图片为研究对象,即考虑降采样和质量较低的有损压缩图片格式JPEG的取证。

1.3 基于小块特征向量的字典排序算法

1.3.1 字典排序流程

由Fridrich等人[3]提出的基于小块特征向量的字典排序算法现今广泛运用,他们提出对于尺寸为A×B的图像,其字典排序流程如下:

1)设一矩形窗口大小为N×N,将该窗口沿图像通道逐像素拖动,得到(A-N+1)×(B-N+1)个图像块,在坐标系中标出所在位置,并计算出每个图像块的特征向量。

2)由于相似的图像块具有相似的特征向量,所以对其特征向量进行字典排序后,相似图像块是相邻的。在排序后,索引位置相邻的小块可以认定为是相似块。对排序后索引为i的块,认为满足索引j,满足 |i- j |≤Tind,其对应的图像块为相似图像块,Tind为阈值。

3)计算相似匹配块之间的空间偏移向量(|xi-xj|,|yi-yj|), i和j表示匹配块排序后的索引。

4)去掉空间相邻产生的匹配块,用Tdis控制可能产生相邻块之间的空间距离。

5)统计剩余偏移向量出现的次数,出现次数大于Tshift的偏移向量,其对应为疑似篡改区域,找出并描绘对应的区域,Tshift为阈值。

1.3.2 字典排序对小块特征的要求

字典排序算法的有效性要求相似图像块的特征向量在进行字典排序后的索引是相邻的,而字典排序算法的稳健性是要求在进行了润色等操作后,进行排序的索引仍是相邻的,所以对于图像块的特征向量要包含以下两点要求:

1)图像块的特征向量能够描述不相似块的差别。

2)对图像进行降采样操作后,图像块的特征向量能够较好地描述块的区别,要求对图像具有稳健性。

2 实验算法及结果

2.1 实验算法

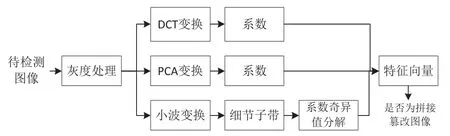

本文采用三种算法得到的系数作为小块特征向量,并使用相同的参数设置。

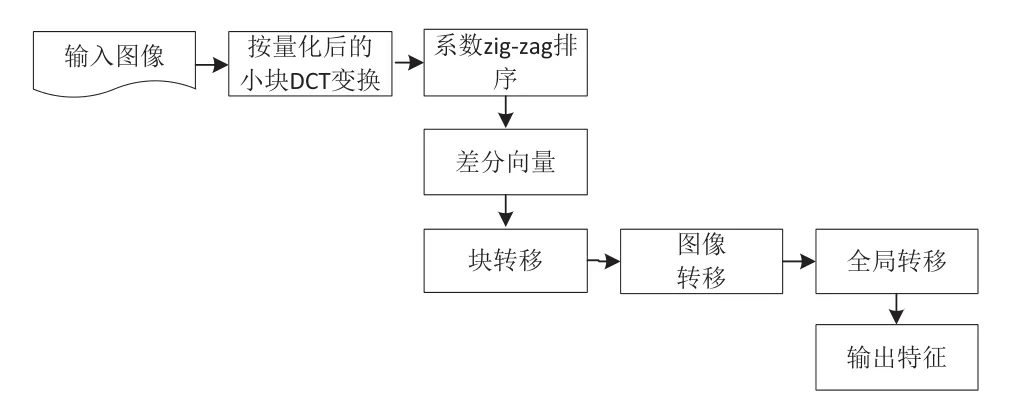

方法一:将量化后的小块进行DCT变换,得到的系数按照zig-zag排序,作为第一种特征向量。

方法二:将方法一得到的特征向量做PCA变换[4],得到的系数作为第二种特征向量。

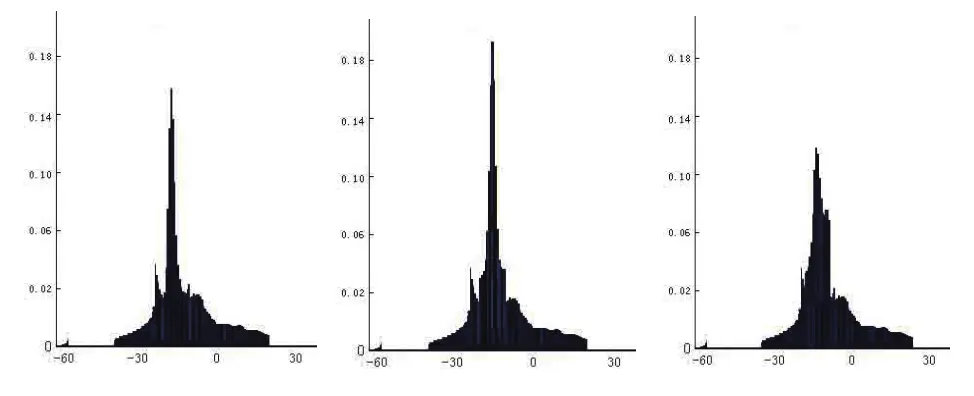

方法三:将量化后的小块进行小波分解,将分解所得的低通子带作为待检图像,利用图像块奇异值分解[5]所得到的特征向量,作为第三种特征向量。

三种算法对比验证流程图如图2所示。

其中DCT变换流程如图3所示。

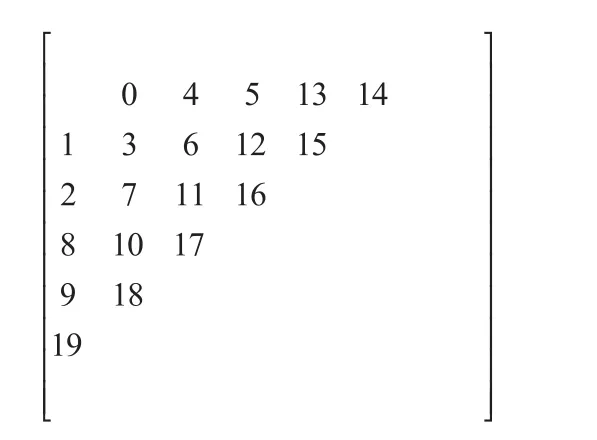

以8×8的DCT变换块为例,利用zig-zag扫描[6](图 4)。

图2 对比验证流程图Fig.2 Process of comparative verif i cation

图3 DCT变换流程示意图Fig.3 Flow chart for DCT

图4 zig-zag扫描排序(低频AC系数)Fig.4 Scanning to sort by zig-zag (low-frequency AC coeff icients)

PCA变换:

算法二是基于算法一的降维处理,为了降低运算率,利用PCA变换降低系数维度,提高运算速度,在简化处理数据的同时,也能最大限度保留原始数据的特征。

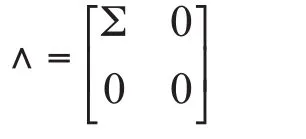

由于小波变换[7]具有边缘检测、多分辨率、空频局部化等特性,已经成为现今图像处理的一种有力方法。由于自然图像在内容、色彩等方面都非常复杂,所以其内在的统计特性也相对复杂,然而在对一幅自然图像进行小波分解后,可以从其子带系数的直方图(图5)中看出,它们具有相似的分布特性。

从图5中看出,进行小波分解后,其子带系数的直方图具有相似性,意味着其统计特性有规律可循,所以,我们可以利用广义高斯分布模型对小波分解后的细节子带系数进行分布模型的建立。在对想要检测的图像进行小波变换后,对于得到的低通子带图作为新的待检图像,对其系数进行奇异值分解,作为块特征向量。奇异值分解的目的在于降低维数,提高运算速度,其流程如图6所示。

奇异值分解[8]原理:

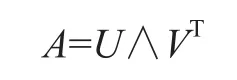

假设,A是秩为x的m×n的矩阵(m≥n),存在U和V分别为m×m阶正交矩阵和n×n阶正交矩阵,使得

∧为m×n的矩阵,其对角线包含了A的奇异值,

∑=diag(σ1,σ2,σ3,…,σx),且 σ1 ≥ σ2 ≥…≥σx≥0,r=rank(A),则σi(i=1, …,r)为矩阵A的奇异值(σi≠0),按降序排列后,在∑的r个对角元素中,最前面的值较大,就包含了整个矩阵A的大部分信息。所以,可以利用奇异值进行降维处理,而最大地保留细节特征。

图5 小波三级分级后其子带的统计直方图Fig.5 The histograms from wavelet classif i cation

图6 基于小波算法的流程示意图Fig.6 The fl ow chart for the wavelet’s algorithm

2.2 实验结果

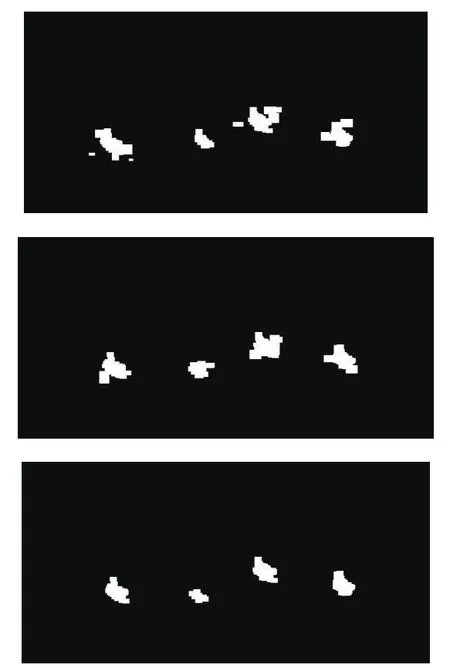

我们在参数设置保持不变的前提下,对图7中的篡改图片进行检测,结果见图8。接下来,对原始图像添加高斯噪声并进行有损JPEG压缩,然后对得到的有损图像进行检测。结果表明:在分别加入20db、30db的噪声,压缩因子分别为50、70的条件下,第三种算法都明显优于其他两种算法的识别效果。

图7 原图(左)与篡改图(右)的对比Fig.7 Original image (left) and its tampered counterpart (right)

图8 三种算法实验结果图(从上到下依次为PCA变换、DCT变换、小波变换)Fig.8 Experimental result from three algorithms (top to bottom:PCA, DCT, wavelet)

3 结论

通过上述的实验可以看出,PCA变换、DCT变换、小波变换在某些条件下能够检测出篡改区域,但对于篡改区域的描述各不相同,方法三能够较好地描述出篡改区域(该结论仅基于实验室环境)。

当然,盲取证技术并不能取代水印等主动取证技术,同样的,主动取证技术也无法取代盲取证技术,两种技术是在不同条件下,不同客体检测时使用的不同方法,两者应该是相辅相成的,现有的盲取证技术的安全性探讨还处于起步阶段,笔者认为,针对特定篡改方式的痕迹,应建立比较全面客观的图像数据库,以快速高效的应对特定篡改。数字图像盲取证技术还有很长的路要走,需要不断改进算法,提出新的取证设想,对取证的安全性进行更深层次的研究探讨。

[1] JIN H Y. Research of blind forensics algorithm on digital image tampering[J]. Telkomnika Indonesian Journal of Electrical Engineering, 2014(7): 126-128.

[2] 许柯,杨仕强,符振艾. 针对图像篡改的数字图像盲取证研究[J].计算机光盘软件与应用,2014(19):33-35.

[3] FRIDRICH J, SOUKAL D, LUKÁS J. Detection of copy-move forgery in digital images[C]//DFRWS. Proceedings of Digital Forensic Research Workshop, 2003:5-8.

[4] 刘玲丽. 基于PCA变换和k近邻法的印刷体数字图像识别[J].计算机光盘软件与应用,2013(8):234-236.

[5] JU S, ZHOU J, HE K. An authentication method for copy areas of images[C]// IEEE .Proceedings of 4th International Conference of Image and Graphics.Washington D.C., USA: IEEE,2007: 303-306.

[6] 马荣敏. 基于AC系数统计模型的多种JPEG图像真实性检测技术研究[D].北京:北京邮电大学,2011.

[7] 雷蕾,郭树旭,王雷. 基于小波变换的SVD数字图像水印算法研究[J].计算机仿真,2013(9): 169-172.

[8] 曹文梁. 基于奇异值分解和整数小波变换的优化图像数字水印[J].计算机测量与控制,2013(8):2251-2254