基于扩频和离散余弦变换的稳健水印算法

2018-06-20

(商洛学院 数学与计算机应用学院,陕西 商洛 726000)

网络的飞速发展为各种信息的传播带来便利,然而侵权问题也越来越普遍,水印技术[1-5]为解决网络侵权问题提供了很好的途径。基于离散余弦变换(DCT)的盲水印算法,可以在不影响载体图像视觉效果的前提下有效地置入水印信息。 本文提出了一种基于扩频、Logistic映射和DCT的稳健水印算法,该算法对高斯噪声、压缩、剪切等攻击具有较好的鲁棒性。

1 水印图像置乱算法

1.1 扩频处理

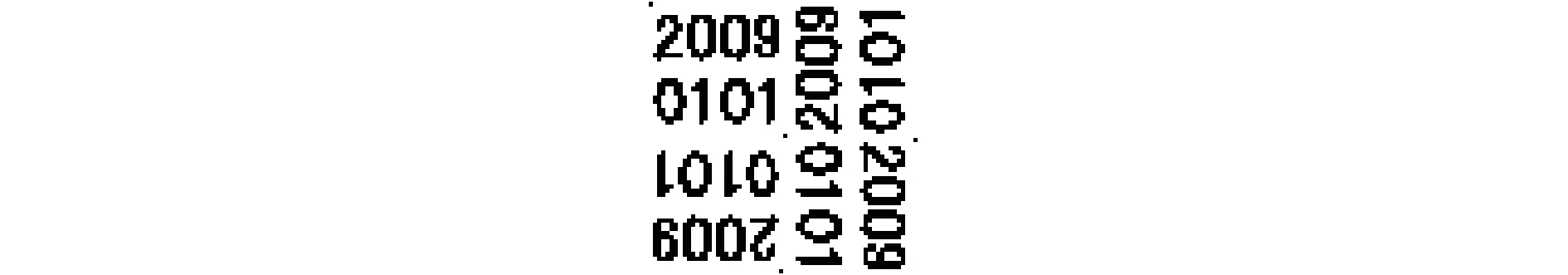

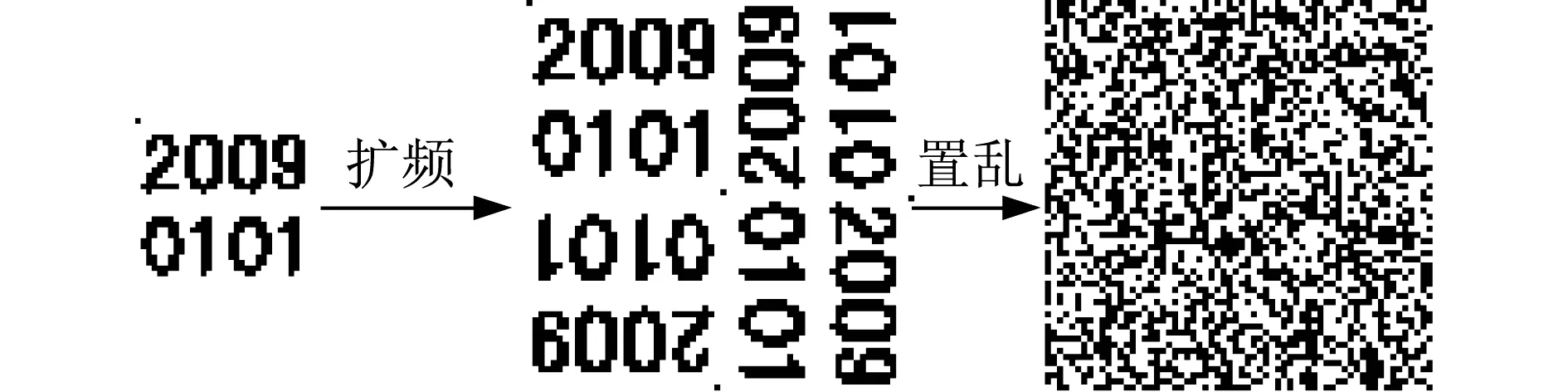

Cox等于1997年提出了一种水印算法——DCT扩频算法,其原理是在各个频带上均匀地分配水印能量。扩频算法包括频率跳变、线性调频、直接序列调制等3类算法,其中第3类算法复杂度最低。本文使用直接序列调制算法来实现图像扩频,先按照频率对原始图像进行扩展(见图1),再用伪随机序列对扩展的原始图像进行调制。

图1 基于片率概念的扩频水印生成Fig.1 Spread spectrum watermark generation based on chip rate concept

图2 旋转扩频效果Fig.2 Effect of rotating spread spectrum

1.2 Logistic映射置乱

Logistic映射是一种混沌系统,计算式为

Xk+1=uXk(1-Xk)

(1)

其中,3.569 946…≤u≤4,X0∈(0,1)。使用非线性离散化,设{Sk,k=0,l,…}为由混沌序列{Xk,k=0,l,…}经离散化得到的{0,l}序列,则

(2)

本文置乱算法采用Logistic映射模型,具体过程如下所示:设定2个不同的初值,从而产生2个不同的混沌序列,再由这2个序列分别产生二值序列的奇数位与偶数位,最后将原始图像与二值序列进行异或运算,从而快速对水印进行加密。取初值Xp1、Xp2、Xq1、Xq2,将Xp1、Xp2迭代后产生的前t1个值去掉,同样将Xq1、Xq2迭代后产生的前t2个值去掉,再将Xp1、Xp2进行比较生成序列的奇数位,将Xq1、Xq2进行比较生成序列的偶数位。扩频、置乱后的效果如图3所示。

图3 扩频和Logistic映射置乱效果Fig.3 Effect of spread spectrum and Logistic mapping

2 基于DCT的盲水印算法

2.1 嵌入水印位置选择

在基于DCT的方法中[6-7],如何设置嵌入区域的DCT系数是关键。人眼对低频较为敏感,因此水印嵌入高频隐蔽性较好。然而,低频图像能量大、抗攻击能力强,因此折中的方法是在中频中嵌入水印,既具有很好的隐蔽性又具有良好的抗攻击能力。

2.2 水印嵌入

设原始载体图像G大小为M×M,待嵌入水印大小为N×N,N=M/16。水印嵌入过程如下所示:

(1)将待嵌入水印进行扩频和Logistic映射置乱,得到WA、n1、n2、Xp1、Xp2、Xq1、Xq2等秘钥。将WA分割成1×4的子块,记为WK-P。

(2)将原始载体图像G分割成8×8的子块,每个子块均用DCT系数进行变换,DCT系数为FK_DCT,K=1,2,…,N2/4。

(3)用如下方法在FK_DCT中嵌入WK-P:

(39)a.昨天,刘亦菲在微博上晒出自己的魔幻自拍照,并调皮地问道:“招风耳或者精灵耳?”网友纷纷感叹道:“漂亮到疯掉。”(《京华时报》2015-11-27)

将DCT系数量化,如下所示:

式中:δ为量化步长;j为zig-zag扫描序号。通过WK-P改变DCT系数,如下所示:

式中:FK_DCT_WP(j)为嵌入置乱图像后的DCT系数;t为WK-P内水印位序号。j、t对应关系如表1所示。

表1 j和t对应关系Tab.1 Corresponding relation of j and t

(4)对FK_DCT_WP(j)进行DCT反变换,得到的图像GN即为含水印图像。

2.3 水印提取

(1)将图像GN分成8×8的子块,对每一个子块进行DCT变换,得到系数FK_DCT_WP。

(2)按照水印嵌入位置找到FK_DCT_WP(j),计算其系数,如下所示:

式中:floor为向下取整函数。

(4)将WK-P(t)进行组合,得到水印W′。使用密钥恢复水印,得到原始嵌入图像。

3 算法验证

3.1 算法实验

载体图像采用512×512的Lena、Fox、Stone,水印图像大小为32×32。通过调节量化步长,对鲁棒性和隐藏性进行调节,δ值越大,隐藏性越低。对Fox图像进行测试,得到的峰值信噪比(PSNR)、归一化相关系数(NC)和δ的关系如表2所示。

表2 δ与信噪比和归一化相关系数关系

由表2可以看出,量化步长δ取值为30时,在受到攻击后,水印提取的归一化相关系数大于0.9,并且δ为30时鲁棒性更好,因此本文δ取值为30。

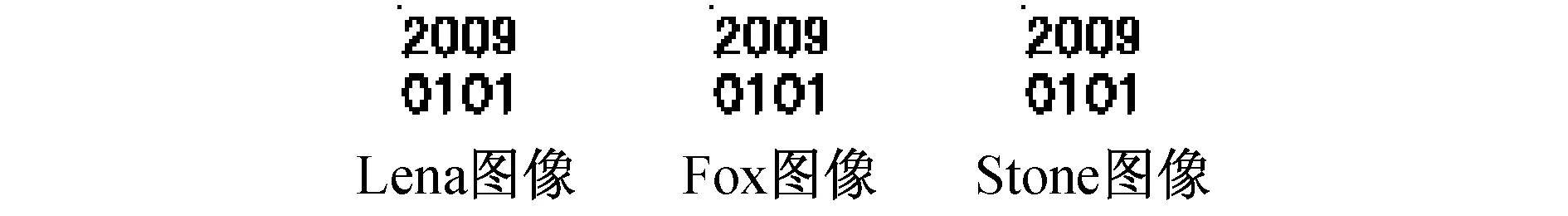

图4为水印嵌入后的图像,图5为水印提取效果。

图4 水印嵌入效果Fig.4 Effect of watermark embedding

图5 水印提取效果Fig.5 Effect of watermark extraction

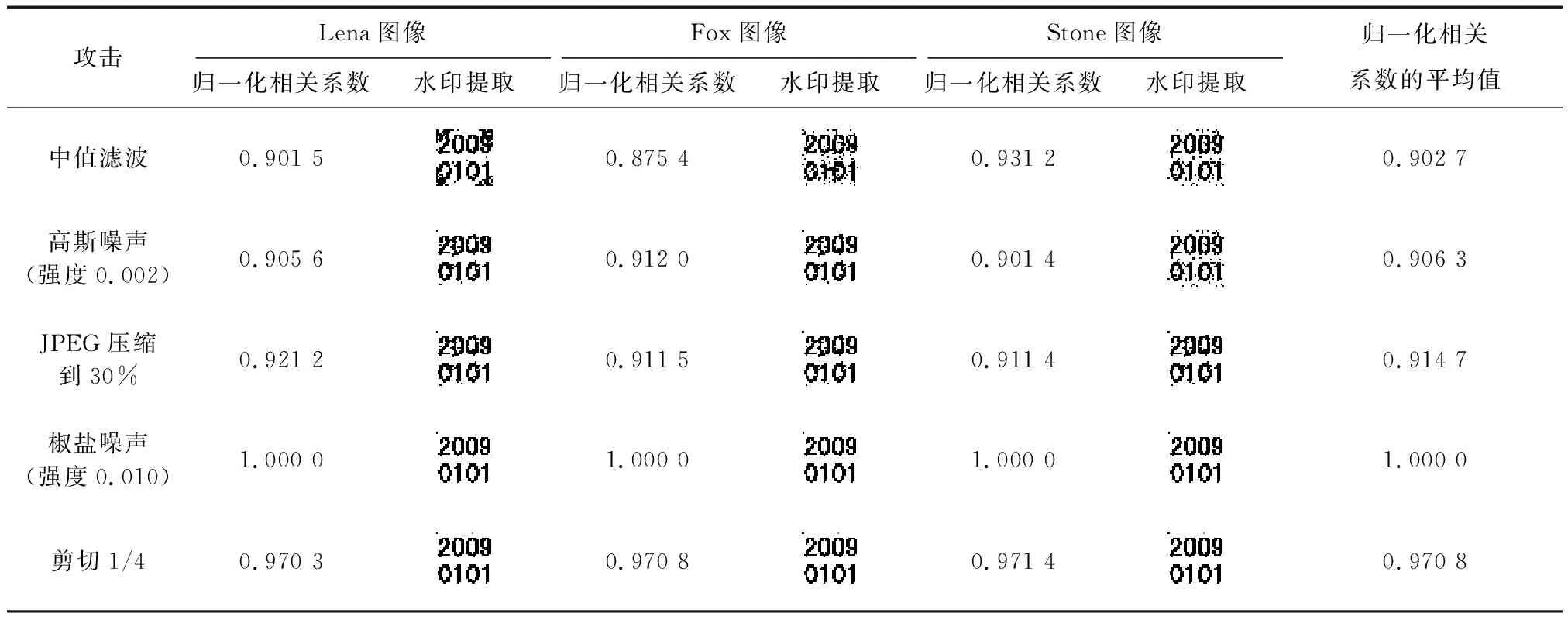

3.2 实验分析

对嵌入水印图像进行各种攻击后的水印提取情况如表3所示。

从表3可以看出,本文算法能够很好地抵抗剪切、高斯噪声、椒盐噪声等攻击,对抵抗中值滤波攻击的能力稍弱。

表3 算法的鲁棒性实验Tab.3 Robustness experiment of the algorithm

4 结语

本文中提出了一种基于扩频、Logistic映射和DCT的稳健水印策略。利用扩频、Logistic映射进行水印置乱,再把处理后的水印嵌入载体图像DCT系数中,提取水印时进行奇偶校验,从而使水印嵌入量大大提升,增强了水印的鲁棒性,同时还有良好的隐蔽性。

参考文献:

[1] ZAEIAN M,TOHIDYPOUR H R.A novel gain invariant quantization-based watermarking approach[J].IEEE Transactions on Information Forensics & Security,2014,9(11):1804-1813.

[2] HU H T,HSU L Y.A mixed modulation scheme for blind image watermarking[J].International Journal of Electronics and Communications,2015,70(2):172-178.

[3] WANG Y-G,ZHU G.An improved AQIM watermarking method with minimum-distortion angle quantization and amplitude projection strategy[J].Information Sciences,2015,316(3):40-53.

[4] QIAN Z,ZHANG X,WANG S.Reversible data hiding in encrypted JPEG bitstream[J].IEEE Transactions on Multimedia,2014,16(5):1486-1491.

[5] ZHOU J,SUN W,DONG L,et al. Secure reversible image data hiding over encrypted domain via key modulation[J].IEEE Transactions on Circuits & Systems for Video Technology,2015,26(3):441-452.

[6] 孔玲君,聂鹏.一种基于DWT-DCT变换域的全息水印技术[J].光电子·激光,2016(2):198-202.

KONG Lingjun,NIE Peng.A holographic digital watermarking technology based on DWT-DCT transform domain[J].Journal of Optoelectronics·Laser,2016(2):198-202.

[7] 柏均,郑泽国.基于RGB空间的DCT域彩色图像水印算法[J].现代电子技术,2010(4):26-28.

BAI Jun,ZHENG Zeguo.Image digital watermarking algorithm based on RGB color space in DCT domain[J].Modern Electronics Technique,2010(4):26-28.