基于业务临近度的电力通信网脆弱性分析

2018-05-05廖一名王鑫李珊君

廖一名 王鑫 李珊君

摘 要: 电力通信网脆弱性分析对确保電力系统安全运行和加强电网健壮性具有重要意义。以网络端到端时延理论为基础,建立基于业务临近度的电力通信网的脆弱性分析和评估模型。通过分析电力通信网的运行情况和业务分布,估算出端对端的传输时延、业务临近度和相邻节点的业务临近度相关性,建立业务链和节点的脆弱性分析模型。以IEEE?30节点系统为例进行仿真,完成对通信网络的脆弱性分析。对节点和业务链进行脆弱性排序,结果表明节点时延、业务分布和节点相关度三者与电力通信网的脆弱性密切相关。

关键词: 电力通信网; 端到端时延; 脆弱性分析; 业务临近度; 节点相关度; 电力通信网

中图分类号: TN919.8?34 文献标识码: A 文章编号: 1004?373X(2018)09?0131?06

Abstract: The vulnerability analysis of power communication network has important significance to ensure the safe operation of the power system and strengthen the network robustness. On the basis of the network end?to?end delay theory, a service proximity based vulnerability analysis and evaluation model of power communication network is established. By analyzing the operation condition and service distribution of the power communication network, the end?to?end transmission delay, service proximity and service proximity correlation of adjacent nodes are estimated, and the vulnerability analysis model of service chain and node is established. The IEEE?30 node system is taken as an example for simulation, with which the vulnerability analysis of communication network is conducted, and the vulnerability of nodes and service chains are sorted. The results show that the node delay, service distribution and node correlation are closely related to the vulnerability of power communication network.

Keywords: power communication network; end?to?end delay; vulnerability analysis; service proximity; node correlation

0 引 言

近年来,电网的信息化、自动化和互动化趋势越来越明显,这对电力通信网的安全性、稳定性和自愈性提出了更高的要求,而这三个指标与脆弱性密切相关,脆弱性也因此得到了越来越多的关注。网络的脆弱性指网络中任何能够引起网络崩溃的指标[1]。

电力通信网络的脆弱因素主要表现在两方面:一是电力通信业务普遍具有较高的实时性要求,特别是继保业务和电力控制类业务,一旦满足不了实时性要求,业务就会失效,从而对电力通信网的安全性、稳定性和自愈性造成严重的影响。二是电力通信网络的脆弱性还与它的运行状态和网络业务分布状况有关,二者相互影响,业务分布会影响网络节点的运行状态,反过来,网络运行状态也会影响业务传输路由选择,从而影响业务在节点上的分布。

目前已有一些基于业务层的电力通信网脆弱性研究方法。文献[2]从单一业务角度出发,提出了融合多种风险影响要素的WAMS(广域测量系统)通信主干网的风险评估模型和计算方法。文献[3]基于全网业务性能平均值的通信网可靠性测度的研究理论,提出综合网络通道、传输时延和数据可靠性三个特性指标的单一业务有效性的逻辑模型。文献[4]给出一种基于客观性能指标要求的电力业务重要度计算方法,并结合传输层网络模型提出边跨层信息熵的概念和计算方法。文献[5]提出面向业务的风险均衡路由分配机制来降低通道段和网络整体风险。现有文献着重研究业务风险发生模型,在研究网络实时性时采用数理统计方法计算业务时延风险概率,没有考虑网络的实时脆弱性。

考虑到电力通信设备和线路的故障概率极小,可忽略这方面因素。借鉴已有研究,本文定义业务临近度表示业务时延接近失效的程度和节点相关度表示节点间时延的相互影响度,提出一种综合考虑业务分布、业务临近度和节点相关度的电力通信网络的脆弱性分析方法。对网络节点脆弱性进行排序,为电力通信网络的维护检修、设备更新以及消除薄弱环节等提供依据。

1 业务层网络模型

定义网络业务层模型为三元组[(G,R,T),][G=(N,E)]表示网络的拓扑结构,其中[N]表示节点集,[E=(B,A)]表示边集,[B]为边的集合,它与[V]中的节点对一一对应,[A]表示边集[B]对应的长度。[R]为业务路由选择策略,本文仿真分析时采用最短路由策略。[T=(L,S)]表示业务在业务链上的分布,[L]表示网络中所有业务链的集合,[S]表示业务链上业务的分布矩阵。

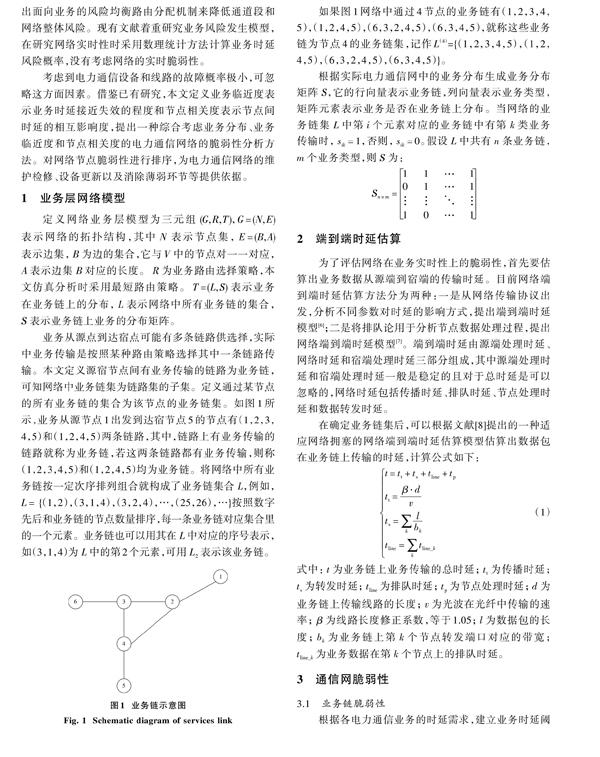

業务从源点到达宿点可能有多条链路供选择,实际中业务传输是按照某种路由策略选择其中一条链路传输。本文定义源宿节点间有业务传输的链路为业务链,可知网络中业务链集为链路集的子集。定义通过某节点的所有业务链的集合为该节点的业务链集。如图1所示,业务从源节点1出发到达宿节点5的节点有(1,2,3,4,5)和(1,2,4,5)两条链路,其中,链路上有业务传输的链路就称为业务链,若这两条链路都有业务传输,则称(1,2,3,4,5)和(1,2,4,5)均为业务链。将网络中所有业务链按一定次序排列组合就构成了业务链集合[L,]例如,[L=]{(1,2),(3,1,4),(3,2,4),…,(25,26),…}按照数字先后和业务链的节点数量排序,每一条业务链对应集合里的一个元素。业务链也可以用其在[L]中对应的序号表示,如(3,1,4)为[L]中的第2个元素,可用[L2]表示该业务链。

如果图1网络中通过4节点的业务链有(1,2,3,4,5),(1,2,4,5),(6,3,2,4,5),(6,3,4,5),就称这些业务链为节点4的业务链集,记作L(4)={(1,2,3,4,5),(1,2,4,5),(6,3,2,4,5),(6,3,4,5)}。

根据实际电力通信网中的业务分布生成业务分布矩阵[S,]它的行向量表示业务链,列向量表示业务类型,矩阵元素表示业务是否在业务链上分布。当网络的业务链集[L]中第[i]个元素对应的业务链中有第[k]类业务传输时,[sik=1,]否则,[sik=0。]假设[L]中共有[n]条业务链,[m]个业务类型,则[S]为:

2 端到端时延估算

为了评估网络在业务实时性上的脆弱性,首先要估算出业务数据从源端到宿端的传输时延。目前网络端到端时延估算方法分为两种:一是从网络传输协议出发,分析不同参数对时延的影响方式,提出端到端时延模型[6];二是将排队论用于分析节点数据处理过程,提出网络端到端时延模型[7]。端到端时延由源端处理时延、网络时延和宿端处理时延三部分组成,其中源端处理时延和宿端处理时延一般是稳定的且对于总时延是可以忽略的,网络时延包括传播时延、排队时延、节点处理时延和数据转发时延。

在确定业务链集后,可以根据文献[8]提出的一种适应网络拥塞的网络端到端时延估算模型估算出数据包在业务链上传输的时延,计算公式如下:

3 通信网脆弱性

3.1 业务链脆弱性

根据各电力通信业务的时延需求,建立业务时延阈值向量[Tthres=[T1,T2,…,Tm]T,][Tk]为向量的第[k]个元素,表示第[k]类业务的时延要求阈值。当业务在业务链上的传输总时延超过业务时延阈值,就认为业务失效。

本文定义业务临近度表示业务时延对业务时延阈值的偏离程度,其中业务时延表示业务经过节点或边线路的时延。一般情况下业务时延不超过阈值,业务时延越接近时延阈值,业务临近度越大,业务失效的可能性越大,脆弱性也就越高,因此可用业务临近度作为脆弱性的评价指标。

业务链的业务临近度表示业务数据在业务链上的传播时延、转发时延、处理时延和节点排队时延的总和,临近业务时延节点阈值的程度如图2所示。

3.2 节点脆弱性

业务在经过节点时会产生一定的滞留时延,节点的滞留时延为节点排队时延与转发时延之和。考虑用业务在节点的滞留时间来评估网络节点脆弱性。根据业务临近度的定义,节点的业务临近度是指节点上产生的滞留时延临近业务时延阈值的程度,它可以表现出节点在业务上的脆弱性。

节点的业务临近度表示为一维列向量,[αx=][αx_1,αx_2,…,αx_k,…,αx_mT,]其中[αx_k]是向量的第[k]个元素,表示第[k]类业务在[x]节点的业务临近度。若节点[x]上没有第[k]类业务时,[x]节点的节点临近度为0;若节点[x]上有第[k]类业务时,[x]节点的节点临近度计算如下:

3.3 节点相关度

网络中节点相互影响,一个节点出现故障后会影响到网络中其他节点,而这些节点则通过该节点的相邻节点来影响该节点。节点间的影响表现在对业务经过节点的滞留时延的影响。由式(1)可知,节点内部滞留时延包括转发时延和排队时延,而端口的转发能力是固定的,那么可用排队时延来反应节点的状态,又由排队理论可知节点的平均排队时延与平均队列长度成正比,故可用节点内部队列长度做节点性能的指标。

参考文献[9]中队列长度的获取方法,将采样测量的节点队列长度存放在一个[M]长的序列里,如下:

3.4 网络脆弱度

本文基于业务层分析网络脆弱度,只考虑业务链上业务的脆弱程度。参照复杂网络里的效能函数计算方法,将实时业务链脆弱度作为指标计算整体的网络脆弱度:

4 算例仿真

4.1 网络拓扑

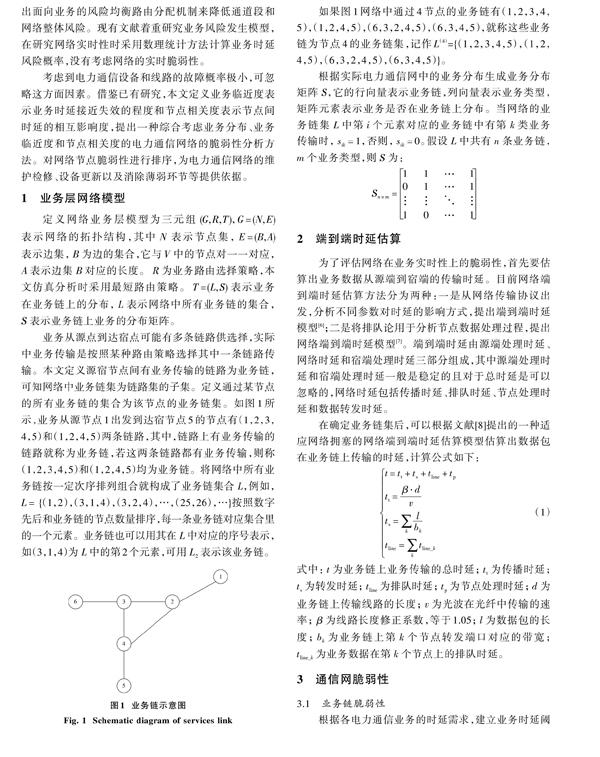

IEEE?30电力节点系统通信网拓扑如图3所示。共有26个网络节点,64条业务链,每条边的权值为线路的长度,网络路由采取最短路径策略,节点4,节点3,节点5,节点7,节点6,节点20为汇聚节点。假设数据包长均为5 kbit。RED中设置开始丢包队列长度为0.5,最长丢包长度为5,最大丢包率为[110,]节点业务转发端口带宽[10]为2 Mb/s,设置网络节点队列较长,处于拥塞状态。考虑6种业务,广域继电保护(5 ms)、低频减载预测(20 ms)、广域阻尼功率振荡控制(15 ms)、闭环稳定控制服务(20 ms)、广域电压稳定性监测服务(30 ms)和基于PMU的状态估计服务(10 ms),重要度[10]依次为0.355,0.186,0.135,0.163,0.062,0.098,节点业务分布如表1(表内数据为业务数量)所示。

根据仿真结果分析如下:

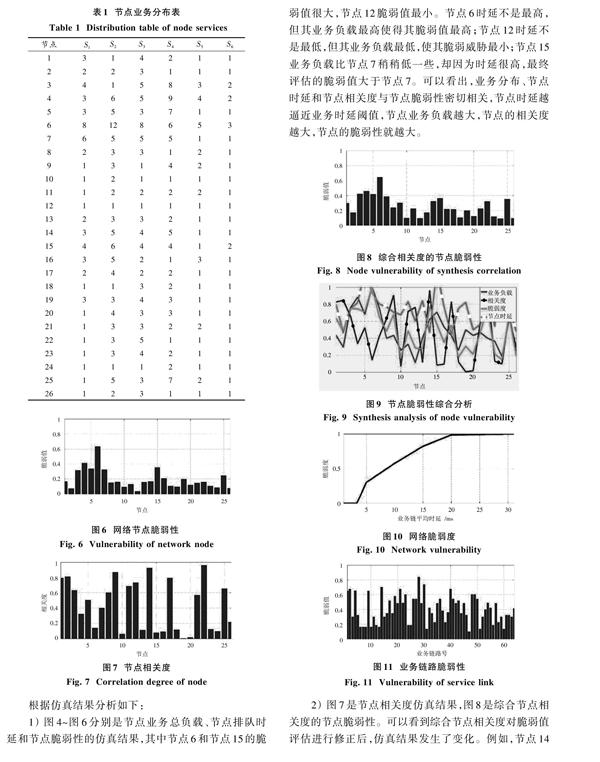

1) 图4~图6分别是节点业务总负载、节点排队时延和节点脆弱性的仿真结果,其中节点6和节点15的脆弱值很大,节点12脆弱值最小。节点6时延不是最高,但其业务负载最高使得其脆弱值最高;节点12时延不是最低,但其业务负载最低,使其脆弱威胁最小;节点15业务负载比节点7稍稍低一些,却因为时延很高,最终评估的脆弱值大于节点7。可以看出,业务分布、节点时延和节点相关度与节点脆弱性密切相关,节点时延越逼近业务时延阈值,节点业务负载越大,节点的相关度越大,节点的脆弱性就越大。

2) 图7是节点相关度仿真结果,图8是综合节点相关度的节点脆弱性。可以看到综合节点相关度对脆弱值评估进行修正后,仿真结果发生了变化。例如,节点14和节点15,原本图6节点15的脆弱值远大于节点14,图7中显示节点14对网络影响程度远大于节点15,综合节点和网络间相互影响程度,修正节点脆弱性评估值之后,两节点的脆弱值近似持平。可见,经过综合相关度修正后的脆弱性评估值更加合理和全面。

3) 图9为节点脆弱性综合分析图,依次把业务负载、节点相关度和节点时延三者与节点脆弱度做相关分析,得到相关系数分别为:[r1](0.772 0),[r2](0.541),[r3](0.201)。可知在当前相关度调节系数[λ]下,节点业务负载对节点脆弱性影响较大,节点相关度对节点脆弱性影响次之,节点时延对节点脆弱性影响最小。逐渐调大相关度调节系数,[r2]增大,[r1,r3]则会相应减小。可根据实际评估需要调整该系数。

4) 图10为业务链平均业务传输总时延与网络脆弱性的关系图,当所有业务链时延小于安全值(3.36 ms)时,网络脆弱性为0,事实上业务链时延不可能小于安全值。当时延在安全值与最小业务(继保业务)时延阈值(5 ms)之间逐渐变大时,脆弱值急剧上升,当超过5 ms时,继保业务基本损失,电力通信网基本崩溃,随着业务链平均时延增大,全网脆弱性趋近于1,网络趋于完全崩溃。图11为业务链脆弱性,据此和式(14)计算出当前网络脆弱值为0.668,可知网络脆弱度较大,网络处于崩溃状态,這与设置的网络处于拥塞状态的情况符合。当网络状态良好,业务链平均时延在3.5~4.5 ms,可以算出此时的网络脆弱值在0.029~0.208。可用估算的网络脆弱值判断当前网络的状态,并根据链路脆弱性和节点脆弱性找出急需维护的业务链和节点。

5 结 论

本文将业务临近度作为业务实时性指标进行基于业务层的网络脆弱性分析,综合业务负载和节点相关度,提出一种基于业务临近度的脆弱性评价方法。通过以IEEE?30电力节点系统为基础的通信网系统的仿真计算,结果表明该评估方法能够准确反映节点的脆弱性,验证了该方法的有效性。

参考文献

[1] 王明俊.自愈电网与分布能源[J].电网技术,2007(6):1?7.

WANG Mingjun. Self?healing grid and distributed energy resource [J]. Power system technology, 2007(6): 1?7.

[2] 彭静,卢继平,汪洋,等.广域测量系统通信主干网的风险评估[J].中国电机工程学报,2010,30(4):84?90.

PENG Jing, LU Jiping, WANG Yang, et al. Risk assessment of backbone communication networks in WAMS [J]. Procee?dings of the CSEE, 2010, 30(4): 84?90.

[3] 刘文霞,罗红,张建华.WAMS通信业务的系统有效性建模与仿真[J].中国电机工程学报,2012,32(16):144?150.

LIU Wenxia, LUO Hong, ZHANG Jianhua. Modeling and si?mulation on effectiveness of communication services system in WAMS [J]. Proceedings of the CSEE, 2012, 32(16): 144?150.

[4] 樊冰,曾瑛,唐良瑞.基于信息熵的电力通信网脆弱性评价方法[J].电子与信息学报,2014,36(9):2138?2144.

FAN Bing, ZENG Ying, TANG Liangrui. Vulnerability assessment of power communication networks based on information entropy [J]. Journal of electronics & information technology, 2014, 36(9): 2138?2144.

[5] 曾庆涛,邱雪松,郭少勇,等.基于风险均衡的电力通信业务的路由分配机制[J].电子与信息学报,2013,35(6):1318?1324.

ZENG Qingtao, QIU Xuesong, GUO Shaoyong, et al. Risk ba?lancing based routing mechanism for power communications service [J]. Journal of electronics & information technology, 2013, 35(6): 1318?1324.

[6] 陈宇,苏慧峰,张乃通.采用E2CN拥塞控制的TCP连接时延模型分析[J].计算机工程,2005(11):16?18.

CHEN Yu, SU Huifeng, ZHANG Naitong. TCP connection delay of using E2CN congestion control [J]. Computer engineering, 2005(11): 16?18.

[7] 冯春燕,李金岭.ATM网络呼叫建立时延的估算[J].北京邮电大学学报,2000(1):31?35.

FENG Chunyan, LI Jinling. An estimation of call setup delay in ATM network [J]. Journal of Beijing University of Posts & Telecommunications, 2000(1): 31?35.

[8] 张峰,李刚,宋丽.一种适应网络拥塞的网络端到端时延估算模型[J].空军雷达学院学报,2009,23(3):190?193.

ZHANG Feng, LI Gang, SONG Li. An estimation model of end?to?end delay of network congestion [J]. Journal of Air Force Radar Academy, 2009, 23(3): 190?193.

[9] WANG Q, PIPATTANASOMPORN M, KUZLU M, et al. Framework for vulnerability assessment of communication systems for electric power grids [J]. IET generation transmission & distribution, 2015, 10(2): 477?486.

[10] 汪琼,吴斌.队列管理RED算法的性能研究[EB/OL].[2008?11?05].http://www.doc88.com/p?9939960109658.html.

WANG Qiong, WU Bin. Parameter research of RED algorithm [EB/OL]. [2008?11?05]. http://www.doc88.com/p?9939960109658.html.