基于网络准入控制的调度专网流程化管理与实现

2017-09-03马淑清

马 淑 清

(内蒙古大学交通学院,内蒙古 呼和浩特 010020)

·计算机技术及应用·

基于网络准入控制的调度专网流程化管理与实现

马 淑 清

(内蒙古大学交通学院,内蒙古 呼和浩特 010020)

通过对调度专网的安全现状进行分析,以当前主要的安全风险为对象,设计了一套基于网络接入控制的入网流程管理安全技术体系,可作为调度专网信息安全建设与管理的参考和有效借鉴。

调度数据网,NACS,非法外联,安全基线,VLAN隔离

0 引言

为保障电力调度数据网的安全、规避风险、强化网络与信息安全管理,通过开展网络准入控制、终端安全基线配置与加固、信息安全防护等多方面的建设研究,以当前主要的安全风险为对象设计了一套基于网络准入控制(NACS)的内网流程化管理的安全规范管理技术体系。

通过网络准入控制的全面部署,有效的杜绝了非法人员与终端的随意接入,从网络入口处把握住了“网络安全关”;通过的入网终端的实名认证与安全检查,做得到“违规不入网,入网必合规”,把握住了“终端安全规范关”;通过对内网终端的非法外联行为和移动存储介质的随意使用、终端账户弱口令等行为进行实时监测与处理,把握住了“信息数据安全关”。

1 安全需求分析及研究背景

电力行业依据二次安防相关标准,在网络、主机、应用、数据安全多个领域采取了安全防护措施,基本杜绝了来自外部攻击的可能。但随着内部网络及各个系统建设的进一步深入,对于内部安全管理的压力也逐步增加。

电力系统各级调度中心,拥有大量的业务系统及网络设备。由于系统庞大,专业网络、系统运维使用人员比较有限,绝大部分业务系统会委托第三方人员负责运维工作。这样就造成极大的内部网络安全风险。主要包括四个方面,终端设备不明、人员身份不明、终端安全不明、用户操作不明。

由于网络技术的发展以及以往安全产品自身的局限性,和各安全管理系统之间没有统一的联动管理响应机制,最终直接导致安全管理上的短板,而相应的信息安全管理规范由于没有技术上的保障往往无法真正落到实处,内网的安全威胁仍然未做到真正意义上的解决,分析其主要原因有以下几个方面:

1)非法接入问题:终端入网未进行实名登记与审批,存在非法终端随意接入的安全风险与漏洞;

2)终端防御能力低下:终端安全基线配置并未按照统一要求进行完善,杀毒软件、系统补丁等防护能力不足;

3)存在数据泄露的风险:使用人员安全意识不足、缺乏高效的非法外联防护、移动存储介质管理的机制,存在部分人员使用内网终端私自连接互联网、使用移动存储介质拷贝传输文件的违规行为。

2 研究目标

2.1 网络准入控制流程化管理项目建设目标

为建立起一套有效的安全保障系统,对终端使用人、终端环境有一个全面、准确的把握,实现对调度专网终端的实名准入管理、促进入网终端安全基线的完善,杜绝弱口令、非法外联、确保新部署的杀毒软件的100%部署安装、规范移动存储介质使用、加强资产管理等,进行专项研究,最终制订了最适合调度专网网络准入控制的整体解决方案,加强了调度专网的安全防护措施,规范终端应用环境与使用行为。

2.2 网络准入控制流程化管理的理念和策略

网络准入控制流程化管理项目的建设,借助系统“入网设备识别—用户身份认证—终端系统安全检查—用户网络权限控制”等流程化企业内网终端安全管理模式,并结合网内已有的安全系统,相互配合、联动形成统一的终端准入流程化管理系统方案。为解决内网非法网络准入、防病毒软件、终端漏洞修复、终端弱口令检查等安全基线配置、内网终端非法外联防护、移动存储介质管理、细粒度用户网络权限控制等问题。

3 研究技术体系

3.1 网络准入控制系统

调度专网的接入控制系统的实现,在核心交换机上旁路部署准入控制系统,实现强制准入控制,以“身份认证—终端注册—管理员审核—终端安全检查—网络访问权限控制—终端行为监测”的流程化部署,实现全网的网络准入控制,规范入网使用、完善终端安全、提升整体的信息安全防御能力,结合调度专网的网络结构,部署一台NACS控制器(扩展网络控制设备),部署示意图如图1所示。

3.2 网络准入控制流程化入网安全策略

根据内网信息安全建设需求和安全规范要求,在网络准入控制系统NACS上统一配置安全策略,终端入网时,需要满足以下要求,才能正常访问网络,否则网络将会被及时阻断,并上报管理员。

在终端第一次接入网络时需要进行注册登记并由管理员审核才能入网,杜绝非法接入。同时,要求入网终端必须符合安全规范要求。

3.3 基于网络准入控制流程化管理实现的技术关键点

3.3.1 强制准入控制技术

1)VLAN隔离技术原理。

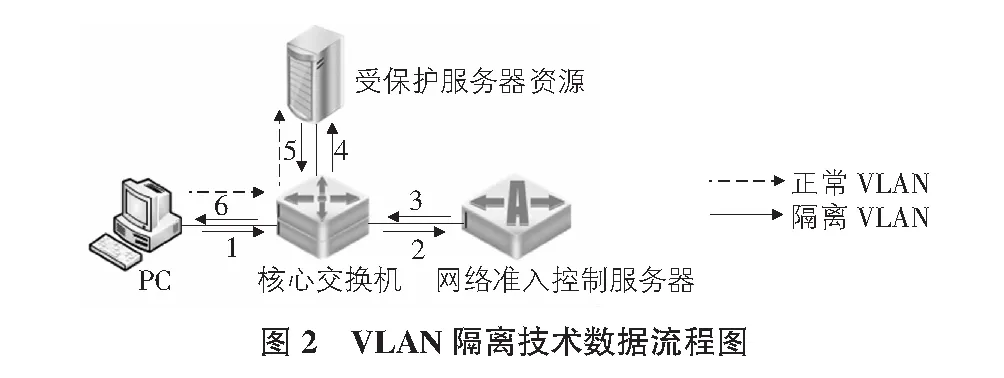

VLAN隔离技术的关键是VLAN切换,通过与接入交换机进行协议联动,将未通过认证的终端设备的接入端口切换到隔离VLAN,认证通过的设备进入正常通信VLAN;在正常VLAN中数据流不经过准入设备。由接入准入控制系统维护正常VLAN与隔离VLAN的一对一的映射关系,如图2所示。

2)跨越广域网环境的准入控制实现——NACS。

独立的网络可扩展设备ASC控制器,对由3层网络环境接入的各下属分局的终端进行准入控制。NACS能够通过与下级的交换机进行联动,实现端口VLAN的切换,但各项安全规范策略均由部署在NACS系统进行统一管理。

3.3.2 流程化管理设计

通过网络准入控制强制阻断网络后的WEB重定向,对入网终端通过WEB引导,安装准入客户端程序,进行终端注册登记并等待管理员授权审批,最终根据事先配置的入网终端安全检查规范,对终端的安全状态进行检查(防病毒、系统漏洞、弱口令等),一旦发现安全检查不合格,则阻断网络,并引导进行修复,直至安全检查合规后,才能放开其网络访问权限。在强制控制基础上来实现终端流程化管理。

3.3.3 内网终端非法外联防护设计

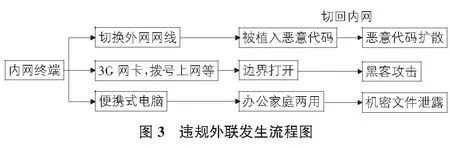

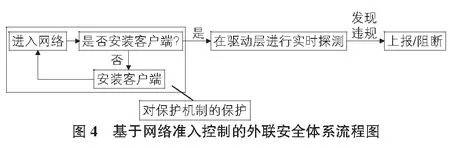

违规外联的检测在宿主主机层面将主要通过设定内网安全域,采用基于驱动层的流量触发机制进行监听,一旦有访问非内网的行为发生,则判定违规外联发生,同时将违规外联流量直接阻断在硬件层,由于硬件层有统一接口和各网卡相连,因此无论是3G网卡、USB网卡、有线网卡、无线网卡,都能够正确及时的阻断,如图3,图4所示。

3.3.4 弱口令防护体系设计

NACS网络准入控制系统的弱口令防护设计是通过字典库识别的方式,设定好终端通过函HttpDownload从服务器下载该字典文件,然后通过API函数NetUserEnum枚举当前所有的用户,之后再通过API函数LogonUserA检查,根据下载的字典文件遍历非禁用账户的口令,禁用账户的口令则通过API函数NetUserChangePassword进行检测。如果在遍历过程中发现了匹配黑名单库特征的弱口令,则强制终端修改后入网。

3.3.5 软件安装检测设计

网络准入控制系统通过终端安全检查,能够对终端是否安装指定的杀毒软件进行检测。网络准入控制系统NACS内置一个丰富的杀毒软件特征库,能够识别出市面上主流的杀毒软件及版本;同时,经过研究发现,所有的防病毒软件在终端操作系统中均会调用同一个API接口,因此,利用这一技术攻关NACS系统能够支持通用杀毒软件检测。同时支持终端软件安装的黑/白名单检查,确保终端环境的安全、可控。

3.3.6 强大的网络透视化功能

通过网络准入控制系统的强大网络透视功能,自动扫描、发现网络设备,生成网络拓扑,通过SNMP/TELNET/SSH方式与交换机进行联动,呈现出交换机图形化实时面板,面板图形化展现各接口状态(up,down,trunk等)以及各接口下联的终端详细信息(IP、地址、MAC地址等),支持自上而下逐级查找终端的具体位置、安全状态、认证用户、上下线时间等信息。

4 调度专网安全框架总结

网络准入技术能够确保调度专网终端在入网时首先要进行终端实名,未实名的被禁止入网;在确认使用者身份后,通过对终端合规性(各种防病毒软件、违规外联、弱口令等)进行一系列的安全检查,符合安全策略的终端方可入网,反之将其隔离进行修复。

通过准入系统的功能实现,使客户端和外设管理得到加强,同时配合VLAN隔离技术,将不符合安全策略的客户端拒之门外,提高了整个内网的安全水平,填补了客户端和外设管理上存在的漏洞,进一步促进了电力终端管理的完善,实现了客户端和外设准入的自动化管理,很好地保障了电力调度专网的安全。

[1] 聂元铭,董建锋,周小平.网络准入控制概论[M].北京:科学出版社,2012.

[2] Stuart McClure,Joel Scambray.黑客大曝光:网络安全机密与解决方案[M].第7版.北京:清华大学出版社,2013.

[3] Gartner.Magic Quadrant for Network Access Control 2013[Z].2013.

The process management and realization of dispatching special net based on network admission control

Ma Shuqing

(TransportationSchool,InnerMongoliaUniversity,Hohhot010020,China)

Through the analysis on the safety status of dispatching special net, taking the present main security risk as the object, this paper designed a set of network process management security technology system based on network admission control, could be used as the reference and effectively reference for dispatching special net information security construction and management.

dispatching data network, NACS, illegal outreach, security baseline, VLAN isolation

1009-6825(2017)21-0253-02

2017-05-18

马淑清(1965- ),女,副教授

TP319

A