一种RFID系统的Tag-Reader双向安全认证协议

2016-10-09陈卓

陈 卓

(信阳农林学院,河南信阳,464000)

一种RFID系统的Tag-Reader双向安全认证协议

陈卓

(信阳农林学院,河南信阳,464000)

为了保证RFID系统的信息安全,本文在分析现有RFID认证协议的基础上,提出一种基于Grain-Mac流密码加密算法的双向安全认证协议,采用流密码和密钥动态更新的方法实现了标签与阅读器的双向认证。仿真结果表明,该协议成本低、效率高、安全性好,且能够有效抵抗拒绝服务攻击,达到了预期的效果。

射频识别;加密算法;认证协议

随着物联网技术日趋成熟,射频识别(Radio Frequency Identification,RFID)系统逐渐在零售、物流等领域得到广泛应用。人们享受其带来的便捷,同时也逐渐意识到信息安全和隐私保护问题。犯罪分子利用开放型无线环境的漏洞进行非法攻击,会造成系统紊乱,甚至机密泄露。目前,依据RFID层次特点实施的针对性攻击主要有两种:Tag-Reader攻击和后台攻击。

1 现有Tag-Reader认证机制

国内外学者对Tag-Reader攻击提出两类安全对策:一是物理机制,主要包括kill命令、主动干扰、阻塞标签和静电屏蔽等。其对象为计算能力弱的低成本标签,能一定程度上解决安全问题,但标签利用率低,局限性大。其二是加密认证机制,是采用密码学技术来完善协议,综合性能更为优越,本文的研究对象为后者。

最早的Hash-Lock协议以metaID来代替真实的标签ID,能够防止未经授权者阅读标签内容。但metaID固定,并以明文形式发送,难以抵抗伪造攻击和重放攻击。随机Hash-Lock协议在标签内存储标签ID与一个随机数产生程序,达到一定的保密效果,但仍无法摆脱攻击者的追踪。Hash链协议与上述两个协议不同,标签(tag)和阅读器(reader)间有一个约定的初始密钥,前向安全性良好。但要求tag具备读写能力,增加了制造成本。文献[2]提出一种分布式RFID询问—应答协议,其reader和tag分别生成一个随机数,只有两者都通过认证才允许访问。安全漏洞较少,但运算时间较长。文献[3]提出一种O-FRAP认证协议,其密钥在认证后被更新,不易被跟踪。但每次查询都要利用记录做计算和匹配,浪费后台服务器资源,容易遭受拒绝服务攻击(DoS),引起系统崩溃。现阶段还缺乏一种低成本、高效率与安全性兼具的协议,本文针对DoS的特点,设计了一种基于Grain-Mac流密码加密算法的双向安全认证协议。

2 基于Grain-Mac流密码加密算法的双向安全认证协议

2.1认证流程

符号定义如下:R为阅读器,T为RFID标签,S为服务器,rt、rs和rr分别是三者产生的随机数,D是S的数据库,PRNG()为伪随机函数,K()是加密函数,D.query()和D.update()为数据库查询和更新命令,||为连接操作符。每个标签和服务器拥有两个密钥:公共密钥kc,用于在查询数据库之前判断标签和阅读器的合法性,此密钥为固定值。私有密钥kt,在认证过程中动态更新,且每个标签的kt都具有唯一性。在标签、阅读器和服务器上都有一个算法相同的密钥流产生器,kc和kt只作为密钥源,由产生器产生密钥流,经过异或运算加密明文。D中为每个标签保存数组(Kc(ID),ID,kt),标签中存储一组数据(ID,kt,kc),服务器存储kc。认证步骤如下:

(1)当检测到T进入R通信范围内,R会向T发送一个询问信号Query。

(2)收到信号的T产生一个与ID位数相同的随机数rt,然后发送给R。

(3)R收到数据后,产生自己的随机数rr,并与rt一起通过安全信道发送给S。

(4)S将两者进行连接:b=rr||rt,用公共密钥kc对b进行加密:c=Kc(b),然后把c传回R。

(5)R把自己的rr与c一起发送给T。

(6)T将收到的rr’和rt连接,用公共密钥kc加密得:c’=Kc(rr’||rt),然后判断是否c’=c,若不相等则认为R不合法。否则对ID用kc加密并与rt异或得:a= Kc(ID)⊕rt,目的是让每次传输数据有所区别,防止被追踪。然后将a与rr’||rt连接并用kc加密:m=Kc(a||rr’||rt),用私有密钥kt加密rt:d=Kt(rt),再把这三个数据发给R,最后更新密钥kt:kt’=PRNG(kt),表示用原先密钥做种子随机生成新密钥。

(7)R将收到的a与rr||rt连接,用kc加密:m’= Kc(a||rr||rt),判断是否m’=m,若不相等则认为T不合法,停止认证过程。否则将a、d发送给S。

(8)S将收到的a与rt异或得:n=a⊕rt,以n为索引在D中查找T的记录:D.query(n),找到对应的ID和密钥kt:(ID,kt)。

①用密钥kt加密rt:d’=Kt(rt)。判断是否d’=d,若相等则认为T合法,认证通过,然后执行②,若不等则先执行②,然后重新执行①。防止因阻塞攻击导致数据不同步。

②更新密钥kt:kt’’=PRNG(kt)。

③用kt’’更新数据库记录:D.update(kt’’)。

④生成随机数rs,用kt’’加密:h=Kt(rs),然后与rs一起发送给R。

(9)R把h和rs转发给T。

(10)T收到后用更新后的密钥kt’加密rs:h’=Kt(rs),比较h’和h,若相等则接受R与S合法通过,整个认证过程结束。

2.2安全性分析

(1)嗅探跟踪。利用流密码加密使密文之间相关度较低,保证了信息交换中数据的不可读性,除非同时知晓kc与kt才能通过认证。

(2)重放攻击。信息流中的随机数使每次传输数据有所变化,任何一步出错都会关闭通信,无法截取相同T信息进行重放。

(3)前向安全。每次认证都会更新密钥,PRNG是单向伪随机函数,即使T中的本次kt泄露,也无法推算上一次的kt。

(4)数据一致性。D和T中并非存储两个密钥,而是在S端重复使用PRNG函数更新kt进行认证,避免数据不同步。

(5)拒绝服务攻击。S在发出查询命令后用kc加密rr与rt,发送给T,T计算判别R和S的合法性。再用kc加密自己的a、rr与rt,发送给R,R判别T是否合法。若不合法则拒绝将数据发给S,防止伪造的标签频繁查询D而导致系统崩溃。

3 仿真

本文以客户端—服务器模式设计程序,对几种Tag-Reader安全协议的认证过程进行仿真实验,软件如下:VS2008,VC6.0,ACE通信软件包,MSSQL Server2000,Mysql7.0。利用ACE连接模块功能,增加攻击程序模拟攻击过程,结果存储在数据库中便于分析比较。另采用文献[4]提出的Grain-Mac流密码加密算法进行加解密,加密速度快,硬件占用率低。因篇幅有限,不再给出具体程序。

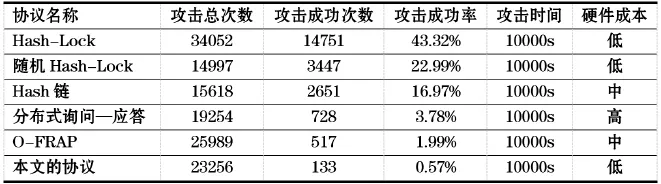

从表1中可看出,相比于前三种Hash系列协议,分布式询问—应答协议、O-FRAP协议和本文协议的攻击成功率大幅度降低,一方面是针对普遍性攻击,各协议性能的差异。另一方面由于加入了DoS,原本安全性较强的协议暴露出劣势,故从成本、效率和安全综合考虑,本文的协议具有明显的优势。

4 结束语

本文设计了一种基于Grain-Mac流密码加密算法的双向安全认证协议,采用流密码和密钥动态更新的方法实现标签与阅读器的双向认证。仿真结果表明,该协议综合性能良好且能够有效抵抗拒绝服务攻击,达到了预期的效果。

[1] 梁晨.基于物联网的RFID安全认证协议研究与设计[D].西安:西安电子科技大学,2011:27-34.

[2] 张瑾瑾,张浩军.一种改进的RFID高效认证协议[J].计算机技术与发展,2015,25(1):147-150.

[3] T r i V a n L e,M i k e B u r n m e s t e r,B r e n o d e Medeiros,Universally composable and forward secure RFID authentication and authenticated key exchange in:The Proceedings of the Second ACM Symposium on Information,Computer and Communications Security,2007:242-252.

[4] 李雪峰.基于RFID系统的认证协议与加密算法的研究[D].上海:东华大学,2008:52-69.

A mutual secure authentication protocol for Tag-Reader of RFID system

Chen Zhuo

(XinYang College Of Agriculture And Forestry,XinYang,464000)

In order to protect the information security of RFID system,this paper proposes a mutual secure authentication protocol based on Grain-Mac stream-cipher cryptographic algorithm by analyzing existing RFID authentication protocols.The mutual authentication between tags and readers is achieved through use of stream-cipher and dynamic key-updating methods.Simulation results show that,the new protocol has feature of low cost,high efficiency and good safety,also it can effectively resist denial-of-service attack,so as to achieve the desired effect.

RFID;cryptographic algorithm; authentication protocol

表1 攻击实验数据