Nakagami信道下MIMO解码转发中继系统的安全性能分析

2016-08-30林鸿鑫贺玉成彭盛亮华侨大学厦门市移动多媒体通信重点实验室厦门361021西安电子科技大学ISN国家重点实验室西安710071

赵 睿 林鸿鑫 贺玉成 彭盛亮 周 林(华侨大学厦门市移动多媒体通信重点实验室 厦门 361021)(西安电子科技大学ISN国家重点实验室 西安 710071)

Nakagami信道下MIMO解码转发中继系统的安全性能分析

赵睿*①②林鸿鑫①贺玉成①②彭盛亮①周林①①

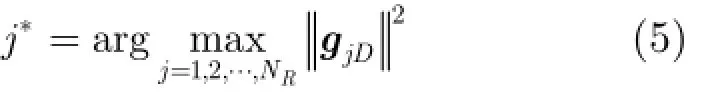

①(华侨大学厦门市移动多媒体通信重点实验室厦门361021)

②(西安电子科技大学ISN国家重点实验室西安710071)

在协同自适应解码转发中继系统中,该文针对Nakagam i-m衰落信道,研究了基于多天线低复杂度的机会式传输策略的物理层安全性能。为充分利用天线分集增益提升系统安全性能,发送节点均采用发送天线选择策略,接收节点均采用最大比合并策略。推导了系统安全中断概率的闭合表达式,并进一步提供了渐近性能分析,得到了系统的安全分集阶数。仿真结果验证了理论分析的正确性,并揭示了各系统参数对机会式传输方案的安全性能的影响。结果表明,通过增加合法节点的天线数和增大合法信道的Nakagam i衰落信道参数可显著提升系统安全性能。

无线通信;物理层安全;自适应解码转发;Nakagam i-m衰落信道;安全中断概率

1 引言

随着计算能力的迅速提升,依赖复杂数学算法的传统加密技术正面临巨大的挑战,这类加密技术在将来可能被轻易地破解。物理层安全技术通过充分利用无线信道复杂的空间特性和时变特性,直接从物理层保障信息传输的安全性[1,2],受到了研究者的普遍关注[3]。

协同中继技术作为未来无线通信网络的关键技术之一[4],具有提升网络容量、扩展信号覆盖范围和降低发射功耗等诸多优势。但是,相比于传统无线通信网络,无线协同中继通信网络存在复杂的拓扑结构,从而对信息安全构成更大的挑战。通过发送天线选择(Transm it Antenna Selection, TAS)[5,6],可以对协同中继网络中复杂的信道时变特性加以利用,从而提高中继网络的传输有效性和可靠性,降低窃听节点获得的信息量,提升网络安全性能。TAS技术从多根发送天线中选择一根能够最大化目的节点接收信噪比的天线发送保密信号,该天线对于窃听节点而言是随机选择的,从而提高合法信道与窃听信道的接收信噪比之比。文献[7]利用TAS技术增大合法信道的接收信噪比,在Nakagam i-m信道中分别研究了目的节点和窃听节点采用最大比合并(Maxim al Radio Combining, MRC)和选择合并(Selection Combining, SC)的接收方式时系统的安全性能。文献[3]则考虑了源节点采用TAS技术,并存在多个目的节点的情况。文献[8]针对多用户M IMO(Multip le-Input Multiple-Output)中继网络,采用TAS/MRC传输策略提升系统误符号率性能,并推导出系统安全分集阶数。

传统的不存在窃听者的协同中继网络对中继采用解码转发(Decode-and-Forward, DF)协议进行了广泛研究[9,10],并依据中继是否需要正确解码信源信息将DF协议分为自适应(adaptive)DF协议和固定(fixed)DF协议。文献[9]在Nakagam i-m信道条件下,针对中继采用固定DF协议并应用机会式中继选择的方案进行了研究,并进行了误符号率和中断概率的系统性能分析。文献[10]针对存在直传链路的多中继网络,采用自适应DF协议并应用机会式中继选择策略,对系统进行了中断概率的性能分析。

DF协议可进一步推广应用到协同中继安全传输系统中。文献[1113]-针对4节点窃听网络中多天线或全双工中继等情况,进一步研究了采用固定DF协议时系统的安全性能分析。文献[14]则在文献[9]模型的基础上,研究了瑞利衰落信道下存在窃听节点的系统截获概率的安全性能分析。文献[15]则加入窃听节点及有效延迟反馈,采用自适应DF协议,研究了在Nakagam i-m信道条件下系统的遍历安全容量和安全中断概率的性能。

本文考虑基于自适应DF协议的协同中继系统模型,中继设定解码阈值,当信源到中继节点的互信息不小于该阈值时[4],认为中继能够正确解码并转发信源信息。同时,在该模型中,信源和中继均采用TAS策略发送信息,从而增大合法信道的接收信噪比,以保障信息传输的安全,而中继、信宿和窃听者均采用MRC策略接收信息。本文推导了该安全传输系统的安全中断概率的闭合表达式,并进行了渐近性能分析,给出了系统的各个参数对系统安全性能的影响,并依据安全中断概率的结果进行了最优功率分配方案的设计。

图1 M IMO协同中继系统模型

2 系统模型

图1给出了4节点M IMO协同中继系统模型,包括源节点S,中继节点R,目的节点D和窃听节点E。假设各个节点配置SN,RN,DN和EN根天线,S和R分别能获知各自到R和D的CSI。假设各个信道都为准静态Nakagam i-m衰落信道,其中信道S→D, S→R, S→E, R→D和R→E链路的Nakagam i衰落信道参数分别为SDm,SRm,SEm,RDm和REm,信道系数依次为和且i和j分别代表S和R上各个天线的编号。信号传输分为两个时隙,源节点的发送功率均设为SP,中继的发送功率设为RP。

第1时隙,S从SN根天线中选择一根能使R接收信噪比最大的天线广播保密信号,将该天线记为

为了最大化接收信噪比,节点D, R和E均采用MRC方式接收来自S的信号,接收信号分别表示为

中继R采用自适应解码转发协议,当R的接收信息速率大于某一给定阈值tR时,可认为R能够从解码集Ω中正确解码。第2时隙,若R正确解码,将选择一根能使D接收信噪比最大的天线转发保密信号,将该天线记为

接收端D和E采用MRC方式接收来自R的信号,分别表示为

其中,RDn和REn分别表示D和E接收到的阶数为的AWGN向量,且噪声方差依次表示为若R解码失败,则S重发保密信号。

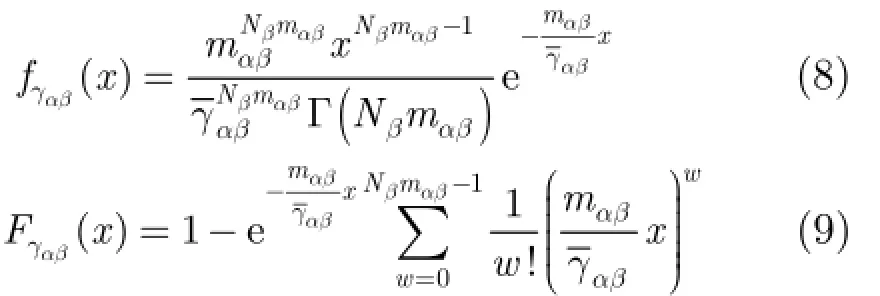

链路S→D, S→R, S→E, R→D和R→E的瞬时接收信噪比依次记为和其中各自的平均接收信噪比依次为其中,符号{}X E表示对随机变量X求均值。所以各个随机变量的概率密度函数(Probability Density Function, PDF)和累积分布函数(Cumu lative Distribution Function, CDF)分别表示为[7,8]

其中,()Γ⋅定义见文献[16]中的式(8.310.1),特别地,与和不同,和表示当链路S→R和R→D未采用TAS技术时的瞬时信噪比。

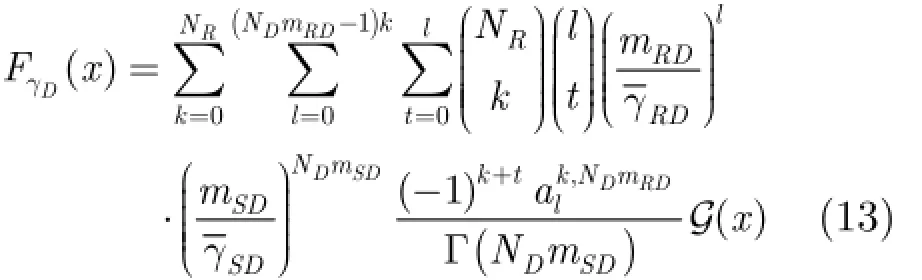

因此,通过次序量统计理论和二项式定理的有限展开,我们可以得到采用TAS技术的S→R和R→D信道的瞬时信噪比的PDF和CDF分别为

其中,

计算过程用到了文献[16]中的式(1.111)、式(3.381.1)和式(8.352.6)。

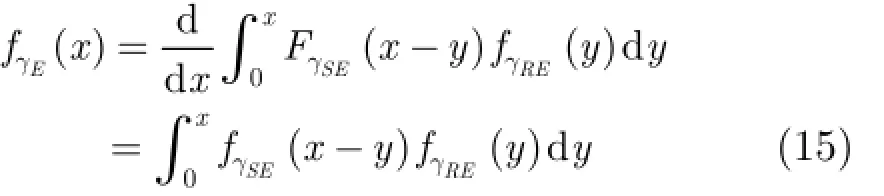

其中,1F1(⋅;⋅;⋅)是合流超几何函数,定义见文献[16]中的式(9.210.1)。

3 性能分析

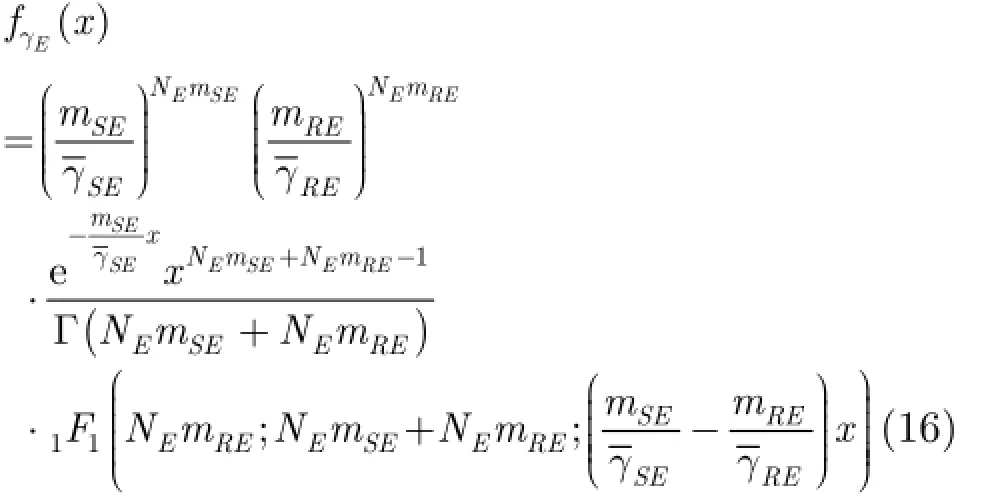

在物理层安全性能分析中,安全容量SC通常定义为合法信道容量DC和窃听信道容量EC之差,即

3.1 准确安全中断概率分析

安全中断概率定义为安全容量SC小于某一预设目标安全速率SR的概率[3],即

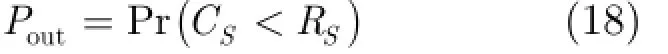

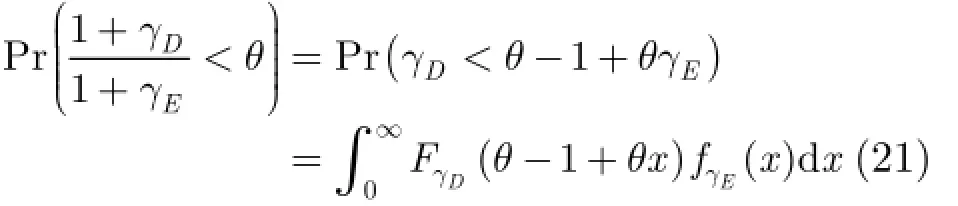

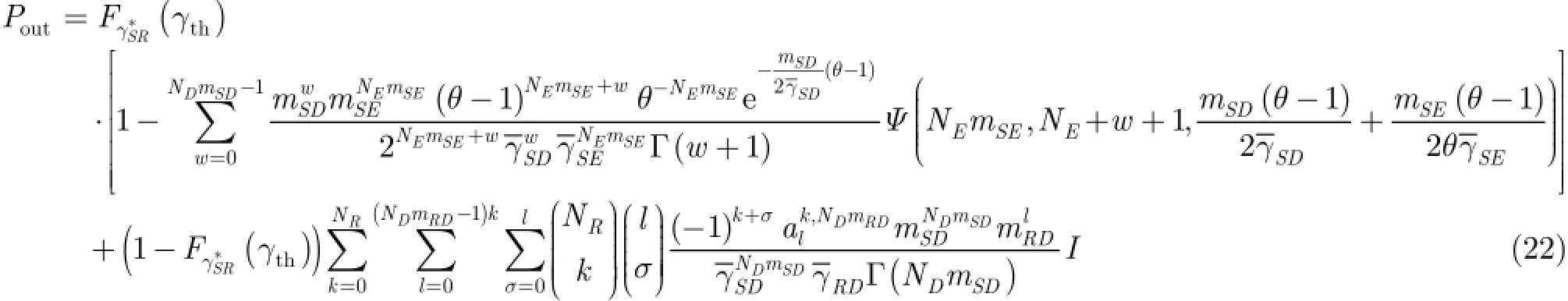

将式(17)代入式(18)并由概率论知识得:

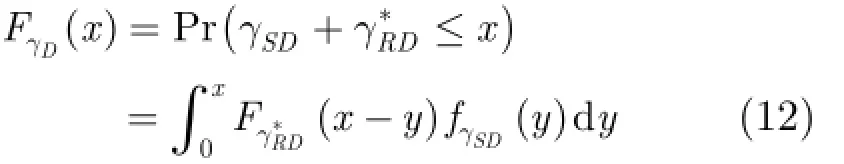

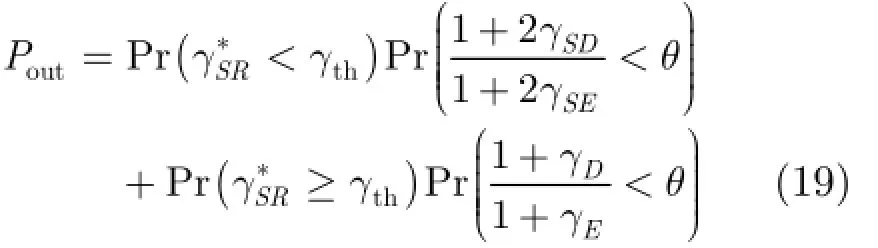

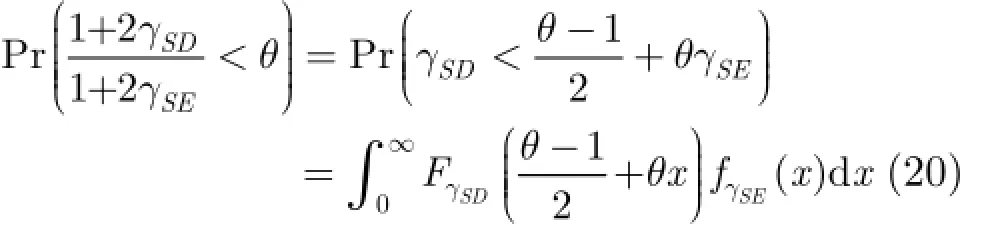

由于系统模型中各个信道是相互独立的,即各个信噪比的随机变量相互独立,由概率论知识,有

其中,

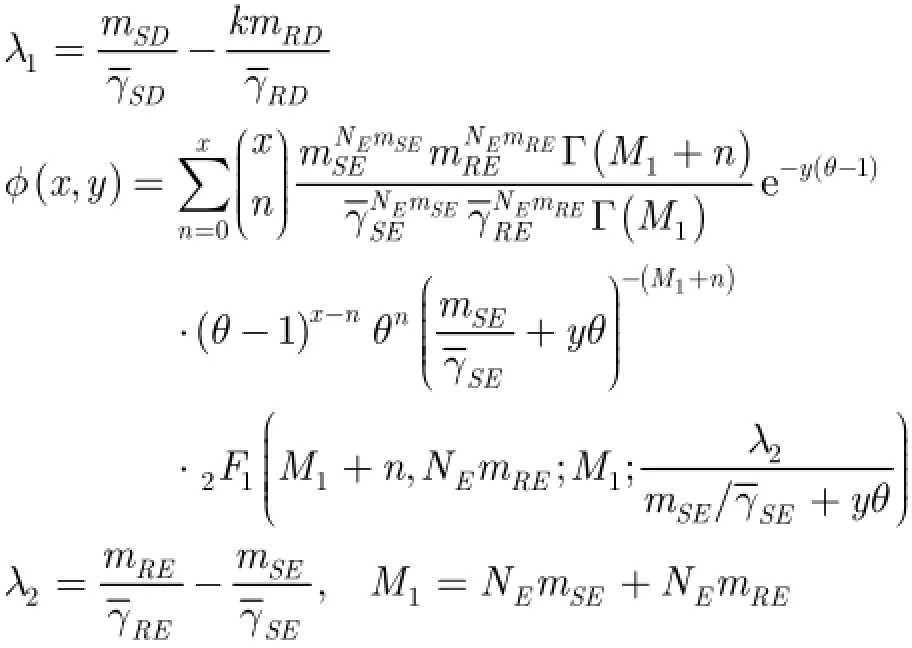

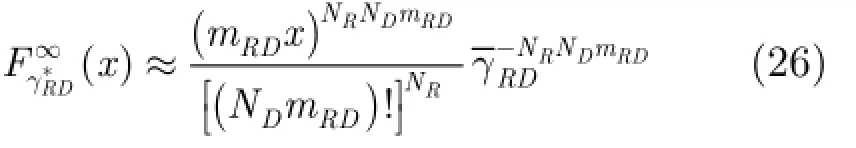

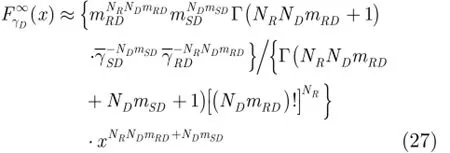

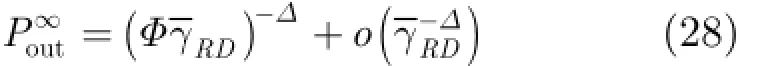

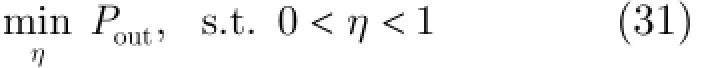

3.2 渐近安全中断概率

为了能更直观地由安全中断概率分析系统安全性能,下面推导系统安全中断概率的渐近表达式,给出系统的安全分集阶数和安全阵列增益。

将式(25)和式(26)代入式(12),化简,并求解积分得到γD的CDF的渐近表达式为

接着,将由式(8)得到的fγSE(x )与式(24)代入式(20),并利用文献[16]中的式(9.211.4)求解积分,同理,将式(16)得到的fγE(x )和式(27)代入式(21),并利用文献[16]中的式(1.111)和式(8.352.1)求解积分,结合式的近似解,式(20)的近似解,式(21)和式(19),经整理,将安全中断概率的渐近表达式为

其中,Δ表示安全分集阶数,Φ表示安全阵列增益,它们分别计算如下:

式中,

由式(28)知,系统的安全中断概率主要受S, R,D的天线数(即SN,RN和DN)及合法信道Nakagam i衰落信道参数SDm,SRm和RDm的影响,但与E的天线数及窃听信道Nakagam i衰落信道参数SEm和 mRE无关。进一步,增大系统安全分集阶数Δ,可以显著提升系统安全性能。另一方面,在安全分集阶数保持一定时,增大R→D链路的平均接收信噪比和安全阵列增益Φ,亦可提升系统安全性能。

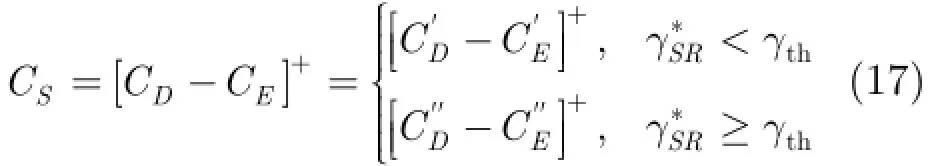

3.3 功率分配方案的设计

本节针对3.1小节推导的安全中断概率准确的闭合表达式进行功率分配方案设计。设系统的总功率为P,η(0 1η<<)为功率分配因子,满足源节点的发送功率为SP Pη=,中继的发送功率为RP=()1 Pη-。于是,我们有代入式(22),可得安全中断概率的表达式为关于η的函数。

于是,功率分配方案的设计转变为式(31)的最优化问题:因此,最优功率分配因子η*值满足:

4 仿真结果与讨论

本节针对第3节的分析结果进行蒙特卡洛仿真,完成对理论分析结果的验证,其中仿真的次数均为107,且取图2-图4中的SNR,各图中取

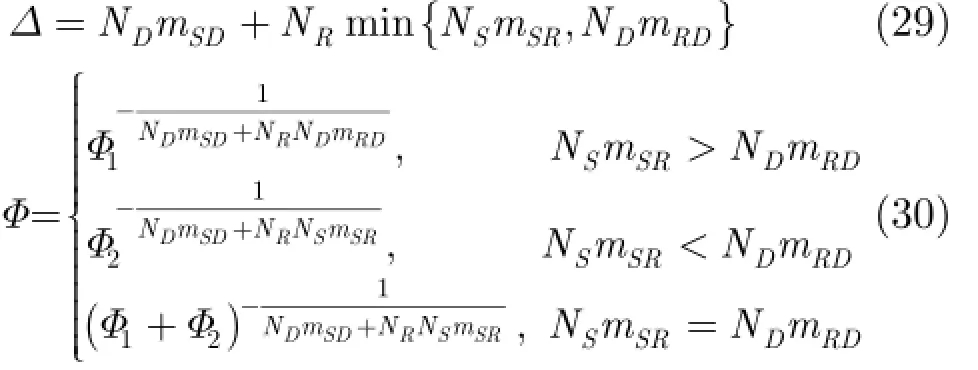

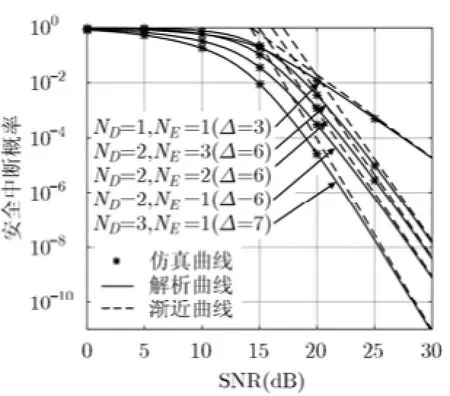

图2和图3所示为不同天线配置下安全中断概率outP随SNR的变化曲线图。两图中均设定中继正确解码阈值1 bps/Hz、各个信道的Nakagam i衰落信道参数皆为1。解析曲线由式(22)获得,渐近曲线由式(28)获得。从这图2-图4中可见安全中断概率随着SNR的增大而减小,即随着SNR的增大系统安全性能也得到改善。图2中设天线数安全中断目标阈值从图2可见,SN和RN越大,安全中断概率越小,安全性能越好。此结论可以由安全分集阶数Δ中的项得到验证,由该项可知,当其余相关参数一定时,通过增大天线数SN和RN,以增大系统安全分集阶数,进而提升系统安全性能;当Δ固定为6时,随着SN的增大,此时安全阵列增益由即变大,outP减小,系统安全性能得到改善。图3中设天线数从图3可见,随着DN的增大,安全中断概率减小,即系统安全性能提升;当DN固定为2时,随着EN的增大,安全中断概率增大,即系统安全性能降低。同样地,该现象也可以由安全分集阶数Δ和安全阵列增益Φ得到验证。

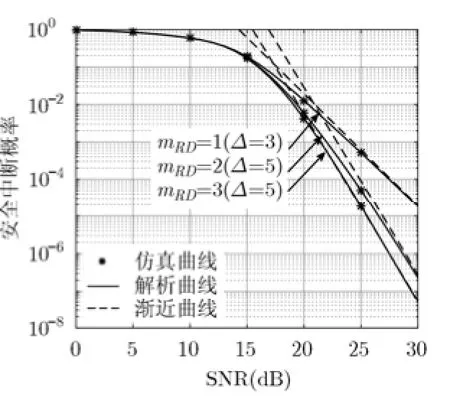

图4所示为不同RDm条件下安全中断概率outP随SNR的变化曲线图,其中各节点天线设为除RDm以外的Nakagam i衰落信道参数均设为1,其它条件与图2和图3完全相同,即在该仿真条件下,安全分集阶数为因此,增加RDm将可能直接增大Δ,从而获得更大的安全分集增益。如从1增加到2,则Δ从3增加到5,此时系统所需SNR减少约3 dB;若RDm从2增加到3时,安全分集阶数Δ保持为5,而此时系统安全性能也能得到改善,这是由安全阵列增益Φ影响所致。

图5为依据式(22)所设计的最优功率分配方案的仿真结果,图5(a)和图5(b)分别在给定的情况,其中,设总功率功率分配因子η的步长为依据该功率分配方案,如图5(a)中,时,便可以在系统设计时,源节点分配64%的总发送功率,而其余发送功率分配给中继,从而取得最优系统安全性能。此外,从图5中我们发现了一个有趣的结果:当NS增大,η减小,即随着源节点天线数的增大,源节点分配的功率越小;当NR增大,η减小,即随着中继天线数的增大,源节点分配的功率也越小。这是由于当NS和NR增大,中继正确解码的概率增大,利用协同中继的天线选择能够获得更好的安全性能,因此,功率分配向中继偏移。

图2 给定ND=2和NE=1,安全中断概率Pout在不同NS和NR条件下随SNR变化的趋势

图3 给定NS=2和NR=2,安全 中断概率Pout在不同ND和NE 条件下随SNR变化的趋势

图4 不同RDm条件下,安全中断 概率outP随SNR变化的趋势

5 结束语

本文针对M IMO协同中继系统,研究了在Nakagam i-m信道下,采用自适应解码转发中继和机会式传输方法的物理层安全传输技术。对所提方案进行了系统安全性能的理论分析,得到了安全中断概率的闭合表达式,并进一步进行了渐近性能分析,给出了系统的安全分集阶数,设计了最优功率分配方案。仿真结果验证了理论分析的正确性,验证了通过增加合法节点的天线数可显著改善系统安全性能,并分析了Nakagam i-m信道参数对系统安全性能的影响。

图5 安全中断概率随功率分配因子变化的趋势

[1] WYNER A D. The w ire-tap channel[J]. Bell System Technical Journal, 1975, 54(8): 1355-1387.

[2] LAI L and El GAMAL H. Cooperative secrecy: the relayeavesdropper channel[C]. Proceedings of IEEE International Sym posium on Inform ation Theory, Nice, 2007: 931-935. doi: 10.1109/ISIT.2007.4557343.

[3] SHRESTHA A P and KWAK K S. Secure opportunistic schedu ling w ith transmit antenna selection[C]. Proceedings of IEEE 24th International Sym posium on Personal Indoor and M obile Rad io Comm unications (PIMRC), London, 2013: 461-465. doi: 10.1109/PIMRC.2013.6666180.

[4] LANEMAN J N, TSE D N C, and WORNELL G W. Cooperative diversity in w ireless networks: efficient protocols and outage behavior[J]. IEEE Transactions on Information Theory, 2004, 50(12): 3062-3080. doi: 10.1109/TIT.2004. 838089.

[5] WANG L, ELKASHLAN M, HUANG J, et al. Secure transm ission w ith antenna selection in M IMO Nakagam i-m fading channels[J]. IEEE Transactions on W ireless Communications, 2014, 13(11): 6054-6067. doi: 10.1109/ TWC.2014.2359877.

[6] YEOH P L, ELKASHLAN M, DUONG T Q, et al. Transm it antenna selection for interference management in cognitive relay networks[J]. IEEE Transactions on Vehicular Technology, 2014, 63(7): 3250-3262. doi: 10.1109/TVT.2014. 2298387.

[7] YANG N, YEOH P L, ELKASHLAN M, et al. Transm it antenna selection for security enhancement in M IMO w iretap channels[J]. IEEE Transactions on Comm unications, 2013,61(1): 144-154. doi: 10.1109/TCOMM.2012.12.110670.

[8] YANG N, ELKASHLAN M, YEOH P L, et al. Multiuser M IMO relay networks in Nakagam i-m fading channels[J]. IEEE Transactions on Communications, 2012, 60(11): 3298-3310. doi: 10.1109/TCOMM.2012.081412.110463.

[9] DUONG T Q, BAO V N Q, and ZEPERN ICK H J. On the performance of selection decode-and-forward relay networks over Nakagam i-m fading channels[J]. IEEE Communications Letters, 2009, 13(3): 172-174. doi: 10.1109/LCOMM.2009. 081858.

[10] IKKI S S and AHMED M H. Performance analysis of adaptive decode-and-forward cooperative diversity networks w ith best-relay selection[J]. IEEE Transactions on Comm unications, 2010, 58(1): 68-72. doi: 10.1109/TCOMM. 2010.01.080080.

[11] HUANG J and SW INDLEHURST A L. Cooperative jamm ing for secu re commun ications in M IMO relay networks[J]. IEEE Transactions on Signal Processing, 2011, 59(10): 4871-4884. doi: 10.1109/TSP.2011.2161295.

[12] CHEN X, LEI L, ZHANG H, et al. Large-scale M IMO relaying techniques for physical layer security: AF or DF?[J]. IEEE Transactions on W ireless Communications, 2015, 14(9): 5135-5146. doi: 10.1109/TWC.2015.2433291.

[13] ALVES H, BRANTE G, SOUZA R D, et al. On the performance of secure full-duplex relaying under com posite fading channels[J]. IEEE Signal Processing Letters, 2015,22(7): 867-870. doi: 10.1109/LSP.2014.2374994.

[14] ZOU Y, WANG X, and SHEN W. Optimal relay selection for physical-layer security in cooperative w ireless networks[J]. IEEE Journal on Selected Areas in Communications, 2013,31(10): 2099-2111. doi: 10.1109/JSAC.2013.131011.

[15] WU N E and LI H J. Effect of feedback delay on secure cooperative networks w ith joint relay and jammer selection[J]. IEEE W ireless Communications Letters, 2013, 2(4): 415-418. doi: 10.1109/WCL.2013.051513.130110.

[16] GRADSHTEYN I S and RYZHIK I M. Tab le of Integrals,Series, and Products[M]. New York: Academ ic Press, 2007: 1-1161.

赵睿:男,1980年生,副教授,研究方向为无线通信信号处理、协作通信和物理层安全.

林鸿鑫:男,1991年生,硕士生,研究方向为协作通信和物理层安全技术.

贺玉成:男,1964年生,教授,研究方向为无线通信、信道编码、协作无线通信等.

彭盛亮:男,1982年生,讲师,研究方向为无线通信和认知无线电.

周林:男,1982年生,讲师,研究方向为无线通信、信道编码和编码调制技术.

Secrecy Performance Analysis of M IMO Decode-and-forward Relay System s in Nakagam i Channels

ZHAO Rui①②LIN Hongxin①HE Yucheng①②PENG Shengliang①ZHOU Lin①

①(Ximen Key Laboratory of Mobile Multimedia Communications, Huaqiao University, Xiam en 361021, China)

②(The State Key Laboratory of Integrated Services Notworks, Xidian University, Xi,an 710071, China)

The physical layer security performances of low-com p lexity opportunistic transm ission strategy based on mu ltip le antenna are investigated for cooperative adaptive decode-and-forward relaying system in Nakagam i-m fading channels. To fu lly utilize the antenna diversity gain to imp rove the system security performance, the transm itting nodes apply the transm it antenna selection strategy, and the receiving nodes app ly the maximal ratio combining strategy. The closed-form exp ressions of secrecy outage p robability are derived, the asym ptotic analysis of secrecy performance is further provided, and the secrecy diversity order are also obtained. Simulation results verify the correctness of theoretical analysis and identify the effects of several system parameters on the secrecy perform ance of the opportunistic transm ission strategy. It is shown that the system secrecy perform ance can be greatly im proved by increasing the num ber of antennas at the legitimate nodes and increasing the Nakagam i fading channel parameters of legitimate channels.

W ireless communication; Physical layer security; Adaptive decode-and-forward; Nakagam i-m fading channel; Secrecy outage probability

s: The National Natural Science Foundation of Ch ina (61401165, 61362018, 61302095), The Natu ral Science Foundation of Fujian P rovince (2015J01262, 2014J01243), Science and Technology Innovation Platform Funds of Fujian Province(2012H 2002)

TN92

A

1009-5896(2016)08-1913-07

10.11999/JEIT151236

2015-11-05;改回日期:2016-03-21;网络出版:2016-05-24

赵睿rzhao@hqu.edu.cn

国家自然科学基金(61401165, 61362018, 61302095),福建省自然科学基金(2015J01262, 2014J01243),福建省科技创新平台建设项目(2012H2002)