基于AHP和CVSS的信息系统漏洞评估

2016-07-01黎学斌范九伦刘意先

黎学斌, 范九伦, 刘意先

(西安邮电大学 通信与信息工程学院, 陕西 西安 710121)

基于AHP和CVSS的信息系统漏洞评估

黎学斌, 范九伦, 刘意先

(西安邮电大学 通信与信息工程学院, 陕西 西安 710121)

摘要:针对现有信息系统漏洞危害性评估结果缺乏通用性的缺点,提出一种信息系统漏洞评估算法。该算法从漏洞分类和资产分类两个方面建立评价指标体系,以通用漏洞评分系统的评分为基础,运用层次分析法对信息系统进行漏洞危害性评估,得到系统的漏洞危害性评分。仿真结果表明,该信息系统漏洞评估算法结果与通用漏洞评分系统的标准兼容,具有一定的通用性。

关键词:漏洞评估;层次分析法;通用漏洞评分系统

信息系统软硬件安全漏洞评估是信息系统脆弱性评估的重要组成部分。目前,常用的信息系统风险评估方法有:定量评估法、定性评估法以及定量与定性相结合的综合评估法[1]。在综合评估法中,层次分析法(AnalyticHierarchyProcess,AHP)[2]是使用最为广泛的方法之一,已成功应用于层次化网络安全威胁态势量化评估、信息系统漏洞风险定量评估、漏洞严重性的灰色层次分析评估、基于漏洞类别的漏洞威胁评估等方面[3]。文献[4-9]基于AHP及其改进方法进行漏洞评估,并针对实例进行分析验证。现有利用AHP的漏洞评估方法只是关注与漏洞有关的要素的权值分配问题,对进行评价的基础分值没有统一标准,导致漏洞评估结果缺乏说服力和通用性。此外,现有方法只能以单个漏洞作为评价对象而忽略了对整个系统漏洞的综合评价,限制了它们在实际环境中的应用。本文拟基于AHP方法对网络资产和漏洞进行归类分层,针对存在问题,以通用漏洞评分系统(CommonVulnerabilityScoreSystem,CVSS)的标准作为漏洞属性的基础分值,对网络系统中的漏洞威胁进行评估。

1通用漏洞评分系统与层次分析法

1.1通用漏洞评分系统

CVSS是一个开放并且被广泛采用的公共资源,利用该系统,可以对漏洞进行评分,进而判断修复不同漏洞的优先等级[10]。CVSS对漏洞的评价主要包括:基本评价、生命周期评价和环境评价三个方面。基本评价主要是对漏洞本身固有的一些特点和这些特点可能造成的影响进行评价;生命周期评价是对漏洞随时间变化而改变的特征进行评价;环境评价则是对漏洞随着用户环境而改变的因素进行评价。每个方面都由若干分量组成,CVSS对漏洞的评分主要是对上述3方面及其相应的各个分量进行量化计算得到[11]。计算结果介于0.0和10.0之间,该数值反映漏洞的评价结果,数值越大说明漏洞的危害性越高。CVSS统一了漏洞评价标准,使不同的漏洞评估方法相互兼容,目前已成为网络安全行业的标准[12]。

1.2层次分析法

AHP是一种定量和定性相结合多准则决策分析方法。AHP一般将决策问题分为由上到下的3个层次:目标层、准则层和措施层。目标层表示评估的对象,AHP对于繁杂难题制定目标最高层,根据影响因素将目标层分解为底层的小目标,用决策者的经验判断各衡量目标能否实现的标准之间的相对重要程度,并合理地给出每个决策方案的每个标准的权重,利用权重求出各方案的优劣次序,能够有效地处理复杂的决策问题[13]。准则层包含实现目标所需要的标准,措施层包含了实现目标的各种方案或手段。先相互比较确定准则层对目标的权重,再计算措施层对每一个准则的权重,最后将这两组权重进行综合后得到措施层对目标的权重[2]。

2漏洞评估算法

基于AHP和CVSS的信息系统漏洞评估,需要在确定系统中漏洞和系统中资产的评价层次体系的基础上,利用AHP获得系统中各个节点上的漏洞权重,再结合漏洞的CVSS分值得出每个节点的漏洞评分。最后,利用AHP计算出系统中各个节点的权重值与各节点的漏洞评分求出系统的漏洞总评分。具体步骤如下。

2.1确定漏洞和资产评价的层次体系

漏洞和资产评价层次体系的确定是进行漏洞评估的核心问题,其质量直接关系到评估结果的好坏。建立漏洞和资产评价层次体系的关键是对它们进行适当的分类。

(1) 漏洞的分类

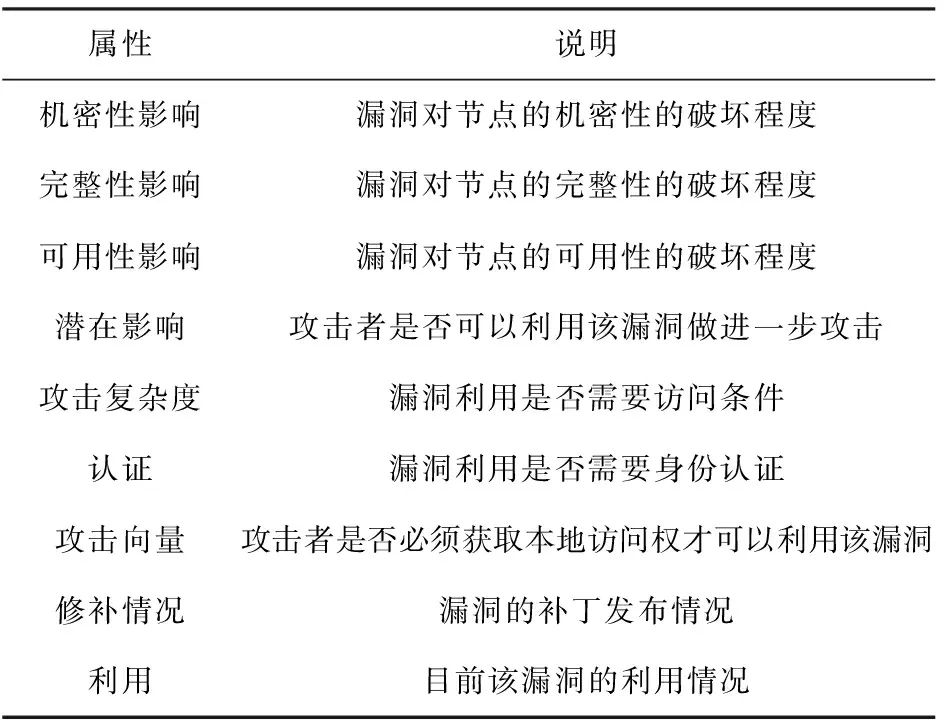

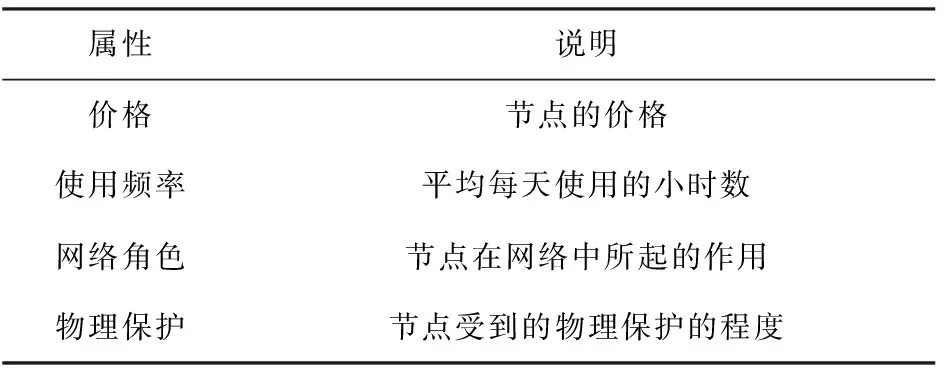

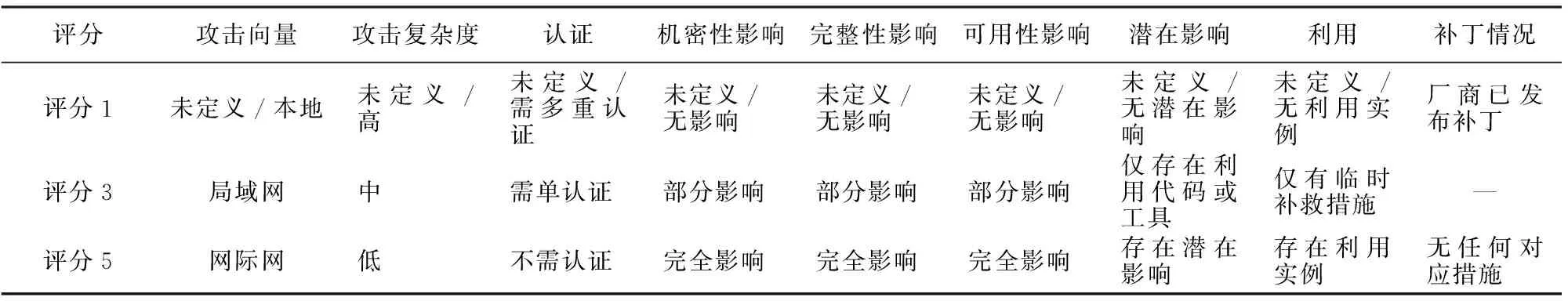

将美国国家漏洞库(NationalVulnerabilitiesdatabase)、中国国家漏洞库(ChinaNationalVulnerabilitiesDatabase)、公共漏洞与暴露(CommonVulnerabilitiesandExposure)、Microsoft等组织较常采用的漏洞属性作为漏洞分类依据,选取的漏洞属性如表1所示。

表1 漏洞属性

在此基础上,得到单节点上漏洞评估的层次分布图,如图1所示。

图1 系统单个节点上的漏洞层次分布图

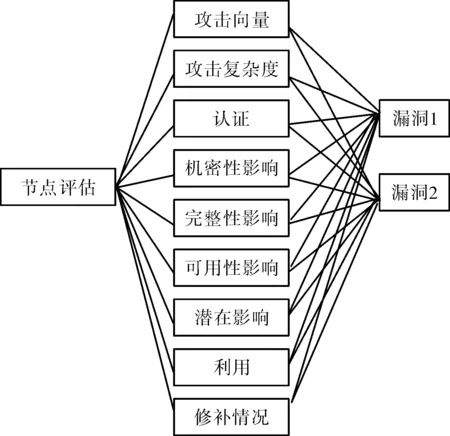

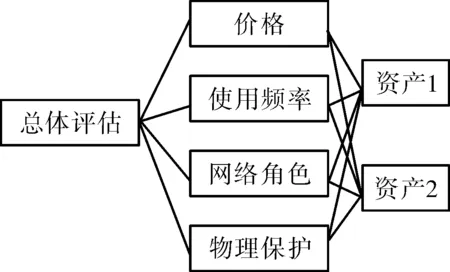

(2) 资产分类

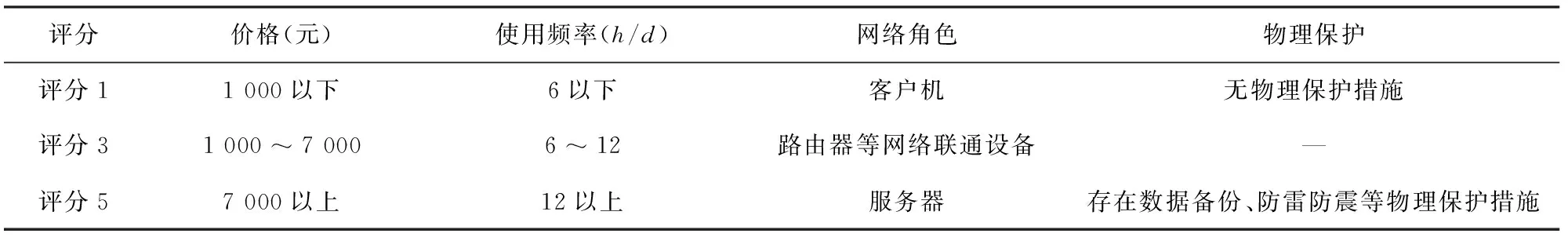

选择可以反映某件资产在系统中的重要性的资产属性作为资产分类的依据。目前,资产属性的选择并没有一个共通的标准,借鉴文献[14],使用表2所示的4个属性作为评判资产重要性的属性。

表2 系统资产属性列表

进而得到系统中资产评估的层次分布图,如图2所示。

图2 系统资产的层次分布

2.2计算每个节点的漏洞评分

(1) 确定漏洞属性评分标准

为便于计算,需先将漏洞库网站上每个漏洞属性的评级赋予一定的分值,分值采用1、3、5三级评分制,它与漏洞属性评级的对应关系如表3所示。

表3 系统漏洞属性评分标准

(2) 建立漏洞之间的判断矩阵

建立准则层中的漏洞属性,措施层的各漏洞相互比较形成的判断矩阵。设总共有n个漏洞,则在属性Q下漏洞的判断矩阵可表示为

其中rij(i,j=1,…,n)表示在属性Q下第i个漏洞相对于第j个漏洞的重要程度,设第i个漏洞属性Q的分值为α,第j个漏洞属性Q的分值为β,则有

rij=α/β

(3) 计算节点中漏洞权重值

漏洞的权重向量由准则层元素的权重向量和措施层元素的权重向量相乘得到。准则层元素的权重向量事先直接确定。准则层元素可分为3大类指标:可利用性指标(包括攻击向量、攻击复杂度和认证)、影响性指标(包括机密性影响、完整性影响和可用性影响)、时间指标(包括利用和修补情况)。参考CVSS的计算公式[10],同时为了便于计算,可利用性指标和影响性指标的权重定为0.45,时间指标的权重定为0.1,将每个指标权重的平均值作为该指标下准则层元素的权值,即可利用性指标下的3个元素与影响性指标下的3个元素的权值为0.45/3=0.15,时间指标下的两个元素的权值为0.1/2=0.05。

求措施层元素的权重向量即为求元素判断矩阵的归一化特征向量。采用方根法[2]求出R的特征向量

w=[w1,w2,…,wn],

其中wi为第i个元素的权重值。设wp为准则层上元素判断矩阵的特征向量,wqi(i=1,…,n)为措施层中针对第i个准则的元素(漏洞)判断矩阵的特征向量,则漏洞的权重向量

(4) 求出节点的漏洞危害性评分

设漏洞的CVSS评分向量为

F=[f1,f2, …,fn],

其中fi(i=1,…,n)为第i个漏洞的CVSS评分,则节点上总的的漏洞危害性评分为

S=F·WT

2.3计算整个系统的漏洞评分

(1) 计算系统中资产的权重

建立资产判断矩阵和资产权重的计算过程与文中节点上漏洞权重的计算方法基本一致,区别在于使用的层次分布图和评分标准不同。资产的评分标准如表4所示。

表4 系统资产属性评分标准

(2) 计算系统的总评分

设系统的资产权重向量为

V=[v1,v2, …,vm],

资产的漏洞评分向量为

S=[s1,s2, …,sm],

其中vi,si(i=1,…,m)分别为第i件资产的权重值和漏洞评分,则整个系统的总漏洞评分为

T=S·VT

由于将CVSS评分作为基础分数,所以T与CVSS的评分标准兼容。

3验证

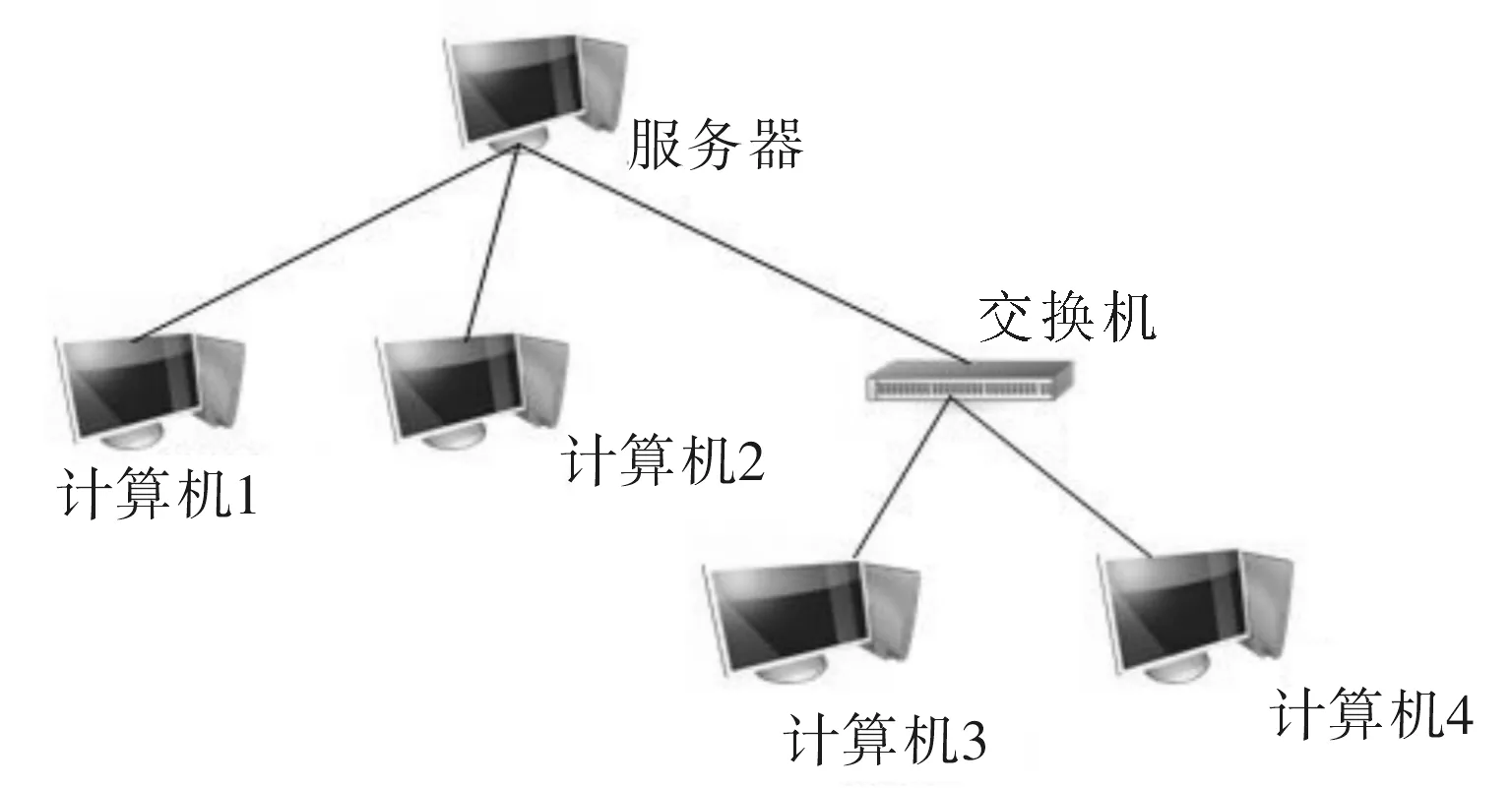

构建虚拟网络环境来对算法进行验证,该环境利用OPNET仿真软件搭建,包括1个服务器、1台交换机和4台客户机:计算机1、计算机2、计算机3和计算机4。网络环境原理如图3。

假定服务器价格超过7 000元,需全天24h运转且存在物理保护措施。客户机的价格为4 000元,每天运转时间为10h,无物理保护措施。设服务器上漏洞的CVE标识是CVE-2015-3183、CVE-2015-0257和CVE-2015-4752,计算机1上漏洞的CVE标识是CVE-2015-0093、CVE-2015-5115和CVE-2015-1288,计算机2上漏洞的CVE标识为CVE-2015-2423、CVE-2015-2472和CVE-2015-2745,计算机3上漏洞的CVE标识为CVE-2015-2463和CVE-2015-2417,计算机4上漏洞的CVE标识为CVE-2015-2378和CVE-2015-2476。经统计低危漏洞约占漏洞总数的15%,中危漏洞约占漏洞总数的62%,高危漏洞约占23%。预期该系统的漏洞危害应大致处于中等水平。

图3 实验环境网络原理图

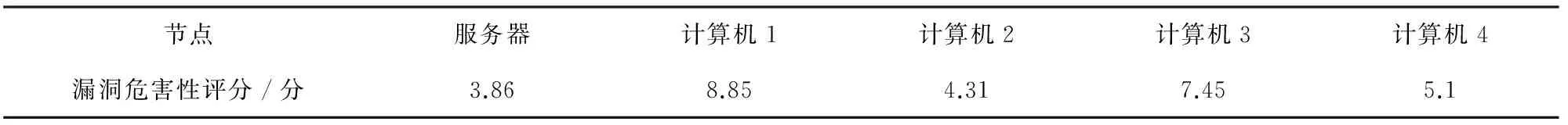

系统中各节点的漏洞危害性评分计算结果如表5所示。

表5 系统各节点的漏洞危害性评分

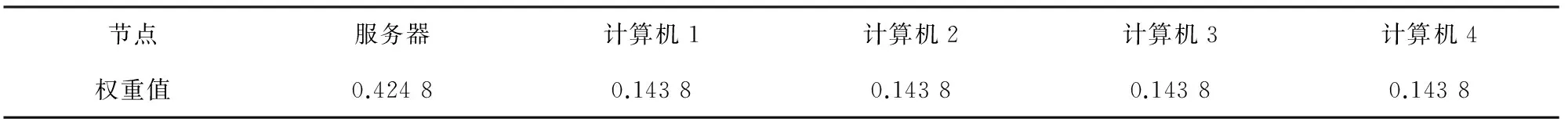

系统各节点的权值计算结果如表6所示。

表6 系统各节点的权重值

将节点权重与各个节点的漏洞评分进行加权运算,最终得出整个系统的漏洞危害评估分数为

0.424 8×3.86+0.143 8×8.85+

0.143 8+4.31+0.143 8×7.45+

0.42×5.1=5.5。

依据CVSS评级标准可以看出,该网络系统本身的漏洞威胁属于中等级别,符合之前作出的漏洞危害性大致处于中等水平的预期。

4结语

利用层次分析法进行安全漏洞评估,针对种类和标准繁多导致评估结果的可信性和通用性较低的问题展开研究,提出一种将AHP和CVSS结合起来进行漏洞评估的算法,并进行验证。评估结果表明,此法可以对一个信息系统的漏洞进行评分,由于使用CVSS评分作为漏洞评价的基础分值,评价所得的分值也可参照CVSS的评级标准进行评级,故而该算法与CVSS兼容。

参考文献

[1]苏航.计算机网络脆弱性评估方法分析[J].南方农机,2015(6):86-87.

[2]张炳江.层次分析法及其应用案例[M].北京:电子工业出版社,2014:31-56.

[3]刘奇旭,张翀斌,张玉清,等.安全漏洞等级划分关键技术研究[J].通信学报,2012,33(S1):79-87.DOI:10.3969/j.issn.1000-436x.2012.z1.011.

[4]陈鸿星.基于AHP权值计算的网络安全评估研究与仿真[J].计算机仿真,2013,30(8):266-269.

[5]LIUR,YAND,LinF,etal.OptimizationofHierarchicalVulnerabilityAssessmentMethod[C]//IEEEProceedingsofIC-BNMT,Beijing:BroadbandNetwork&MultimediaTechnology.2009:458-462.

[6]YEJ,ZHANGK.VulnerabilityThreatAssessmentBasedonAHPAndFuzzyComprehensiveEvaluation[C]//IEEESeventhInternationalSymposiumonComputationalIntalligenceandDesignComputerSociety,Hangzhou:ComputationalIntelligenceandDesign.2014:513-516.DOI:10.1109/ISCID.2014.231.

[7]吕镇邦,周波.基于WOWA-FAHP的网络安全态势评估[J].计算机科学,2009,36(7):63-67.

[8]孙兵,张亚平,戴银华.基于改进三角模糊数的网络安全风险评估方法[J].计算机应用研究,2009,26(6):2131-2135.DOI:10.3969/j.issn.1001-3695.2009.06.040.

[9]李建平,王慧强,卢爱平,等.基于条件随机场的网络安全态势量化感知方法[J].传感器与微系统,2010,29(10):83-86.DOI:10.13873/j.1000-97872010.10.022.

[10] 王秋艳.通用安全漏洞评级研究[D].西安:西安电子科技大学,2008:26.

[11] 王秋艳,张玉清.一种通用漏洞评级方法[J].计算机工程,2008,34(19):133-136.

[12] 王如义.基于关联分析的漏洞检测和安全评估技术研究[D].西安:西北大学,2012:31-32.

[13] 刘贯飞.基于层次分析法的四川省体育产业竞争力的研究[D].成都:西南财经大学,2013:35.

[14] 赵首花.信息系统资产识别及风险分析方法研究[D].西安:陕西师范大学,2010:14-17.

[责任编辑:汪湘]

Oninformationsystemvulnerabilitiesassessbasedonanalytichierarchyprocessandcommonvulnerabilityscoresystem

LIXuebin,FANJiulun,LIUYixian

(SchoolofCommunicationandInformationEngineering,Xi’anUniversityofPostsandTelecommunications,Xi’an710121China)

Abstract:For the shortcoming that information system vulnerabilities hazard assessment results lacks versatility, an information system vulnerability assessment algorithm is proposed. This algorithm is to establish the evaluation index system from vulnerability classification and asset classification. It uses Analytic Hierarchy Process to build the network system vulnerability assessment on the base of scores of Common Vulnerability Score System. The result shows that this algorithm’s calculation result is compatible with standards of CVSS and has versatility.

Keywords:vulnerability assessment, analytic hierarchy process, common vulnerability score system

doi:10.13682/j.issn.2095-6533.2016.01.008

收稿日期:2015-09-06

基金项目:国家自然科学基金资助项目(61340040,61202183)

作者简介:黎学斌(1990-),男,硕士研究生,研究方向为网络与信息安全。E-mail:1253826010@qq.com 范九伦(1964-),男,博士,教授,从事网络安全与图像处理研究。E-mail:jiulunf@xupt.edu.cn

中图分类号:TN911.23

文献标识码:A

文章编号:2095-6533(2016)01-0042-05