量子密码学结合Grover搜索的大数据安全认证方案

2016-02-07赵海燕王向前

赵海燕, 王向前, 马 艺

(1.成都东软学院 计算机科学与技术系,四川 成都 611844;2.平顶山学院 教师教育学院,河南 平顶山 467000;3.四川大学 计算机学院,四川 成都 610065)

量子密码学结合Grover搜索的大数据安全认证方案

赵海燕1*, 王向前2, 马 艺3

(1.成都东软学院 计算机科学与技术系,四川 成都 611844;2.平顶山学院 教师教育学院,河南 平顶山 467000;3.四川大学 计算机学院,四川 成都 610065)

随着云计算和大数据技术的不断发展,大数据中心的安全性变得尤为重要,基于此提出一种基于量子密码和Grover搜索的数据中心安全认证方案.首先,构建一个多层安全管理模型,在用户读取数据时,将数据进行分组加密. 然后,基于量子密码构建一种用户和数据中心之间的安全认证协议,保证两者之间的通信安全.利用量子Grover搜索算法来寻找密钥处理过程的最优参数,以最小化整个密钥管理的计算复杂度.分析表明,提出的安全认证方案具有较低的计算复杂度和较高的安全性能.

大数据安全;量子密码学;Grover搜索;安全认证;密钥管理

随着云计算概念的提出,越来越多的用户将存储需求外包给云服务商[1].然而,为了追求额外的收益,云存储服务商在未授权的情况下可能会删除很少访问的数据,并隐藏损坏数据来保护服务商的声誉[2-3].另外,当黑客获取控制云服务的权限时,会发动伪装攻击或重放攻击.因此,大数据中心的安全威胁对数据的保密性、完整性和可用性构成了挑战[4].量子密码学[5]是一种基于量子力学理论的加密技术,海森堡测不准原理指出量子态的测量必将引起原来量子态的扰动,对一个量子系统的任何测量都不能获取测量前该量子系统的全部信息.量子密码可以通过量子通道来传送密钥.当窃听者攻击量子通道时就会被检测到,从而提醒合法用户窃听者的存在[6].文献[7]阐述了量子密码(Quantum Cryptography, QC)可提高移动数据中心中的认证服务和用户之间的密钥管理.文献[8]基于量子密码设计了Grover搜索算法,该算法可以简单且快速地优化密钥管理中的搜索操作.在这项研究中,可以利用量子密码执行分组加密.大数据的量子处理有助于支持移动用户和持有认证服务的数据中心之间的安全通信.基于上述分析,提出一种基于量子密码和Grover搜索的安全认证方案,用于保证大数据中心的安全性.安全性分析表明,提出的方案具有较低的计算复杂度,并且能够保证数据的安全性.

1 量子密码

量子密码能够以较低复杂性为大数据存储提供较高的保护等级.本文结合了对称密钥与分组加密技术,并使用具有对称密钥搜索能力的Grover搜索算法优化密钥参数,在移动用户和认证服务器之间建立安全通信.分组加密用于分组大数据并进行加密,可降低加密过程的复杂性.

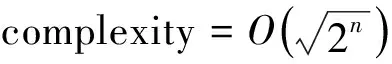

量子Grover搜索算法[9]适用于解决如下问题:从N个未分类的客体中寻找出某个特定的客体.在量子计算机上进行高效的大数据库的穷搜索,Grover算法用量子力学语言表述如下:

2 提出的安全认证方案

由于认证密钥对于在移动用户和认证服务器之间建立安全链路是非常可取的,所以本文提出一种基于量子密码的安全认证方案,保证移动数据中心的大数据安全和隐私.量子密码认证协议能够使移动数据中心快速认证用户,减少了计算量,且增加了切换认证的有效性.

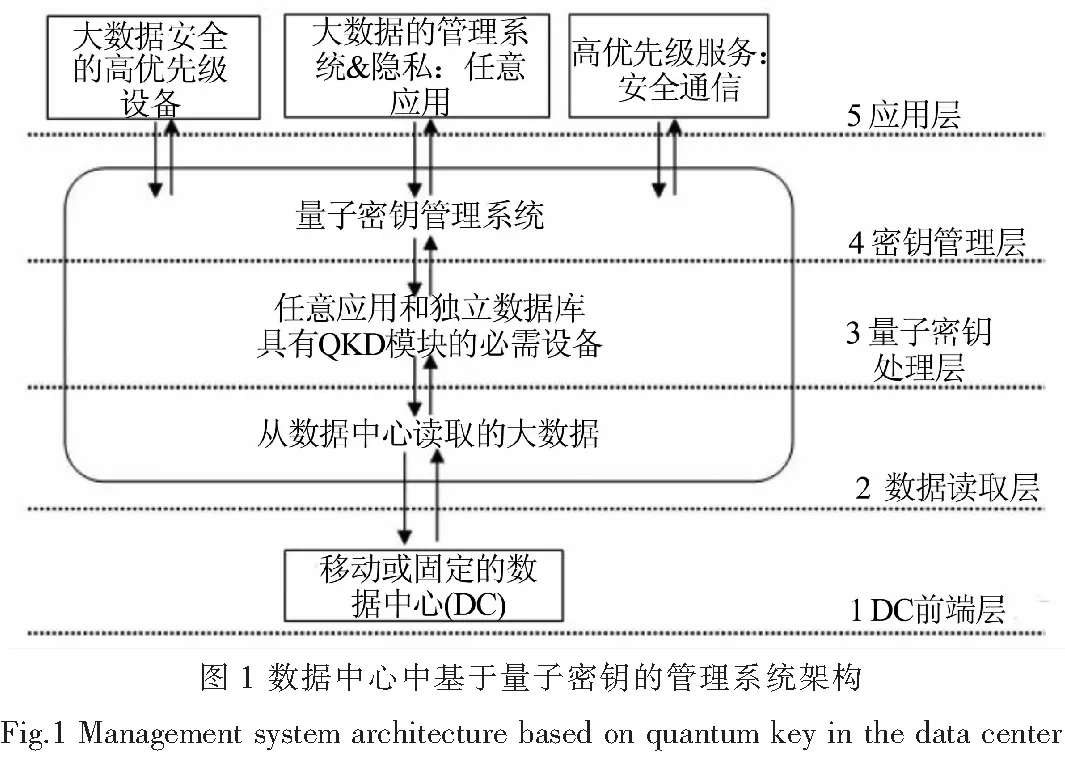

2.1 模型架构

本文为数据中心设计的一种基于量子密钥的多层管理模型,如图1所示.在这个模型中,当由移动用户发送的大数据靠近最近的移动数据中心时,各层提供了有助于管理大数据安全和隐私问题的必要操作.

2.2 安全认证方案

在安全管理模型中执行认证协议,其由四个步骤组成.

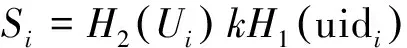

第一步:系统初始化.移动用户Ui计算签名Si,

(5)

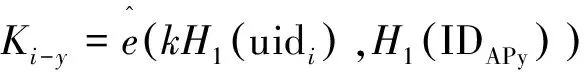

其中H1和H2为哈希函数且k用于计算密钥.Ui=uidi‖IDAPy‖ts,uidi为位于数据中心的认证服务器(AS)选择的伪-ID,IDAPy为APy的标识,ts为时间戳.Ui对接入的访问请求信息的APy进行了一一连接.之后,Ui计算共享的对称密钥,如式(6)所示.

(6)

(7)

第三步:批量认证.Ui生成保证身份连接的验证码,如式(8)所示,并与APy发送的授权码进行比较.

(8)

第四步:抵抗攻击.APy建立安全连接,以传输位于移动数据中心的AS所签发的信息.

本文中的哈希函数能够处理任意大小的数据,并产生具有多种特性的固定长度的输出.

3 性能分析

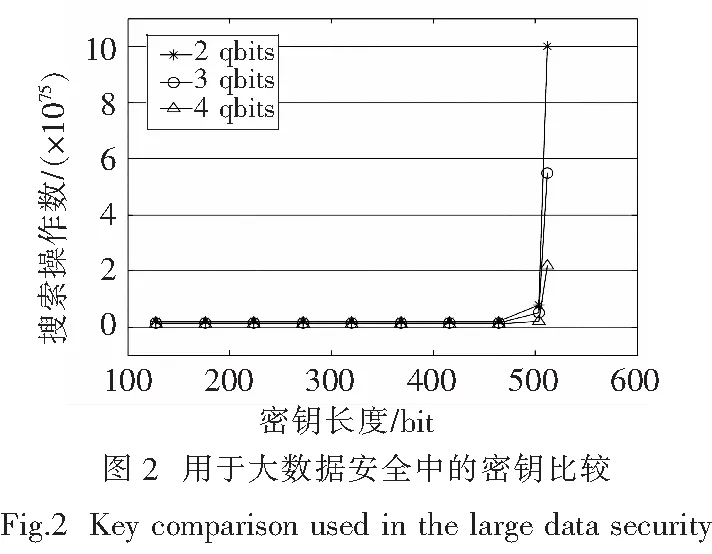

为了验证本文安全方案中移动数据中心的设计具有较少的计算量和切换认证的有效性,下面进行复杂度和安全性分析.

3.1 计算复杂度分析

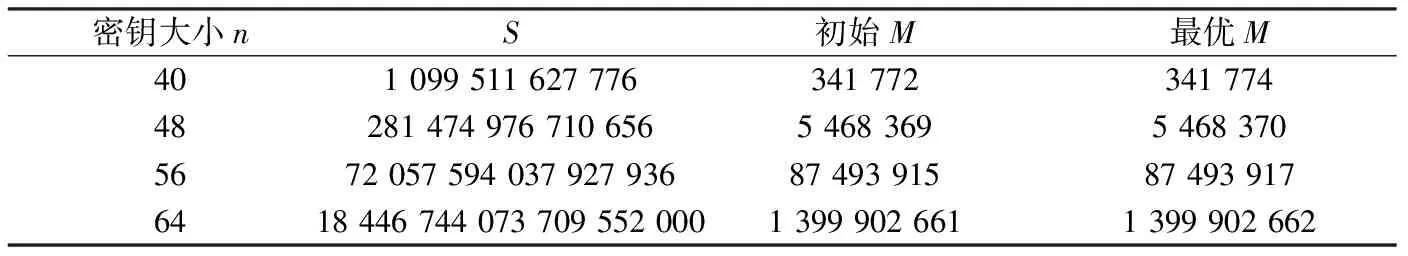

表1 用于大数据安全中的密钥长度和最优M值

3.2 安全性分析

4 结 论

本文提出一种基于量子密码和Grover搜索的数据中心安全管理方案,构建了一个多层安全管理模型,在用户读取数据时,将数据进行分组加密.基于量子密码构建一种用户和数据中心之间的安全认证协议,保证两者之间的通信安全.并利用量子Grover搜索算法来寻找密钥处理过程的最优参数,以最小化整个密钥管理的计算复杂度.计算复杂度和安全性能分析表明,提出的安全认证方案具有较低的计算复杂度和较高的安全性能.

[1] 冯登国, 张敏, 张妍,等. 云计算安全研究[J]. 软件学报, 2011, 22(1): 71-83.

[2] 宋俊锋. 基于MILP的云计算数据中心扩张策略优化模型[J]. 湘潭大学自然科学学报, 2015, 37(4): 105-110.

[3] TAN Z, NAGAR U T, HE X, et al. Enhancing big dta security with collaborative intrusion detection[J]. IEEE Cloud Computing, 2015,31(3): 27-33.

[4] HSU C, ZENG B, ZHANG M. A novel group key transfer for big data security[J]. Applied Mathematics & Computation, 2014, 24(9): 436-443.

[5] 温巧燕, 秦素娟, 高飞. 量子密码协议安全性分析[J]. 密码学报, 2014, 21(2): 200-210.

[6] 韩宇, 王伟, 李宏欣. 量子密码中的新型时移攻击[J]. 计算机工程与设计, 2013, 34(12): 4162-4166.

[7] GOORDEN S A, HORSTMANN M, MOSK A P, et al. Quantum-secure authentication with a classical key[J]. Quantum-Secure Authentication with a Classical Key - Research Gate, 2013, 28(3): 147-160.

[8] THAYANANTHAN V, ALZAHRANI A, QURESHI M S. Efficient techniques of key management and quantum cryptography in RFID networks[J]. Security & Communication Networks, 2014, 8(4): 589-597.

[9] 刘永广. 基于Grover搜索的无线Mesh网流量均衡路由算法[J]. 计算机应用, 2014, 34(7): 1956-1959.

[10] DENG Z J, LIANG L M, YANG W L. Scalable implementation of mlti-qubit quantum grover search with atomic ensembles by adiabatic passage[J]. International Journal of Theoretical Physics, 2010, 49(8): 1904-1910.

责任编辑:龙顺潮

A Big Data Security Authentication Scheme Based on Quantum Cryptography and Grover Search

ZHAOHai-yan1*,WANGXiang-qian2,MAYi3

(1.Department of Computer Science and Technology, Chengdu Neusoft University, Chengdu 611844; 2.College of Teachers’ Education, Pingdingshan University, Pingdingshan 467000; 3.College of Computer, Sichuan University, Chengdu 610065 China)

With the continuous development of cloud computing and big data technology, the security of big data center becomes more and more important, so a data center security authentication scheme based on quantum cryptography and Grover search is proposed. Firstly, a multi layer security management model is constructed, and the data is encrypted when the user reads the data. Then, a security authentication protocol between the user and the data center is constructed based on the quantum cryptography, to ensure the communication security between the two. At the same time, the quantum Grover search algorithm is used to find the optimal parameters of the key processing procedure to minimize the computational complexity of the whole key management. The analysis shows that the security authentication scheme has low computational complexity and high security performance.

big data security; quantum cryptography; Grover search; security authentication; key management

2016-02-23

河南省教师教育课程改革研究项目(2015-JSJYYB-139)

赵海燕(1981—),女,四川 中江人,讲师. E-mail:zhaohaiyan@nsu.edu.cn

TP391

A

1000-5900(2016)04-0076-04