可口令认证的两方密钥交换协议之安全性改进

2014-07-02项顺伯赵晶英陈英俊

项顺伯,赵晶英,陈英俊

可口令认证的两方密钥交换协议之安全性改进

项顺伯,赵晶英,陈英俊

对于口令认证的密钥交换协议的安全性要求,分析Izabachène等提出的口令认证的两方密钥交换协议存在服务器泄漏伪装攻击,在该协议的基础上,利用服务器不直接存储客户端的口令明文而存储口令的验证值,提出一种新的可口令认证的两方密钥交换协议,并对协议进行了安全性的分析。分析表明,所提出的新协议具有两方密钥交换协议的安全属性有所改进。

口令认证;密钥交换协议;基于身份加密;双线性对;会话密钥

0 引言

口令认证的密钥交换协议是指协议的参与方共享一个或几个低熵的口令来建立一个会话密钥,从而实现不安全信道上的安全通信。1992年,Bellovin和Merritt首次提出以Diffie-Hellman密钥交换协议为基础的口令认证的两方密钥交换协议,该协议实现了两方的互认证与会话密钥的建立,能够抵御在线口令字典攻击[1]。随后,大量的口令认证的两方[2-7]、三方、群组及跨域的密钥交换协议被提出。口令认证的两方密钥交换协议中的两方指两个平等的用户或者客户端/服务器,采用的口令为某一方或客户端的口令明文或者口令的验证值。口令成为攻击者的对象,因此,口令认证的两方密钥交换协议除能抵抗一般密钥交换协议中的攻击外,还要能抵抗字典攻击和服务器泄漏伪装攻击,在设计一个口令认证的两方密钥交换协议时,其安全属性尤为重要。文献[3]利用DH协议提出一种两方的口令认证密钥交换协议,并对协议进行了安全性和效率两个方面的分析。文献[4]利用服务器端存储用户的口令明文提出一种两方的口令认证密钥交换协议。文献[5]提出一个计算复杂度低、协议简单,只需一个生成元的口令认证的密钥交换协议,并在标准模型下证明协议的安全性。文献[6]分析文献[5]指出,一个外部攻击者可成功地对用户的口令实施离线字典攻击,但没提出对文献[5]协议的改进。自从基于身份加密算法提出以来,其应用的相关文献不是很多。文献[7]提出一种基于身份加密算法的可口令认证的两方密钥交换协议,对协议的具体设计与安全性都没有阐述,而且该协议存在安全性缺陷。本文在文献[7]协议的基础上提出一个新的可口令认证的两方密钥交换协议,简称新协议,并对该协议进行了分析。

1 基础知识

是困难的。

定义3 基于身份加密算法,简称IBE算法,是由下述4个算法组成:

1)参数生成(Setup)。选择安全参量K,获得系统参数params和主密钥MK。系统参数包括明文空间M的描述和密文空间C的描述。系统参数公开,只有PKG知道MK。

2)密钥抽取(Extract)。输入params、MK和任意ID∈ {0,1}∗,获得相应的解密私钥d,其中ID是任意一种序列并作为公钥使用。Extract算法由给定的公钥析取出私钥。

3)加密(Encrypt)。输入params、ID和m∈M,获得密文c∈C.

4)解密(Decrypt)。输入params、c∈C和私钥d,获得m∈M.

2 口令认证的两方密钥交换协议

2.1 可口令认证的两方密钥交换协议的分析

文献[7]的口令认证的两方密钥交换协议不能抵抗服务器泄漏伪装攻击,当服务器泄漏或遭受攻击时,攻击者获得pw后,选择随机数ω并截获客户端的身份C之后,就能伪装成客户端登录服务器,则计算出的会话密钥同客户端与服务器间的会话密钥相同。

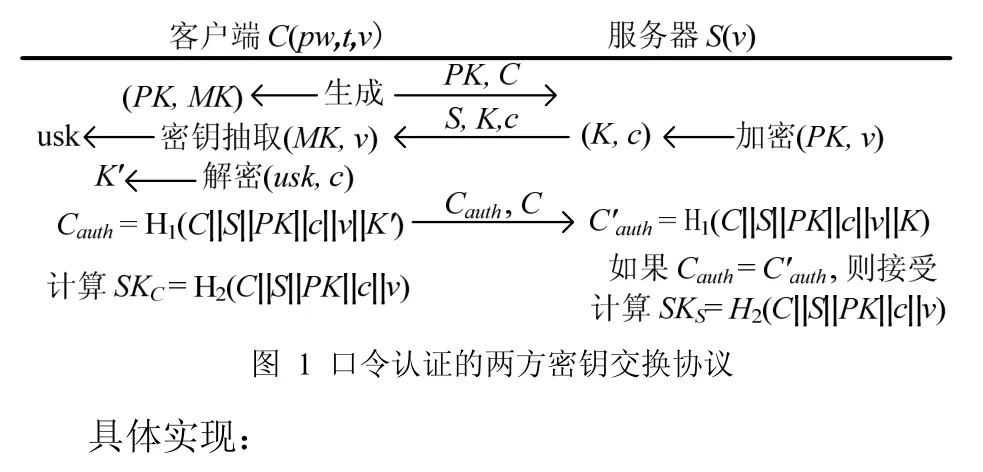

2.2 新的口令认证的两方密钥交换协议的设计与实现

2)抵抗字典攻击。字典攻击可分为离线字典攻击和在线字典攻击,在线字典攻击又分为可测在线字典攻击和不可测在线字典攻击。(1)新协议能抵抗离线字典攻击,传输的信息仅密文c与Cauth含有口令pw信息,如果攻击者想通过截获的信息来获得pw,就面临DLP问题,因为无法由gr(w+t)。计算出t=H(C||S||pw),进而计算出pw;(2)新协议可抵抗可测的在线字典攻击,因为客户端通过计算出的K′与服务端发送的K是否相等来验证服务器是否存储口令的验证值v,一旦验证失败,就认为服务器变成了在线字典攻击的对象。同样,服务器通过对客户端身份的认证来确定客户端是否成为在线字典攻击的对象。(3)攻击者对口令pw的猜测能被客户端或服务器检测到,因此,攻击者不能进行不可测的在线字典攻击[2]。

3)密钥机密性。密钥机密性是指攻击者不能获得客户端/服务器共享会话密钥中的任何有用信息。新协议能提供密钥机密性,攻击者要想计算出客户端/服务器的会话密钥,必须先计算出c,由于r和ω是随机选取的,又因为DLP问题,敌手无法计算出r或ω,从而无法计算出c。

4)前向安全性。这里的前向安全性是指即使攻击者获得一个或多个用户的口令,也不能影响之前由该口令建立的会话密钥的安全,即会话密钥与口令之间具有独立性。假设攻击者拥有了客户端的口令pw,要想计算出会话密钥SK,必须先计算出c,然而这是DLP困难问题,因此,新协议提供前向安全性。

5)抵抗服务器泄露伪装攻击。服务器存储的口令验证值失窃后,无法防止攻击者伪装成服务器,我们希望使攻击者无法伪装成真实客户端。新协议能够抵抗服务器泄露伪装成客户端的攻击,攻击者通过窃取的口令验证值 无法计算出口令 ,因为这是 困难问题。

4 结论

本文提出一个口令认证的两方密钥交换协议,该协议可实现两方双向认证,能抵抗字典攻击和服务器泄漏攻击,具有密钥机密性和前向安全性等安全性要求。

[1] Bellovin S M,Merritt M. Encrypted Key Exchange: Password-Based Protocols Secure against Dictionary Attacks[C], IEEE Computer Society Symposium on Research in Security and Privacy, Oakland, CA, USA, 1992:72-84.

[2] Bellare M, Pointcheval D, Rogaway P. Authenticated Key Exchange Secure against Dictionary Attacks[C], Advances in Cryptology-EUROCRYPT'00, Brugge, Belgium, 2000:139-155.

[3] Boyko V, Mackenzie P, Patel S. Provably Secure Password-Authenticated Key Exchange Using Diffie-Hellman[C], Advances in Cryptology-EUROCRYPT'00, Bruges,Belgium, 2000:156-171.

[4] Jonathan K, Rafail O, Moti Y. Efficient Password-Authenticated Key Exchange Using Human-Memorable Passwords[C], Proceedings of the International Conference on the Theory and Application of Cryptographic Techniques: Advances in Cryptology, Innsbruck, Austria, 2001:475-494.

[5] 舒剑,许春香.标准模型下高效的基于口令认证密钥协商协议[J].电子与信电学报,2009,31(11):2716-2719.

[6] 胡学先,刘文芬, 张振峰. 对两个口令认证密钥交换协议的安全性分析[J]. 计算机工程与应用. 2010, 46(18):18-20.

[7] Malika Izabachène, David Pointcheval. New Anonymity Notions for Identity-Based Encryption[C]. SCN, 2008, LNCS, 5229, 375-391,Sringer-Verlag, 2009.

Efficient Password-Authenticated Two Party Key Exchange Protocol

Xiang Shunbo1, Zhao Jingying2, Chen Yingjun2

(1.College of Computer and Electronic Information, Guangdong University of Petrochemical Technology, Maoming 525000, China; 2.College of Mechanical&Electrical Engineering, Guangdong University of Petrochemical Technology, Maoming 525000, China)

For the requirements of password-authenticated key exchange protocol, using the relevant content of ID-based encryption algorithm, bilinear pairing and hash function, a password-authenticated two party key exchange protocol was proposed and it was analyzed from the aspect of security. It is showed in the analysis that the protocol has the security requirements of the two party key exchange protocol.

Password-Authenticated; Key Exchange Protocol; ID-Based Encryption; Bilinear Pairing; Session Key

TP311

A

1007-757X(2014)06-0007-03

2014.04.11)

广东省自然科学基金资助项目(8152500002000003);茂名市科技计划项目资助

项顺伯(1979-),男,汉,安徽枞阳人,广东石油化工学院 计算机与电子信息学院,讲师,硕士,研究方向:计算机网络与密码协议,茂名,525000

赵晶英(1981-),男,白族,贵州黔西县人,广东石油化工学院机电工程学院,讲师,硕士,研究方向:系统优化及仿真,茂名,525000

陈英俊(1979-),男,广东高州人,广东石油化工学院机电工程学院,讲师,硕士,研究方向:机械设计及机电一体化,茂名,525000