基于移动通信网络的安全框架探究

2014-02-16

(广东科学技术职业学院 机电学院,广东珠海,519090)

基于移动通信网络的安全框架探究

聂 春

(广东科学技术职业学院 机电学院,广东珠海,519090)

本文通过构建开放度模型,对移动通信网络安全重点威胁进行信任度分析,并通过安全平面的方式对其进行威胁的划分,从而对整体的移动网络安全环境进行评估,以此为移动网络通信的安全处理奠定基础。

3G网络通信;安全框架;开放度模型

现代移动通信网络的发展,使得人们的生活变得越来越快捷。但是,移动通信网络的安全也成为当前使用者关注的重点的问题。而针对移动通信的安全问题在很大程度上都是通过采用安全身份认证、密码认证技术等进行安全框架的构造。本文则提出构建开放度模型和信任度分析,以此解决在安全框架中的安全威胁评估问题。

1 开放度模型构建

针对移动网络通信安全,主要包括三种不同的开放度的表现:开放系统、半开放系统和封闭系统。开放系统则指在某个网络区域当中,该区域和外部的网络所形成的一系列的访问和业务的操作。该开放系统也是上述系统中最容易受到攻击的;封闭系统是指该系统自成体系,并且不与外部的网络进行连接,用户也能对外部的网络进行访问;半开放系统则是指其不与外部的系统进行连接,但和开放系统进行连接,并通过开放系统可进行访问。

不同的系统所面临的威胁不同,归纳起来上述三种系统面临的威胁主要分为内部威胁权和外部威胁权,分别用Ri与R0进行表示。开放系统其既面对内部威胁,同时也存在外部威胁。因此,上述三种系统所面临的威胁则可分别表示为:

因此,针对上述的威胁计算,给出威胁权的假设,其具体的假设如表1所示。

表1 系统威胁权R的选值表

将安全目标作为衡量通信安全的重要度,其安全目标越高,则受到的威胁影响也就越大。同样,其安全目标小,则受到的安全威胁的影响也就越小。本文在参考相关资料的前提下,将移动通信系统的安全威胁分为七个不同的维度,而将这些取值的加权平均则为该威胁权的值。而其公式表达则为:

其中ai表示不同维度的权重,并根据网络的不同其取值则不同。T则表示威胁发生的概率,通过威胁发生的概率的大小来对其值进行判定。

2 信任度分析

信任度是指不同网络设备之间所存在的信任度的问题。在3G移动网络通信中,其面临的信任度也不相同。而信任度的分析主要目的是对其所面临的威胁进行判断。在系统中,其开放性越高,可控性越低,其所面临的威胁程度也就越大,存在的可信任度也就越差。因此,本文对可信任的评价采用以下的假设进行描述:

假设1:假设实体A和实体B进行直接的连接,其中实体A的安全基线要高于实体B的安全基线,因此,可以判定实体B对实体A则充分的信任。而实体A对实体B在安全基线以下的信任,对基线以上的不信任;

假设2:在实体A对实体B完全信任的情况下,针对实体B所推荐的实体C,对其在安全基线以下的信任,但实体A所推荐的实体B则完全不信任;

假设3:在A、B实体的安全基线在相互不清楚的情况下,实体A如对其实体B所推荐的实体C完全不信任的情况下,则通过陌生影响因子来对其进行影响,其表达式为,并通过A、C的连接来对其进行影响。

因此,通过上述的表达,其信任式的表达式则为:

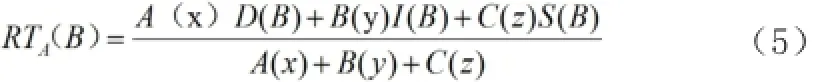

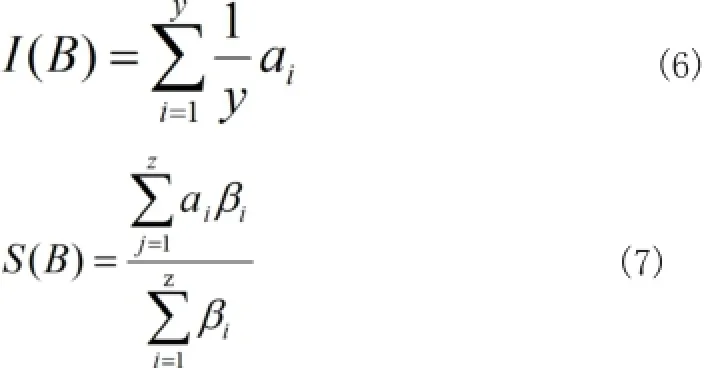

其中B则表示的是实体,RTA则表示在A的眼中对实体B的可信度,D则表示对B的直接的信任度,I则表示信任者对B的间接的推荐,S则表示为陌生人的推荐,其值为(0,1),1表示完全信任,0表示完全不信任。A(x)、B(y)、C(z)表示不同的信任类型的权重,x、y、z则分别表示其中的个数。

假设4:在不同的实体A、B建立了信任度之后,通过不断的接触,来对直接信任因子TRdt进行改变和影响。

假设5:在遭受到同样的不信任事件的时候,TRst下降的速度比TRdt下降的速度要快。而在获得同样的事件时候,TRst要慢于TRdt。

同时,规定当A的安全基线大于B的时候,则有D(B)=0,都则D(B)则等于1.

定义I(B)的信任区间为(0,1),A对B的推荐值则为:

针对不同类型的信任函数,定义A(x)中的x分为不直接存在和直接存在,并分别用0,1进行表示。因此,.

当x=0时,A(x)=1,D(B)=0,则:

其次,则当x在无限的趋近于1的时候,D(B)=TRdt,此时则有:

在此时则可认定RTA(B)无限趋近于RTdt.

3 安全平面构建

通过上述对安全威胁所进行的信任度的分析,从而得出在移动通信网络安全中,哪些威胁对系统的安全目标的影响大,哪些对安全目标的威胁小,从而对其威胁进行判断和分类。在经历上述的步骤后,则是对不同的威胁安排一定的区间或值进行排列,从而得出其安全威胁的等级,也被称为安全平面的构建。因此,所谓的安全平面的划分其实质就是对整体的移动通信网络结合不同的安全区域,并从安全的角度对移动网络通信进行划分,而在相同的安全等级区域,这些区域拥有相同的安全等级,并满足基本的安全基线,以此可分别进行处理。而在网络通信中,不同设备和系统是则是通过安全基线来进行量化划分的。因此,必须对其边界进行界定。而对边界的界定则是通过阀值来对其进行定义。

在安全框架中,对安全环境的评估包括ST与RT两个不同的因素,而这两个不同的因素其有着这样的特性:

当ST在逐步增大的时候,其动态评估的阈值则在不断的减小,ST在逐步减小的时候,其动态评估的阈值则在逐步的变大;RT增大动态评估阈值增大,RT减小动态评估阈值减小。因此,在已知威胁样本的情况下,可得到其具体对应的阈值函数,其表达式为:

图1 安全环境评估部署方案

所确定的情况下,满足RT和ST与阈值的关系。

因此,通过上述的分析,安全框架的安全环境的评估布置则如图1所示。

4 结论

本文运用开放度模型和信任度模型,将在移动通信中的不同威胁进行安全的评定,并通过安全平面进行划分,从而为移动网络中病毒等的防范奠定了基础。而对该模块的评定,还需要做更深入的研究和完善,才能使得对移动网络安全做进一步的处理。

[1] Yau SS,Zhang XY.Computer network intrusion detection。Assessment and prevention based on security dependency relation.In:Baldwint ed.Proc.of the 23rd Annual Int’l Computer Software Applications Conf.Phoenix: IEEE Computer Society Press.p86-9l。1999.

[2] 德采慧,刘嘉勇,李莺。网络安全信任模型研究;四川理工学院学报(自然科学版;第19卷,第6期.2006.12.

[3]李世鸿,李方伟.3G移动通信中的安全改进[J].重庆邮电学院学报,2002,(14):43-45.

Research on security framework based on mobile communication network

Nie Chun

(School of mechanical engineering of Guangdong Institute of Science and Technology,Guangdong Zhuhai 519090)

In this paper,by constructing a model of openness,trust the threat to security of mobile communication network,and the safety level of threat to divide it,thus to evaluate the mobile network security environment,in order to lay a foundation for the safe handling of mobile communication network.

3G network;security framework;the open degree model

聂春(1964-),女(汉族),山东烟台,本科,讲师,主要研究方向通信网络