浅析虚拟专用网VPN的安全技术

2013-06-04蓝茹玥

蓝茹玥

【摘 要】virtual private network,简称VPN,它是虚拟网中的一种,当前由于其有较高的安全服务保障及较大的可扩充性等特点得到越来越广泛的应用。本文首先分析VPN的优势及特点,然后介绍它的几点安全技术。

【关键词】VPN;特点;安全技术

虚拟专用网(virtual private network,VPN)指的是在公用网络上建立专用网络的技术。之所以称为虚拟网,主要是因为整个VPN网络的任意两个节点之间的连接并没有传统专网所需的端一端的物理链路,而是架构在公用网络服务商所提供的网络平台,如Internet、ATM(异步传输模式)、FrameRelay(帧中继)等之上的逻辑网络,用户数据在逻辑链路中传输。

由于VPN是在Internet上临时建立的安全专用虚拟网络,用户节省了租用专线的费用,在运行的资金支出上,除了购买VPN设备,企业所付出的仅仅是向企业所在地的ISP(Internet服务提供商)支付一定的上网费用,也节省了长途电话费,相对于专线连接来说,通信成本最高可降低70%。这就是VPN价格低廉的原因。随着网络办公自动化的普及,越来越多的企业和单位开设VPN服务,为异地安全办公提供便利。

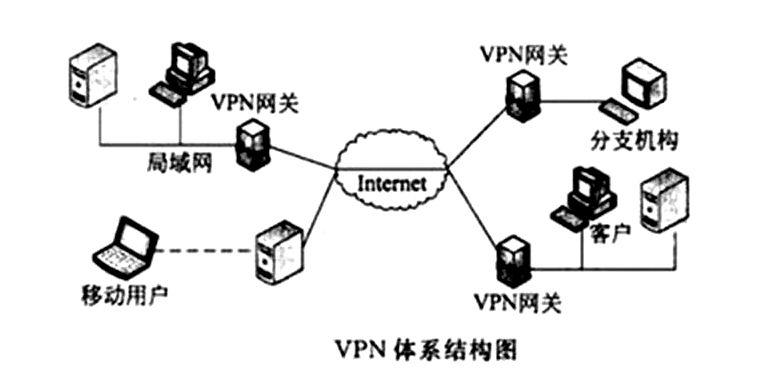

VPN主要由服务器网关、隧道和客户机3部分组成,其结构如下图所示。在企业内部,需要配置一台VPN服务器网关,在外部网络中的客户端通过VPN隧道访问服务器,数据传输是经过压缩、加密的,具有较高的通信安全性。

1.虚拟专用网VPN的优势及特点

相对于专线网络,VPN的优势和特点主要有以下几点:

1.1安全保障

虽然实现VPN的技术和方式很多,但所有的VPN均应保证通过公用网络平台传输数据的专用性和安全性。在非面向连接的公用IP网络上建立一个逻辑的、点对点的连接,称之为建立一个隧道,可以利用加密技术对经过隧道传输的数据进行加密,以保证数据仅被指定的发送者和接收者了解,从而保证数据的私有性和安全性。在安全性方面,由于VPN直接构建在公用网上,实现简单、方便、灵活,但同时其安全问题也更为突出。企业必须确保其VPN上传送的数据不被攻击者窥视和篡改,并且要防止非法用户对网络资源或私有信息的访问。ExtranetVPN将企业网扩展到合作伙伴和客户,对安全性提出了更高的要求。

1.2服务质量保证(QoS)

VPN网应当为企业数据提供不同等级的服务质量保证。不同的用户和业务对服务质量保证的要求差别较大。如移动办公用户,提供广泛的连接和覆盖性是保证VPN服务的一个主要因素;而对于拥有众多分支机构的专线VPN网络,交互式的内部企业网应用则要求网络能提供良好的稳定性;对于其他应用(如视频等)则对网络提出了更明确的要求,如网络时延及误码率等。所有以上网络应用均要求网络根据需要提供不同等级的服务质量。在网络优化方面,构建VPN的另一重要需求是充分有效地利用有限的广域网资源,为重要数据提供可靠的带宽。广域网流量的不确定性使其带宽的利用率很低,在流量高峰时引起网络阻塞,产生网络瓶颈,使实时性要求高的数据得不到及时发送;而在流量低谷时又造成大量的网络带宽空闲。QoS通过流量预测与流量控制策略,可以按照优先级分配带宽资源,实现带宽管理,使得各类数据能够被合理地先后发送,并预防阻塞的发生。

1.3可扩充性和灵活性

VPN必须能够支持通过Intranet和Extranet的任何类型的数据流,方便增加新的节点,支持多种类型的传输媒介,可以满足同时传输语音、图像和数据等新应用对高质量传输以及带宽增加的需求。

1.4可管理性

从用户角度和运营商角度应可方便地进行管理、维护。在VPN管理方面,VPN要求企业将其网络管理功能从局域网无缝地延伸到公用网,甚至是客户和合作伙伴。虽然可以将一些次要的网络管理任务交给服务提供商去完成,但企业自己仍需要完成许多网络管理任务。所以,一个完善的VPN管理系统是必不可少的。VPN管理的目标为:减小网络风险,具有高扩展性、经济性、高可靠性等优点。事实上,VPN管理主要包括安全管理、设备管理、配置管理、访问控制列表管理、QoS管理等内容。

2.虚拟专用网(VPN)的安全技术

由于VPN传输的是企业或单位的私有信息,VPN用户对数据的安全性都很重视。目前VPN主要采用4项技术来保证安全,这4项技术分别是隧道技术(tunneling)、加解密技术(encryption & decryption)、密钥管理技术(key management)、使用者与设备身份认证技术(authentication)。

2.1隧道技术

隧道技术是VPN的基本技术,类似于点对点连接技术,它在公用网建立一条数据通道(隧道),让数据包通过这条隧道传输。隧道是由隧道协议形成的,分为第二、三层隧道协议。第二层隧道协议是先把各种网络协议封装到PPP中,再把整个数据包装人隧道协议中。这种双层封装方法形成的数据包靠第二层协议进行传输。第二层隧道协议有L2F(1ayer 2 forwarding,第二层转发协议)、PPTP(point-to-pointtunnelingprotocol,点对点隧道协议)、L2TP(1ayer 2 tunneling protocol,第二层隧道协议)等。L2TP协议是目前IETF的标准,由IETF融合PPTP与L2F而形成。

第三层隧道协议是把各种网络协议直接装入隧道协议中,形成的数据包依靠第三层协议进行传输。第三层隧道协议有VTP,IPSec(IP security)等。IPSec是由一组RFC文档组成,定义了一个系统来提供安全协议选择、安全算法,确定服务所使用的密钥等服务,从而在IP层提供安全保障。

2.2加解密技术

基于VPN的网络通信中,为了保障数据的安全性,传输的数据都是经过加解密处理的。最基本使用的对称加解密算法主要有DES,3DES,AES,RC4,RC5等,常用的非对称加解密算法主要有RSA、椭圆曲线等。

2.3密钥管理技术

密钥管理技术的主要任务是如何在公用数据网上安全地传递密钥而不被窃取。现行密钥管理技术又分为SKIP与ISAKMP/OAKLEY两种。SKIP主要是利用Diffie-Hellman的演算法则,在网络上传输密钥;在ISAKMP中,双方都有两把密钥,分别用于公用和私用。

2.4身份认证技术

VPN采用了身份认证技术,常用的有PAP(password authentication protocol,密码认证协议)、CHAP(challenge handshake authentication protocol,质询握手认证协议)等。VPN连接中一般都包括以下两种形式的认证。

(1)用户身份认证:在VPN连接建立之前,VPN服务器对请求建立接连的VPN客户机进行身份认证,检查其是否为合法的授权用户,如果使用双向认证,还需进行VPN客户机对VPN服务器的身份认证,以防伪装的非法服务器提供错误信息。

(2)数据完整性和合法性认证:检查链路上传输的数据是否出自源端以及在传输过程中是否经过篡改。在VPN链路中传输的数据包包含密码检查和校验,密钥只由发送者和接收者双方共享。

3.结束语

随着Internet技术的不断发展,企业办公越来越离不开网络,VPN技术对于企业的贡献越来越受到重视,因此,VPN会在今后一段时间内保持强劲的发展势头,在这个背景之下,其安全性需要得到我们的充分重视,采取切实有效的措施,抵御各类网络安全性。

【参考文献】

[1]项顺伯.VPN安全性分析[J].承德石油高等专科学校学报,2011.

[2]寻大勇.VPN安全技术的应用研究[J].电脑知识与技术,2012.