一种基于边缘检测技术的DCT域非嵌入式认证水印*

2012-08-14蔡立军易叶青刘云如周会军

蔡立军,易叶青,刘云如,周会军

(1.湖南大学 信息科学与工程学院,湖南 长沙 410082;2.湖南人文科技学院 计算机科学技术系,湖南 娄底 417000)

数字水印是保护数字作品版权的重要技术,它通过水印嵌入算法将一些可感知或不可感知的标识信息直接嵌入到数字载体当中,以确定数字产品的所有权或检验数字内容的原始性.目前,传统的水印算法是将水印嵌入到图像的频域或是空域中:空域算法通常结合加密、分块等常规图像处理手段,利用人类视觉盲点隐藏水印[1-2],而频域算法一般是将图像转换到特定域嵌入水印信息[3-4].

然而,传统的水印技术总是需要修改原始图像的内容,虽然这种修改会尽量控制在肉眼不易察觉的程度,但毕竟对原作品造成了一定程度的损坏,对于某些高分辨率的摄影作品、高精度的医学甚至是卫星图像,显然不适用.高精度图像的版权保护需要一种新的、不会对原始作品造成任何破坏的水印技术.

传统水印算法的研究主要集中在空域处理技术上,如Fridrich等人提出了一种基于Yeung-Mintzer算法的脆弱水印,这是一种典型的空域算法[1].Chang等人提出了一种引入了分块均值计算的空域水印算法,利用分块均值计算得到新的导向图,以生成水印信息[2].随着水印技术的进一步发展,研究人员开始关注频域处理技术,如Chen等人在2004年提出了一种结合DWT变换的LL小波系数生成水印信息的方法[3].该方法是水印技术和加密技术的融合.Omari等人在2005年提出了一种基于盲认证方式的鲁棒水印算法,力图获得较大的数字水印容量[4].传统水印算法的相关研究还出现了既非空域也非频域的第二代图像处理技术.如Wang等人所提出的基于Harris-Laplace检测算子以及伪Zernike矩相关知识的鲁棒水印算法[5],Xu等人基于零知识交互证明系统和位委托方案设计的算法[6],以及Zhao等人引入了RSA-PSS公钥签名机制[7]提高水印信息的性能.

由于这些传统水印算法还是无法避免图像信息不同程度地受损,因此有的学者用粒子群优化、克隆选择等智能算法对这些传统的水印嵌入算法进行了优化,以修正图像信息受损所带来的误差.Shih等人在频域处理技术的基础上引入了智能算法,提出了一种基于智能算法修正技术的脆弱水印,通过训练不同的取整方案获取样本集,并不断进化最终得到一个优化结果,以此提高水印的性能[8].类似的工作还有,Aslantas等人于2007年先后提出的一种基于克隆选择算法的脆弱水印方案、以及一种采用了粒子群优化算法的频域水印技术,并于2009年设计了基于遗传算法(GA)、微分进化(DE)等4种智能算法的脆弱水印方案[9].由于采用了智能优化算法,这些算法都拥有较好的误差修正效果,但同时存在着计算量过大,运算时间过长的缺陷.

与以上水印算法不同,本文提出了一种新的非嵌入式认证水印,并参照AACS标准的密钥管理机制提出了基于可信第三方的水印认证码.与智能算法不同的是,该算法不是修正受损的图像信息,而是利用可信第三方及水印认证码避免信息受损,保证原始载体图像的质量.实验结果证实,与常规的DCT域水印嵌入技术[10]相比,该算法对普通的图像处理操作(如锐化、噪声、反色处理等)具有更好的鲁棒性,能有效抵御JPEG压缩攻击,对几何攻击(如旋转、裁剪等)也具有一定的抵抗能力.

本文的结构安排如下:第1节介绍Sobel边缘检测的基本原理,第2节详细叙述非嵌入式认证水印算法,第3节是实验结果及性能分析,第4节总结本文算法,并展望下一步工作.

1 Sobel边缘检测

边缘检测是使用数学方法提取图像像元中具有亮度值(灰度)空间方向梯度大的边、线特征的过程.图像边缘检测大幅度地减少了数据量,并且剔除了不相关的信息,保留了图像重要的结构属性.有许多方法用于边缘检测,Sobel边缘检测是这当中的一个典型算法.

图1 Sobel边缘检测模板Fig.1 Sobel edge detection kernels

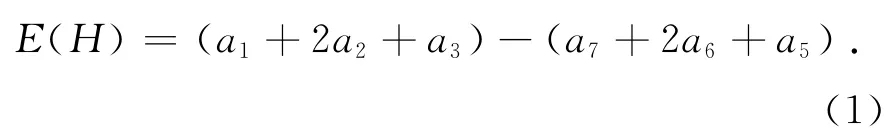

本文采用的Sobel边缘检测算法使用了水平、垂直、左对角线及右对角线4个方向的模板进行边缘检测.图1(a)表示的是某图像的输出像素点x及其8个邻接点a1,a2,…,a8.像素点x的4个Sobel边缘检测模板,根据图1(b)~(e)定义如下.

水平模板:

垂直模板:

左对角线模板:

右对角线模板:

以上4个模板分别表示了像素点x在模板对应的方向上的强度变化.用这4个模板变量计算输入像素点x的梯度:

设定一个阈值T,若 ▽g(x)>T,则认为输入像素点x是边缘点,否则将该点标记为非边缘点.

2 非嵌入式认证水印算法

2.1 认证码生成算法

本文提出的认证码生成算法基本思想是,使用8×8分块DCT变换技术将图像由空域转换到频域,随后提取各个分块的直流 (DC)系数,重新构建一个含有图像大部分能量的系数矩阵,利用Sobel算子对该矩阵进行边缘检测,并结合图像水印生成带有水印信息的认证码,在可信第三方注册并发布认证码信息.

假定原始图像大小为N×N,水印大小为(N/8)×(N/8),算法具体步骤如下:

第一步,YUV变换.根据颜色空间变换的通用公式(6),将原始图像从RGB格式转换成为YUV格式.

YUV 是编译true-color颜色空间(color space)的种类,“Y”表示明亮度(Luminance,Luma),“U”和“V”则分别是色度、浓度(Chrominance,Chroma).YUV通常用来描述类比讯号,现今已经在电脑系统上广泛使用.本文采用的是标准彩色测试图像,通常表达成红绿蓝(RGB)三基色模型,红绿蓝3个通道之间的相关性极大,并不适合数字水印的应用,但也有一些针对蓝色通道进行水印嵌入的研究.为了将算法应用于彩色图像,本文将图像变换成YUV格式,YUV格式的优越性在文献[10]中得到了证实.

第二步,构建DC系数图.将亮度分量Y进行8×8分块处理:

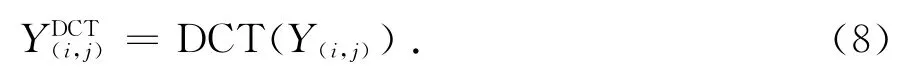

对各个亮度分块进行DCT变换:

提取各个DCT分块左上角的DC系数,构造DC系数图M:

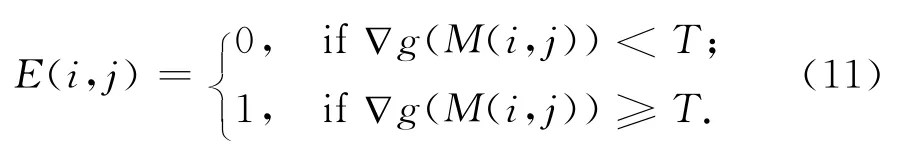

第三步,构建边缘图,获取准确的图像边缘特征信息.对DC系数图M进行Sobel边缘检测,根据公式(1)~(4)计算M图各点的4个方向模板,并根据公式(5)构建公式(10),计算各点的梯度:

其中,K =E(H)2+E(V)2+E(DL)2+E(DR)2.

确定某阈值T(根据实验来确定其具体值),比较梯度值 ▽g(M(i,j))与T 值,若 ▽g(M(i,j))≥T ,则点 M(i,j)被认为是边缘点;若 ▽g(M(i,j))<T,则点M(i,j)被认为是平滑点.根据公式(11)构建边缘图E,若系数图某点是边缘点,则相应位置的E中元素取1值,否则取0值:

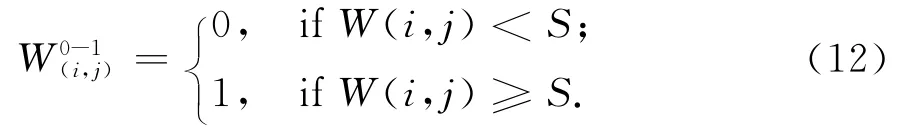

第四步,水印预处理.根据某阈值S将图像水印W 二值化,水印像素值在S值以下的置0,其余置1.为了尽可能简单,本文采用阈值为128,二值图像W0-1计算公式:

第五步,认证码生成.认证码V由经过处理的图像水印W0-1和边缘图E计算得出:

获取认证码后,将版权所有者信息ID,水印信息W,阈值T,认证码信息V在可信第三方进行注册并发布.

2.2 水印提取算法

本文提出的水印提取算法步骤与认证码生成算法类似,在从可信第三方申请获取认证码V后,计算得到水印信息的zigzag扫描值,并将像素值重新扩展至[0,255],得到水印图像.详细过程不再赘述.

3 水印抗攻击性能测试

3.1 边缘图阈值的确定

对DC系数图进行Sobel边缘检测时,边缘图阈值T将直接影响到输出的边缘图像的准确性,进一步影响到由边缘图和水印共同生成的认证码,从而影响算法的抵抗能力.为了得到合适的阈值,本文以图2中512×512大小的国际标准彩色测试图像lena及peppers进行实验,考察了不同T值之下,Sobel边缘检测的效果.实验结果如图3和图4所示.阈值T的最终取值介于最大和最小的DC系数值之间,本文取T=100作为初始值,以100为跨度,逐个递增.观察边缘检测效果,选取效果最佳时的T值作为阈值.比较数次实验结果发现,阈值T在1 300至1 900之间时,边缘检测的效果最佳,最能反映图像的边缘信息特征.综合比较了各个边缘信息的完整程度之后,本文最终决定采用T=1 600.

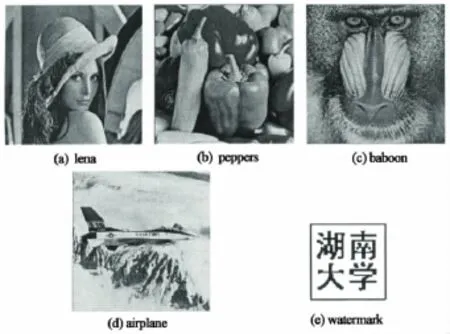

图2 测试图像Fig.2 Images for test

图3 各种阈值下lena的边缘检测效果Fig.3 Edge detection of lena during various thresholds

图4 各种阈值下peppers的边缘检测效果Fig.4 Edge detection of peppers during various thresholds

3.2 算法性能测试及分析

以图2中512×512大小的标准彩色图像lena和64×64大小的灰度图像水印作为测试数据,在经过本文算法处理后,对lena图像进行各种攻击.

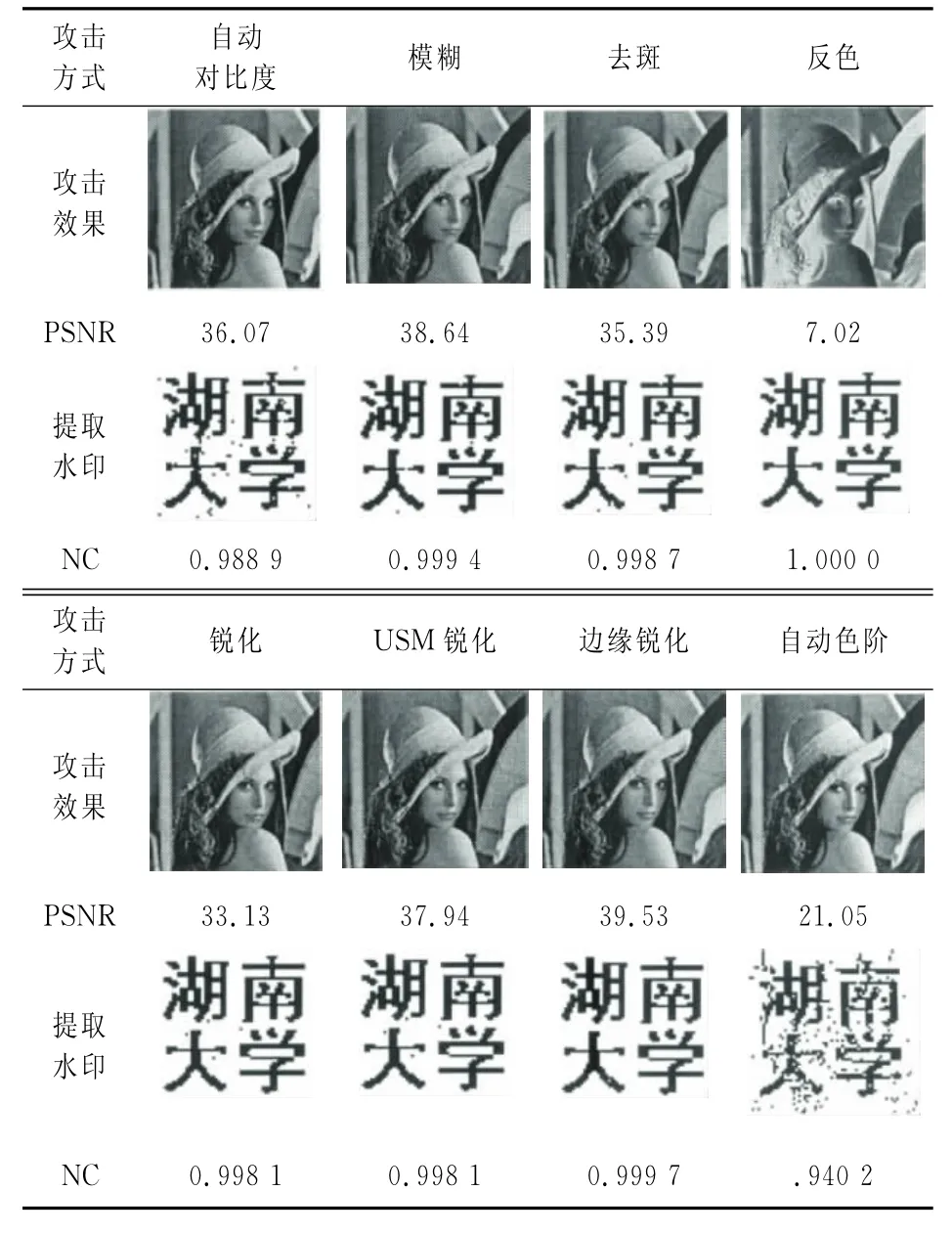

1)普通图像处理攻击:对lena图像进行各种普通图像处理攻击,水印提取的效果见表1.

表1 常见的图像处理攻击效果Tab.1 The effect of common image operations attacks

NC值(the Normalized Correlation value)是用来衡量水印的准确程度的,而PSNR值则用于对被攻击图像损坏程度进行估计,经过观察实验数据发现,本文算法对于高通滤波的抵抗能力稍弱,但图像水印仍可辨认,对于其他攻击如高斯噪声、反色及模糊处理等具有良好的鲁棒性,水印的NC值均在0.9以上.

2)几何攻击:对标准彩色lena图像进行几何攻击,实验结果记录在表2中.

表2 几何攻击效果Tab.2 The effect of geometric transformations attacks

对比实验结果,算法对于旋转攻击的抵抗能力一般,随着旋转角度的增大,NC值不断下降,由0.8以上降至0.6.对于裁剪攻击的鲁棒性则较为稳定,NC值保持在0.8至0.9.实验结果说明,算法对于几何攻击具有一定的抵抗能力.

3)JPEG攻击:对彩色lena图像进行不同质量因子下的JPEG压缩,得到的实验数据见表3.

表3 JPEG压缩攻击效果Tab.3 The effect of JPEG compression attack

实验结果证实,本文算法对于JPEG压缩攻击具有极好的抵抗能力,水印的NC值均达到了0.99以上.

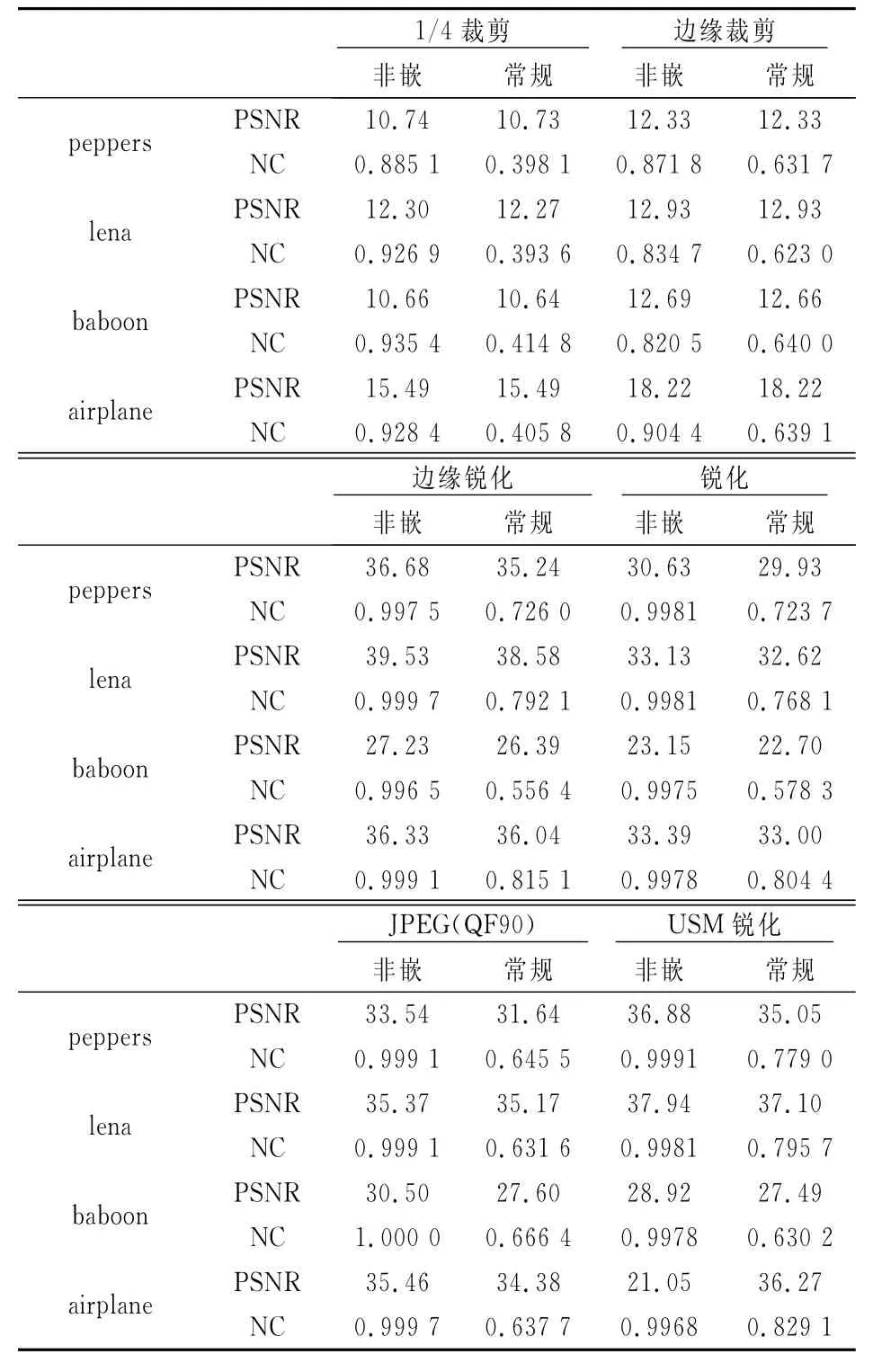

4)与常规DCT域水印算法[10]比较:文献[10]针对JPEG压缩攻击,提出了一种基于DCT域的水印算法,通过调和DCT系数,将水印嵌入到载体图像的低频部分,是一种典型的传统水印算法.分别采用文献[10]提出的常规DCT域水印算法和本文提出的非嵌入式水印算法,以图2中512×512大小的国际标准彩色测试图像lena,peppers,baloon,airplane以及64×64大小的灰度图像水印作为测试数据,进行实验.对经过水印算法处理的图像进行JPEG压缩、锐化、裁剪等各种攻击,通过比较图像水印的质量 (PSNR值)和准确性(NC值),对比2种算法对各种攻击的抵抗能力.

实验结果见表4,其中,JPEG(QF90)表示质量因子为90的JPEG压缩处理.观察实验结果发现,2种算法在遭受攻击时,PSNR值相近,NC值差异较大,本文的非嵌入式算法NC值较高,均在0.9以上,算法所提取的水印更准确,在抵御普通图像处理攻击及几何攻击方面,比常规DCT域水印算法具有更好的鲁棒性,在抵抗JPEG压缩攻击时,本文算法的优势更明显.

表4 非嵌入式算法与常规DCT域算法[10]鲁棒性比较Tab.4 Comparison between non-embedded and common DCT-based watermarking[10]

5)算法复杂度分析:本文中对数字图像DCT系数进行Sobel边缘检测,需要遍历所有像素点进行计算,时间复杂度为O(M×N),其中,M×N为图像的像素个数.

用边缘信息与水印进行运算,水印需经过Zigzag扫描,计算结果长度假定为L,该运算时间复杂度为O(L).

本文算法在引入了特征提取方法Sobel边缘检测技术的同时引进了频域处理方法DCT变换,通过反复实验获取了边缘图的阈值,获取了准确的边缘信息,取得了质量较高的认证码,从而提高了水印强度,得到了良好的实验效果.综合上述实验结论,该算法对于普通图像处理操作和几何攻击的鲁棒性得到了证实.

4 结 论

本文提出了一种新的基于边缘检测及频域变换技术的非嵌入式认证水印算法,不会对原始作品造成任何破坏,在有效地保护了作品版权的同时,也保证了作品的质量.算法通过采用Sobel边缘检测技术对图像的DCT系数进行计算处理,取得了含有水印信息的认证码,对普通的图像处理操作(如锐化、噪声等)、JPEG压缩攻击具有很好的鲁棒性,对几何攻击(如旋转、裁剪等)也具有一定的抵抗能力.然而,不在原始图像中嵌入水印对于算法本身来说,既是优势也是局限,尽管可以抵御各种针对图像本身的破坏性攻击,很好地进行版权认证,但在侵权追踪方面就无法与传统的水印技术相比,未来将针对这一局限做出改进.

[1] FRIDRICH J,GOLJAN M,BALDOZA A C.New fragile authentication watermark for images[C]//Proc IEEE Int Conf Image Processing(ICIP’00).New York:IEEE,2000:446-449.

[2] CHANG C C,LIN P Y.Adaptive watermark mechanism for rightful ownership protection[J].Journal of Systems and Software,2008,81(7):1118-1129.

[3] CHEN T H ,HORNG G,LEE W B.A publicly verifiable copyright-proving scheme resistant to malicious attacks[J].IEEE Transactions on Industrial Electronics,2005,52(1):327-334.

[4] AL-OMARI R S,AL-JABER A.A robust watermarking algorithm for copyright protection[C]//The 3rd ACS/IEEE International Con-ference on Computer Systems and Applications.New York:IEEE,2005:90-97.

[5] 王向阳,侯丽敏,杨红颖.基于图像特征点与伪Zernike矩的鲁棒水印算法研究[J].计算机研究与发展,2008,45(5):772-778.WANG Xiang-yang,HOU Li-min,YANG Hong-ying.A robust watermarking scheme based on image feature and Pseudo-Zernike moments[J].Journal of Computer Research and Development,2008,45(5):772-778.(In Chinese)

[6] 许文丽,于叶云,王育民.安全高效的水印认证协议[J].计算机研究与发展,2008,45(2):557-562.XU Wen-li,YU Ye-yun,WANG Yu-min.Secure and efficient protocols for watermark verification[J].Journal of Computer Research and Development,2008,45(2):557-562.(In Chinese)

[7] 赵险峰,李宁,黄炜.使用阈下信道的可逆R-S数字水印[J].计算机研究与发展,2009,46(1):100-107.ZHAO Xian-feng,LI Ning,HUANG Wei.Reversible R-S digital watermarking using the subliminal channel[J].Journal of Computer Research and Development,2009,46(1):100-107.(In Chinese)

[8] SHIH F Y,WU Y.Enhancement of image watermark retrieval based on genetic algorithms[J].Visual Communication and Image Representation,2005,2(16):115-133.

[9] ASLANTAS V,OZER S,OZTURK S.A novel clonal selection algorithm based fragile watermarking method[C]//Proceedings of the 6th International Conference on Artificial Immune Systems.Berlin:Springer,2007:358-369.

[10] LIN S D,SHIE S C,GUO J Y.Improving the robustness of DCT-based image watermarking against JPEG compression[J].Computer Standards &Interfaces,2009,32(1/2):54-60.