浅谈网考机房的管理与维护

2012-01-04曹现庆

曹现庆,袁 太

(山东广播电视大学莒县学院,山东 莒县 276500)

浅谈网考机房的管理与维护

曹现庆,袁 太

(山东广播电视大学莒县学院,山东 莒县 276500)

针对网络环境下,非法用户入侵和病毒破坏,介绍利用ghost软件和PXE技术,通过TFTP协议进行网络克隆,迅速实现系统恢复。并利用三层交换机的路由功能和VLAN划分技术实现对网考服务器和网络教室的有效隔离,解决了病毒和非法用户入侵的问题,保障了网考的正常进行。

系统恢复;TFTP;DHCP;Ghost软件;防火墙;虚拟局域网

随着中央电大基于网络考试从试点到逐渐普及,电大考试也有传统纸介考试向机考过渡,目前中央电大还没有一个统一平台来完成所有机考,各种考试都有自己的服务器配置和客户端软件要求,在今天网络传播迅速,病毒肆虐的形式下,考试系统随时都有瘫痪的危险,作为一名系统维护人员,如何保证系统稳定、安全的运行,显得至关重要。

电大的微机室除了为学员提供日常的培训和学习,主要用来完成每学期的机考。学员学习时通常会遇到各种各样的情况,如学员携带U盘考取文件,上网下载资源等,各种病毒入侵不可避免,计算机软件系统无意间会遭到误删或被病毒破坏,最令人头痛的是一台电脑感染病毒,所有电脑都不能幸免。而每学期的机考又对系统要求特别高,必须保证局域网畅通。所以每学期考试之前都要重新全部格式化电脑再安装系统,使管理人员苦不堪言,寻找一种快捷安全的系统维护方法势在必行。工作过程中我们主要解决两个问题:一是系统创建与恢复,二是网络安全。

一、系统恢复

目前我们通常采用的方法是建立硬盘保护或者一键还原。采用的技术有用硬盘保护卡、借用第三方软件,现在用的比较多是Symantec提供的ghost软件和各种还原软件。实现方法是将工作站硬盘实现分区管理,至少分成三个区,系统分区,只读分区,数据缓冲区盘。数据缓冲区只有在需要程序安装时和作为考场时才设置为读写模式。这样即使系统分区破坏,也可以用镜象文件及时恢复。

(一)技术原理

1.Ghost技术

该软件支持多种磁盘文件系统格式如 FAT16,FAT32,NTFS等,还能够对不支持的分区进行扇区对扇区的完全备份。Ghost系列分为两个版本,Ghost(在DOS下面运行)和Ghost32(在windows下面运行),两者界面相同,实现的功能也差不多,区别就是:ghost不能直接在windows下进行系统备份和恢复,需要借助启动盘转到dos介面下操作,Ghost32可以在windows下运行,但不能恢复Windows操作系统所在的分区。

Ghost常用功能介绍,启动ghost后在其主菜单中含有下列项目:Local:本地操作,对本地计算机上的硬盘进行操作。

·Peer to peer:通过点对点模式对网络计算机上的硬盘进行操作。

·Ghost Cast:通过单播/多播或者广播方式对网络计算机上的硬盘进行操作。

·Option:使用Ghost时的一些选项,一般使用默认设置即可。

·Help:一个简洁的帮助。

·Quit:退出Ghost。

其中Peer to peer和Ghost Cast选项只有当计算机上安装有网络协议的驱动时才可用,适用于网络安装。单机安装时只使用Local->Partion对分区进行操作即可(Lo-cal->Partion To Image:将一个或多个分区的内容复制到一个镜像文件中。一般备份系统均选择此操作;Local->Partion From Image:将镜像文件恢复到分区中。当系统备份后,可选择此操作恢复系统)。

单机安装比较简单,在ghost前要注意以下几点:1)安装系统前要断开网络,安装完毕及时安装杀毒软件、系统补丁,并进行系统优化。2)加载磁盘高速缓冲程序,以提高写盘速度。3)要在BIOS中进行硬盘参数设置,启用UDMA模式。

传统做法单机安装,然后每台电脑做镜象,每次考试前都要重新还原镜象。弊端是:随着电脑的利用率越来越高,操作起来麻烦,其次就是一台电脑感染病毒,要全部电脑重新单个还原。

进行网络安装时要借助PXE技术和FTFP以及DHCP两个网络协议来实现。

2.PXE技术[1]

Intel PXE技术是由美国Intel电脑公司开发的最新技术,其工作于客户端/服务器的网络模式,支持工作站通过网络从远端服务器下载环境映像文件,并由此支持来自网络的操作系统的启动过程。

3.TFTP(trivial File Transfer Protocol)[2]353:简单文件传输协议是TCP/IP协议族中的第二个文件传输协议,能以最小的开销进行文件传输,仅依赖于不可靠的,无连接的数据报文交付服务(UDP),提供了一个短小而简单的ftp的替代方案,由于它足够小,可以放到ROM中,在开机时获取一个内存映像。ROM中的程序称为系统自举(bootstrap)。使用TFTP的优点是允许自举代码执行时使用底层TCP/IP协议与操作系统使用的相同。因此,一台计算机可以从另一个物理网络中的服务器自举。

4.DHCP是 Dynamic Host Configuration Protocol(动态主机分配协议)缩写[2]313,允许服务器自动或动态地分配IP地址。

工作原理:终端请求服务器分配 IP地址,并利用TFTP协议下载一个启动包到本机内存执行,由这个启动包完成终端的基本设置,并通过ROM中的bootstrap引导安装

(二)操作步骤

第一步,在服务器端制作好.gho镜像文件,准备好工作站网卡(要求加装PXE启动芯片)的DOS环境下的驱动程序和协议配置文件。

第二步,然后运行ghost32—>ghost boot Wizard—>PC DOS—>TCP/IP Net work Ghost Boot Image添加对应网卡的驱动程序,生成后缀为.sys的文件(启动镜像文件),在该镜像文件中添加命令行:ghost– clone,mode=restore,src=@”ghost服务器端的会话名称文件”,dst=1—sure—rb。

第三步,运行PXE软件,添加启动镜像文件,生成PXE启动菜单文件.PXE文件。

第四步,首先将服务器网卡设置好IP地址、子网掩码、网关等。然后运行tftpd32.exe(DHCP服务器和FTP服务器软件,DHCP服务器负责给客户端分配IP地址,FTP服务器负责向用户端传送启动文件和GOST软件)。在这里要设置工作站IP的地址范围和起始地址(根据工作站台数)、以及子网掩码、启动菜单文件.PXE文件等。

第五步,打开GhostSrv.exe(这是GHOST服务器端软件,负责向客户端传送映像文件)。点“浏览”载入之前生成的服务器镜像文件(.GHO文件),点“磁盘”——“接受客户端”至此服务器端设置完毕。

第六步,设置工作站,首先开机进入BIOS将Onboard Lan Option Rom置为Enabled然后在boot sequence中将引导顺序中的1st boot device设置为Lan保存bios退出。工作站由LAN引导读取网络ghost的启动菜单文件PXE文件进入GHOST客户端—>Ghost Cast(GHOST广播)—Multi Cast(多播)—> Ghost Cast Session Name to Join (ghost服务端输入的会话名称)—>点OK后按提示下一步.客户端设置完成。

第七步,在服务器端点“发送”。至此整个设置完成。注意,需要克隆的所有电脑必须硬件配置一致,克隆过程局域网畅通,且保证不能断电,否则可能造成系统崩溃。

二、网络安全

网络安全包括设备安全和数据安全两个方面,具体指通信设备、计算机设备和各种软件和数据受到保护,不受偶然的或者恶意的攻击而遭到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。为保证网络的安全我们一般采用如下防范措施:

(一)配置防火墙

防火墙是一种隔离控制技术,通过预定义的安全策略,对内外网通信强制实施访问控制,防止外部网络用户以非法手段通过外部网络进入内部网络、访问内部网络资源,保护内部网络操作环境的特殊网络互连设备。它是提供信息安全服务,实现网络和信息安全的基础设施。

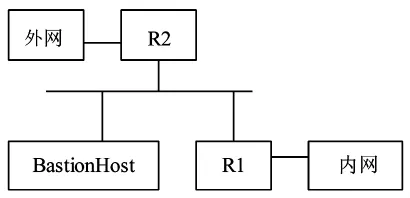

常用的防火墙技术有包过滤技术、状态检测技术、应用网关技术。这里我们通过路由器的分组过滤功能来实现包过滤。下图是用两个路由器和一个堡垒主机实现的防火墙[2]:

如上图,网络将这些路由器(Router)和堡垒主机(bastion host)互联,路由器Router2实现外部屏障,该路由器过滤所有的通信量,除非数据报的目的站是堡垒主机。路由器Router1实现内部屏障,隔离互联网的其它部分与外部世界。它阻拦所有的数据报,除非数据报来自堡垒主机。

使用防火墙可以最大限度的保护内网的安全。但防火墙是一种被动式的防护手段,只能对本身所知道的网络威胁起到作用,而对来自外部网络的攻击却无能为力,对病毒防护比较弱。在构建安全局域网络的过程中,防火墙作为第一道安全防线,必须与其它方法如数据加密技术、防病毒技术等结合才能最大限度的保护网络安全。

(二)借助可网管交换机和vlan[3]隔离技术实现访问控制

可网管交换机又称为智能交换机,简单的说就是能对数据的地址、端口、协议类型、服务等进行过滤,通常还拥有VLAN划分功能。常见的病毒端口如135、136、137、138、139、1434、80、445、1025、2745、3127、6129、3389、123等我们都可以在三层交换机或路由器中用如下命令来屏蔽

rule deny udp destination-port eq tftp

rule deny tcp destination-port eq 135

rule deny tcp destination-port eq 137

rule deny udp destination-port eq netbios-ns

rule deny tcp destination-port eq 138

………….

常见的ARP病毒可通过端口绑定来防范:mac+ip+ vlan+port

VLAN隔离技术,其实VLAN即虚拟局域网(Virtual Local Area Network的缩写),是一种通过将局域网内的设备逻辑地而不是物理地划分成一个个网段从而实现虚拟工作组的新兴技术。VLAN是为解决以太网的广播问题和安全性而提出的,它在以太网帧的基础上增加了VLAN头,用VLAN ID把用户划分为更小的工作组,限制不同工作组间的用户二层互访,每个工作组就是一个虚拟局域网。一个VLAN内部的广播和单播流量都不会转发到其他VLAN中,从而有助于控制流量、减少网络风暴、简化网络管理、提高网络的安全性。

VLAN的划分方法很多,根据端口来划分VLAN的方式仍然是最常用的一种方式。

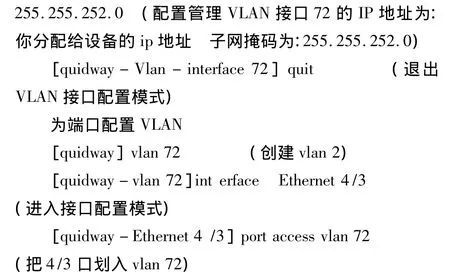

如把电大整个网络都划到了vlan 72中从而和其它网段有效分离出来,便于管理,以华为3526为例,假设电大交换机是通过eth4/3连接,设置如下:

使用超级终端登陆

这样电大的所有电脑都在vlan 72这个网段了,从而有效限制广播范围,并能够形成虚拟工作组,实现动态管理网络。

(三)在处理内网和外网时,可采用下述方法

方法1:服务器配置双网卡,一个连外网,一个连内网相当于把服务器配置成了路由器的功能。

外网固定IP,内网可以另外设置一个IP段,开通DHCP功能连接到HUB上去,内网机器即可自动获得IP地址。地址池如:192.168.0.1——255,使用外网时右击连接外网的那个网卡的“本地连接”打开“属性”单击“共享”即可,不想让HUB连接的机器访问外网,把共享去掉即可。

方法2:只要加一条表态路由就行了。具体操作步骤,单击“开始→运行”,输入“CMD”,在打开的命令行窗口中敲入以下命令:

route add“内网的网络地址”mask“内网的掩码”“内网网卡地址”netric 2 if“内网网卡地址”。

通过这种方式可以减少病毒直接入侵的机会,当然任何方法都不是一劳永逸的,特别是现在网络发展迅速,攻击手段多样,除了运用防火墙、vlan划分技术外还要经常给系统安装最新补丁,更新杀毒软件。重要数据一定要做备份,如基于网络考试的的服务器,都至少要准备一台备用机,如果出现异常立即更换备用服务器。考前都要模拟,把所有可能出现的情况提前解决。

网络在不断发展,技术在不断更新。电大发展离不开计算机网络,作为一名系统管理人员,深知系统维护的复杂性、不可预见性。只有不断加强业务学习,总结经验,取长补短,将新的技术和理论应用于计算机网络的维护和管理中,才能跟上时代的步伐,使计算机管理更加科学化、规范化。

[1]颜绍猛.基于PXE技术的网络克隆[J].北京:硅谷,2008(18):48-49.

[2]Douglas E.comer.用TCP/IP进行网际互联[M].林窑,等,译,北京:电子工业出版社,2001.

[3]陆魁军.基于Cisco路由器和交换机[M].北京:清华大学出版社,2007.

TP393

A

1008—3340(2012)03—0043—03

2012-06-01

曹现庆(1974-),山东广播电视大学莒县学院讲师,学士学位,研究方向为计算机网络。