分布式应用安全策略集中化管理实现方法

2011-03-11杨明郭树旭

杨明,郭树旭

(1.吉林大学电子科学与工程学院 长春 130012;2.中国移动通信集团公司 北京 100032)

分布式应用安全策略集中化管理实现方法

杨明1,2,郭树旭1

(1.吉林大学电子科学与工程学院 长春 130012;2.中国移动通信集团公司 北京 100032)

随着通信网络建设规模的加大,分布式应用系统关联程度也日益加深。如何通过安全策略管理,提高系统安全整体管理能力是信息安全建设中的重要任务之一。本文提出了一种分布式安全策略集中化管理的实现方法,从体系框架、系统架构、实施方法等方面进行了详细的阐述。将原本分散在各领域的网络和信息安全策略进行集中化管理,进一步发挥集中化管理效率的优势,满足当前分布式应用环境对信息安全整体性、协同性的需求。

安全策略;网络安全;集中化;分布式应用;信息系统

1 引言

随着通信技术的不断发展,通信网络的规模越来越大,分布式应用系统集中化管理是发展的趋势,安全策略管理是应用系统安全管理的核心[1]。分布式应用安全策略的分散管理加大了系统安全管理的难度,已经不能适应信息安全管理的需要。因此,随着分布式应用系统关联程度的不断加深,必须对分布式安全策略进行科学管理和控制,才能保障网络安全运行。本文提出了一种分布式应用安全策略集中化管理方法,通过将原本分散在网管、计费、信息系统等领域的网络和信息安全策略进行集中化管理,进一步发挥集中化管理的效率,为打造优秀的、统一的、整体化的网络和信息安全体系夯实了基础。

2 安全策略集中化管理体系框架

2.1 体系框架

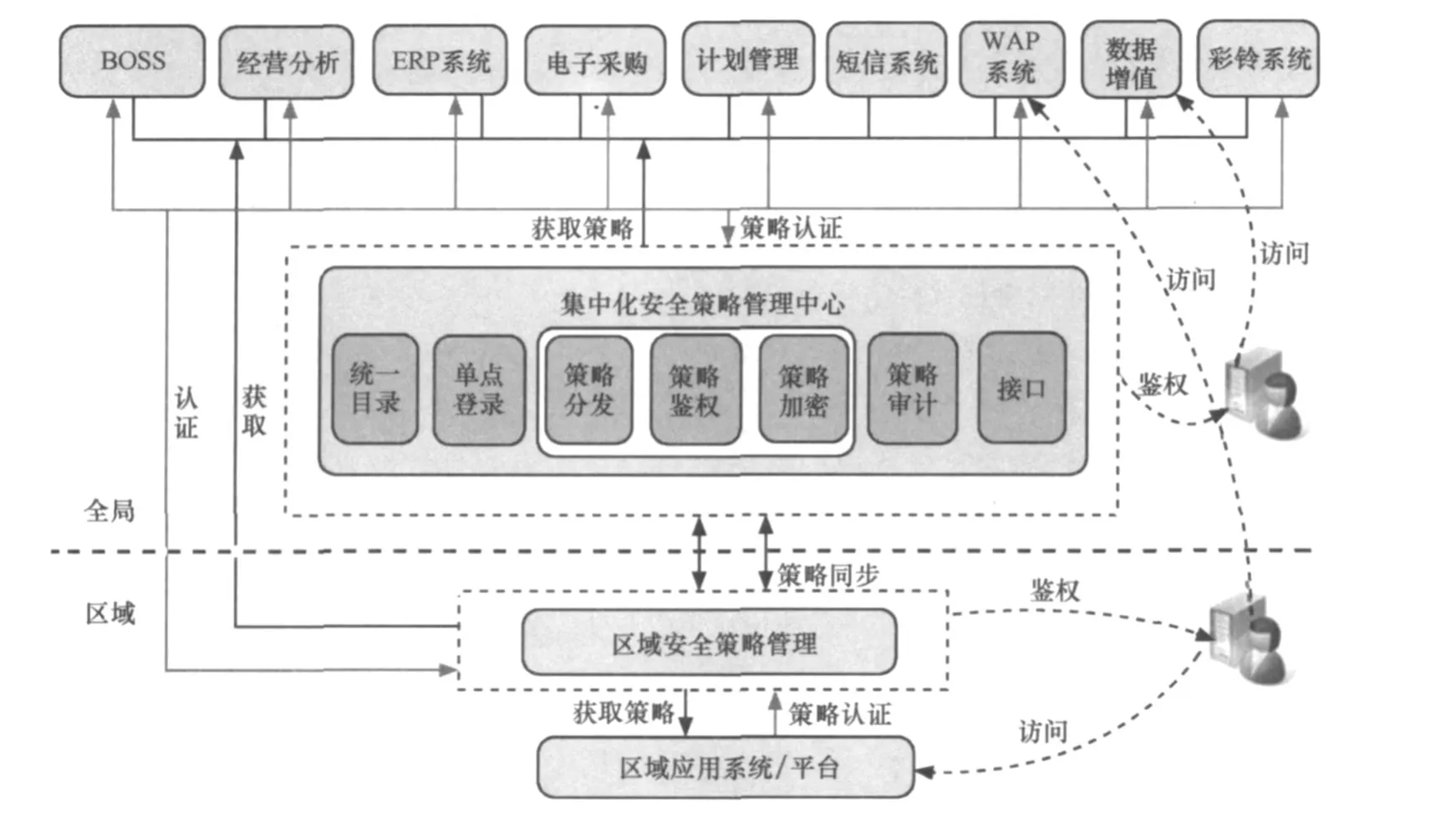

网络与信息安全策略集中化管理以安全战略目标为中心,制定整体安全策略框架,包括安全标准体系、安全技术体系、安全组织体系、安全运维体系,从组织、标准、技术、运维4个层面确保安全战略目标的实现,以适应多业务、多流程、多系统安全管理的需要。安全策略集中化管理体系框架如图1所示。

2.2 核心流程

图1 安全策略集中化管理体系框架

以体系架构为基础,以面向风险的安全评估为始点,通过信息资产调查、网络拓扑结构绘制、弱点和风险分析、安全区域等级评估,结合网络及系统弱点和等级化保护要求,对影响安全的风险点从安全域、弱点、威胁等方面进行评估,完成多平台、多系统、多业务管理的安全策略梳理,构建和设计整体安全管理策略和流程。

安全策略实施的工作范围包括业务支撑系统(BOSS、客服系统、经营分析系统)、网络支撑系统(话务网网管、IP网网管、信令监控、电子运维系统)、管理信息系统(ERP、电子采购、计划管理和OA)和数据业务系统(短信系统、WAP 系统、CMNet、GPRS、数据增值业务系统等)。

3 安全策略集中化管理系统架构

通过构建安全策略集中化管理体系框架,梳理安全策略核心流程以及对用户、认证方式的集中和整合,完成对业务支撑、短信系统、ERP系统、电子采购、计划管理等安全策略的梳理,形成安全策略集中化管理系统架构。集中化安全策略管理系统架构如图2所示。

系统架构中设立集中安全策略管理中心,具备策略身份认证、鉴权、分发、加密等功能,对全网安全策略进行统一管理。可引入机器学习算法动态生成安全策略的配置方式,方便安全策略在系统中的实施和应用[2]。为加快安全策略管理效率,可设立区域安全策略信息分中心,与集中安全策略管理中心进行策略同步,辅助其进行分区域管理。安全策略管理中心使全网安全得到统一管理,资源得到统一调度,极大地保障了网络安全。

图2 集中化安全策略管理系统架构

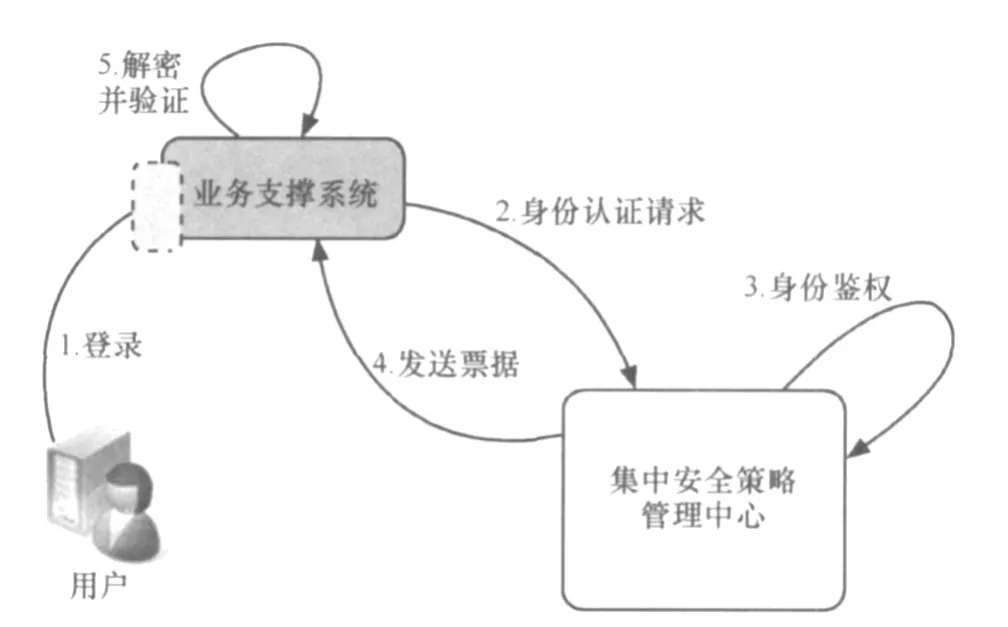

当用户访问应用系统时,由集中安全策略管理中心或区域分中心提供统一的、集中的安全策略管理服务,包括身份鉴权、分配用户权限等,通过鉴权后,用户根据安全策略管理中心加密安全策略会话票据访问应用系统,安全策略认证一般流程如图3所示。

图3 集中化安全策略认证流程

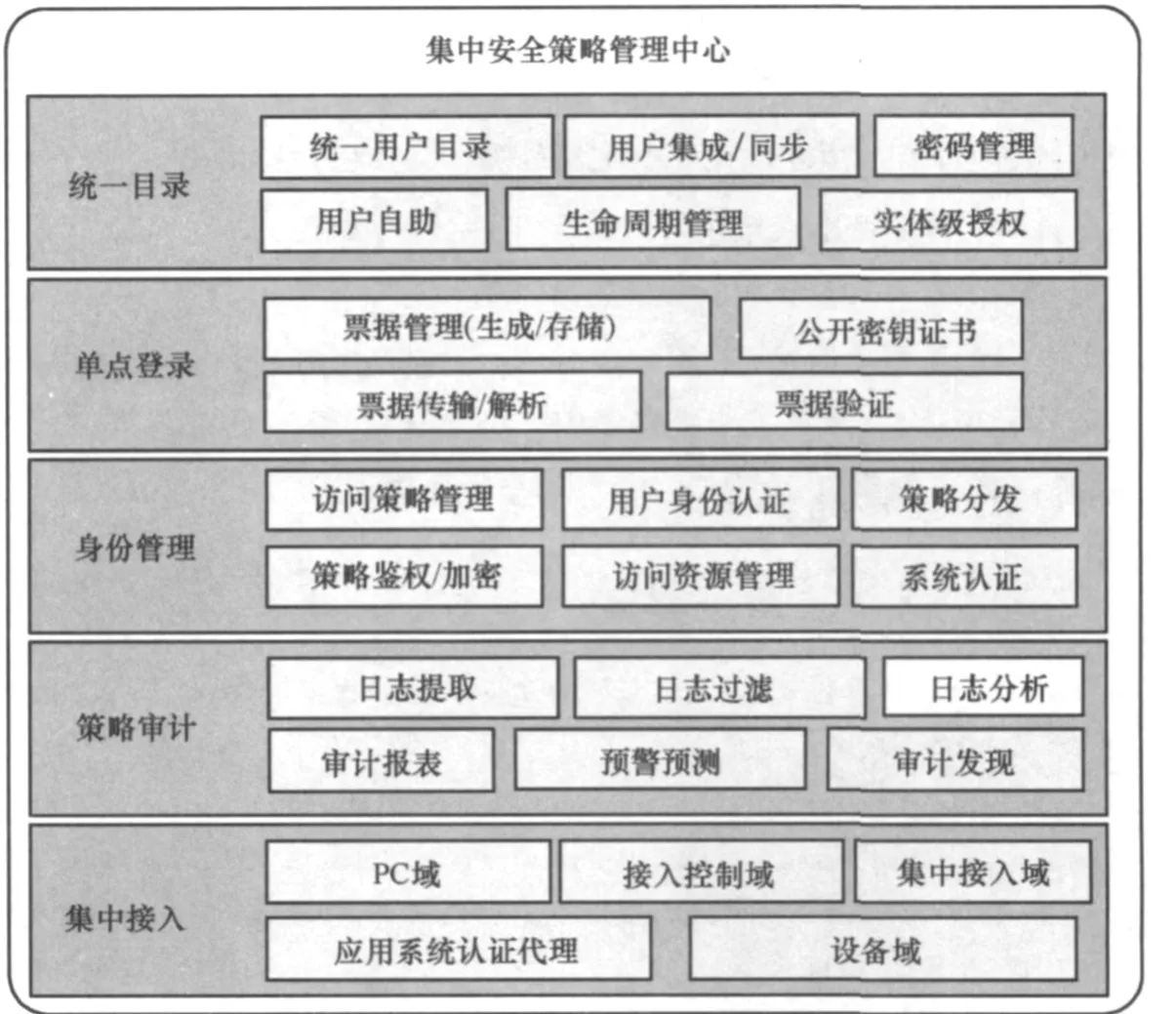

安全策略管理中心与各业务系统的接口程序采用SOA架构的部署方式,一方面,能够支持不同体系架构、不同开发语言、异构网络环境下的各应用系统的集成,提高平台的标准化和集成化,并且不会因局部节点出现故障而影响全局业务,也提高了平台的稳定性和可用性;另一方面,各应用系统开发、维护、管理等接口更加快捷、方便,如开发新的应用系统时,可以直接使用集中认证服务,简化开发流程。集中安全策略管理中心功能包括统一目录、单点登录、身份管理(含访问策略管理、策略分发、策略鉴权、策略加密等)、策略审计、集中接入等部分[3,4],如图4所示。

(1)统一目录

通过规范用户信息,建立全国统一的用户目录,实现与全国性应用系统的用户同步,实现对用户基本信息和生命周期的管理,为安全策略集中化管理奠定基础。

(2)单点登录

建立基于全国统一密码认证的平台,提供统一的SSO及票据服务。用户在访问不同应用时,只需要登录一次,即通过一个应用中的安全验证后,访问其他应用时,无需重新登录。

(3)身份管理

通过统一的身份认证平台,为用户提供安全认证。集中认证管理是将安全策略统一管理,对不同业务应用系统、主机系统、网络设备统一授权,规范应用系统的认证方式,达到提高整个系统的整体性、可管理性和安全性的效果。

(4)策略审计

采集安全策略执行中产生的各种日志 (包含账户活动、操作行为、数据库执行等),通过配置收集策略对采集到的数据进行分析,判断安全策略的执行是否符合规定,发出告警和报表信息。

(5)集中接入

通过集中接入平台,实现不同体系架构、不同开发语言、异构网络环境下的各应用系统的集成,为各应用系统服务器和信息平台提供数据交互的接口,降低集中管理数据的复杂性。

4 安全策略实施方法

以安全策略集中化管理体系框架为基础,推进安全标准体系、安全技术体系、安全组织体系、安全运维体系建设,为安全策略集中化实施奠定基础。

(1)安全组织体系

安全组织体系是安全策略实施的关键,主要负责网络及应用系统的安全策略、制度、规划的制订和实施,确定各种安全管理岗位和相应的安全职责,协调安全策略实施中的分工和合作,保证安全战略目标的实现。

图4 集中安全策略管理中心功能

(2)安全标准体系

对全网应用系统的信息安全管理工作标准进行梳理,在人员、组织、技术、流程等各个方面建立安全管理制度和管理标准,制定安全策略标准体系和工作实施细则,形成较完整的安全标准体系。

(3)安全技术体系

安全策略得以有效实施,安全技术体系是基础。安全技术体系覆盖鉴别、认证、访问控制、内容安全、冗余和恢复以及审计5个部分,通过技术手段实现安全策略分发、鉴权、加密、审计、接入等集中化管理能力。

(4)安全运维体系

安全运维体系是全网安全策略集中化的执行和保障环节。通过构建基于SOA架构的集中安全策略管理中心,实现安全事件监控、安全预警、风险管理以及策略管理的集中化、可视化、可控化、可量化。

5 结束语

网络规模不断扩大,分布式应用日趋复杂,网络安全工作的重要性也与日俱增。安全策略管理是网络安全管理的核心,分布式安全策略管理不仅增加了系统间大量的协调工作以及开发难度和成本,在一定程度上也降低了系统整体安全性。

通过建立集中安全策略管理中心,针对全局制定整体的、协同的安全策略,满足了跨应用、跨系统、跨平台统一安全管理的需要,降低了安全管理的复杂性,提高了安全管理的效率;通过建立区域安全策略管理中心,实现集中安全策略管理中心的安全策略的分发、同步和区域化自治管理,使得各个自治域的服务器压力得到了有效分流,提高了安全策略管理的及时性和多样性;通过建立完善的安全策略管理体系,形成安全策略集中化统一流程、统一组织、统一IT支撑手段,为网络和信息安全管理奠定基础。

1 Matt Bishop.计算机安全:艺术与科学.北京:清华大学出版社,2004

2 Yang Ming,Guo Shuxu.Research and realization of security policy in IPSec based on ID3 algorithm.In:1st International Conference on Multimedia Information Networking and Security(MINES 2009),2009

3 Sandhu R S.Role activation hierarchies.In:Proceedings of the third ACM/NIST role based access control workshop,fairfax,virginia,USA,ACM Press,October 1998

4 杨明,高翔.中国移动风险管控信息化的探索与实践.电信技术,2009(6):61~64

5 黄元飞,栗欣.网络与信息安全标准研究现状及热点问题探讨.电信科学,2008,24(1)

6 陈健.软交换网络安全威胁和需求浅析.电信科学,2008,24(1)

7 杨武.IMS网络安全机制探讨.电信科学,2008,24(1)

8 孙宁,张兴明,朱珂.IPSec安全策略数据库研究及其硬件实现方案.电信科学,2008,24(3)

9 王潮,贾翔宇,林强.基于可信度的无线传感器网络安全路由算法.通信学报,2008,29(11)

10 薛楠,周贤伟,刘涛等.基于簇的分布式认知无线电网络安全体系结构.电信科学,2008,24(11)

11 姜延吉.多运营商环境下通信网络安全的实现.电信科学,2008,24(11)

12 郑志彬.信息网络安全威胁及技术发展趋势.电信科学,2009,25(2)

13 高天寒,郭楠,朱志良.基于动态策略的分布式移动IPv6网络安全管理机制.通信学报,2009,30(1)

14 王帅,沈军,金华敏.电信IPv6网络安全保障体系研究.电信科学,2009,25(7)

15 李润恒,贾焰.在网络安全事件流中异常检测的方法.通信学报,2009,30(12)

16 刘外喜,唐冬,胡晓等.6LoWPAN网络安全问题的分析.电信科学,2010,26(4)

A Centralized Management Method of Security Policy in Distributed Application System

Yang Ming1,2,Guo Shuxu1

(1.College of Electronic Science&Engineering,Jilin University,Changchun 130012,China;2.China Mobile Communications Corporation,Beijing 100032,China)

With the development of communication network scale,the connections between the distributed application systems are increasingly deepening.How to strengthen the security policies management,and enhance entire network information security management ability is an important task in the system’s construction.This paper presents a centralized security policies model based on the distributed environment,and explains the centralized security policies management framework,the centralized system management structure,the security policies implementation method in details.Through centralized the security policies in every field of distributed application systems,it can improve the management efficiency and satisfy the unified,collaborative security policies management needs.

security policy,network security,centralized,distributed application,information system

2011-05-11)