移动计算技术及其应用

2010-12-27樊丽杰杨会丽张代立

樊丽杰,杨会丽,张代立

(1.河北经贸大学研究生院河北石家庄 050000;2.河北经贸大学经济管理学院,河北石家庄 050000)

移动计算技术及其应用

樊丽杰1,杨会丽2,张代立2

(1.河北经贸大学研究生院河北石家庄 050000;2.河北经贸大学经济管理学院,河北石家庄 050000)

介绍了移动计算的相关知识,总结分析了移动计算技术的研究热点及发展趋势,并对移动计算在电子商务中的应用做了重点阐述。

移动计算;移动电子商务;综述

随着计算机技术和通信技术的迅猛发展及用户对网络应用的更高需求[1],一种新的计算模式——移动计算(Mobile Computing),随之产生。国外早在20世纪80年代后期就开始了对移动计算模式的研究,我国从20世纪90年代,也展开了这方面的工作[2]。移动计算是分布式计算在移动通信环境下的扩展与延伸,是计算技术的一个重大进步。随着3G、4G技术的应用,移动计算在理论、技术、产品、应用、市场等多个层面获得了飞速发展,成为当前计算机技术的前沿领域。

移动计算就是应用便携式计算设备与移动通信技术,使用户能够随时随地的访问因特网上的信息或能够获取相关计算环境下的服务[3]。一个移动计算系统由移动终端、无线网络单元(Mobile Unit,MU)、移动基站(Mobile Support Station, M SS)、固定节点和固定网络连接组成。移动计算系统的示意图如图1[4]。

图1 移动计算系统示意图

其中,固定网络构成连接固定节点的主干;固定节点包含通常的文件服务器和数据库服务器; M SS是一类特殊的固定节点,它带有支持无线通信的接口,负责建立一个MU,MU内的移动终端通过MU与MSS连接,进而通过M SS和固定网络与固定节点(固定主机和服务器)以及其他移动计算机(或移动终端)通信。

1 移动计算模型与关键技术

1.1 移动计算模型

计算模型即计算机系统完成计算所必须遵循的基本框架和原则。因为移动性所带来的设备断接性、通信与计算的非均衡性等特殊点及节能性等特殊要求,移动计算模型与分布式计算模型相比有明显不同,需增加对移动性和弱连接性的支持。移动计算模型要解决的核心问题是确定移动终端与服务器的功能如何分配及根据需要怎样进行动态调整。

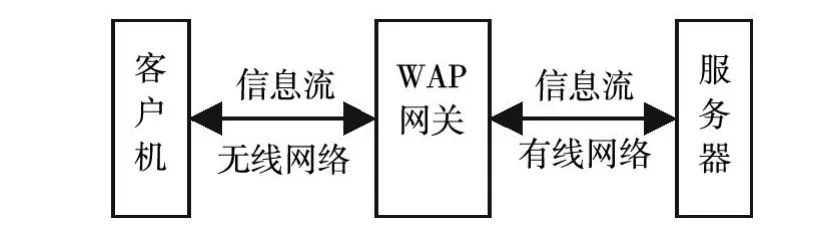

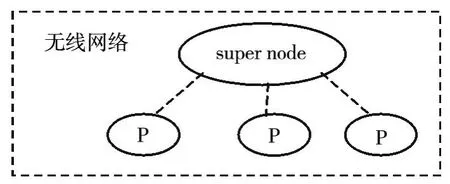

移动计算模型主要分为三类[5]:移动客户/服务器模型(图2)、移动P2P模型(图3)和移动A-gent模型(图4)。在移动客户/服务器模型中,资源主要集中在服务器上,客户端与服务器的信息交换主要通过远程过程调用(RPC),这种模型中服务器容易成为瓶颈,可通过在服务器与客户端之间添加代理来提高系统性能。移动 P2P模型弱化了服务器的概念,系统中的各个节点不再区分服务器和客户端的关系,每个节点既可以请求服务,也可提供服务,这种模型避免了服务器瓶颈、单点失效等问题,但要求尽快发现对等体并建立联系在移动环境中难度较大,且在瘦客户机上难以实现。在移动Agent模型中,移动Agent与移动环境有天然的匹配性,可迁移到资源主机上执行任务,然后把结果带回到客户端,使得中间过程的远程通信与信息交换减少。在减少网络延迟、支持轻载移动设备、异步信息搜索、数据访问能力方面具有其他移动计算模型不可比拟的优势。

图2 移动客户/服务器模型

图3 移动P2P模型

图4 移动Agent模型

1.2 移动计算关键技术

用户对网络应用的更高需求是移动计算模式出现的必要性,同时,现有通信技术的发展使移动计算产生并为人类生活带来方便成为可能。与传统的及时模式不同,移动计算的计算终端随用户处于不断的移动中,人们希望这样的移动不会影响正常使用,甚至要求随地点的不同,移动计算要提供基于位置的服务。但移动计算的计算终端是在无线网络中为用户服务,在用户移动过程中涉及到终端电源能力有限、网络条件多样、网络通信非对称等问题,因此,移动计算还有很多技术难题要攻克。移动计算的关键技术主要有:移动计算通信协议、情景感知、移动计算环境、应用任务迁移方法、移动计算软件支撑平台及移动过程中的信息安全等[3]。

1.2.1 移动计算通信协议

移动计算的特殊运行环境使得它需要有不同于传统计算模式的通信协议来支持。下面介绍几种典型的移动计算通信协议。

(1)简单对象访问协议(SOAP)

简单对象访问协议(SOAP)基于可扩展标记语言、用于在Web上交换结构化和类型信息,包括四个部分:SOAP封装,定义了一个框架,用于描述消息的内容、来源、目的地所要发生的行为; SOAP编码规则,用于表示应用程序需要使用的数据类型的实例;SOAP PRC表示,用于表示远程过程调用和应答的协议;SOAP绑定,使用底层协议交换信息。

SOAP协议的目的是为了传输数据。但由于网络传输的复杂性及不确定性,信息传送过程中的安全问题难以保证。为解决这一问题,可以在SOAP协议中引入相应的安全机制,采用SOAP扩展来实现 SOAP消息的加密与解密,保证SOAP消息的安全保密性。

(2)IEEE 802.11协议

IEEE 802.11协议是 IEEE 802工作组于1999年8月为无线局域网(W TLS)提出的协议标准,同年9月又提出了工作于2.4GHz频段和5GHz频段的高速率协议标准IEEE 802.11b和IEEE 802.11a,使无线局域网的传输速率由原来的2M b/s分别提高到11M b/s和54M b/s。2003年6月提出的IEEE 802.11g标准,进一步将工作于2.4GHz频段无线局域网的最高传输速率提高到了54M b/s。IEEE 802.11M AC采用虚拟载波检测机制来提高协议性能。

该协议负责信道分配、协议数据单元寻址、组帧、检错和分组的分段与重组,支持A d Hoc组网方式,在无线A d Hoc网络媒体接入控制协议的研究中受到广泛关注。

(3)蓝牙协议

蓝牙技术规范是蓝牙特殊兴趣小组(SIG)制定的。在使用通用无线传输模块和数据通信协议的基础上开发交互式服务和应用,多用于便携式通信设备。制定蓝牙技术规范的目的是使符合该规范的各种应用之间能够互通。

(4)无线应用协议(WAP)

无线应用协议(WAP)结合移动通信技术和Internet技术,提供了一套开放、统一的技术平台,从而使用户利用移动设备很容易访问和获取以统一的内容格式表示的国际互联网或企业内部网信息和各种服务。

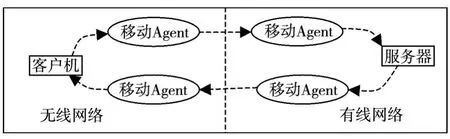

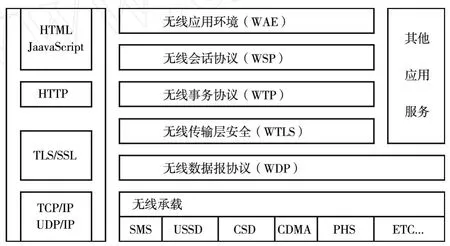

WAP协议不是只有一个协议,而是一个协议栈,它与现有的有线网络中的www协议类似,只是针对无线通信的特殊性做了相应改进。WAP体系结构如图5所示[6]。

图5 WAP体系结构示意图

1.2.2 情景感知

移动计算用户在移动过程中所处的情景会变动,情景感知技术主要解决移动计算如何为移动的用户提供基于其所处情景的服务,也就是使用户处于一个智能空间中,移动计算能根据用户所处情景的不同提供不同的服务。

情景感知技术基于人工智能研究中的认知模型,情景包括任何用于表征实体状态的信息,情景感知包括利用情景的融合计算向用户提供适合于当时状态的信息或服务,并据此做出决策和自动提供相应的响应或服务。情景感知系统分为感知、推理和行为三部分:感知部分提供获取物理世界信息或数据(知识),计算机系统使用获取的知识进行决策并选择最合适的反应动作;推理部分负责用基于知识的方法表示和处理感知部分捕获的情景信息;行为是系统基于情景信息推理采取的相应动作。

1.2.3 移动计算环境

移动计算环境是一个由物理空间和信息空间共同组成的复杂环境,该环境的搭建是移动计算为用户提供服务的基础。简单的说,该环境主要包括移动终端(手机、PDA及便携电脑等)、无线网络、嵌入式构件(嵌入式微处理器等)、应用于移动计算设备的操作系统(嵌入式Linux、W indow s CE、Symbian等)、中间件(位于操作系统与应用程序之间,通过提供应用程序接口屏蔽系统中硬件、网络、操作系统等方面的差异,为应用程序提供统一的运行平台[7])、移动IP技术(移动 IPv4、移动IPv6)等。

1.2.4 无缝迁移技术

无缝迁移技术的研究目的是随着用户的移动,用户的多媒体任务可以在多个移动终端上或不同软件环境中自由迁移,但不影响或很少影响用户的使用。

无缝迁移本质上就是要求用户任务在移动过程中,与该任务相关的历史信息、上下文信息也随着移动,并且用户周围可用的计算环境和软件资源也动态地发生着适应性的变化。无缝迁移的功能需求主要体现在连续性上,连续性指无缝迁移可以暂停,也可以继续,但不能丢失程序的历史信息。张德干等叙述了Mobile Agent在无缝迁移技术中应用[8];刘敏等分析总结了异构无线网络中水平切换和垂直切换算法[9]。迄今为止,无缝迁移研究中最有影响的两个计划是美国麻省理工学院的Oxygen研究计划和卡耐基梅隆大学的Aura研究计划。

1.2.5 移动计算平台

移动计算环境中网络和终端的异构、人的移动、大量无线设备的应用等问题,对移动计算平台提出了更高的要求,目前移动计算平台的主流平台有无缝迁移支持平台、军用移动计算平台、移动游戏平台及M IT的M etaglue/Rascal/Hyperglue等相关平台。

1.2.6 移动计算的信息安全

移动计算技术使得用户可以随时随地发送和接收数据,但是,其环境的开放性和用户的移动性使得其对安全的要求更高。此外,用户终端的存储能力相对较小,解决方案需要在功能和所占内存容量方面要有一个更好的权衡。

为建立开放环境下移动计算系统的安全体系,要从数据机密性、数据完整性、节点认证、安全路由和访问控制等多个角度对移动计算系统进行深入研究,确保在保护移动计算信息安全的同时,也要保证服务质量(QoS)[10]。目前移动计算的安全策略主要有以下几种:基于共享密钥认证体制的移动计算安全方案:实现双向认证、区域隐藏及数据加密,具有较高的实现效率,能够在保证QoS的前提下实现安全认证[11];基于移动代码的安全策略:从移动代码的角度解决移动计算系统的安全问题[12];基于信任管理模型的移动计算的安全策略:可以评估移动节点的信任值并负责其移动性的管理,对简单恶意节点和合谋欺诈有很好的抵抗作用,是移动计算环境下一种比较有效的安全策略[10]。

2 移动计算的应用

面向普适服务的移动计算技术的目标是使任何人可以随时随地的访问感兴趣的信息或得到任何所需要的服务。移动应用多种多样,下面对几种典型的应用做详细阐述。

2.1 移动电子商务

2.1.1 移动电子商务的定义

移动电子商务就是利用手机、PDA及掌上电脑等无线终端进行的B2B、B2C或C2C的电子商务。移动电子商务将因特网、移动通信技术、短距离通信技术及其它相关技术结合,使轻便、功能强大的移动终端可以作为用户的电子钱包、信息库、电子信用卡等而存在,极大的方便了用户的生活和工作[13],移动电子商务交易简图可参照图6所示。移动电子商务在给用户带来方便的同时,其安全问题的解决也面临更严峻的挑战。

2.1.2 移动电子商务的安全问题

(1)安全分析

移动电子商务的不安全因素主要来自移动移动终端、无线接口和移动网络三方面:移动终端的不安全因素主要表现在用户身份、账户信息和认证密钥等方面;无线接口中的不安全因素主要表现在任何具有适当无线设备的人都有机会通过窃听开放的无线信道获得其中传输的信息;网络端的不安全因素主要表现在无线网络中的信息传输、网关对信息的转换及有线网络中的信息传输均有可能将消息暴露,对移动电子商务的安全交易造成威胁。

(2)解决方案

现有的移动电子商务绝大多数是基于WAP规范和WPKI体系的。WAP协议的体系结构在1.2.1节有相应介绍。WPKI技术即无线公开密钥体系,是基于有线网络的公开密钥体系发展而来的,此体系能有效建立安全和值得信赖的无线网络环境。

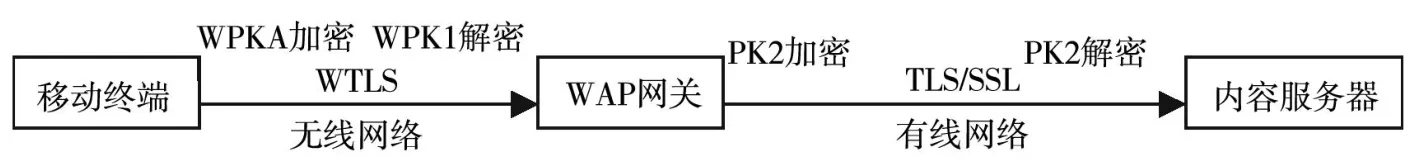

以移动终端向内容服务器发送信息流为例,一个安全的WAP交易由两部分组成(如图6所示)。单独的 W PKI/PKI体系、W TLS协议和TLS/SSL协议的安全性都是很高的,但是由图6可知移动终端给内容服务器传送的数据有一段时间完全暴露在第三方的WAP网关下,对交易中的敏感数据产生威胁。

图6 移动电子商务安全会话机制简图

解决进行移动电子商务交易过程中WAP网关产生的威胁,一种理想解决方案是开发端到端的安全模型,该模型保护移动电子商务的每个薄弱环节,确保数据从传输点到最后目的地之间完全的安全性。如WAP服务器模型、透明网关模型、双加密模型等[14]。

2.2 移动医疗急救

人们对提高健康水平的要求日益迫切,传统的远程医疗己远远不能满足人们的需要,移动医疗(Mobile M edical)提供了一种通过对远地移动对象生理参数的检测来研究其生理功能的方法,并提供向监控中心发送数据的功能,为监控中心的医护人员有效赢得急救时间,已成为远程医疗领域内一个新的研究热点。

移动医疗系统由移动单元、数字蜂窝网和监护中心组成:移动单元由数据采集模块、移动模块组成,由用户随身携带,随时检测用户生理数据并在必要时“告知”监控台;监护中心由监控台(包括监控计算机、移动模块)、信息管理系统以及联系两者之间的局域网组成,用于接收移动单元发来的信号,为医护人员的救援工作提供信息[15-16]。

2.3 移动办公

移动办公利用移动设备的移动信息化软件,建立移动设备与电脑互联互通的企业软件应用系统,摆脱时间和场所局限,随时进行随身化的公司管理和沟通,有效提高管理效率,推动政府和企业效益增长。

此外,移动计算在制造、零售及军事等领域也有广泛应用。

3 发展趋势

在不久的将来,无论何时何地,用户如何移动,都可以通过智能信息设备与有线无线网络访问到所需要的资源或信息,获得所需要的服务。这种根据用户位置,在情景适配机制下提供与之相适应的、经过裁剪的服务的移动计算模式被称之为普适计算(pervasive computing),普适计算将会带来彻底的移动享受,给人们的生活和工作带来了极大的便利。

[1] 张宏科,苏伟.新网络体系基础研究——体化网络与普适服务[J].电子学报,2007,(4):593-598.

[2] 郑增威等.普适计算综述[J].计算机科学,2003,30:18 -23.

[3] 张德干.移动计算[J].北京:科学出版社,2009.

[4] 郭香梅.应用日益广泛的移动计算[J].软件世界,2001, (9):92.

[5] 徐明等.移动计算技术[M].北京:清华大学出版社,2008.

[6] 王婷婷.基于WAP和WPKI的移动电子商务应用研究[D].山东:山东大学,2010.

[7] 曾宪权,冯玉东.移动中间件研究[J].计算机与数字工程, 2008,(7):82-85.

[8] 张德干等.普适计算中的无缝迁移策略[J].控制与决策, 2005,(1):6-10.

[9] 刘敏等.异构无线网络中垂直切换算法的评测与改进[J].软件学报,2007,(6):1652-1659.

[10] 姚建盛,刘艳玲.移动计算环境下信任管理模型研究[J].数字通信世界,2009,(5):2.

[11] 刘震等.一种应用于移动计算环境的安全方案的设计[J].计算机应用,2004,(7):77-79.

[12] 余万涛,胡光锐.一种基于程序语言的移动计算安全模型[J].计算机工程,2006,(6):3-5.

[13] Aphrodite Tsalgatidou etc.Mobile E-Commerce and Location-Based Services:Technology and Requirements.Proc the 9th Scandinavian Resarch Conference on Geogrephical Information Science.Espoo,Finland,2003:1-14.

[14] 吴冬梅.基于无线应用协议的一种新的端到端安全模型[J].长安大学学报:2005,25:117-120.

[15] 周笑等.移动远程医疗监护系统的设计与实现[J].计算机工程.2010,(5):251-253.

[16] 尹占芳.基于CDMA的远程移动医疗[D].山东:山东大学,2003.

Summary of mobile com puting technology and application

FAN Li-jie1,YANGHui-li2,ZHANGDai-li2

(1.Graduate Faculty of Hebei University of Econom ics&Business,Shijiazhuang Hebei050000,China;2.College of Econom ics and M anagement,Hebei University of Economics&Business,Shijiazhuang Hebei050000,China)

This paper introduces the mobile computing know ledge,summarizes and analyzes research hotspot and development tendency of mobile computing technology.The app licationsof mobile computing in e-commerce are emphasized.

Mobile computing;Mobile e-commerce;Summary

TP311

:A

1001-9383(2010)04-0021-05

2010-08-12

樊丽杰(1986-),女,河北大城人,硕士研究生,研究方向:移动计算与移动电子商务.