非法Wi-Fi信号识别与定位的方法研究

2024-08-03亓智超郭超于清德

摘要:迅速发展的无线网络已经覆盖工作生活的方方面面,与此同时其安全问题越来越凸显,其中非法Wi-Fi问题尤为突出。为了保证无线网络中信息安全,必须及时识别、定位和清除非法Wi-Fi信号。文章主要研究了Wi-Fi信号的分析识别方法以及2种定位WiFi信号的方法,进一步为识别与定位非法Wi-Fi信号提供了解决思路。

关键词:非法Wi-Fi信号;无线网络;识别与定位

中图分类号:TP393.1文献标志码:A

0 引言

随着互联网通信技术与智能上网设备的快速发展,Wi-Fi网络已成为政府机关、企业和家庭中不可或缺的一部分。但凡事都有两面性,Wi-Fi网络在带来极大便利的同时也存在诸多安全风险,比如相继出现的各种非法Wi-Fi网络,这些网络可能会被用于网络攻击、数据窃取、网络诈骗等违法活动,特别是成为保密单位失泄密的重要途径,影响个人信息安全、网络安全和国家安全[1]。因此,识别和清除非法Wi-Fi是保障信息安全、网络安全和国家安全的重要任务。文章从Wi-Fi信号的频谱特点入手,研究识别Wi-Fi设备信息的方法以及向量法和收敛法在定位Wi-Fi设备中的具体应用,以期为从事网络安全的相关人员提供参考。

1 非法Wi-Fi导致网络安全问题突出

非法Wi-Fi网络是指网络攻击者(以下简称“攻击者”)未经电信主管部门或网络管理人员授权而擅自搭建的无线网络。非法Wi-Fi带来的安全问题大致有以下4个方面:(1)攻击者利用非法Wi-Fi信号监视并窃取短信、照片、视频、银行账户密码等个人隐私信息;(2)攻击者利用非法Wi-Fi信号进行犯罪活动时会占用频谱资源,造成区域范围内网络信道拥挤,使得网络服务无法正常提供;(3)攻击者利用非法Wi-Fi信号恶意传播病毒、木马等非法软件;(4)攻击者利用非法Wi-Fi信号传输敏感信息,实施网络间谍、恐怖主义等犯罪活动。

由此可见,及时识别非法Wi-Fi信号并予以取缔事关重大。由于无线信号的传输媒介是空气,没有实体电缆的链接,所以在查找和定位上存在一定难度[2]。文章从识别非法Wi-Fi信号、获取非法Wi-Fi信息进而定位非法Wi-Fi设备3个层次介绍清除非法Wi-Fi信号的方法。

2 识别非法Wi-Fi信号

2.1 非法Wi-Fi信号的频谱特征

为了识别非法的Wi-Fi信号,管理人员首先需要了解Wi-Fi信号的频谱分布特征。现阶段,Wi-Fi信号占用的主要无线电频段是2.4 GHz频段与5 GHz频段。受政策及法规的影响,不同国家和地区开放的信道与各信道占用的无线电频段不尽相同。我国在2.4 GHz频段开放使用13个信道,占用2.401~2.478 GHz频段,中心频率间隔为5 MHz,每个信道占用频段范围为22 MHz。在5 GHz频段开放使用5个信道,占用5.725~5.835 GHz频段,中心频率间隔为20 MHz,每个信道占用频段范围为40 MHz。

一般情况下,攻击者会使用正常Wi-Fi信号使用的频段接入公共网络。但当攻击者利用非法Wi-Fi信号进行涉密信息传输等不需要接入公共网络的需求时,也可能使用未开放的Wi-Fi信道,所以管理人员在对无线电环境进行频谱扫描时,也需要关注开放信道以外的信道有无可疑的Wi-Fi信号。

2.2 获取非法Wi-Fi信息

管理人员需要使用Wi-Fi扫描工具扫描附近的Wi-Fi网络来获取非法Wi-Fi信息,包括Wi-Fi信号强度、服务集标记符(Service Set Identifier,SSID)和MAC地址等;获取信息后,先将MAC地址与已知设备的MAC地址进行比对,筛查出不在登记范围内的Wi-Fi信号,然后记录可疑Wi-Fi信号的相关信息。

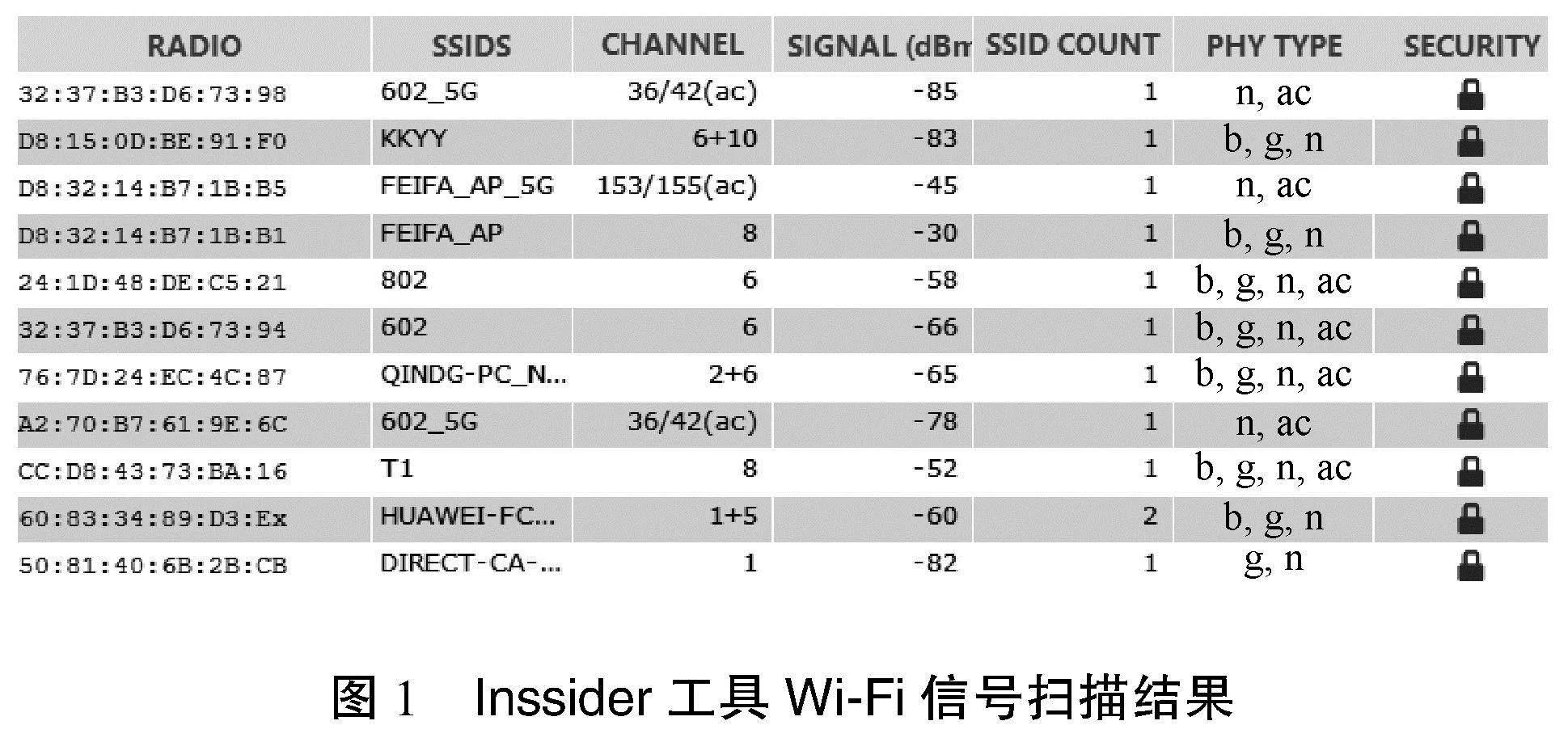

文章使用腾达AC9路由器搭建无线Wi-Fi网络用于试验,其SSID设置为“FEIFA_AP”(下文称为“测试Wi-Fi”)。文章使用无线网络扫描工具Inssider对测试区域的无线信号进行扫描,获取Wi-Fi信号的SSID、MAC地址、频道、信号强度、加密类型等信息。其扫描结果如图1所示,软件可以获取测试区域内所有网络设备的详细信息。

通过分析图1所示的扫描结果,文章可以得到测试Wi-Fi在2.4GHz频段的MAC地址为“D8:32:14:B7:1B:B1”,SSID为“FEIFA_AP”,占用信道8。该AP在5 GHz频段的MAC地址为“D8:32:14:B7:1B:B5”,SSID为“FEIFA_AP_5G”,占用信道153。通过Wi-Fi信号占用频段信息可以得知,当该测试Wi-Fi信号使用第8信道时,其占用的频段为2.436~2.458 GHz,在使用向量法定位该信号时,需要扫描该频段内的Wi-Fi信号。

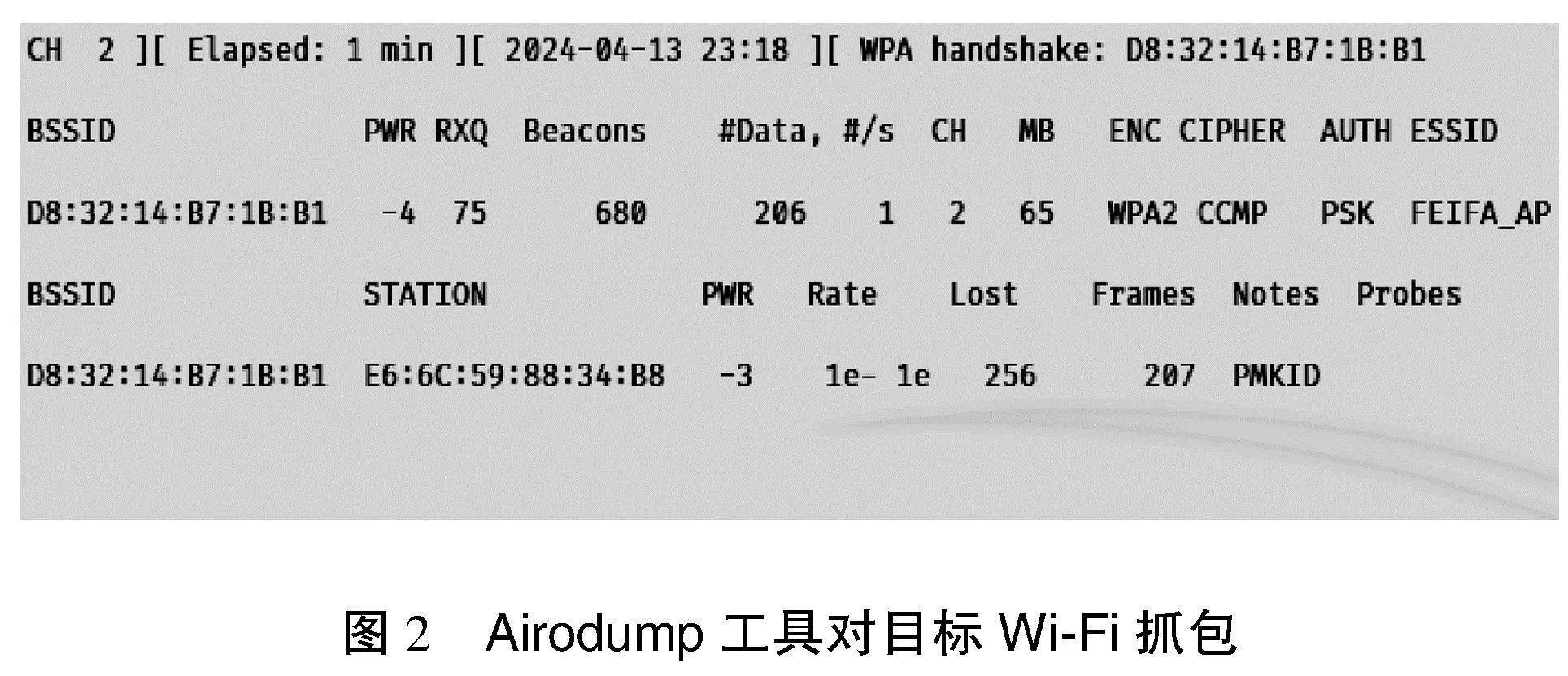

为了进一步获取非法Wi-Fi的相关信息,文章使用Linux平台下的Airmon工具来监测、截取、分析目标网络的无线数据。接下来,文章在Kali Linux系统下对目标网络进行抓包分析。文章使用“airmon-ng”命令获取网卡信息;使用“airmon-ng start wlan0”命令将网卡设置为监听模式;使用“airodump-ng wlan0”命令启动对环境Wi-Fi信号的监听。锁定Wi-Fi信号后,文章对该Wi-Fi网络进行抓包操作,使用Airodump工具进行抓包,命令为“airodump-ng -c 2 --bssid D8:32:14:B7:1B:B1 -w /home/qoot/temp/ wlan0”。该工具在抓包的同时,还能显示连接到该AP上的终端信息,如图2所示。可以看出,该测试Wi-Fi上连接了一个用户,其MAC地址为“E6:6C:59:88:34:B8”,管理人员可以通过MAC地址对照查找使用该非法Wi-Fi的用户,进而进行处置。

抓包成功后,管理人员可以使用Wireshark工具打开数据包进行数据分析,或者使用Aircrack工具破解该Wi-Fi的密码,以便后续进行调查取证工作。鉴于文章主要研究Wi-Fi信号的识别与定位方法,对于数据分析与密码破解的内容不再赘述。

3 定位非法Wi-Fi设备

定位非法Wi-Fi设备的方法主要有向量法定位、收敛法定位2种方法。

3.1 向量法定位

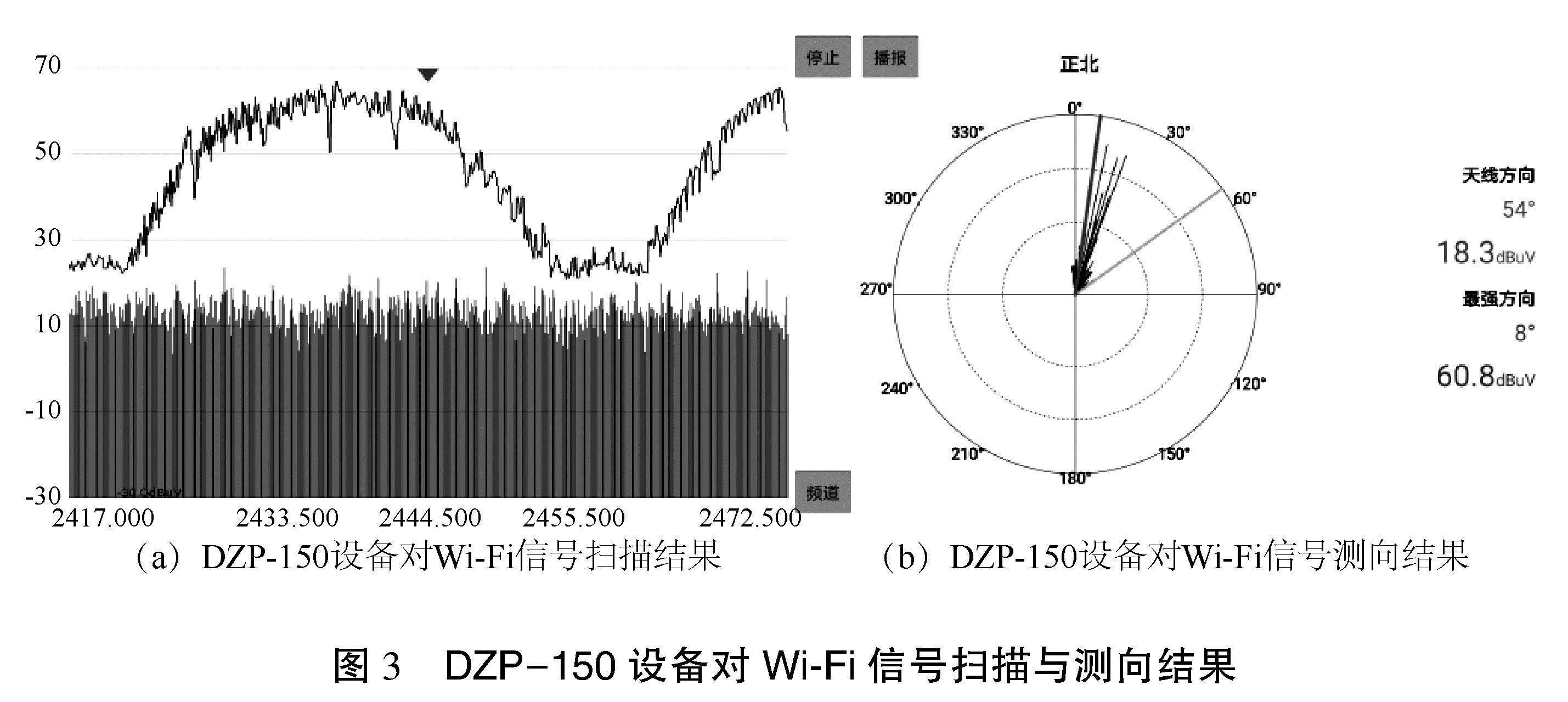

文章使用DZP-150手持式监测测向设备进行向量法定位的研究,该设备可以实现信号扫描与搜索、信号频谱显示及测量、取证等功能,适用于小范围或室内快速定位信号源。

文章使用DZP-150手持式监测测向设备对目标频段进行监测,分析频段内的Wi-Fi信号。若实操过程中该频段内出现多个Wi-Fi信号,管理人员可通过控制已知Wi-Fi信号的开关,筛选出未知的信号,进而对未知信号进行监测。DZP-150设备对Wi-Fi信号扫描与测向结果如图3所示。使用该设备对Wi-Fi信号频段进行扫描,锁定非法Wi-Fi信号后,根据右侧图中信号指向提示,按照无线电定位的流程进行逐步逼近定位。

3.2 收敛法定位

当不具备向量法定位的条件时,管理人员可采用收敛法定位非法Wi-Fi设备。笔记本及智能手机的无线网卡大部分使用的是全向天线,全向天线在各个方向上的发射和接收效果较为一致,因此其不能判断Wi-Fi信号相对方向。此时,可以结合1.2节中提到的信号扫描工具,参考信号强度值来实现收敛法定位[3]。

管理人员锁定非法Wi-Fi信号后,将需要搜索的区域划分为4个区域,然后在4个区域的外侧顶点处测量目标信号强度[3],选取信号强度最大的区域,再将该区域继续分为4个子区域,按以上步骤在外侧顶点进行信号测量,筛选出信号最强的区域。重复以上步骤逐步缩小范围直至找出非法Wi-Fi设备。

4 结语

文章着重研究了Wi-Fi信号的分析方法以及2种Wi-Fi信号的定位方法,为从事网络安全相关工作的管理人员提供定位非法Wi-Fi信号的具体方法。但在实际的识别与定位过程中,由于现场环境复杂,Wi-Fi信号不仅会被墙壁、金属结构等障碍物反射和屏蔽,还存在不同楼层间Wi-Fi信号在垂直方向上的干扰问题,导致Wi-Fi信号定位困难。因此,在定位过程中要根据实际情况,灵活搭配使用文中研究的2种方法,从而实现对非法Wi-Fi信号快速识别和定位。

参考文献

[1]陈潮.无线局域网中非法AP的定位问题研究[J].技术探究,2010(10):72-73.

[2]张学锋.向量法在无线网络中定位伪造AP的应用[J].网络安全技术与应用,2012(9):60-63.

[3]钟九洲.检测校园网WLAN中非法的AP[J].网络安全技术与应用,2011(5):42-43.

Research on methods for identifying and locating illegal Wi-Fi signals

Abstract: The rapidly developing wireless network has covered all aspects of work and life, and its security issues are becoming increasingly prominent, with illegal Wi-Fi being particularly prominent. In order to ensure information security in wireless networks, it is necessary to promptly identify, locate and clear illegal Wi-Fi signals. This article mainly studies the analysis and recognition methods of Wi-Fi signals, as well as two methods for locating Wi-Fi signals, further providing a solution for identifying and locating illegal Wi-Fi signals.

Key words: illegal Wi-Fi signal; wireless network; identification and localization