电力自动化通信技术中的信息安全分析

2024-05-17王竹婷

王竹婷

(国网陕西铜川供电公司,陕西 铜川 727000)

0 引 言

随着电力系统复杂化和自动化水平的不断提高,传统的物理防护手段已无法满足现代电力系统对信息安全的需求,尤其是在智能电网的背景下,电力自动化通信技术成为确保电力系统可靠、高效运行的关键。该技术涉及有线与无线通信手段,如光纤通信、无线射频识别、卫星通信等,为电力系统的监控、控制与数据传输提供多样化的选择。然而,通信技术的广泛应用也为非法入侵、数据篡改等安全威胁提供可乘之机,给电力自动化系统的安全防护带来极大的挑战。

电力自动化通信技术作为智能电网和电力系统自动化的关键支撑,主要承担着电力设施的监控、控制以及数据交换功能。在电力自动化领域,通信技术主要包括有线通信和无线通信2 类[1]。有线通信技术以其传输稳定、抗干扰能力强的特点,主要采用光纤通信、电力线载波通信等形式,确保电力控制指令和状态信息的准确传递;而无线通信技术则利用无线射频、卫星通信等手段,提高了电力自动化系统的灵活性,并扩大覆盖范围,特别适用于偏远地区或移动环境下的电力监控和管理。这2 种通信技术的综合应用,构建多层次、广覆盖的电力自动化通信网络,具有从发电、输电、变电到配电各个环节的实时数据收集、状态监测、故障诊断以及控制指令下发等功能,极大地提升电力系统的运行效率和管理水平。

1 分析电力自动化通信技术的特点

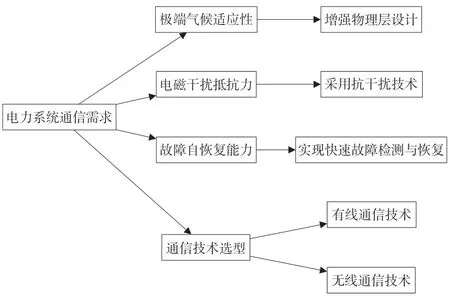

考虑到电力系统的关键性和复杂性,通信技术应保证在各种环境条件下都能稳定运行,包括极端气候、电磁干扰等情况,如图1 所示。这就要求通信设备具备高度的抗干扰能力和故障自恢复能力,确保通信链路的稳定性和数据传输的准确性。为此,采用多种有线和无线技术,如光纤通信、电力线载波通信、无线射频通信等,满足不同场景下的通信需求[2]。电力系统的监控和控制要求通信延迟极低,以支持快速的数据更新和实时的控制响应,这不仅涉及数据传输速度的提升,还包括整个系统从数据采集和处理到响应的全过程优化,以确保能够及时且准确地对系统状态变化做出反应,从而避免或减轻事故的发生。

图1 电力系统的通信需求

2 电力自动化通信技术中的信息安全分析

2.1 认证与授权机制的建立和应用

在电力自动化通信技术领域,认证与授权机制的建立和应用是确保信息安全的关键环节,这一过程涉及一系列复杂的技术和策略,旨在验证通信参与者的身份,并对其访问权限的控制,确保只有合法的用户和设备能够访问系统资源和数据。认证机制先通过一系列标准化的认证协议和算法,如公钥基础设施(Public Key Infrastructure,PKI)、动态口令认证、数字证书等,验证个体的身份信息。这一过程通常涉及用户名和密码、数字签名、智能卡以及生物特征等多因素认证技术,以提高认证的安全性和可靠性。认证成功后,授权机制随即介入,根据事先设定的安全策略和权限模型,如基于角色的访问控制(Role-Based Access Control,RBAC)、强制访问控制(Mandatory Access Control,MAC)或自主访问控制(Discretionary Access Control,DAC),为认证通过的用户或设备分配具体的访问权限。权限精确定义用户执行的操作和访问的资源范围[3]。

2.2 加密技术在电力自动化通信中分析

在电力自动化通信技术中,加密技术的应用是保障信息安全的重要手段,其核心目的在于确保数据在传输过程中的机密性和完整性,防止数据被未授权访问或篡改。为深入分析加密技术在电力自动化通信中的应用,文章引入高级加密标准(Advanced Encryption Standard,AES)算法,并通过数学公式来阐述其在实时监控数据加密中的应用。AES 算法是一种广泛应用的对称加密算法,它将明文数据和加密密钥输入进行多轮变换后输出密文,具体过程用公式表示为

式中:C表示加密后的密文;E表示AES 加密函数;k表示加密密钥;P表示明文数据。AES 算法的加密过程包括多个轮次的重复操作,每一轮操作都包括字节替换、行位移、列混淆以及轮密钥加等步骤,其中关键步骤列混淆可以表示为

在电力自动化通信中,AES 算法应用于实时监测数据的加密。假设电力自动化系统需要传输实时监测的数据包P,则应先使用AES 算法对数据包进行加密,生成密文C。加密后的数据包在传输过程中,即使被截获,未授权的第三方也无法解密数据包的内容,从而确保数据的机密性。

一旦加密数据到达目的地,接收方将使用相同的密钥k和AES 解密算法D来恢复原始数据,用公式可以表示为

式中:Dk(C) 表示使用密钥k对密文C进行解密操作。只有授权的接收方才能访问和解析传输的数据,保障信息传输的安全性和数据的完整性。为进一步增强安全性,电力自动化通信系统中的AES 加密还结合密钥管理策略,定期更换加密密钥,以防止密钥被长时间使用后存在被破解的风险。通过这种方式,即使攻击者在某个时间点窃取到加密密钥,由于密钥已经在系统中更新,窃取到的密钥也无法解密新的数据传输,从而增强电力自动化通信技术中信息安全的保护能力[4]。

2.3 网络入侵检测系统的实现

网络入侵检测系统(Network Intrusion Detection System,NIDS)的实现在电力自动化通信技术中是确保信息安全的关键环节。这一系统通过实时监测网络流量和分析用户行为来识别潜在的恶意活动或违规操作。为有效执行这一任务,一种常见的方法是采用基于异常检测的算法,如支持向量机(Support Vector Machine,SVM)。该算法通过分析网络行为模式,将正常活动与异常活动区分开来。

定义网络流量的特征向量为xi,其中i表示第i个观察样本。特征向量包括诸如数据包大小、传输频率等多个维度。对于每个样本,SVM 算法尝试找到超平面w·xi+b=0,使得正常活动和异常活动在该超平面两侧分开,其中w为超平面的法向量,b为偏移量。

为最大化正常和异常活动之间的间隔,引入拉格朗日乘子αi,优化目标函数为

在NIDS 中,一旦获得最优超平面,对于新的观察样本x’,通过计算w·x'+b的符号来判断该样本是正常还是异常。如果结果大于0,则认为是正常活动;如果小于或等于0,则判定为异常活动。

该算法的应用在于其能够自动地从数据中学习和识别出异常模式,而无须预先定义具体的入侵行为,这对于电力自动化系统这样的高度复杂和动态变化的环境尤为重要。通过实时监控网络流量,NIDS能够及时发现潜在的安全威胁,如分布式拒绝服务(Distribution Denial of Service,DDoS)攻击、恶意软件传播等,从而采取相应的预防或应对措施,保证电力自动化通信的安全性和稳定性。

4 技术测试

在本研究中,选取综合的数据集来测试NIDS 的性能。该数据集通过实际测量电力自动化网络环境中的网络流量得到,包含正常操作产生的数据以及模拟的异常活动数据。数据集的选择旨在反映现实世界中电力自动化系统遭遇的各类网络安全威胁,确保测试结果的实用性和可靠性。

设置一个模拟的测试环境,包括实际的电力网络模拟器或特定的软件模拟工具。在测试环境中部署NIDS 系统,并确保其配置能够反映生产环境的设置。测试方法包括以下几种:一是基线测试,对系统在没有攻击发生时的表现进行测试,建立性能基线;二是模拟攻击,通过引入各种已知攻击和威胁模型来测试NIDS 的检测能力;三是压力测试,在高流量条件下测试NIDS,以确保它能够在网络负载大时仍然有效;四是异常行为测试,模拟网络中的异常行为,以检验NIDS 对未知威胁的反应。测试指标包括检测准确性、系统延迟、流量吞吐量、误报率以及资源利用率,结果如表1 所示。

表1 测试结果

根据表1 中的结果能够看出,实际检测准确性略低于预期的99%,表明有一定的改进空间。然而,它仍在可接受的范围内,意味着系统在可靠识别入侵方面表现良好。系统延迟在预期范围内,表明NIDS对检测到的威胁作出迅速反应。实际吞吐量略低于预期值,提示系统需要优化,以便在不损失性能的情况下处理更大量的流量。资源使用情况在预期参数范围内,表明系统资源的使用效率高[5]。

5 结 论

探究电力自动化通信技术中的信息安全问题,研发相应的安全防护措施,不仅能够有效提升电力系统的抗干扰能力和数据保护能力,还能够促进电力行业信息技术的健康发展,进一步推动智能电网和电力自动化技术的进步。对电力自动化通信技术中的信息安全进行深入分析,识别安全漏洞,提出有效的安全对策,不仅具有重要的理论价值,而且具备显著的应用价值。