基于透明加密的异构通信网络数据安全传输方法

2024-04-16苗建中

苗建中

(中国电信股份有限公司衡水分公司,河北 衡水 053000)

0 引 言

在信息化时代,数据安全传输在异构通信网络中尤为重要[1]。由于设备种类繁多、网络环境复杂,数据传输面临诸多安全威胁。为了解决这一问题,提出基于透明加密的异构通信网络数据安全传输方法[2]。该方法使用透明加密技术,自动对数据进行加密和解密,无须用户额外操作。此方法不仅提高了数据安全性,还能适应不同设备和网络环境的需求[3]。通过灵活多变的数据安全传输结构,融合加密策略和传输机制,大大提高了异构通信网络中数据传输的安全性,有效保障了用户的合法权益[4-5]。

1 异构通信网络数据透明加密安全传输方法设计

1.1 传输数据预处理与伪代码生成

随着通信技术的不断创新,异构通信网络的应用逐渐普及。然而由于网络的复杂性和多变性,数据传输面临一定的挑战。为了确保数据的准确传输,数据的预处理和加密尤为重要[6]。首先,需要对原始数据进行清洗,去除无关数据和异常数据。经过测定,当前数据的缺失值介于11.82%~16.74%。其次,将清洗后的数据整理成特定的JS 对象简谱(JavaScript Object Notation,JSON)格式,便于后续的处理和传输。根据实际需求,对格式化后的数据进行转换,并将字符串作为排序约束标准进行分类。最后,基于预处理的数据生成相应的加密伪代码,确保数据在传输过程中得到有效保护,从而提高数据的安全性。

使用微分变换算法,将完整的数据包划分成若干个独立的数据包,在无线异构通信网络中建立映射,得到镜像数据文件。依据当前的数据包属性,在数据发送端生成一个伪数据代码,将伪代码置于Logistic的空间中映射。结合当前测定,根据映射处理后的数据自动生成相应的伪代码。

1.2 设计多层级的传输密钥

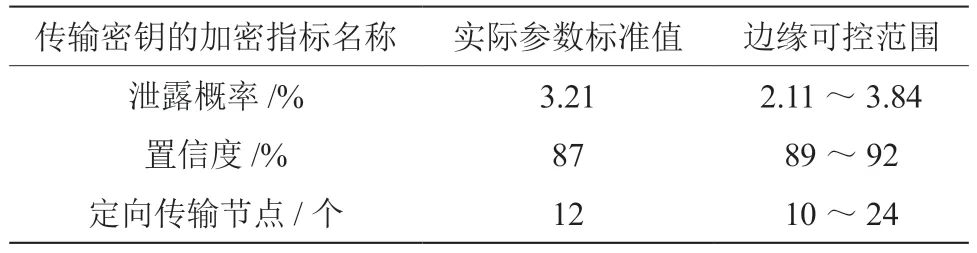

完成传输数据预处理与伪代码生成后,需要设计多层级的传输密钥。结合异构通信网络的运行层次和结构,设计与之匹配的多层级密钥,并结合“公钥+私钥”的方式强化加密效果和等级。通过媒体访问控制(Media Access Control,MAC)地址绑定的方式,对信道的传输端口同样需要进行加密处理,调整加密指标参数如表1 所示。

表1 传输密钥的加密指标与参数设置

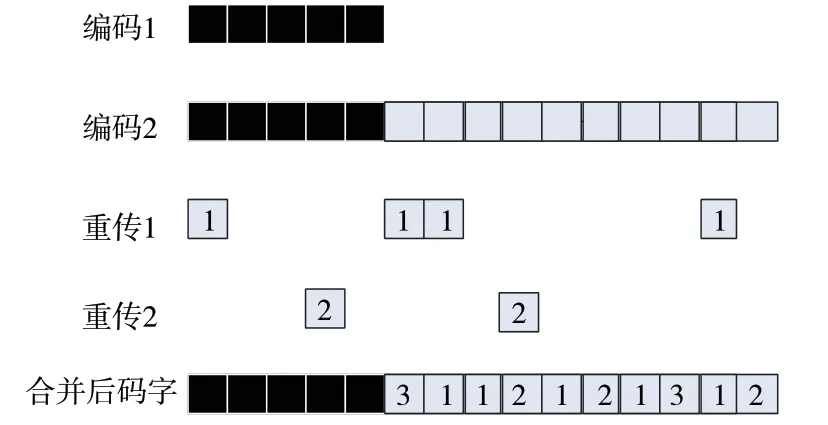

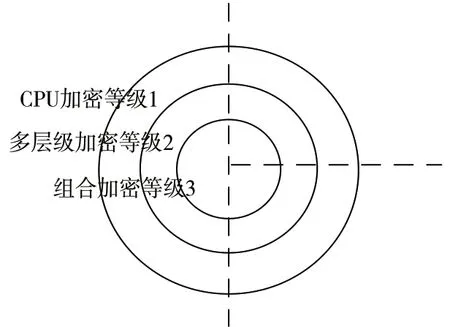

设置传输密钥的加密指标与参数后,构建加密层级。增设IPSec 加密协议,与初始的映射关联,形成多层级传输密钥编码结构,如图1 所示。

图1 多层级传输密钥编码结构

通过多层级的传输加密,扩大实际的加密范围,并且“公钥+私钥”的组合加密结构也为后期的加密、解密奠定基础。

1.3 构建透明加密异构通信网络数据安全传输模型

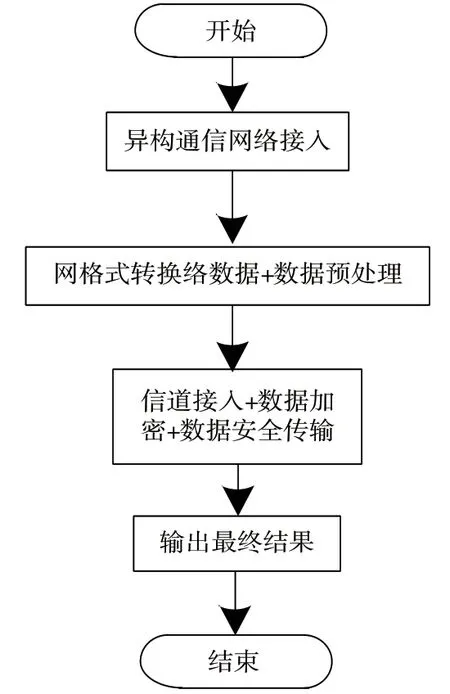

完成多层级的传输密钥设计后,结合透明字加密技术,构建异构通信网络数据安全传输模型。基于当前的加密需求,设定模型的安全加密传输原则。第一,透明性。加密过程对用户和应用应是透明的,即在不影响正常使用的前提下完成加密。第二,异构支持。模型应能适应不同类型的设备和通信协议,确保在异构网络中的通用性。第三,动态加密。根据数据的重要性和传输环境,实现动态的加密级别调整。

基于设计的模型原则与条件,利用透明加密技术构建异构通信网络数据安全传输模型,具体流程如图2 所示。

图2 异构通信网络数据的安全传输流程

根据数据的敏感性和传输环境,制定统一的动态加密传输级别,并设计模型数据传输的表达式。结合模型测定得出的结果,评定数据加密传输的安全程度,并对数据的损坏率和完整性进行比对分析。结合透明加密异构通信网络数据安全传输模型输出的结果,以双向认证的辅助方式来实现安全传输。

2 方法测试

2.1 测试准备

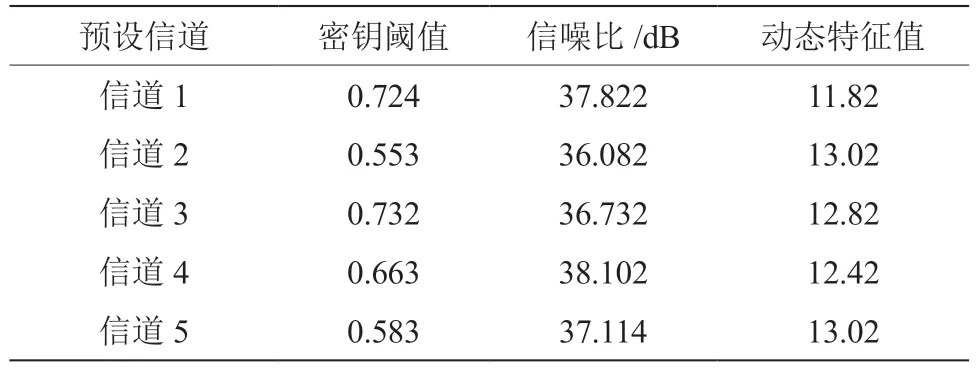

结合透明加密技术,搭建异构通信网络数据安全传输方法的测试环境。明确异构网络的覆盖范围,并对标定的边缘位置进行设定,部署一定数量的检测节点,确保节点之间互相搭接,形成循环性的检测环境。将异构通信网络数据与主控程序进行搭接,构建5 条辅助数据传输信道,即信道A、信道B、信道C、信道D 以及信道E。当前的网络数据样本长度设置为14 200,数据定向传输时间间隔为0.25 ~0.35 s,带宽值为45.5 ~75.5 kHz,数据传输格式为统一格式。针对信道的传输需求,采集数据样本,并设定对应的参数标准值,如表2 所示。

表2 样本参数标准设定

在网络中设置3 个特定的测试周期,并以统一的格式在周期内进行数据信息采集,转换为正确的格式与信道关联。依据数据加密需求的变化,计算出最优加密强度。结合当前测定,将得出的最优加密强度设定为透明加密的约束限制标准,并设定发送端的数据包形式与传输节点的数据包形式。

2.2 测试过程与结果分析

结合透明加密技术,对异构通信网络数据安全传输方法的实际应用进行测定。转换当前发送端的数据包形式和数据传输节点的呈现形式,如图3 所示。

图3 发送端数据包形式和传输节点呈现形式示意图

通过节点将此时的数据转换为特定的形式后,调整信道的可传输状态,同时设定安全传输标准,估算此时的安全系数。结合测定结果,判断当前异构通信网络数据安全传输环境的稳定性与安全性。然后结合透明加密技术,对数据进行中央处理器(Central Processing Unit,CPU)透明层级的加密处理,如图4所示。

图4 CPU 透明层级加密处理图示

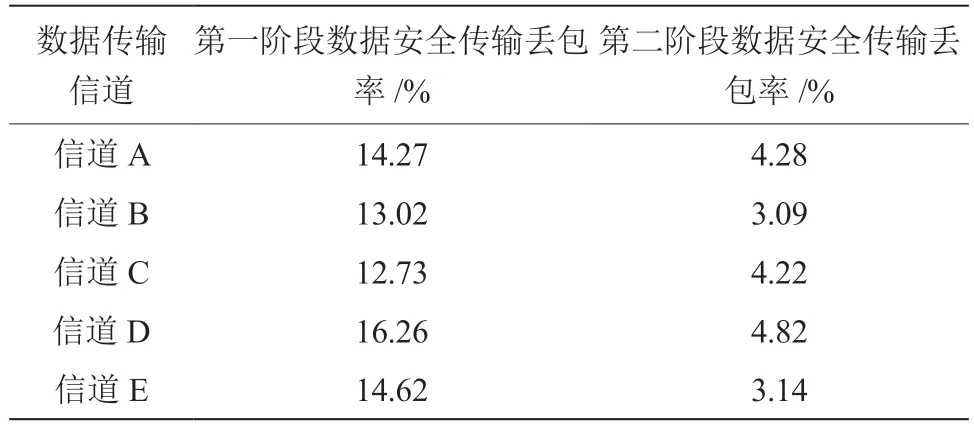

将转换后的数据通过多信道进行2个阶段的传输,计算数据安全传输的丢包率。结合当前测定,得出最终的测试结果如表3 所示。

表3 测试结果数据比对分析

由表3 可知,针对悬吊管5 条信道采集的数据进行传输测试,经过2 个阶段的比对,最终数据传输的丢包率被较好地控制在5%以下,说明此次结合透明加密技术设计的数据安全传输方法更加高效。

3 结 论

文章设计了基于透明加密的异构通信网络数据安全传输方法,无须用户进行额外的操作,能够提供可靠的数据保护,大幅减少因数据泄露带来的风险。此次所设计的数据安全传输方式需要定期更新密码、设置特殊的限制访问权限等,通过构建多层次的数据安全防护体系,有效应对日益复杂多变的网络安全威胁,保障数据的安全性。