内网敏感大数据跨网域跨密区数据交换需求及方法策略研究

2024-01-10李祺睿蒋晶晶张加洪

李祺睿,蒋晶晶,张加洪

(1.陆军工程大学通信士官学校,重庆 400035;2. 69006部队,新疆 乌鲁木齐 830000)

0 引言

打破不同业务领域、不同应用系统之间的信息壁垒,实现多源多样数据资源的流转交换与共享利用,是大数据建设的重要目标,也是大数据运用的前提和基础[1]。

内网敏感大数据建设运用中,数据采集报送和引接汇聚,需要对多源数据进行融合治理,而不同业务领域的各类信息系统及数据资源,分布部署在不同密级、不同类型的运行网络;数据分发流转和共享利用,需要依托不同密级、不同类型的承载网络,面向各层级各领域用户提供数据和服务[2]。因此,开展内网敏感大数据综合治理与应用,必须先解决跨网域跨密区数据交换问题,以畅通数据流转和信息交互渠道,为内网敏感大数据建设运用夯实基础。

1 跨网域跨密区数据交换需求

内网中各类信息系统的保密等级、承载网络、部署模式各异,各类数据资源规范标准不统一、分散分布难统合,各种数据应用跨密区分级部署。如表1所示,内网中各类信息系统及其数据资源分布在不同层级、不同网络或网域。

表1 内网信息系统及其数据资源分布部署情况

常见内部网络包括专用网、综合网、办公网、业务网以及其他内部局域网等,不同物理网络之间相互隔离;面向不同应用,同一物理网络上可能划分多个网域,不同网域之间相互逻辑隔离。其中,综合网、专用网、自建网之间物理隔离,采用加密技术和虚拟专用网(Virtual Private Network,VPN)技术构建的加密VPN之间逻辑隔离,不同业务网之间也物理隔离或逻辑隔离;各类网络或网域的保密等级不同,其上部署的各类系统、服务、应用及数据资源的安全防护等级也不同。

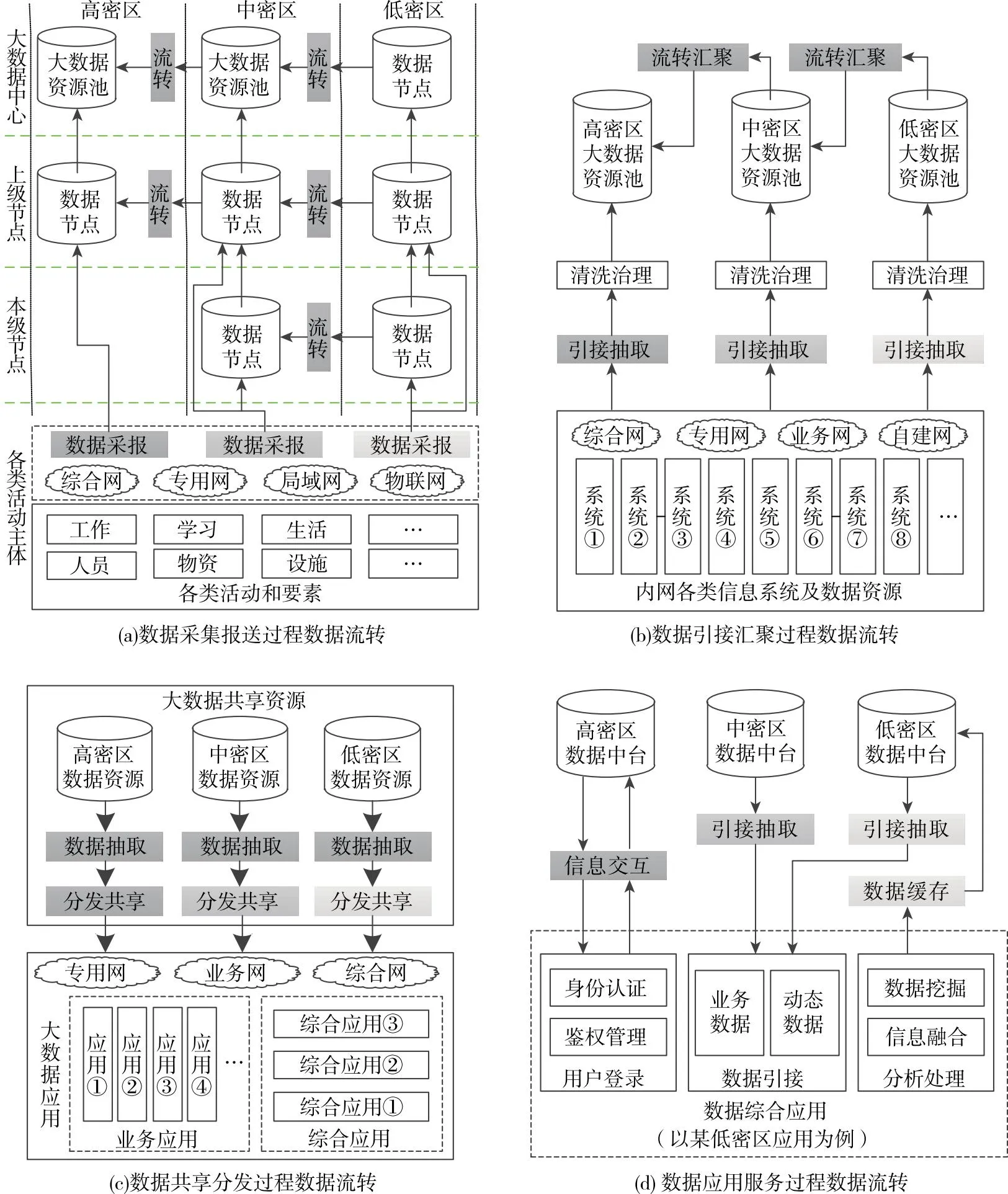

对不同网域和密区的各类信息系统及数据资源进行整合利用,面向不同网域和密区的用户提供数据服务,是大数据建设运用的目标,其根本上需要解决跨网域跨密区的信息交互和数据传输问题。如图1所示,内网敏感大数据跨网域跨密区数据交换需求主要体现在4个方面。

图1 内网大数据治理与应用过程数据流转示意图注:1)图中←↑→↓表示数据流;2)图中 (灰色标注)表示该环节需跨网域或跨密区进行数据交换。

1.1 数据采集报送交换需求

内网大数据采集报送,要实现对各类动态数据的采集、报送、汇聚和更新,覆盖内部各层级、各领域、各部门的活动主体或单元,涉及各类活动、涵括各种要素[3]。如图1(a)所示,数据采集汇总、逐级报送、汇聚入池过程,数据流转需要跨越多个网域和密区:(1)数据采报依托不同网络,例如,依托物联网传感器自动采集数据,依托内部局域网人工填报数据,依托专用网向上报送数据;需通过跨网域数据交换,实现各类采报数据的收集汇总。(2)数据汇聚跨越不同密区,本级汇总各类数据、自下而上逐级报送,汇总层级越高、数据总量越大,数据内容覆盖层级、单位范围越广,对数据的安全防护等级要求同步提高;数据保密等级提升,需要通过跨密区数据交换,将数据从低密区流转到高密区进行存储和管理。

1.2 数据引接汇聚交换需求

大数据治理要引接汇聚多源数据资源,经处理后注入大数据资源池进行统一管理和应用[4]。如图1(b)所示,多源数据引接、数据汇聚入池过程,数据流转需要跨越多个网域和密区:(1)内网各类信息系统及数据资源分布不同层级的各类承载网络上,如表1所示;需要通过跨网域数据交换,实现对各类系统中数据资源的引接抽取。(2)数据汇聚入池的过程中,数据总量积累,数据内容覆盖领域、层级、单位扩大,对数据的安全防护等级要求同步提高;需要通过跨密区数据交换,实现将各类数据资源向高密区流转汇聚。

1.3 数据共享分发交换需求

内网中的大数据资源池,划分不同密区对数据资源进行存储和管理;面向不同层级、不同领域,多元化、多样化的大数据应用,分发共享数据资源。如图1(c)所示,各类大数据应用的支撑平台不同、运行环境各异,所需数据资源的保密等级也不一样;需要通过跨网域跨密区数据交换,实现从数据资源池到不同网域、不同密区大数据应用的数据流转共享。

1.4 数据综合应用交换需求

大数据综合应用,通常以多样化服务功能为基础,以多源化数据资源为支撑,涉及多个网域、不同密区之间的信息交互和数据流转。如图1(d)所示,以某低密区的大数据综合应用为例:全量用户数据,覆盖人员范围广、内容私密性强、保密要求高,在高密区存储和管理;业务专题数据分类汇总存储在中密区,动态采集更新的数据存储在低密区。数据综合应用过程中,用户登录环节需在高密区进行信息交互,数据引接涉及中密、低密等多个密区资源,应用缓存数据又在低密区进行流转;需要通过跨网域跨密区数据交换,实现各类数据流转和信息交互。

2 跨网域跨密区数据交换方法

跨网域跨密区数据交换,在改变网络联通性、信息交互性的同时,必将破坏原有信息安全保密体系的平衡状态,催生新的信息安全防护需求[5-6]。因此,数据交换不单要考虑实现方法的可行性和可用性,更重要的还要确保网络、系统、数据的安全性和保密性[7]。遵循信息安全保密要求,立足实际应用需求,结合各类信息系统及网络特点,内网大数据跨网域跨密区数据交换主要采用以下4类方法。

2.1 基于摆渡转播的数据交换方法

如图2所示,采用离线摆渡/隔离转播的方式来实现跨网域跨密区数据交换。按照预定规则,将某网域或密区上的数据文件,拷贝或转播到另一网域或密区的存储设备上,以实现不同网域或不同密区之间的数据交换。

图2 基于摆渡/转播数据交换过程示意图

为避免破坏既有安全防护体系,可以采用离线拷贝或隔离转播的方式来实现数据的安全流转,具体方法为:

(1)离线摆渡。按需将数据文件拷贝到移动存储介质,通常为一次性使用光盘或加密U盘、加密硬盘等;采用离线拷贝的方式,将移动存储介质中的文件复制到指定网域或密区的存储设备中,实现数据跨区域摆渡交换。

(2)隔离转播。将待传输数据进行切分,并转换生成承载数据信息的二维码,在本地区域切换显示二维码图像;接收区域利用摄像头连续扫描二维码,解析识别数据信息,通过拼接合并得到完整数据;进而实现数据跨区域单向流转[8-9]。离线拷贝或隔离转播的方式,不改变网络、密区的既有连接和隔离状态,安全性强、保密性高。

离线拷贝通常由人工操作完成,数据交换效率低、连续性和实时性差,人力成本高。目前市场上有专用自动化设备(如光盘摆渡机)可以按照预定程序自动完成离线拷贝操作,能够减少人工、提高效率,但摆渡交换过程由多个环节串联、分时操作累计时间久,因此数据传输仍然很慢、连续性仍然较差。

扫描图像进行数据信息转播,传输连续性相较稍好,但每张二维码图像能承载信息量有限(约500字节),因此数据传输效率也不高。

2.2 基于硬件转接的数据交换方法

如图3所示,利用硬件卡转接不同网络数据,来实现跨网域数据交换。硬件卡具有多个网络接口,各接口分别连接不同网络;硬件卡连接存储设备,并转接至计算机主板,受计算机指令控制;通过硬件卡控制,选择不同网络接口进行数据传输,即可实现不同网域信息系统与硬件卡连接存储空间之间的数据流转,进而实现跨网域数据交换[10-11]。

图3 基于硬件转接数据交换过程示意图

该方法技术简单,基于网络接口传输数据,联通性好、交互性强,使用方便高效。

硬件卡本身同时连接多个网络,若这些网络的保密等级不同,硬件转接将打破安全防护隔离,存在较大安全隐患。因此该方法不适用于跨密区的数据交换,通常用于同一物理网络上,实现逻辑隔离但密级相同的网域之间的跨域数据交换。

2.3 基于缓存复用的数据交换方法

如图4所示,采用“单刀双掷”选择的方式,不同网域的信息系统分时临时访问缓存设备,并分时读/写缓存空间,进而实现基于缓存空间分时复用的数据交换[12]。

图4 基于缓存复用数据交换过程示意图

该方法常用于服务器内网和应用终端外网之间的数据交换。为避免因同时连接缓存而导致内网和外网之间的直接互联,一般采用硬件切换的方式实现“单刀双掷”选择,保证访问缓存设备是分时进行的,以提高数据交换过程的安全性、保密性。

基于分时操作进行数据交换,连续性较差;但基于缓存进行数据流转,信道和接口可以按需进行设计,传输效率高。

2.4 基于安全通道的数据交换方法

如图5所示,使用专用设备及接口,基于专有安全协议,构设数据传输安全通道,通过安全机制实现隔离网域之间的数据交换。专用设备为数据安全传输提供软硬件支撑:(1)专用接口分别与不同网域连接,实现数据传输;(2)安全协议和应用程序对数据内容及安全性进行审核,并对传输过程进行控制[13]。

采用不同的安全机制,可构建不同类型的安全通道,例如:(1)单向网闸,传输内容预先设定,传输过程中限定数据传输的方向,通常限定数据只能从低密级区域向高密级区域传输;(2)监控网闸,传输过程中对数据传输内容进行严格审核与控制,安全性更高,但技术难度更大,同时传输效率也会降低。

安全通道不是数据交换的枢纽,只是数据传输的信道。本地只暂时缓存数据,不留存数据,完成数据传输后即释放缓存数据;数据经审核符合要求后,在安全机制监督下进行传输。因此,该方法的安全性、保密性较好。

受安全机制的制约,基于安全通道的数据传输通常是单向的,若要实现数据双向传输,应分别构建不同的安全通道,因此,该方法技术复杂、成本较高。

2.5 数据交换方法分析对比

针对上述跨网域跨密区数据交换方法,从应用范围、传输效果、安全性能、技术难度等方面进行分析和对比,如表2所示。发现传输效果、安全性能、技术难度之间存在相互对立的关系:安全性高,传输效率和效果就相对较差;要提高数据高效传输和较好连续性,往往会突破既有安全防护,降低安全性、保密性;额外增加安全防护措施,技术难度大、实现成本高。

表2 数据交换方法性能对比表

因此,在具体应用中,该综合考虑数据传输、安全保密、技术代价等多方面因素,按需制定合理方案,来实现跨网域跨密区的数据交换。

注:★的数量越多,表示性能越好或程度越高。

3 跨网域跨密区数据交换策略

根据第1节所述,将内网敏感大数据跨网域跨密区数据交换需求概括为6类,其应用场景及实现方法如表3所示。各类跨网域跨密区数据流转都可以通过“离线摆渡”来实现,但是这种方法数据传输速率慢、连续性差,不能满足数据流转连续性、实时性等要求。因此,为满足各类数据交换需求,采用不同的策略,选择一种或组合多种方法来实现数据流转或信息交互。

表3 跨网域跨密区数据交换需求及方法映射表

3.1 完全物理隔离网络间数据流转

为确保安全性,根据安全防护要求,完全物理隔离的网络间不能构建数据传输信道,只能采用“离线拷贝”“隔离转播”的方法,实现数据摆渡流转。

3.2 物联网向内部网流转汇聚数据

物联网涉及终端多、分布广、管理难,安全防护难度大、成本高,保密等级低,因此通常与内部网络隔离。采用“缓存复用”的方法:从物联网将传感器采集数据写入缓存,从内部网读取缓存数据,由内部网服务器对数据进行汇总、预处理和上报。

3.3 同密级加密VPN之间数据流转

基于相同物理网络构建的各类VPN之间逻辑隔离但物理相连,可以采用“硬件转接”“缓存复用”的方法来实现数据交换;为保证安全性、保密性,可配套相应安全策略:通常只用于相同保密等级的加密VPN之间的数据流转,以避免破坏不同等级安全防护之间的隔离。

3.4 低密区向高密区单向流转数据

采用“单向网闸”实现低密区数据向高密区流转汇聚,单向网闸安装部署在高密区,其输入口连接低密区、输出口连接高密区,数据只能通过专用安全信道由低密区到高密区单向传输。

3.5 高密区到低密区按需流转数据

采用“监控网闸”实现高密区数据向低密区受控传输,监控网闸安装部署在高密区,其输入口连接高密区、输出口连接低密区;数据传输前经过严格审核,只能通过专用安全通道由高密区向低密区单向传输。

3.6 低密区与高密区之间信息交互

信息交互对数据传输实时性要求高,因此不能采用“离线摆渡”方式实现,可以采用以下方式实现:

(1)采用“隔离转播”方法,从低密区到高密区、从高密区到低密区分别构建隔离转播信道,进而实现低密区与高密区之间的信息交互。

(2)利用“监控网闸”或“单向网闸”构建低密区到高密区的信息传输信道,利用“监控网闸”构建高密区到低密区的信息传输信道,进而实现低密区与高密区之间的信息交互。

4 结束语

本文面向内网敏感大数据跨网域跨密区数据交换需求,分析对比数据流转和信息交互的技术方法,并立足实际应用提出针对性的数据交换策略,为内网大数据治理和应用实现数据采集报送、引接汇聚、共享分发、综合应用提供了技术支撑和方法策略。

信息化建设迭代发展,经历了系统建设各立门户、技术体制多类并存、安全防护要求各异的阶段,导致内网中不同信息系统之间存在信息壁垒、各类网络或网域之间存在相互隔离[14]。大数据建设运用中,实现跨网域跨密区数据交换,就是要打破网络隔离和信息壁垒,进而打通数据流转和信息交互渠道,实现数据资源交换和共享利用。这是现阶段信息化建设必须面对的问题,针对性地开展研究并提出相应方法策略十分必要。

当前,信息化建设已经进入网络信息体系建设的新阶段。“网络赋能、信息聚能、体系释能”的新理念、新体制、新技术、新方法,必将改变现状,促进网信融合,打破信息壁垒,为大数据建设运用提供更加安全可靠高效的平台与环境支撑[15-16]。