基于国密算法的PKI/CA 系统升级

2023-12-07甘颖

甘 颖

(中国直升机设计研究所,江西景德镇 333001)

0 引言

某单位基于RSA1024 算法[1]的PKI/CA 系统支撑已经建成10 余年,在多年的使用过程中,逐渐显现出一些问题和不足。同时,由于软硬件的快速发展、信息化的持续深入,基于RSA1024 算法体系架构的身份认证基础设施已无法满足当前新的安全形势和业务防护要求[2]。

基于RSA1024 算法的PKI/CA 系统存在5 类问题。第一,业务安全性不足。业务安全性不能得到应用系统的支持,内核心业务应用的业务安全控制能力还需完善。第二,新业务支撑不足。信息系统环境升级对安全服务提出新的需求,需要应对64 位操作系统、国产虚拟化、国产操作系统等新的业务诉求。第三,基础服务仍有缺陷。一些基础业务应用没有健全的安全功能,比如门户系统、邮件系统、安全NAS 系统、计算机终端登录等,依旧存在安全隐患,而这些安全问题是因为缺乏技术支撑导致的。第四,运维管理低效。证书环境和证书介质的正常运行严重依赖运维管理人员,一旦出现问题需要运维人员立即前往现场进行排查和解决,效率低下且维护工作量巨大,对运维管理造成很大压力。第五,审计功能不集中。现有PKI/CA 系统中各子系统的审计日志各自为政,并且审计信息和审计内容不全,无法对证书应用情况、终端使用情况和使用效果进行综合分析及行为轨迹分析。

针对某单位PKI/CA 系统问题和新的安全需求,通过建设新PKI/CA 系统,实现国产密码在各个系统中的深度应用,发挥PKI/CA 系统在资源访问控制、数据存储、数据传输、安全审计等方面的支撑作用,建立基于国密的安全生产、调度管理等安全保障体系。

1 PKI/CA 技术简介

PKI 的全称是Public Key Infrastructure,是一种基于公钥密码体制的遵循既定标准的安全基础设施;CA 的全称为Certificate of Authority,是整个证书机构的核心,所有的身份信息都需要通过验证。PKI/CA 可提供密钥和证书的产生、管理、存储、分发和撤销等功能[3]。PKI/CA 作为信息安全基础设施的一个重要组成部分,是目前解决身份认证、访问控制、信息保密和抗抵赖性的最好措施,是实现信息安全三要素—保密性、完整性、可靠性的有效手段。

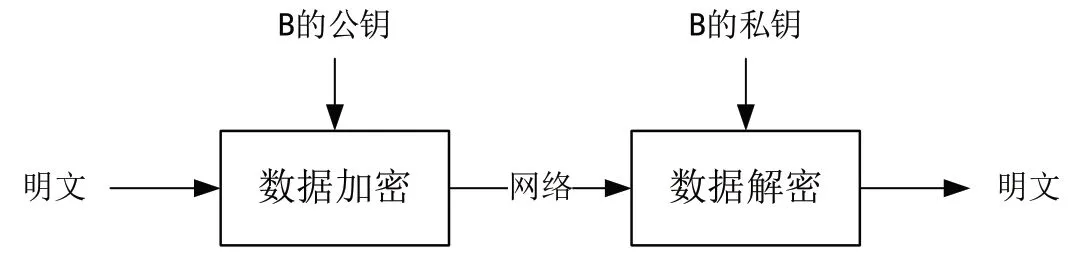

PKI/CA 技术的关键是公钥密码算法,利用非对称密码算法实现两个实体间通信过程的数据加密和身份认证功能[4]。A 想要和B 秘密通信时,只需用B 的公钥对明文加密,B 接收到密文后,用自己的私钥解密就可以得到明文。其他人因为不知道B 的私钥,所以无法解密明文,数据加密功能如图1 所示。

图1 数据加密

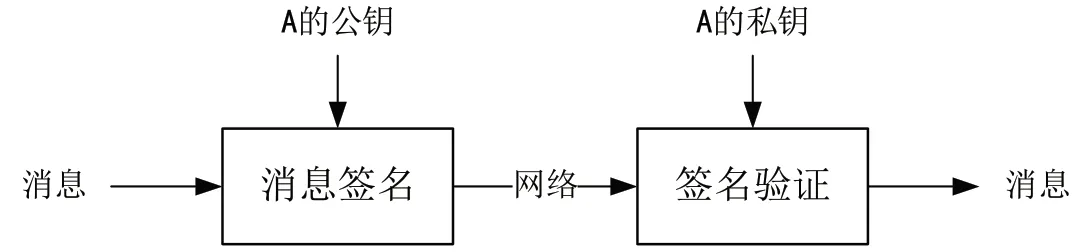

身份认证是借助密钥可实现与手写签名作用相同的功能,A 使用自己的私钥对消息进行签名,然后将结果发送给B,B 收到消息以后,使用A 的公钥进行验证。只有拥有相应私钥的用户,才能产生可验证通过的消息,所以A事后不能否认自己的签名,身份认证功能如图2 所示。

图2 身份认证

2 基于国密算法的PKI/CA 系统

针对现有情况,新系统建设主要通过升级CA 基础设施中心和PKI 应用安全支持中心,以提供更全面、更完善的身份认证服务。同时,要充分保护先前的投资,基于国密算法的PKI/CA 系统需支持原有的滑动指纹器。升级改造期间,在原有认证系统继续提供服务的基础上,逐步实现新老系统的平稳过渡[5]。

2.1 系统建设部署

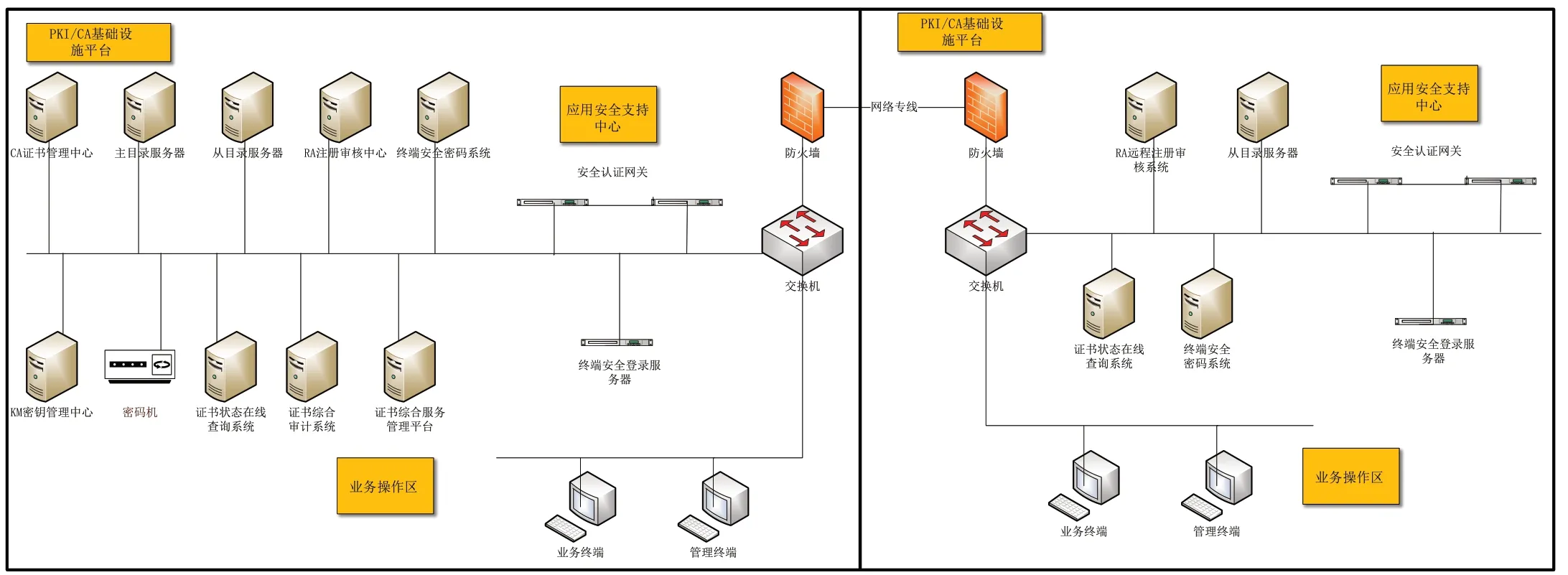

(1)在一地建立一套新的、完整的PKI/CA 系统,并在另一地部署辅助RA 系统、从LDAP 系统、OCSP 系统,辅助RA 系统负责实现该区域本地证书制作。

(2)同步升级CA 证书管理中心的加密机,在硬件层面确保新的证书认证系统支持SM2 算法。

(3)建设证书在线状态查询系统(OCSP),遵循OCSPv1 标准协议,通过与LDAP 目录服务系统的连接,实现证书、用户注册信息的实时查询和验证。

(4)建设证书安全综合审计系统,该系统能将IT 用户信息、身份信息、访问信息进行统一收集、集中分析,通过多种方式展现在用户面前,解决原PKI/CA 系统审计困难的问题,降低运维人员日常管理难度的同时,也可以为领导层进行信息化安全规划提供决策依据。

(5)搭建证书综合管理服务平台,平台可以使用户在客户端直接进行证书延期、介质解锁、证书环境检查及修复工作。避免用户因证书介质更换产生不便和业务中断的问题。

(6)搭建新的安全认证网关,该网关可以同时支持新CA 证书链和旧CA 证书链,确保新证书和旧证书都可以访问应用系统,保证原有业务的连续性。

(7)升级终端安全登录系统,将某单位现有单机版终端安全登录系统改造为网络版,从而通过服务端实现对本园区终端PC 保护的全程监管,满足集中审计、统一策略管理的需求,符合新资质要求。

(8)搭建证书综合管理服务系统,现有指纹器因年限已久,无法满足升级后对国产密码算法的支持。为了充分利用原有资源,采用密钥分割的方式将国密证书分成两部分,一部分存放在客户端,一部分存放在终端密码安全系统服务器。应用证书时将两部分组成一张完整的证书,以保证证书的安全性和唯一性。既确保升级后原有指纹可以得到沿用,又能满足集团公司对国产密码算法的要求。

为了最大化利用服务器资源,节约运营成本。将CA证书管理中心、主LDAP 服务器、KM 密钥管理中心部署到一台服务器内,负责制作、签发数字证书和证书注销列表,管理密钥等功能;RA 和从LDAP 部署到一台服务器内,负责证书申请、发布证书黑名单等功能;将证书安全综合审计系统、证书在线状态查询系统、证书综合管理服务系统部署至一台服务器内,提供实时的证书状态查询服务、数字证书自助管理服务和面向数字证书的行为审计服务。两地的PKI/CA 基础设施平台通过租用的网络专线进行互联。新PKI/CA 系统部署设计如图3 所示。

图3 CA架构图

2.2 SM2 算法应用基础

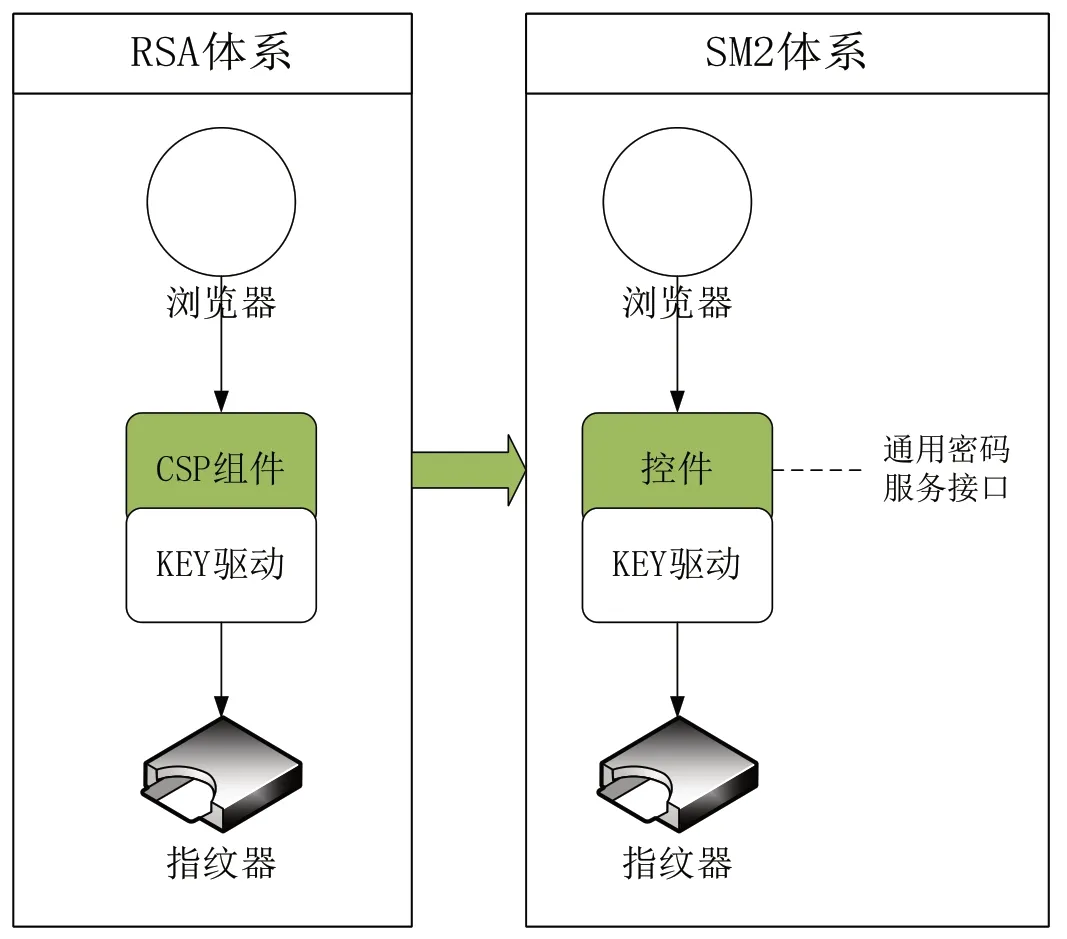

国家密码管理局于2010 年12 月17 日发布了SM2 椭圆曲线公钥密码算法[6-7],SM2 算法和RSA 算法都是PKI/CA 系统普遍采用的公钥密码算法,SM2 算法相较于RSA1024算法是一种更先进安全的算法,在我国商用密码体系中被用来替换RSA 算法。从当前的应用模式分析,算法升级对现有架构的冲击不只局限于应用层如何支持新算法,更迫切的问题是底层硬件设备如何支持新算法,操作系统调用接口以及中间服务层如何保证在适配新算法的同时,对上层应用提供服务的模式不变。

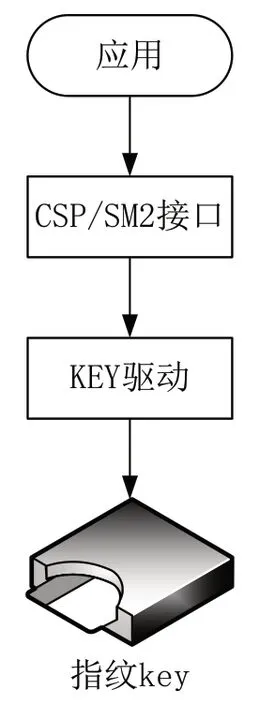

目前,调用方式为硬件介质通过KEY 驱动向上提供RSA算法接口,应用层通过调用操作系统提供的CSP 组件即可调用RSA 算法接口。新PKI/CA 系统仍旧采用“应用-CSP-算法接口-驱动-硬件介质”的调用关系,通过CSP 层支持SM2 算法接口层,对上层的应用接口保持改变,对于各个应用系统来说,本次升级是“无感”的,这为后续整个体系的升级打下良好基础。底层算法替换如图4 所示。

图4 底层算法替换

通过以上方式,从底层完成算法替换的核心工作,但是该方式会使用户多持有一个支持SM2 的指纹key,用户可能要同时使用两个指纹器进行工作;鉴于目前用户的信息化知识参差不齐,且已经习惯一个key 通用的使用方式,采用两个key 的方式会增加用户的使用难度,管理两个key 也会增加遗失的风险。因此,此次升级采用基于双算法的key 实现,同时兼容CSP 和SM2 接口以解决该问题。支持双算法key 的调用流程如图5 所示。

图5 支持双算法key的调用流程

3 系统建设收益

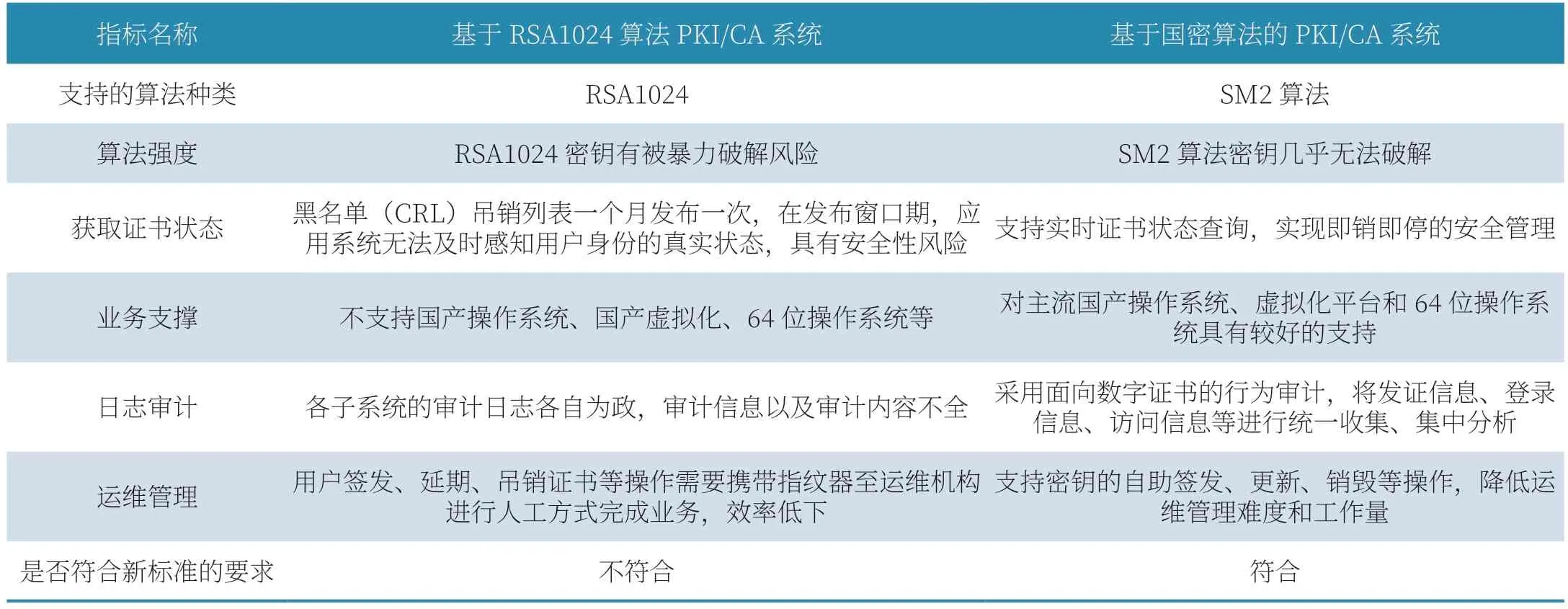

某单位建设的基于国密算法的PKI/CA 系统上线运行将近一年,在这期间对多项指标进行监控,基于国密算法的PKI/CA 系统在业务支撑、基础服务、运维管理等方面呈现进步趋势,具体体现如表1 所示。

表1 PKI/CA系统升级后指标对比

无论是在安全防护能力、新业务支撑能力还是高效运维管理等方面,新建设的基于国密算法的PKI/CA 系统相较于基于RSA1024 算法的PKI/CA 系统有了很大提升。这一套支持SM2 密钥算法的PKI/CA 数字证书系统具有高可用、高效运维、高安全防护的特点,并且在升级期间通过多证书链技术、支持双算法指纹器等手段实现了新旧系统的平滑过渡。

4 结语

以PKI/CA 升级项目为背景,分析了基于RSA1024算法的PKI/CA 系统在业务安全、新业务支撑、基础服务和运维管理等方面的缺陷和不足,有针对性地设计了一套基于国密算法的PKI/CA 系统,满足了国家密码管理局新标准的要求。通过PKI/CA 升级和后续相关安全产品的建设,实现了应用安全防护体系密码算法的国产化,符合相关政策法规要求。新系统使某单位的信息化系统整体安全性得到提升,安全防护措施迈向自主可控、合规运行的新台阶。