产品安全治理研究与实践

2023-12-05韦银星

韦银星 钟 宏 郑 均

(中兴通讯股份有限公司 南京 210012)

通信设备和系统是网络空间中关键基础设施的重要组成部分,由于安全威胁和防御的不对称性和系统固有的脆弱性,这些设备和系统容易受到攻击和破坏.一方面,全球性的网络安全威胁和网络犯罪十分猖獗,Verizon数据泄露调查报告(2022年)深入挖掘了全球多个行业的网络安全状况,分析了23896起网络安全事件和5212起经证实的数据泄露,报告指出82%的数据泄露涉及人为因素[1];另一方面,信息系统存在大量的安全漏洞,截至2022年11月13日,公开批露的CVE(common vulnerabilities and exposures)漏洞达188902件,其中严重漏洞占10.6%,高危漏洞占19.6%[2].因此,网络空间中关键基础设施面临着巨大的安全风险.

解决网络空间安全问题是一个复杂的系统工程.本文从产品安全治理的角度研究如何保障供应商交付安全可信的产品和服务,从而减缓网络空间安全风险,提升监管机构和客户的信任.

1 相关研究工作

保障供应商交付安全可信的产品和服务,不单纯是技术问题,也是安全治理问题,涉及组织、人员、流程和技术.相关研究工作如下:

1) 信息安全治理.IT治理研究所指出信息安全治理保护的对象是组织的信息资产,并提出安全治理的5个目标、角色和职责以及治理框架[3-4].Ahuja等人[5]结合ISO/IEC 38500治理框架实现信息安全治理;Ohki等人[6]提出信息安全治理框架帮助企业高管指导、监控和评估信息系统相关的活动;Volchkov[7]提出3级控制框架:战略、战术和运营来建模信息安全治理的活动.这些研究提供了有益的安全治理思路,但是其关注的对象是组织的信息资产,而本文的研究对象是供应商交付的产品和服务,二者有明显差异.

2) 网络安全治理.严寒冰[8]提出网络安全治理是国家治理体系和治理能力的客观要求,强调从源头上提供网络安全技术保障能力.De Bruin等人[9]指出网络安全不只是技术问题,已经发展到业务问题.网络安全治理应关注能力、威胁、法律和合规等方面.Bodeau等人[10]提出网络安全治理是企业治理的组成部分,包括战略整合、相关学科、高管参与、风险缓解和分析等方面.这些研究从多个角度探讨网络安全治理,而本文是关于产品安全治理的内容,二者在研究对象和技术方法上存在不同.

3) 软件安全治理.Hamou-Lhadj等人[11]在构建安全软件的组织框架中,提出该框架由4个部分组成:治理、人员、过程和技术.该研究对组织模型与治理的结合缺少具体的描述.

4) 安全策略.ComplianceForge[12]描述网络安全治理框架的整体视图,说明内部外部影响因素、策略、控制目标、标准、指南、控制、风险、过程和度量之间的关系.该框架没有提供具体的指导;Landoll[13]指出在开发信息安全策略时可基于安全策略框架,如:ISO/IEC 27001,美国FISMA(Federal Information Security Management Act),ISACA COBIT(control objectives for information and related technology).这些方法是针对信息安全策略的制定,难以直接用于产品安全策略的制定.

5) 其他研究.Ross等人[14]提出构建安全可信的系统.ISO/IEC 27014制定信息安全治理框架,提出治理机构与管理分离,通过战略和策略推动安全管理活动[15]. IIA(The Institute of Internal Auditors)[16]提出三线模型的框架,CRO(Chief Risk Officers)论坛[17]对三线模型进行了分析.这些研究侧重于特定的技术领域,本文综合这些领域的研究成果并在产品安全治理框架中应用.

2 产品安全内涵

本文关注的是直接提供产品和服务的组织,如设备供应商.本文提到的产品是指ICT(information and communications technology)产品[18],包括软件和硬件(含软件)产品,其产品安全上下文如图1所示.

图1 产品安全上下文

图1描述了端到端产品安全保障的重要环节,包括提供产品和服务的公司、公司的供应商、公司的客户和第三方机构.公司是产品安全保障的主体,产品安全除了交付基本的安全特性和安全方案外,还包括供应链安全、研发安全、交付安全、安全事件响应和安全审计,作为一个完整的安全体系,产品安全还需要信息安全和业务连续性管理的支撑.在供应商方面,需考虑原材料、外购件和开源组件的安全性.在客户方面,公司需要向客户安全交付运营网络.公司接受第三方机构对其产品、服务和流程的安全评估和审计.公司的产品安全策略要求延伸到供应商和客户:通过SLA(service-level agreement)把公司的要求传递给供应商,产品和服务交付到客户现场后仍需保障产品安全.产品交付给客户后,资产的所有者出现了转移,产品安全的目标是向客户交付安全可信的产品和服务,这个特点与传统的公司信息安全有显著的差异,后者目标是保护组织内的信息资产.

产品安全目前没有统一的定义,参考CyBOK(the cyber security body of knowledge)的描述[19],本文给出的产品安全定义如下:产品安全是指遵循法律法规、安全标准、安全最佳实践和组织的安全策略,保护系统(产品和相关基础设施)、系统中的数据,以及系统所提供的服务免受攻击、破坏或未授权的访问,以实现满足利益相关方需要的、安全可信的产品和服务,是人员、流程、技术和工具的全体.产品安全概念要素如图2所示:

图2 产品安全概念要素

产品安全概念不仅仅涉及安全技术,也涉及安全治理问题,包括外部法律法规要求、安全策略、组织、人员、流程和技术.产品安全治理是公司治理的1个子集,它为安全活动提供战略方向并确保实现目标,确保产品安全风险得到妥善管理,公司资源得到有效利用.

产品安全治理有助于实现5个方面的组织目标:

1) 战略对齐.产品安全与业务战略保持一致来支持组织目标的实现.对于供应商来说,交付产品和服务通常是其核心业务战略,产品安全的目标是交付安全可信的产品,二者的战略是一致的.

2) 有效风险管理.交付的产品和服务本身可能存在安全漏洞,需要采取管理、技术、物理措施来管理和减轻安全风险.产品安全本身就是解决安全风险的,通过执行适当的措施管理和减轻风险,并将对产品和服务的潜在影响降低到可接受的水平,从而进行有效的风险管理.

3) 价值交付.通过优化产品安全投资支持组织交付价值.安全是产品和服务的内在属性,实现产品安全自然也实现了价值交付.

4) 资源管理.通过有效使用产品安全知识和基础设施进行资源管理.产品安全作为产品组合管理的一项指标,影响公司对各个项目进行投资的决策,从而支持资源的管理.

5) 绩效测量.通过测量、监控和报告产品安全治理指标确保实现组织目标的绩效测量.在交付产品和服务的运行过程中会产生各种产品安全的度量数据,支持组织的绩效测量.

综上可知,产品安全是一个公司安全治理问题,可通过组织、人员、流程、技术等视角来系统地解决产品安全治理.下面重点从组织和流程的角度来研究产品安全治理.

3 产品安全治理组织结构

信息安全治理的组件包括战略规划、组织结构、角色和职责、企业架构、策略和指南[20-21].

在信息安全的上下文中,Volchkov[7]指出安全组织包括ISMS(information security management system)框架内的不同功能、组织单元、角色和职责.如果负责安全的组织机构存在缺陷,公司可能无法明确承担某些责任,从而导致流程出现缺陷并削弱公司对其资产的保护.

Kiely等人[22]指出了典型的组织实体、安全系统的关键要素以及这些要素之间的动态关系,确定了人员、流程、技术和组织战略4个元素.

要执行的基本安全治理功能在各个组织之间本质上是相同的,ISO/IEC 27014在更广泛的背景下说明了这些框架、角色和职责、战略和策略,并通过策略连接组织的战略和流程[15].

上述研究没有展示清晰统一的安全组织结构,也没有展现职责分离和避免潜在的利益冲突.三线模型具体规定了属于管理层的一线和二线职能,三线职能由内控审计提供,通过对理事机构负责来强调独立性.本文提出在产品安全治理组织体系中应用三线模型[16-17],在三线模型的框架下对产品安全治理组织要素进行定义、分配和实施(如图3所示),从而有效地解决了上述问题.

董事会/审计委员会:董事会最终对治理负责,并建立适当的组织结构和程序,以实现本组织的目标.董事会将责任和能力下放给产品安全委员会(管理层)开展产品安全治理工作.董事会设立内部审计职能,并监督产品安全、风险管理和内部控制的活动.

产品安全委员会:作为公司产品安全工作的最高决策机构,负责制定公司产品安全战略及在一线和二线部署资源;确定公司产品安全工作战略方向和目标;审议产品安全规划;决策产品安全相关重大议题等,并定期向董事会报告风险和成果.

一线(业务单位):业务单位通常为内部和外部客户提供产品和服务,是产品安全治理的第一线.各业务单位通过自我规划、执行、检测、改进,实现产品安全自我控制,管理其业务活动中固有的安全风险.

二线(产品安全部):产品安全部是产品安全治理的第二线.产品安全部支撑产品安全委员会制定公司产品安全方针和中长期规划;牵头产品安全相关流程和规范的顶层设计,并推动实施;进行安全测评,检查、监督、评估一线产品安全工作;负责产品安全事件管理和信息披露.

三线(内控审计):内控审计负责审计一线和二线的工作,是产品安全治理的第三线.内控审计定期向董事会/审计委员会汇报安全审计情况.

产品安全治理还涉及一些其他支持团队,如人力资源、战略及投资、运营管理、公共事务和法律合规等.

4 产品安全策略

为符合法律法规、标准、最佳实践和客户的安全要求,体现高层管理人员应尽的责任,公司可制定产品安全策略.产品安全策略为公司产品安全治理的建立、实施、维护和持续改进提供方向指导,同时为公司产品的安全评估和审计提供依据.

产品安全策略规定了产品安全有关的规则集,涵盖硬件、软件、数据、人员、过程、设施、物料等方面的安全要求.产品安全策略反映了管理层的意图、期望和指导方向,体现了公司的战略,可被视为公司产品安全治理的“宪法”.

多个安全标准和最佳实践定义了安全策略的要求:NIST SP800-218定义SDLC(software development life cycle)和维护中软件开发基础设施安全的策略,定义基于风险的软件架构和设计需求的策略(如模块化、隔离、避免未文档化的命令和设置、提供安全部署和运维特性),定义SDLC和维护中软件开发过程安全的策略,定义SDLC门控点处验证合规的策略,定义制品归档的策略,确保策略覆盖全生命周期[23].其他标准如新思BSIMM(building security in maturity model)、PCI SLC(software lifecycle)、OWASP SAMM(software assurance maturity model)、NIST SP800-160v1、NIST CSF(cybersecurity framework)、IEC 62443-2-1、ISO/IEC 27001、ISACA COBIT等规范中也定义了安全策略相关的要求.

ComplianceForge层次化网络安全治理框架从总体上说明安全策略在整个框架中的位置,其中策略来源包括公司高层的要求、法律法规、标准、最佳实践[12].

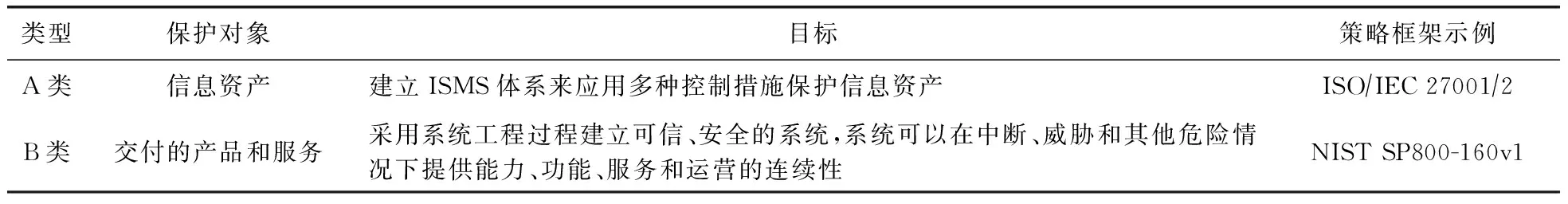

开发安全策略时基于策略框架,制定信息安全策略通常参照ISO/IEC 27001/2、美国FISMA、ISACA COBIT[13],但是产品安全与信息安全在保护对象、目标上有显著的差别,如表1所示:

表1 安全策略框架的对比

在表1中,面向保护信息资产的类似策略框架有:ISF SOGP(standard of good practice for information security),ISACA COBIT,NSIT CSF等;面向交付安全可信产品的类似策略框架有:微软SDL(security development lifecycle)、GSMA NESAS(network equipment security assurance scheme)、新思BSIMM、ISO/IEC 27034等.

本文提出产品安全策略体系应具有4个特性:1)符合性(conformance)——产品安全策略完全符合NIST SP800-160v1中各过程的结果(outcomes);2)完备性(completeness)——外部主流的产品安全管理类要求,90%以上都能匹配对应的策略要求;3)可靠性(soundness)——每个安全策略要求都有可靠的来源,如法规、标准、客户要求;4)有效性(effectiveness)——每条安全策略要求都在规范和项目层面落地执行以及产品安全策略体系支持外部认证和评估.

组织通过系统生命周期过程中定义的过程组来创建满足需要的产品和服务.ISO/IEC/IEEE 24748-1:2018描述了4个过程组(协议过程组、组织项目使能过程组、技术管理过程组和技术过程组)及其关系,其中每个过程组由1组过程构成[24],NIST SP800-160v1对系统生命周期过程中的各个方面提出了安全要求[14],如图4中虚框所示.

从产品安全策略的完备性角度看,NIST SP800-160v1定义的安全要求还不足以支持整个产品安全策略体系,本文提出产品安全策略体系的建立方法分为2个方面(如图4所示):1)策略体系组织.策略按照系统生命周期过程的层次进行组织,即过程组→过程→策略→策略要求,这种组织方式便于产品安全策略的持续迭代扩展以适应内外部要求的变化.2)策略体系内容.NIST SP800-160v1每个过程的结果可转化为一条安全策略,但是这些安全要求相对比较宽泛且难以覆盖一些具体要求,如GSMA NESAS、新思BSIMM和英国NCSC(National Cyber Security Centre)供应商安全评估等.本文提出在相应的过程中扩展这些具体的安全要求:在图4技术过程组的实现过程中,除了满足NIST SP800-160v1中实现过程的安全要求外,还需要满足安全编码要求、源代码审查要求、版本构建要求;在图4技术过程组的获取过程中,除了满足NIST SP800-160v1中获取过程的安全要求外,还需要满足供应商安全管理要求、供应商安全协议要求、供应商安全评估要求和第三方组件安全要求.类似地,可以将适用的安全标准、最佳实践、法规要求和组织的内部要求融入到此策略框架中,从而建立一套产品安全策略体系.每条产品安全策略通过一组策略要求来描述,直接约束组织下层规范的细化和项目的实际执行.

产品安全策略的落地实施可遵循PDCA(plan-do-check-act)方法论.

1) 规划(P):依据法律法规、安全标准、安全最佳实践和客户安全要求等规定产品生命周期中安全策略要求.

2) 执行(D):产品安全策略要求在产品安全文档体系(标准、规程、指导书和记录)中落实.

3) 检查(C):对策略要求的落地进行对照分析,建立安全策略对照看板,检查安全策略的实现程度,识别差距项.

4) 行动(A):从策略要求、组织规范和落地执行等方面对识别的差距项进行改进.

产品安全策略可以带来多方面的好处:1)统一外部的监管要求、安全标准、最佳实践和客户要求,屏蔽外部要求的复杂性和多样性,使得公司的规范体系保持相对稳定;2)建立客户和监管机构对公司治理体系的信任;3)管理者清晰地了解外部要求在公司内部的落地情况,减缓合规风险;4)员工可以清晰地了解各个产品安全岗位的工作要求.

5 结 语

本文的主要贡献如下:提出产品安全的概念和上下文,指出产品安全属于安全治理的范畴;在三线模型的框架下对产品安全治理组织要素进行定义、分配和实施,为业界应用三线模型提供了一个范例;提出基于NIST SP800-160v1的安全策略框架建立产品安全策略体系,以及产品安全策略体系的构建和实施方法.这些研究结果已在中兴通讯的产品安全实践中得到应用,取得了良好的治理效果[25].本质上,这些研究成果适用于所有ICT软硬件供应商的产品安全治理.作为完整的治理模型,涉及多个组件[20-21],下一步的研究是产品安全人员的岗位能力模型:知识、技能和评估;端到端开发生命周期的技术问题,如基本的安全原则、需求架构、设计和测试;产品安全度量;产品安全策略体系的具体要求和评估.