基于无线网络的电子物证取证标准流程

2023-05-30颜云生李厚君王欢

颜云生 李厚君 王欢

关键词:网络空间安全;电子取证;电子物证;司法鉴定

中图法分类号:D918 文献标识码:A

1引言

無线网络具备移动性高、低成本、体积小、不需实体布建的特性,因此,无线网络成为网络空间安全犯罪的其中一种渠道。其中,关于无线网络空间安全犯罪电子物证的4个特性:(1)无距离限制;(2)隐秘性、无实体化及匿名特性犯罪;(3)不易证实其来源及制作人难以确定;(4)非属人类可直接感知、理解的内容。借由任何的司法侦查手段,其仍须证据证明,或以计算机相关软硬件设备之辅助,才能达到人赃俱获的目的,证明犯罪行为确属其人。执法人员往往需要借助司法鉴定专业人才及其他协助,才能达到追求事实真相的目的,因此本文建构了一套电子物证取证标准作业程序,以传统网络犯罪为基础,将电子物证取证标准作业程序应用于无线网络侦查,以辅助国内司法调查人员或司法鉴定人员调查网络空间安全犯罪。同时,通过标准及认证来获得与加强取证结果和公信力,以强化数字取证单位的司法鉴定专业能力及法庭上公信力。

2文献探讨

2.1电子取证

计算机取证是利用通信科技及严谨的检查程序,在计算机系统或者其他储存媒体中,寻找犯罪相关证据或间接物证。计算机取证跟传统的刑事取证相似,都是为了确认犯罪行为取证据,计算机取证的概念源自计算机刑事侦查,主要是在调查计算机犯罪时,寻找相关证据或是用来证明损害的证据。由于电磁记录很容易被修改,计算机取证也需建立证物保护方式,以对计算机有关电子物证进行保留、识别、萃取、记录及解读等,从而确保取证前后的电子证据没有被篡改,同时还原事件现场计算机物证及电子物证的原貌。经取证分析后的证据更可信及具有法律效应,并能作为法院审理犯罪案件的重要参考依据。

2.2电子物证

电子物证是指计算机储存媒体中任何足以证明犯罪构成要件或关系的电子数字资料,为物理证据的一种,包括文字、图片、声音、影像等形态,具有可无限无差异性复制、原始作者不易确定、资料完整性验证等性质,也称计算机证据,即在计算机储存媒体或网络上以电磁记录方式储存且可供佐证犯罪的资料。电子物证包括电子邮件、数码相片、ATM事务历史记录、文字编辑程序文件、实时通信程序对话记录、互联网浏览器历史记录、电子数据库、计算机档案备份、计算机内存内的内容、国际定位系统记录、酒店及旅馆的电子门锁记录、数字的影音档案等。

2.3电子物证处理程序

电子取证是利用科学的方法对计算机等信息科技设备进行犯罪搜证,即使经过恶意或是无意删除,都有被还原的可能性。但由于电子物证具有易篡改、易流失、难以搜集等特性,且容易被破坏,加上计算机设备的储存空间越来越大等因素,司法侦查或鉴定人员容易因处理不当导致重要线索不易搜集,进而造成破案失败。专家学者归纳出取证流程:准备工作、搜寻、保存、复原、分析、检查、鉴定及呈现结果。因此,电子物证若能制定标准作业程序,将使司法检警搜证人员在搜证时有依循的标准,所得证据将更具公信力。

3无线网络安全及其威胁

由于无线网络不受限于实体建筑与线路的阻隔,在加密技术不完善的状况下,恶意者可以轻易拦截无线网域中的信号。以802.11无线网络为例,其设计的架构产生了安全问题,原因如下。(1)无线通信的特性。攻击者在无线电波涵盖的范围内进行通信内容的监听。如果用户未将传送的信息进行加密,则入侵者很容易窃取通信内容。(2) WEP设计的问题。希望通过这种加密技术获得数据安全性,由于设计等因素,实际效果无法100%保证数据内容的机密性。(3)设备安全管理措施不当。网络设备出厂时都有一些预设的设定值,许多管理者与用户将网络设备即插即用,没有更改系统内定的相关信息。这可能使攻击者获得设备的管理权限。

由于无线网络具有一般网络的特性,因此也会被一般网络攻击手法所攻击,以下列举无线网络常见攻击模式。(1)开放式系统攻击。将无线网卡加入的服务域名设定成“ANY”,此时会发出信号询问周围是否有无线网络存取点,若存取点被设定为对此类询问有所反应,则此存取点就会发出响应至无线网络卡,而此响应就包含SSID。利用此原理,攻击者可编写一个程序不断对周围广播,发送询问请求,即可获得一个可用网络的列表,进而继续攻击。(2)封闭式系统攻击。攻击者可以监听附近无线网络的通信内容以获得信息。存取点会定时发出一种标志告知无线区网的使用者这个存取点的存在,在这信息封包里其中一项信息就是服务域名,因为此系统并未加密,所以攻击者只要监听到这些封包就可以获取相关信息进行攻击。(3)使用加密认证弱点。无线网络用户与基地台会先配对所用的密钥,但是双方在传送连结封包时未通过加密传送,所以监听者可以得到未加密的原文及加密后的密文,这两项数据可以帮助攻击者找出可能的密钥以解开其他加密的封包。

4取证标准作业程序与案例分析

4.1无线网络取证标准作业程序

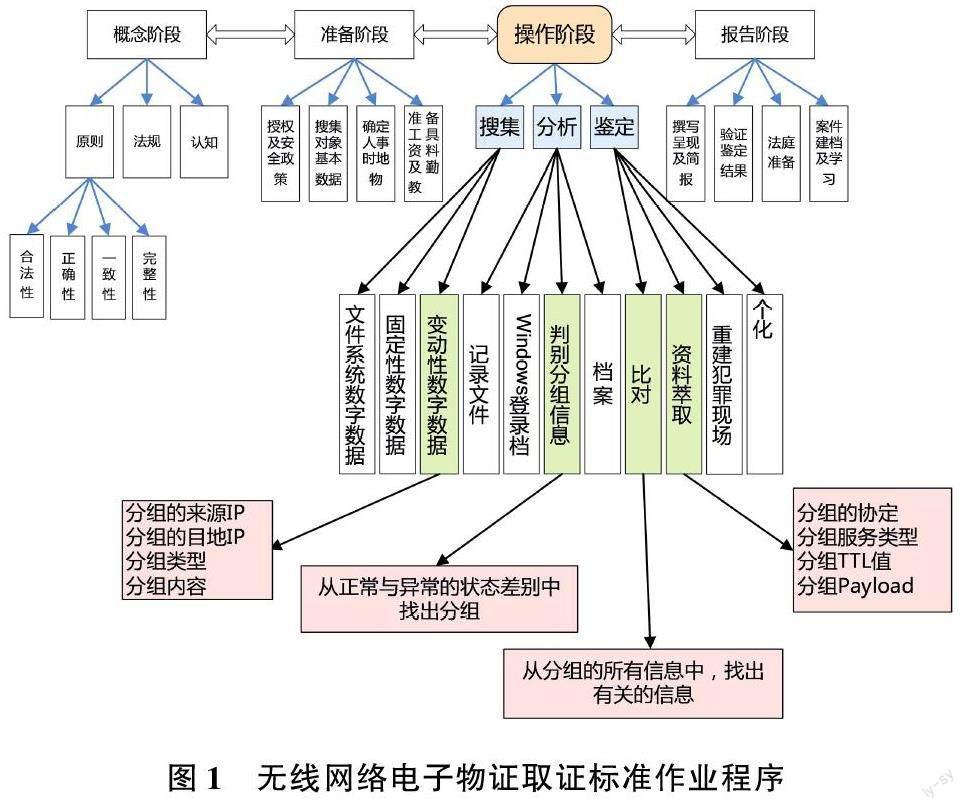

首先建立无线网络电子物证取证标准作业程序,以供无线网络相关犯罪案件的侦查参考,具体如图1所示。

(1)概念。

法规:电子物证的获取要遵循合法、真实的原则,不得非法侵入他人计算机信息系统获取证据,证据取得的途径必须以合法的形式获取。

原则:主要原则有7点,即尽早搜集证据,必须确保计算机或其他储存媒体上的数据保持在原始的状态,内容不得修改;保证证据的连续性,在证据正式提交给法庭时,必须能够说明证据从最初的获取状态到法庭上出现状态之间的任何变化,最好是没有任何变化:对于电子物证的任何稽核数据、纪录或分析的处理过程,应建立处理方法、记录与保留结果,就算委托公正第三方进行相同的处理程序,其结果应相同;在特殊情况下,如果需存取原始电子物证的数据,则必须由有能力处理的专家,进行存取的动作,并对处理的动作予以说明或适当解释;应当全程记录及拍摄搜集、分析及取证等过程;存放和使用有拷贝证据的软盘、光盘、磁带、硬盘、U盘、储存卡、闪卡等时应当注意安全,并远离强磁场、水、火等,使用时应注意病毒的检测;使用证据复制品进行分析、调查及取证的工作。

(2)准备阶段。

搜集犯罪对象基本数据;决定搜索地点、对象与时间;电子取证工具的准备;人员的司法鉴定专业性;技术勤前教育。

(3)操作阶段。

搜集程序:本阶段分成几个部分,分别是系统稽核纪录、cookies、快取、防病毒软件及入侵检测软件的log文件。

分析程序:即纪录证物在案件周期内的完整经历,证明所搜集到的证物未被修改过,证明证物在某一特定时刻是存在的。

鉴定程序:分成5个部分,分别为资料萃取、比对及个化、重建犯罪现场、报告写及法庭参考证物。

(4)报告阶段。

搜集犯罪对象基本数据;决定搜索地点、对象与时间;工具的复用和还原准备;人员的司法鉴定专业性。

4.2案例分析

分析假定的某个案例,南宁市公安局刑事侦查队所侦破关于无线网络使用的犯罪,通过框架理论分析,将此案例以结构化的方式呈现,得到关于犯罪的信息即可推测侦查流程,如表1所列。以What:发现何种线索,How:如何侦查、如何获得证物,Why:由线索与证物所得到的结果,如图2所示。

5结束语

网络空间安全犯罪是人类高度文明科技下所衍生的违法行为,在侦查的过程中,由于电子物证具有易篡改、易流失以及难以搜集的特性,若要在发生计算机信息犯罪事件后取得电子物证,则必须建立一套完善的电子取证标准作业程序,以期掌握调查的先机。本文提出的无线网络犯罪框架理论及标准作业程序和案例说明,使电子取证协助司法鉴定人员侦办网络空间安全犯罪案件与犯罪证据的搜证,其目标就是能在法庭上提出有效且可被采纳的证据,进而成为法官判决的佐证及依据。

作者简介:

颜云生(1970—),博士,副教授,研究方向:计算机网络、网络空间安全。

李厚君(1986—),博士,副教授,研究方向:机器学习与图像处理等。

王欢(1987—),博士,研究员,研究方向:网络安全态势感知。