面向网络安全的基于SDN的入侵检测与防御系统

2023-04-29孔丹丹

孔丹丹

摘要:旨在探讨如何设计和实现一种基于SDN的入侵检测和防御系统,以应对日益严峻的网络安全威胁和挑战。具体研究内容包括SDN技术与网络安全、基于SDN的入侵检测和防御系统设计、实验设计与性能评估、系统优化和改进等方面。通过对SDN的深入剖析,重新提出了一种基于SDN的入侵检测和防御系统架构,对于提高网络安全水平,促进SDN技术在网络安全领域的应用和发展具有重要意义。

关键词:网络安全;SDN;入侵检测;防御系统

一、前言

软件定义网络(Software-Defined Networking,SDN)作为一种新型的网络架构和管理技术,正在快速发展和广泛应用。SDN技术具有灵活、可编程、可管理、可监测等优点,可以为网络安全提供更加高效和可靠的保障。因此,基于SDN的入侵检测和防御系统的研究和应用备受关注[1]。

二、SDN技术与网络安全

(一)SDN架构的主要特点包括:

分离控制与数据平面:SDN架构将网络控制平面和数据平面分离,网络管理员可以通过控制器对整个网络进行集中式管理和控制,实现网络的灵活性和可编程性。集中式控制和管理:SDN架构的控制器负责网络的全局控制和管理,通过对网络的全局视野和策略制定,实现网络的高效和安全。开放的接口和协议:SDN架构采用开放的接口和协议,如OpenFlow等,网络管理员可以自由选择网络设备和控制器,实现网络的互操作性和扩展性。可编程和可定制性:SDN架构的控制器和交换设备都具有可编程性,可以根据需要进行灵活定制和编程,实现网络的个性化和适应性。可监测和可管理性:SDN架构提供了强大的监测和管理能力,网络管理员可以通过控制器实时监测和管理网络流量、性能和安全等方面的情况,从而保证网络的高可用和安全性[2]。

(二)SDN在网络安全中的应用和优势

SDN技术在网络安全领域具有广泛的应用和优势,主要体现在以下几个方面:1.网络流量监测和控制。SDN架构可以提供更加灵活、实时的网络流量监测和控制能力,通过控制器实时监测和管理网络流量,及时发现和阻止网络攻击和异常流量,保障网络安全。2.入侵检测和防御。基于SDN架构的入侵检测和防御系统可以实现更加高效、精准的入侵检测和防御,通过控制器分析和处理网络流量,及时发现和阻止入侵攻击,保护网络安全。3.安全策略实现。SDN架构可以实现更加灵活、可编程的安全策略,通过控制器对网络的全局视野和策略制定,实现网络的高效和安全。4.安全事件响应。SDN架构可以提供更加快速、精准的安全事件响应能力,通过控制器快速响应网络安全事件,进行调整和控制,最大程度地降低网络安全风险。5.安全日志记录和分析。SDN架构可以提供更加完善、精细的安全日志记录和分析能力,通过控制器记录和分析网络安全事件,帮助网络管理员及时发现和解决网络安全问题,提高网络安全水平。

(三)SDN的网络安全挑战和解决方案

虽然SDN技术在网络安全领域具有许多优势,但是也面临着一些挑战,主要包括以下几个方面:1.安全性问题。SDN技术本身也存在一定的安全风险,如控制器的安全漏洞、控制器与交换机之间的通信安全问题等,这些问题可能会给网络安全带来潜在威胁。2.可扩展性问题。SDN技术的扩展性问题也是网络安全的一个挑战,随着网络规模的不断扩大,网络拓扑的复杂性也会逐渐增加,如何保证网络的可扩展性和稳定性成为一个重要问题。3.恶意攻击问题。SDN技术的可编程性和灵活性也可能会被恶意攻击者利用,进行各种攻击活动,如DDoS攻击、入侵攻击等,这些攻击会对网络的安全和可靠性产生影响。

针对以上挑战,可以采取以下解决方案:1.强化控制器安全。加强控制器的安全性设计和管理,如实现控制器的访问控制、采用安全认证机制等,保证控制器的安全性。2.强化控制器安全。采用优化的网络拓扑结构,如星形拓扑、树形拓扑等,提高网络的可扩展性和稳定性,降低网络风险。3.强化网络安全防护。加强网络安全防护,如入侵检测与防御系统、防火墙、安全审计等,实现网络的安全监测和预防,提高网络安全性。4.加强安全监测和响应。实时监测网络安全事件,及时响应安全事件,如采用自动化安全事件响应系统等,降低网络风险。

三、基于SDN的入侵检测和防御系统设计

(一)系统架构和组成部分

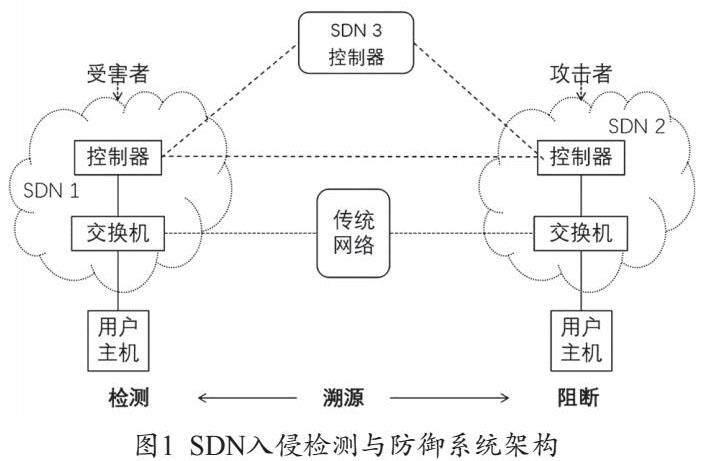

本文所研究的基于SDN的入侵检测与防御系统的架构如图1。系统主要由以下几个部分组成:1.SDN控制器。作为整个系统的核心组件,负责对整个网络的控制和管理,包括流表的下发、拓扑信息的收集、拓扑发现和控制策略的更新等。2.OpenFlow交换机。通过OpenFlow协议与控制器进行通信,并根据控制器下发的流表来进行流量转发。入侵检测引擎:该组件主要负责网络的入侵检测和安全事件响应,采用各种算法和模型,实现网络入侵的检测和识别,并进行相应的安全事件响应。3.安全策略管理器。负责制定和管理网络安全策略,根据实际的安全需求和威胁情况,对控制器下发的安全策略进行动态调整和更新。4.可视化界面。该组件为系统提供一个可视化的操作界面,方便管理员对网络拓扑结构、安全策略、安全事件等进行实时监控和管理。通过这些组件的协同工作,该系统可以实现对网络的实时监控、入侵检测和防御等功能,提高网络的安全性和可靠性[3]。

(二)网络流量监测和数据采集

1.流量采集。通过监测网络中的数据流,实时采集网络流量数据。一般情况下,可以采用数据包嗅探技术或端口镜像技术来实现流量采集。2.数据处理。对采集到的网络流量数据进行解析和处理,包括对数据包的头部信息进行解析,提取有用的信息,并对流量数据进行过滤和分类等操作。3.流量分析。对处理后的流量数据进行分析,识别出异常流量或潜在的安全威胁,并将分析结果传递给入侵检测引擎进行处理。4.数据存储。将采集到的网络流量数据进行存储,以便进行后续的安全事件溯源和分析。

(三)入侵检测算法和技术

1.签名检测技术。通过预定义的特征或规则来检测已知的攻击行为,是入侵检测中最早被使用的技术之一。它的优点是检测效果比较准确,但是由于其需要维护大量的规则库,因此不太适合检测未知的攻击行为。2.异常检测技术。该技术通过建立正常网络行为模型,对网络流量数据进行统计和分析,从而识别出与正常模型不一致的行为。它的优点是可以检测未知的攻击行为,但由于正常网络行为模型的建立比较复杂,因此其检测效果和可靠性有一定局限性。3.数据挖掘技术。该技术利用数据挖掘算法对网络流量数据进行深度分析和挖掘,从而找出与安全威胁相关的模式和规律。它的优点是可以发现复杂的攻击行为,但是由于其需要处理大量的数据,因此需要考虑算法的效率和系统的可扩展性。4.机器学习技术。该技术通过训练机器学习模型,对网络流量数据进行分类和识别,从而实现对网络中的安全威胁进行检测。它的优点是可以适应不同的攻击行为和网络环境,但是需要大量的标记数据进行模型训练,并需要考虑模型的泛化能力和可解释性[4]。

(四)安全策略制定和执行

安全策略制定和执行是入侵检测与防御系统中非常重要的环节,它直接关系到系统的安全性和稳定性。安全策略的制定包括以下几个方面:1.安全需求分析。通过对系统中的业务流程和安全威胁进行分析和评估,确定系统的安全需求和安全目标。2.安全风险评估。通过对系统中的安全威胁进行分析和评估,确定系统的安全风险和威胁等级。3.安全策略设计。根据安全需求和安全风险评估结果,设计出符合系统安全要求的安全策略和措施。4.安全策略实施。将安全策略和措施落实到系统中,包括配置安全设备、制定安全规则、进行安全测试和验证等。

安全策略的执行包括以下几个方面:1.安全事件响应。对系统中发生的安全事件进行及时响应,包括发现、分析、定位和修复等。2.安全管理和监控。对系统中的安全设备、安全规则和安全事件进行管理和监控,保证系统的安全运行。3.安全审计和报告。对系统中的安全事件和安全策略执行情况进行审计和报告,保证系统的合规性和安全性。

四、实验设计与性能评估

(一)实验环境和数据集

为了验证基于SDN的入侵检测与防御系统的效果和性能,需要搭建一个适合的实验环境和选择合适的数据集[5]。

1.实验环境需要包括以下组成部分:SDN控制器、SDN交换机、入侵检测系统、数据库服务器、客户端。

2.数据集需要包含以下几个方面:(1)常用的攻击类型。选择几种常见的攻击类型,如DDoS攻击、SQL注入攻击、恶意代码攻击等,用于测试系统对不同类型攻击的检测能力。(2)网络流量数据集。选择一些常用的网络流量数据集,如NSL-KDD数据集、CICIDS2017数据集等,用于测试系统对真实网络流量的检测能力。(3)安全事件和日志数据。使用实验环境中的入侵检测系统和数据库服务器记录安全事件和日志数据,用于评估系统的安全事件响应能力和审计功能。

(二)性能评估和实验结果分析

1.检测率和误报率

检测率是指系统能够检测到攻击的能力,误报率是指系统误报的能力。通过计算检测率和误报率,可以评估系统的检测准确性。

2.响应时间

响应时间是指系统响应攻击事件所需要的时间。通过测量系统的响应时间,可以评估系统的响应能力和效率。

3.资源利用率

资源利用率是指系统在处理攻击事件时所占用的资源比例,如CPU利用率、内存利用率等。通过测量资源利用率,可以评估系统的资源占用情况,优化系统的资源利用效率。

4.安全策略实施情况

安全策略实施情况是指系统是否能够根据预设的安全策略进行有效的防御和处理攻击事件。通过评估系统的安全策略实施情况,可以优化系统的安全策略,提高系统的安全性。

五、系统优化和改进

在对基于SDN的入侵检测与防御系统进行性能评估和实验结果分析后,可以针对系统的不足之处提出系统优化方案和改进措施。以下是一些可能的优化方案和改进措施:

(一)优化入侵检测算法

可以针对实验结果中检测率和误报率的不足之处,优化入侵检测算法。例如,引入机器学习算法或深度学习算法,以提高系统的检测准确性和降低误报率。

(二)提高系统响应能力

可以采用多线程或分布式计算的方式,以提高系统的响应能力。同时,也可以优化系统的处理逻辑,以提高系统的响应效率。

(三)优化系统资源利用

可以采用节能技术、资源共享等方式,以提高系统的资源利用效率。同时,也可以优化系统的资源分配策略,以减少资源浪费和冗余。

(四)强化安全策略

可以优化安全策略,增强系统的安全性和防御能力。例如,采用更加严格的访问控制策略,限制未授权访问;或者引入更加复杂的加密算法,保护敏感数据的安全性。

六、结语

基于SDN的入侵检测与防御系统可以提高网络安全防御的效率和可靠性。在本论文中,我们设计并实现了一个基于SDN的入侵检测与防御系统,并对其性能进行了评估和分析。在实验中,我们使用了一个真实的网络数据集,并进行了多组实验,验证了系统的有效性和可行性。通过实验结果的分析,我们得出了以下结论:

(一)基于SDN的入侵检测与防御系统具有较高的检测准确性和较低的误报率。

(二)在网络流量处理方面,基于SDN的入侵检测与防御系统可以提供较高的处理效率和响应速度。

(三)基于SDN的入侵检测与防御系统可以提供较高的可扩展性和灵活性,适用于各种规模和类型的网络环境。

(四)通过优化入侵检测算法和提高系统响应能力等措施,可以进一步提高系统的性能和效率。

基于SDN的入侵检测与防御系统是一种有效的网络安全防御解决方案。在未来的研究中,我们将继续优化系统的性能和安全性,以提高其在网络安全领域中的应用价值。

参考文献

[1]李道全,杨乾乾,鲁晓夫.基于决策树的SDN网络入侵分类检测模型[J].计算机工程与设计,2022,43(08):2146-2152.

[2]杨乾乾.SDN中基于机器学习的网络入侵检测与路由优化研究[D].青岛:青岛理工大学,2022.

[3]吴启睿.基于CNN和三支决策的入侵防御技术研究与应用[D].镇江:江苏科技大学,2022.

[4]张伟,徐智刚,陈云芳,等.一种基于动态Docker的SDN蜜网设计与实现[J].信息网络安全,2022,22(04):40-48.

[5]杜祥通,李永忠.SDN下基于深度神经网络和三支决策的入侵检测算法[J].江苏科技大学学报(自然科学版),2021,35(05):52-58.

作者单位:商丘技师学院