基于关联规则的计算机入侵检测方法

2016-10-18向玲玲

向玲玲

摘要:当今社会中,计算机网络技术成为了人们生活中必不可少的一部分,因此,网络环境的安全问题也逐渐成为人民群众最为关心的问题。随着人们对计算机的使用越来越频繁,计算机暴露的问题也越来越多,计算机中针对于传统入侵方式的检测技术已经不能够满足现代社会的需求,因此,如何有效地进行入侵检测并及时的控制,是计算机技术发展的重点。对此,本文将结合入侵检测技术的发展现状和趋势,对关联规则基础上的计算机入侵检测方法进行介绍。

关键词:关联规则;计算机;入侵检测

中图分类号:TP393 文献标识码:A 文章编号:1009-3044(2016)21-0051-02

Abstract: In todays society, computer network technology has become an indispensable part of peoples lives, and therefore, the security problem of network environment has gradually become a problem of the people most concerned about. With more and more frequent use of computers, computer problems exposed more and more computers for the traditional way of intrusion detection technology is not able to meet the needs of modern society, therefore, how effective intrusion detection and timely control is the focus of development of computer technology. Therefore, this paper will combine the development and future of intrusion detection technology, computer intrusion detection method based on association rules are introduced.

Key words: association rule; computer; intrusion detection

随着计算机在人们生活中的日益普及,越来越多的人接触到了网络,并通过网络进行学习、娱乐、工作。可以说,在现代化的生活中,计算机在人们的生活中有着重要的地位。但是,随着网络带给人们便利的同时,计算机网络的安全问题也渐渐暴露出来,尽管我们现在使用的计算机中有着多种的防毒软件、防火墙的保护措施,但是计算机用户的信息还是存在着被入侵、盗用的风险,因此,更为合理、先进的入侵检测系统的开发及应用是现代计算机发展的迫切要求,也是保障用户安全的有力措施。

1 网络入侵检测技术

在计算机的防入侵系统中,计算机的入侵检测技术可以说是防火墙的坚实后盾,这一技术对计算机的安全防护具有重要的意义。在以往的入侵检测技术中,传统的入侵检测方法对与其模式特征相匹配的入侵方式具有较为灵敏的检测度,检测的准确性较高。但是,相对于未知类型的入侵而言,这一检测方法就表现出较大的缺陷。对计算机入侵检测的研究是从上个世纪80年代开始的,并逐渐成为了人们研究的重点内容。目前,使用的最为广泛的入侵检测技术仍然是与传统的入侵模式相匹配的检测技术。这种方法的检测准确性较高,但在飞速发展的计算机技术中,针对于新的入侵方法的检测技术还有待更新。本文中将针对于关联规则进行入侵技术的研究。

2 关联规则算法

关联规则是指,从现有的数据中挖掘各种数据之间的关系,这一关联规则的提出是在上世纪,并且在当时的商业系统中有所应用,这一规则的提出和应用为其以后的发展奠定了基础。关联规则的定义有以下的几种类型:关联规则可以用一个集合的形式来表示,例如:假设有一个集合M{m1,m2 … …mn},M是一个含有数据项的集合,称为项集。若集合N是一个数据事务集合,任意一个数据集合都含有数据事物A,并且每个A都有独特的标志,这个标志就是ITD标识。集合A真包含于集合M,其中的项集也真含于M,并且各项集无交集,这样就可以得到各项集之间的关联规则。在计算机入侵检测系统中引入关联规则是为了 找出各个数据之间的关系,同时也是对集合与集合之间进行区分的一种方式。

在关联规则中,还涉及一个支持度,简单来说,支持度是指集合N其中所包含的各项集的事物数与集合N之间的比值,换句话说就是各项集在集合N中出现的概率。

在关联规则中还有一个十分重要的概念就是置信度。关联规则中的置信度和概率论中所说的置信度概念相近。关联规则中的置信度也可以用条件概率符号表示。

3 关联规则在计算机入侵检测中的应用

3.1 基于关联规则的入侵检测体系结构的建立

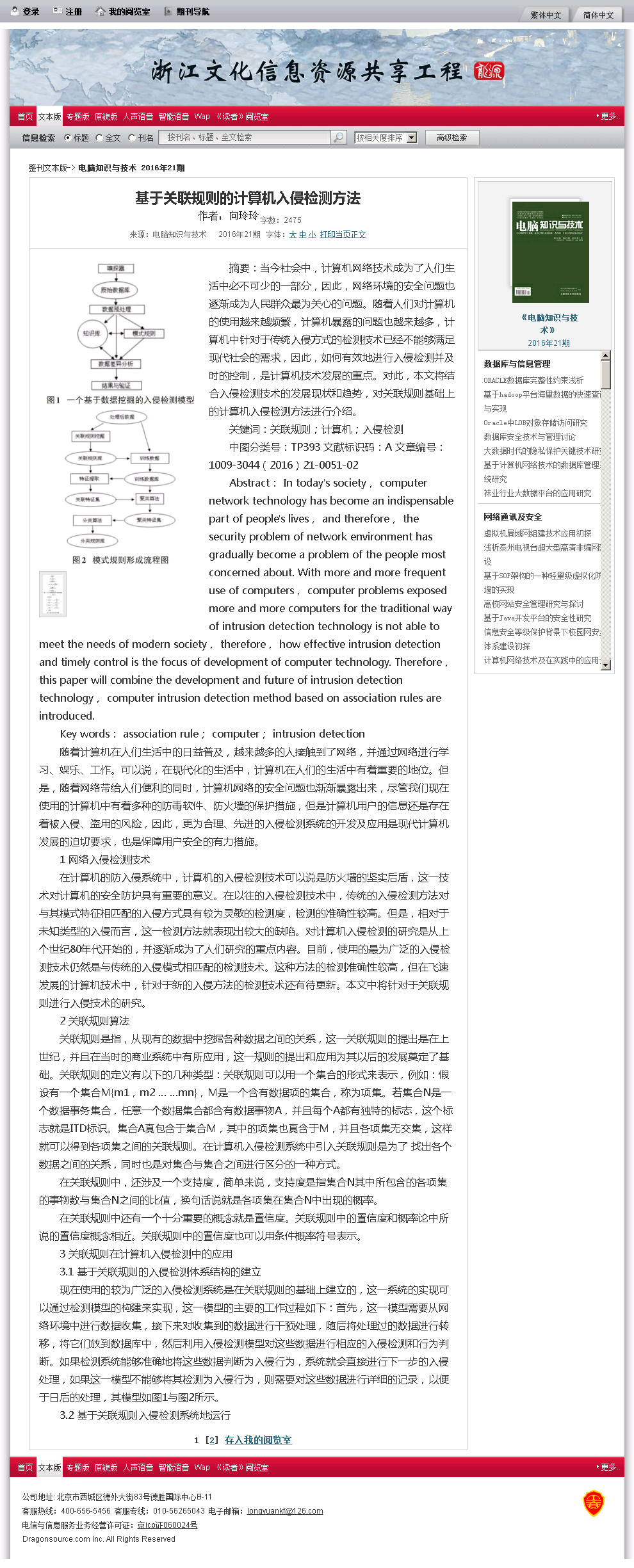

现在使用的较为广泛的入侵检测系统是在关联规则的基础上建立的,这一系统的实现可以通过检测模型的构建来实现,这一模型的主要的工作过程如下:首先,这一模型需要从网络环境中进行数据收集,接下来对收集到的数据进行干预处理,随后将处理过的数据进行转移,将它们放到数据库中,然后利用入侵检测模型对这些数据进行相应的入侵检测和行为判断。如果检测系统能够准确地将这些数据判断为入侵行为,系统就会直接进行下一步的入侵处理,如果这一模型不能够将其检测为入侵行为,则需要对这些数据进行详细的记录,以便于日后的处理,其模型如图1与图2所示。

3.2 基于关联规则入侵检测系统地运行

摘要:计算机远程监控技术是世界上工业自动化发展到一定程度的重要技术,由于工业生产过程中的自动化和生产设备分散化,传统的现场监控措施已经不能满足当前的监控需求,必须发展以计算机软件为基础的远程监控系统。本文从计算机软件技术下的远程监控系统特点、重要性和架构出发,探讨如何优化当前工业中所需要的远程监控系统。

关键词:计算机软件技术;远程监控系统;系统构架;网络系统

中图分类:TP311 文献标识码:A 文章编号:1009-3044(2016)21-0035-02

远程监控系统不同于以往的现场监控和直接监控技术,是针对现代化大工业生产的适应性监控技术。基于计算机的远程监控系统主要包括计算机软件系统和网络传输系统,其中网络传输系统包括现场控制网络系统、企业内部网络系统以及互联网通信系统,在这个网络系统之上还需要具体的软件系统提供相应的支持。

1 远程监控系统的计算机软件设计思路

远程监控系统的计算机软件设计要依托当前的互联网技术发展,实现灵活的远程监控需要依靠良好的网络建设和充分的软件支持,远程监控系统的软件设计要从底层架构的构建开始向上逐步攀升,以符合最终的监控系统应用需求。

1.1 基于C/S结构的远程监控系统设计思路

C/S结构最早出现在上世纪末,即服务器和客户端组成的联通网络,在这个网络系统中,服务器通过数据库管理客户端之间的信息和联结,允许或限制客户端进行数据库的读写,同时统筹整个数据网络的信息传输情况,并对整体的数据安全进行防护措施更新。在C/S结构的监控系统中,客户端和服务器的正常互动本身就是最重要的数据传输行为,客户端在申请相关信息的时候必须符合服务器的相关规则。这样才能保证整个监控系统的正常运转。

1.2 基于B/S结构的远程监控系统设计思路

B/S结构系统即利用浏览器和服务器之间的联结进行监控系统信息处理的方式,和上文中提到的监控系统设计方式不同,这种设计思路主要是利用Web浏览器来对服务器进行访问,省略了专用的客户端机构,通过URL定位来进行数据库资源的访问和读写。B/S结构的远程监控设计系统主要利用HTML语言进行软件层面的构建,与C/S结构的远程监控系统设计相比,B/S结构系统比较符合当前系统移动化和智能化的发展趋势。

在B/S结构系统的设计思路当中,对用户操作的简化处于一个相当重要的地位,要确保软件系统的扩展性和易用性,同时由于使用web进行系统和用户之间的交互,远程监控系统的维护与更新都只需要对服务器上的根程序进行调整,就可以实现系统的实时监控与更新。

2 远程监控系统计算机软件的设计流程简析

2.1 远程监控系统计算机软件的主要模块

一般远程监控系统的计算机软件可以分为两个主要模块,即服务器端的程序模块和客户端的程序模块,在B/S结构设计思路的远程监控系统中,客户端的程序模块可以被简化和省略,本文从两种设计思路出发,所以服务器端程序模块和客户端程序模块都需要做出一定分析。

2.1.1 计算机远程监控系统当中服务器端的软件模块

在远程监控系统当中,服务器端的程序起到总领全体数据的作用,一般有以下几个重要模块需要在软件设计的过程中进行着重考虑。首先是网络模块,就是指对客户端连接进行监听的模块,,负责网络层之间数据传输的合理运行。其次是数据编码模块,使用行程编码或者霍夫曼编码模式进行图片传输的压缩编码,在远程监控系统当中图片和视频的传输十分重要,因此编码技术在程序中所占的比重很大。最后是主框架模块,负责服务器的信息处理以及传输,一般使用合理的架构能够提高服务器处理信息的效率。

2.1.2 计算机远程监控系统当中客户端的软件模块

和传统的C/S结构计算机远程监控系统软件不同,B/S结构的计算机远程监控系统软件不需要专门的客户端软件模块,只需要在服务器端利用HTML语言编写一个用户界面就可以对远程监控系统进行操作和数据存取,因此客户端软件模块这一项主要是针对C/S结构下正常运转所使用和编制的。

在计算机远程监控系统的客户端软件中,有以下几个部分需要特别关注。首先是接收服务器信息与上传信息的网络模块,与服务器端不同,这里的网络模块重点在于数据的接收和发送,对网络正常运转和处理方面的功能有所弱化,同时也要注重正常连接的维持。其次,数据解码模块也是要和服务器端的数据编码模块配套,可以根据不同的编码解码语言设计多套数据编码解码模块以便操作。另外,在B/S结构下,编码和解码模块都是整合在服务器端模块当中的。最重要的是用户的操作模块,为用户提供简单易懂的操作界面以及相关的系统使用参考,在操作模块设计的过程中应该注重操作的便捷性和易用性。

2.2 远程监控系统计算机软件设计的主要过程

计算机远程监控系统主要包括客户端软件和服务器端软件,在软件设计的过程中要首先对这两个模块进行分别设计。然而在使用的过程中要通过客户端的软件对服务器端的数据进行调动,因此两者之间的连接和传输功能要优先落实,也就是远程控制系统的实现。远程控制系统需要有专门的口令传输通道,并且可以根据各项命令对服务器端进行各种操作。当远程控制系统顺利地将客户端与服务器端连接起来的时候,整个计算机软件系统就基本成型了。

3 计算机远程监控系统的安全问题分析

远程监控系统在未来会越来越多地运用于工业生产的各个流程之中,而且随着网络技术的发展,远程监控系统的作用范围半径也会不断增强,这样远程监控系统的安全问题就必须得到重视。远程监控系统的主要作用是现场信息的测控以及远程对信息的查看,在传输过程中如果不保证数据的安全性,就很容易被别有用心的人利用,导致数据传输不完整或者数据传说过程中出现的数据泄露。计算机远程监控系统的安全问题主要应该从以下几个方面考虑: