数据加密技术在计算机网络安全中的应用

2023-02-21刘朋辉

刘朋辉

关键词:网络安全;数据加密;影响因素;加密类型;技术机制

1引言

在当前信息化社会中,每天产生的数据量呈现爆炸式增长,在数据量增长的同时,随之而来的是安全性问题,是一个需要全社会共同应对的挑战。在当前数据技术发展背景下,数据加密技术已经成为一种新型的数据技术,其主要利用数据加密钥匙将数据密函[1]进行转换,从而将计算机网络中的数据转换成无意义性质的密文,实现对数据的加密保护。数据加密技术是当前计算机网络建设过程中的重要技术,对于网络安全建设具有重要意义。数据加密技术的应用范围也越来越广,包括应用在RFID卡、银行卡等产品中。数据加密技术主要包括专用密钥加密技术、对称密钥加密技术以及公开密钥加密技术等多种加密技术[2]。不同的数据加密技术建立了不同的密码算法,其中包括TripleDES和IDEA等多种数据加密算法。常见的攻击有漏洞攻击、SQL注入、挖矿攻击,木马、外挂插件[3]等。为了切实保护用户数据的安全,应严格做好相应的防护工作,针对不同攻击特点,制定出不同的应对策略,以满足不同数据的安全需求。在端到端加密、通信链路数据传输加密、节点数据加密[4]、身份认证与数据签名等领域应用数据加密技术,可以更好地保护数据的安全。

2数据加密技术

2.1端到端加密数据

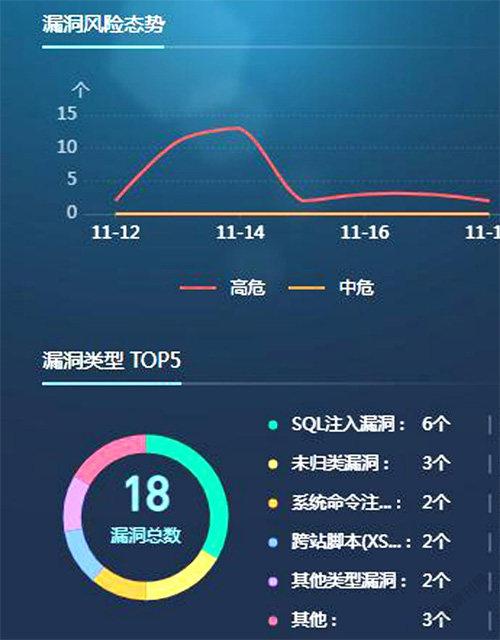

采用端到端数据加密算法,可以实现数据包的独立加密,满足系统维护和管理的要求。然而,这种方法具有一定的局限性。比如,当以消息的形式传输包含大量地址信息的数据时,仅通过消息的独立加密无法实现所需的保护效果,包括ide,DES,AES等,也存在一些缺点。其安全系数较低,如果存在安全威胁,数据信息可能会被盗(图1)。

2.2数据链路加密

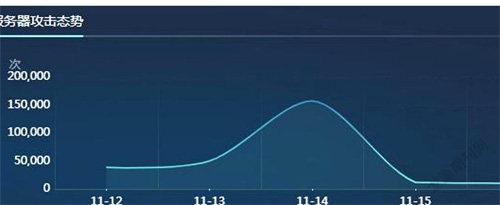

在通信线路中,数据的传输是依靠链路进行传输的,由此可以对不同链路中的数据进行加密。实施数据加密后,可以保证数据的安全性。密文是数据传输过程中常见的形式,理论上,虽然对链路中的数据进行了加密[5],但随着链路数量的增加,数据加密工作将会非常烦琐。因此,在数据接收方解密数据过程中,会产生一定的工作量,可能造成漏传、重复传输、数据丢失的现象。在保障数据传输安全的同时,采取链路加密是为了能够及时获取对应的数据信息。为了提高数据获取效率,可以在链路加密时,对其中的加密设备进行相应的改进,在加密过程中,可以实施非对称加密。通过采取公钥加密、私钥解密的策略,当入侵者获取公钥密码(图2),不知道私钥密码的前提下,是很难攻破数据壁垒的,从而保障了数据的安全。常见的公钥加密方法包括RSA加密算法和椭圆曲线加密算法[6],前者是基于大整數难易分解因子的原理,后者是基于离散数学的难题。

2.3节点数据与软件加密

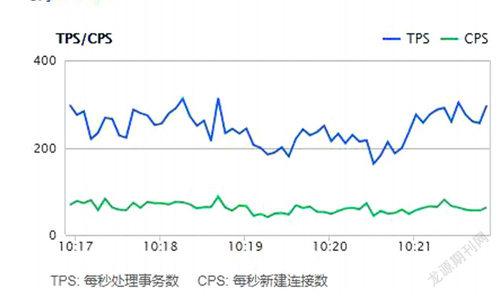

为确保主密钥满足数据传输的要求,并对数据实施安全保护.做好密钥管理工作是非常有必要的。在密钥管理方面,采取数据密钥加密技术,通过设置初始密钥、会话密钥进行管理。采取节点加密可以提高服务器运行效率,使数据传输(图3)更具可靠性、安全性。当数据通过传输线路加密后,再通过节点加密,会提高信息的安全性。针对一些免密数据的传输,会遇到较多的干扰因素,对接受者和发送者的要求是很高的。

2.4身份认证与数据签名

对于操作者权限的明确,可以通过身份认证技术对操作者进行相应的识别和认证,通过认证后的操作者可以更快地识别数据,在提高数据通过效率的同时,也可以保护数据的安全。为了改善网络运行环境,可以采取对称加密和非对称加密的方法,从而保护数据的安全[7]。

数字口令认证是当前数字签名认证常见的形式。为了增强安全防护效果,更准确地进行用户身份认证,可以通过该技术,准确获取前端与后端的数据处理方式,满足数据跟踪的具体要求,以快速识别相应的操作系统类型以及使用权限[8],从而可以通过相关策略来维持系统高效、稳定运转,进而保护数据的安全。

2.5数据库加密

数据库加密是一个很好的防护方法,对数据库进行访问时,在安全代理服务中进行数据存取控制,采用数据加密安全策略,可以根据数据库的特点和类型采取具有针对性的加密方法,从而保障用户数据的安全。

3多重加密方式保护数据安全

3.1数据库与应用层双重加密

采取数据库加密的方式,将加密模式内置于数据库中,借助透明加密数据的能力,通过脱敏展示增强原数据的安全性。在数据写入磁盘前,通过透明的数据加密TDE,对数据文件执行I/O解密和加密,在磁盘中,读人内存时,进行解密。在数据库的密钥中,组件和API在应用透明中实现加密。

在应用层,当数据到达数据库之前,实时传输敏感数据并在应用层进行加密,能够增加数据的透明性。通过跨多数据库来提供统一的加密策略,可以增强数据的安全性,且不需要第三方厂商提供安全方案。将加密的数据控制在用户的手中,是保障数据安全的一个很重要的方法,从而避免第三方厂商或者其他人对数据进行非法操作,避免造成信息数据泄露。在密钥管理的创建、生命期的建设等过程中,要牢牢把握数据安全原则,建立独立的数据加密机制,并实施根密钥保护策略。通过用户的口令保护,对密钥文件进行保护,当口令正确、主密钥解密成功时,通过密钥文件即可生成可用的密钥。

3.2防数据泄露措施

利用相关数据加密策略,有时并不能彻底消除系统运维环境、应用环境安全威胁。来自应用系统的后门程序、数据库漏洞、SQL注入攻击、第三方运维的误操作等,会造成数据丢失,影响对应系统的安全性。为防止数据信息泄露,在数据库防火墙中,采用边界防护技术,在边界区域做好防护策略,通过细粒度的访问对数据库进行控制,从而在防攻击、防批量数据下载方面有效防止数据泄露。

3.2.1监控并审计数据的访问行为

黑客千变万化的攻击行为以及系统的复杂性会对数据的管理、维护带来一定的影响。所以,对重要的数据进行访问控制,通过持续、实时的监控、审计,生成对应的风险报告,可以让新用户发现新风险,进而增强用户数据的安全性。

3.2.2利用自动脱敏技术防止数据泄露

在企业内部测试环境中,采用数据的自动脱敏技术,可以在数据处理过程中避免数据信息暴露敏感性,为测试环境提供预期的安全测试数据。所谓脱敏加密,是指在数据加密过程中对数据进行编码。在检索数据的过程中,检索原始值的方法是使用解密密钥解码数据。可以通过密态计算技术加密数据,在数据参与计算的过程中兼顾安全需求。在文件层、存储层所处的位置进行数据安全计算,可以避免数据库位于下层位置时数据的计算很难被感知到的问题。数据加密完成后,其数据特征会丢失,会影响执行器、孵化器的执行效率。所以,在应用层、文件层中实施密态计算技术加密,可以在一定程度上防止出现该问题。

3.3国密算法与统一管控

针对国密算法中的加密,常用的算法有SM代表商密等系列密码,这些密码遵照国家密码管理局公布的密码算法应用规范及对应的标准。部分密码已经成为国际密码。商业密码中的大部分密码涉及商业领域,在企业做决策的过程中,对商业密码进行统一管理是一个很重要的方法。采取统一的数据加密技术,可以根据全局、细粒度安全性对数据进行统一管理。数据加密时存在风险和挑战,对相关数据加密之后,存在无法还原之前数据的可能性,这时通过密文与明文并存的方法即可解决该问题。并存与隔离是一个有效的数据加密方法,可以实现数据同时存储在不同的数据库中,最大限度地保障了数据安全。

4结束语

通过利用常见的数据加密技术,可以防止数据库出现漏洞时数据遭到非法篡改。采用端到端加密、节点加密、数据签名、链路数据加密、身份认证等方法,可以对重要数据进行全方位保护。结合多种数据加密技术的优点进行多重防御,可以确保计算机网络中的数据安全,降低网络遭受攻击的风险,从而提升人们的生产和生活水平。