节点角色化的工业互联网感知层安全路由方法

2022-12-28李仁杰胡向东

胡 蓉,李仁杰,胡向东

(1.重庆移通学院 通信与信息工程学院,重庆 401520;2.重庆邮电大学 自动化学院,重庆 400065)

0 引 言

在推动工业领域智能制造等高质量发展的过程中,工业化与信息化深度融合,互联网+战略持续推进,工业互联网作为支撑智能制造等的新型基础设施正在快速成长。与此同时,工业互联网感知层中往往分布有大量的传感器节点,以实现基于网络的感知、决策、执行和运行管理等功能,提升企业的信息获取和智能化水平、生产效率和管理效能,路由是实现其网络功能的基本保证。工业互联网中感知层传感器节点一般通过无线、逐跳方式将感知数据传给汇聚节点,用于分析和决策处理;这些节点往往基于Zigbee协议等进行组网,具有偏弱的能量供给、通信、计算和存储能力;且工业互联网是一个复杂的系统,因其开放、异构、节点众多等本质特征和对智能制造等创新应用的重要支撑作用,面临着越来越多的攻击威胁和突出的安全问题,包括遭受非法入侵,内部网络协议被破坏,信息被泄露、被窃听,服务被拒绝等[1],工业互联网感知层路由安全因其基础性和支撑性成为普遍关注的焦点。

文献[2]分析了工业互联网面临的安全风险,并提出了相应的安全防御机制。文献[3]融合注意力机制和双向简单循环单元构建起工业互联网安全态势预测方法,平衡了工业生产的实时性与安全性要求。这些研究从整体上为工业互联网安全方案的构建探索了基本思路。

目前,针对工业互联网的路由协议大都建立在无线传感器网络路由基础上,重点关注节点的资源受限约束,将优化网络资源开销与节点能量节省作为核心追求进行探究。文献[4]依据剩余能量遴选簇首节点,提出基于蚁群算法建立最优路径方法。文献[5]针对路由安全和恶意节点识别,基于节点分组提出一种采用Hadamard矩阵密钥预分配机制的恶意节点抑制方案。文献[6]基于信誉-投票合作机制构建起一种恶意节点发现算法,邻居节点依据收到的基站广播信息进行信誉评价。文献[7]通过学习已知类型节点样本生成多元分类器建立恶意节点识别方法,实现对未知类型节点的分类。文献[8]受传统信誉阈值判断模型的启发,提出一种基于密度分区的可识别攻击性节点的聚类恶意节点识别算法。工业互联网感知层节点信誉评估的常见做法是依据节点的通信行为和与邻居节点交互的表现进行量化,通过建立的主观逻辑信任模型等数学模型进行拟合计算得出其信誉值[9-10]。

本文主要从实现工业互联网感知层安全路由的角度,将工业互联网感知层中的节点进行功能角色定位分类,构建起基于节点角色化和安全信誉评估的工业互联网感知层安全路由方法,确保工业互联网中基于路由的后续信息交换安全。

1 融合信誉评估与随机巡查机制的角色化工业互联网安全路由方法

1.1 节点角色化网络模型的建立

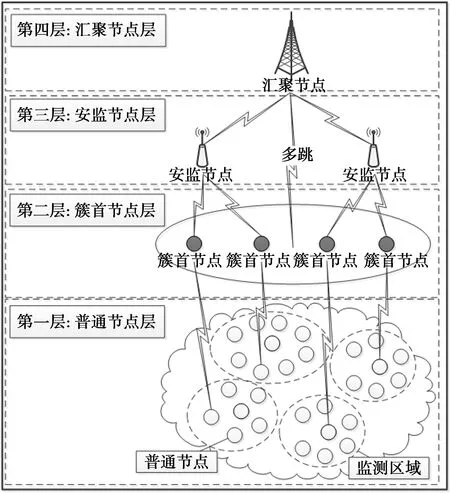

感知层是工业互联网的主要信息源,感知层路由安全是确保工业互联网信息安全和预设功能实现的基础。节点角色化是指对工业互联网感知层中的节点依据其承担的职责功能进行分类;工业互联网感知层承载的主要功能在于实现对生产现场各对象的状态数据进行采集,并传送给中央控制节点用于生产状态评估和生产决策等,这里面涉及信息采集、信息传输、汇聚处理以及信息安全等问题。基于工业互联网感知层节点的资源特点、分布方式、信息安全要求和高效灵活组网的需求,将网络中的节点根据功能角色定位划分为普通、簇首节点、汇聚和安监四类节点;其中普通节点负责温度、压力、流量等业务数据的采集;簇首节点负责收集所在簇内普通节点采集的业务数据及其融合,并向汇聚节点传递;汇聚节点负责收集簇首节点传来的数据、基于数据分析开展全局决策、节点剔除和拓扑维护等;安监节点负责节点信誉评估和全网信息安全维护与处置[11]。

节点角色化模型如图1所示。

图1 节点角色化模型Fig.1 Model of nodes’roles

1.1.1 安监节点的提出与遴选

传统上结构单一的工业互联网感知层通常由物理属性相同或相近的传感器节点组成,初始时它们拥有相同的资源,包括计算能力、存储容量、通信能力和可用能量等。其网络拓扑主要包含3层,即普通节点层、簇首节点层和汇聚节点层。随着工业互联网的兴起及其应用领域与范围的广泛拓展,面向工业互联网的攻击行为日益突出,路由安全是确保工业互联网安全的关键路径之一。本文假设网络中唯一的汇聚节点是可信的,对安监节点本身的信任评估由汇聚节点结合网络运行过程中收到的来自簇首节点和安监节点的历史数据进行判断完成;为了实现工业互联网路由安全,结合工业互联网的节点功能划分、节点资源特征和安全实现需求等,本文借鉴社会管理系统中纪检部门的职能设定,特别提出了专门负责工业互联网安全功能实现的安监节点;安监节点的遴选或失效补充均源于普通节点,选举方法类似于簇首节点的确定,区别在于二者功能定位的不同。

基于安监节点的功能定位,要求其要有高的信誉值和剩余能量;初始组网时同一个簇内节点的信誉值和剩余能量可能是相同的,但不影响安监节点的遴选。安监节点的遴选是针对簇首节点以外剩余节点,对节点剩余能量和信誉值进行加权计算,最高者当选。其权值计算方法为

Wi=μ×Ei+(1-μ)×Ri

(1)

(1)式中:Wi为权值;Ei为剩余能量;Ri为信誉值;μ为能量占比,取值范围为[0,1]。

现有安监节点如果因能量耗尽或被汇聚节点判定不可信将被剔除并重新选举。

1.1.2 簇首节点选取的阈值改进

以改进的LEACH-C协议分簇算法[12]为基础,综合考虑节点的剩余能量、到汇聚节点的跳数(距离)、密度指数、没有成为族头的轮数等作为簇首节点遴选的依据;这里,节点密度指数是指单位半径内邻居节点数,决定和多个邻居节点进行直接通信的能力;离汇聚节点跳数越少的节点成为簇首节点更利于节约能耗。基于该机制遴选的簇首节点有助于均衡节点能量使用,延长网络生命周期。改进的簇首节点选取阈值计算公式为

(2)

(2)式中,p(n)为节点成为簇首节点的概率,满足

(3)

(3)式中:α+β+γ+φ=1且α,β,γ,φ∈(0,1);Ei为节点i的剩余能量;Di为节点i离汇聚节点的距离;Dei为节点i的密度指数;r为循环轮数;N为本轮剩余节点数;rs为节点i未成为簇首节点的轮数。

算法1密度指数Dei的求取

输入:迭代次数T,单位半径R

输出:密度指数集合List

1.初始化:Det=0,t=0;

2.WHILE (t 3.IF (t≠T) THEN 6.END IF 7.END IF 8.创建一个列表集合List去存放Det; 9.更新t=t+1; 10.END WHILE 11.RETURNList 1.1.3 分簇方案 本文采用Voronoi图方法进行工业互联网感知层节点的网络分布区域分割,即由一组连接两相邻点的直线组成连续多边形,所得多边形内部各点到相应离散点的距离将最近。先选取任意2个簇首节点连接,再按顺时针方向找第3个簇首节点连接成一个三角形;重复该动作确保区域内所有簇首节点连接成三角形,且任意两个三角形无重叠;连接每个三角形外接圆圆心与每条边的平分点[11]。基于这样的方法将网络按簇首节点均匀划分,形成覆盖感知层全部节点的不同簇。 这里提出一种融合信誉评估-随机巡查的节点信誉维护机制以应对工业互联网感知层面临的路由安全问题,实现对感知层恶意节点的识别并进行剔除。该机制由两部分构成:综合信誉评估和随机巡查机制。 1.2.1 综合信誉评估与随机巡查机制 为了实现工业互联网感知层路由安全,本文提出增加安监节点;在运行过程中,簇首节点负责收集和融合来自普通传感器节点采集的业务数据,并将融合后的数据同时发送给安监节点和汇聚节点。由于邻近传感器节点所采集数据具有统计上的一致性、冗余性和关联性等特征,安监节点据此分析和进行信誉评估,发送评估结果给汇聚节点;如发现异常立即报告汇聚节点。汇聚节点收集分析来自簇首节点的感知数据和来自安监节点的信誉报告、异常报告,核实报告的真实性,做出对异常行为节点(包括普通节点、簇首节点和安监节点)的处理决定[11],进而维护更新网络拓扑。 文献[13]提出适用于信任评价的模型,节点信誉值满足Beta概率密度分布函数,表示为 (4) (4)式中:p为事件发生频率,0≤p≤1;α和β决定概率密度函数分布曲线形状。变量p的期望为 (5) (5)式中,α=m+1,β=n+1,参数m和n分别代表了成功及失败交互的数目。通过Beta分布拟合计算得到的期望值即为节点k的信誉值,即 (6) 节点综合信誉计算所涉及关系如图2所示。 图2 节点综合信誉计算Fig.2 Node’s synthetical reputation computing 为了平衡频繁的周期性全网信誉评估带来的大量能量消耗和及时发现恶意节点的需求之间的矛盾,提升网络的安全性的同时延长网络存活时间,本文在常规信誉评估基础上引入随机巡查机制,建立信誉范围为Rk_th到1之间的信任区间概念。依据节点信誉值所属信任区间确定巡查间隔周期。巡查间隔时间为 (7) (7)式中:Rk_th~Rk_s为怀疑节点信任区间;Rk_s~Rk_n为正常节点信任区间;Rk_n~1.0为信任节点信任区间;Ncn为节点持续正常通信统计量;Mca为节点持续异常通信统计量。 当随机巡查发现节点异常通信行为时,汇聚节点通过降低异常行为节点的信誉值来对其进行惩罚,并以指数形式增加异常通信计数来放大节点的异常通信行为[14],以尽快剔除异常行为节点,即 n=n+en (8) 将(8)式代入 (6) 式以更新信誉值。 1.2.2 基于Dijkstra算法的工业互联网路由建立 本文运用Dijkstra算法来优化建立工业互联网感知层节点间的路由,以跳数(距离)、节点剩余能量、节点信誉值作为加权系数。权值的计算为 (9) 本文算法默认初始建立时该网络中不存在恶意节点,因此设定系统时间运行达到100 s时才开始加入负责监视所管辖节点行为的安监节点,评估其安全信誉,维护感知层网络安全。具体的安全路由算法流程如图3所示。 图3 安全路由算法流程Fig.3 Secure routing algorithm procedure 为了对提出的基于节点角色化的工业互联网安全路由方法进行全面评估,基于NS3网络仿真软件,本文开展系统性仿真功能模拟和性能测试。实验所用节点参数如表1所示。 表1 仿真参数配置Tab.1 Simulation parameters setting 簇维护阶段簇首节点更新的条件是簇首节点剩余能量ECluster_head小于簇内节点平均剩余能量的τ倍。为明确τ值对网络存活时间的影响关系,在0.5至1.0范围内进行了多组仿真数据对比测试,结果如图4所示。由图可见,当τ=0.836时可取得最长的网络存活时间,这是本文最终选定的τ值参数。值得指出的是,实验发现:当τ>1.0时网络存活时间反而下降。 图4 参数τ对网络存活时间的影响Fig.4 Effect of parameter τ on lifetime of network 本文假设新建立网络中不存在恶意节点,因此初始阶段不设置安监节点。图5展示了系统运行100 s时工业互联网感知层200个传感器节点的分簇结果,此时开始引入安监节点,选取6%的节点作为簇首节点。由图5可见,此时由Voronoi图进行区域划分形成的分簇较为均匀。 图5 100 s时网络分簇效果Fig.5 Result of network clustering at 100 s 网络通信阶段,因出现恶意节点攻击行为导致网络中部分节点能量异常消耗而影响网络存活时间。本文设定网络中存在连续攻击节点、欺骗节点、异常安监节点3类恶意节点,其数量分别为5、4、1个。网络存活时间对比如图6所示。针对LEACH-C协议情形,未受到恶意节点攻击的网络中第400 s时开始出现死亡节点,网络寿命是530 s。同样未受到恶意节点的攻击,文献[4]算法的网络存活时间可增加到600 s,但240 s时开始出现死亡节点。经测试,本文所提方法的网络寿命延长至662.3 s,较LEACH-C协议和文献[4]分别增加约25.0%和10.4%。由图6可见,在第130 s时本文方法出现了死亡节点,这不是因能量耗尽,而是因其被评估为恶意节点被剔除所致。第一个确因能量耗尽死亡的节点出现在第620 s。这说明所提方法可有效延长网络生命周期。 图6 网络存活时间对比Fig.6 Comparison of network’s lifetime 实验用节点初始能量设定见表1,网络能耗对比结果如图7所示。图7中,黑线和蓝线分别代表有恶意节点攻击时LEACH-C与LEACH协议的网络能量消耗;计算可知受攻击的LEACH-C平均能耗为0.82 J/s,较本文0.6 J/s的平均能量消耗更高,证明本文方法可兼顾高安全性和低能量消耗。 图7 网络能量消耗对比Fig.7 Comparison of network’s energy usage 图8显示了当网络中存在恶意节点时其信誉值的变化情况。图8中节点1、7和53分别对应正常节点、连续攻击节点和欺骗节点,选取信任阈值为0.3。由图8可见,节点1的通信行为持续正常,故其始终维持着接近于1的高信誉值。设定7号节点为连续攻击恶意节点,其在100 s时发起攻击,被安监节点基于收到的数据进行分析发现,报告给汇聚节点,汇聚节点核实后将其信誉值降至0.8,而后被随机巡查机制检测判断其具有异常通信行为,依赖惩罚机制直接将其信誉值断崖式降至0.3以下而移除网络。类似地,53号节点在200 s时发起欺骗性攻击,行为反复导致其信誉值出现波动[15]。基于本文算法,在第280 s时,其信誉值被本文的惩罚机制断崖式降至0.26,因低于设定的0.3的信任阈值而被移除网络。 图8 连续攻击节点与欺骗节点信誉值变化Fig.8 Variety of evaluation values of continuous attacking node and deceiving node 图9展示了正常节点和安监节点的信誉值变化对比情况。图9中,82号节点作为安监节点,初始保持着较高的信誉值,但在360 s时因其异常报告被发现,基于信誉评估机制导致其信誉值被降至0.3以下而被剔除和更换。 图10为不同算法的恶意节点识别率对比。图10中数据为多次仿真所得识别率的均值。由图10可知,随着恶意节点数增多,对照组算法的恶意节点识别率呈现一定程度的上升后再缓慢下降。其中,多元分类检测法[7]主要通过样本学习训练分类器来实现对未知类型传感器节点的分类,DPAM-MD算法[8]基于密度的聚类算法来识别攻击节点,随着网络中可供获取的学习样本增大,其恶意节点识别率相应增大。当恶意节点的比例在35%时,两种算法均开始呈现下降趋势,这是由于当学习样本中恶意节点的比例过大时,获得的分类器容易对正常节点造成误判,因而导致识别率下降。 图10 恶意节点识别率对比Fig.10 Comparison of detection ratio of hostile node 由图10可见,本文算法的恶意节点识别率较对照组算法有较大优势,表现为平稳阶段之后的缓慢下降。当恶意节点数量较少时,恶意节点的识别率较高。但随着恶意节点数量增加时,其识别率会逐渐下降。这是因为测试对恶意节点的选取采用随机方式,导致安监节点和簇首节点被选为恶意节点的概率会增加。 着眼于工业互联网安全需求中的基础性感知层路由安全,本文提出引入安监节点构建起一种基于节点角色化的工业互联网感知层安全路由方法,通过引入安监节点、信誉评估和随机巡查机制,强化工业互联网感知层恶意节点的识别与剔除,为安全路由提供基于可靠节点的机制保障。仿真测试结果验证了本文方法的有效性和能量利用高效性,对工业互联网感知层恶意节点的发现准确率可达到94%,为基于感知层路由安全提升工业互联网安全提供了有益探索。

1.2 融合信誉评估-随机巡查的节点信誉维护机制

1.3 算法流程图

2 实验及分析

2.1 仿真参数设置

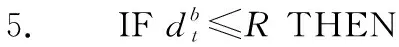

2.2 仿真结果分析

3 结 论