基于AHP-FCE的通信系统风险评估

2022-11-03胡业林孟子筠陈华亮谢晓贤

胡业林, 孟子筠*, 陈华亮, 谢晓贤

(1.安徽理工大学大学电气与信息工程学院, 淮南 232000; 2.安徽理工大学大学安全科学与工程学院, 淮南 232000)

现代移动通信经过30多年的快速发展,使人们的生活生活方式得到了巨大的改善,推动了社会的发展,尤其是4G网络引领的移动互联网技术以及5G网络将带来的万物互联技术,给予了各个领域新的发展力量。但由此带来的移动通信安全问题也愈发重要,通信系统一旦受到破坏,将给社会生产和居民生活带来严重危害。

目前关于通信系统的安全问题研究,主要集中在移动终端安全、应用程序安全以及网络信息安全方面。移动终端安全方面,Mu等[1]提出了一种基于移动终端的安全运行环境测量框架,以缓解移动终端普及带来的信息安全问题;Wei等[2]提出了一种基于攻击树的智能终端安全风险评估方案,以评估系统的安全性并找到最可能的攻击路径。应用程序安全方面,张培玲等[3]将粒子群优化算法和匹配追踪算法相结合,提高了信道模型参数的识别精度和系统收敛速度,证明了此方法的可行性和适用性。网络信息安全方面,张艾森[4]提出了一种基于深度自编码网络的无线通信网络安全态势的识别方法,引入受限玻尔兹曼机,对深度自编码网络实行逐层训练从而实现无线通信网络安全态势识别;Hegde等[5]基于定量的层次网络安全势态评估模型,通过大规模网络的分布式计算,进行整个网络的安全势态评估和预测。此外,通信基础设备如电缆、基站等设备是通信系统的基础,其安全性影响着整个系统的稳定,目前对于其安全性的研究较少。移动通信系统关联性较强,每个风险的发生都会造成连锁的安全问题,所以对移动通信系统的整体安全风险进行评估是有必要的。

模糊综合评价法(fuzzy comprehensive evaluation,FCE)在风险评估方法中较为常用,它可以将较为模糊的评价对象通过精准的数学模型进行处理评价,得到的结果科学合理。Ji等[6]利用模糊综合评价法对韩国海上渔船风险进行评价,确定了9种渔船风险的风险等级;Yang等[7]对港口供应链中断风险进行模糊综合评价,得到港口运营商所评估的综合风险水平介于中低之间;黄天镜等[8]运用层次分析法,结合三维地质模型构建了一个致密砂岩双甜点评价模型;罗日洪等[9]针对渡槽安全评价中指标赋权和FCE算子优化的问题,提出了一种对渡槽的安全评估方法;卢文刚等[10]运用FCE法对地铁踩踏事件的应急能力进行了评价和研究;徐星等[11]利用FCE建立了基于折衷权重的模糊综合评价模型对煤矿水害安全进行评价。模糊评价中的指标权重具有重要的地位,而一般根据专家经验得到的权重具有主观性,所以用层次分析法(analytic hierarchy process,AHP)来取得指标权重;杨晓宇[12]运用层次分析法对山区旅游轨道交通制式进行研究;陈娟等[13]利用AHP法对农业用水水平进行评估。国网江苏省电力有限公司电力科学研究院也曾基于层次分析法对“十四五”终端通信接入网通信技术进行过规划[14]。因此选择将定性与定量结合,以减少个人主观意愿带来的弊端,即AHP-FCE。

为此,将AHP-FCE用于移动通信系统的整体风险评估。首先进行通信系统的风险因素辨识,将移动通信系统风险分为三大类,即:移动终端安全风险、移动网络安全风险环境风险和人为风险,利用运用AHP法建立指标体系得出指标权重,再用模糊综合评价法对整个通信系统进行综合评估。此外,采用了Fuzzy-AHP的专家权重计算方法,避免打分法带来的不同经历的专家具有相同权重的问题。

1 风险因素辨识

经过对移动通信系统的调查和对相关标准以及论文的研究,将移动通信系统风险分为四大类,即:移动终端安全风险、移动网络安全风险、环境风险和人为风险。具体如下。

1.1 移动终端安全风险

移动终端主要由终端设备硬件、操作系统、中间件和相关应用等组成,通过接入电信运营商的移动网络可以使用户连接到各类移动互联网业务。移动终端主要有手机、平板电脑、车载终端等。根据《移动智能终端安全能力技术要求》(YD/T 2407—2013),可将移动终端安全分为:终端硬件安全、操作系统安全、终端外围接口安全、应用层安全和用户数据安全。

(1)终端硬件安全。在芯片机保证移动通信终端内部闪存和基带安全,确保芯片内系统程序、终端参数等不被篡改或非法获取。

(2)操作系统安全。对系统资源调用的监控、保护和提醒,确保涉及安全的系统行为总是在受控的状态下,不会出现用户在不知情情况下某种行为的执行,或者用户不可控行为的执行。

(3)外围接口安全。包括无线外围接口、有线外围接口,确保用户对外围接口的连接及数据传输的可知和可控。

(4)应用层安全。保证移动智能终端对要安装其上的应用软件可进行来源的识别,对已经安装在其上的应用软件可以进行铭敏感行为控制,确保应用软件无损害用户利益和危害网络安全的行为。

(5)用户数据安全。保证用户数据的安全存储,确保用户数据不被非法访问、获取、篡改,同时保证用户数据的可靠恢复。

1.2 移动网络安全风险

移动网络包括了通信网、互联网、业务网、接入网、传送网、承载网、信令网、同步网、支撑网等。根据《电信网和互联网安全防护管理指南》(YD/T 1728—2008)、《非核心生产单元安全防护检测要求》(YD/T 1759—2008),对于移动网络的资产划分,本文将移动网络安全分为设备硬件、设备软件、重要数据、服务业务、文档、网络拓扑,如表1所示。

1.3 环境和人为风险

除了移动终端安全风险与移动网络安全风险外,还有一些由于外界环境与人为原因造成的风险,这些风险也会一定程度上造成移动通信系统的不稳定,如表2所示。

2 风险分析的方法

2.1 专家权重计算方式

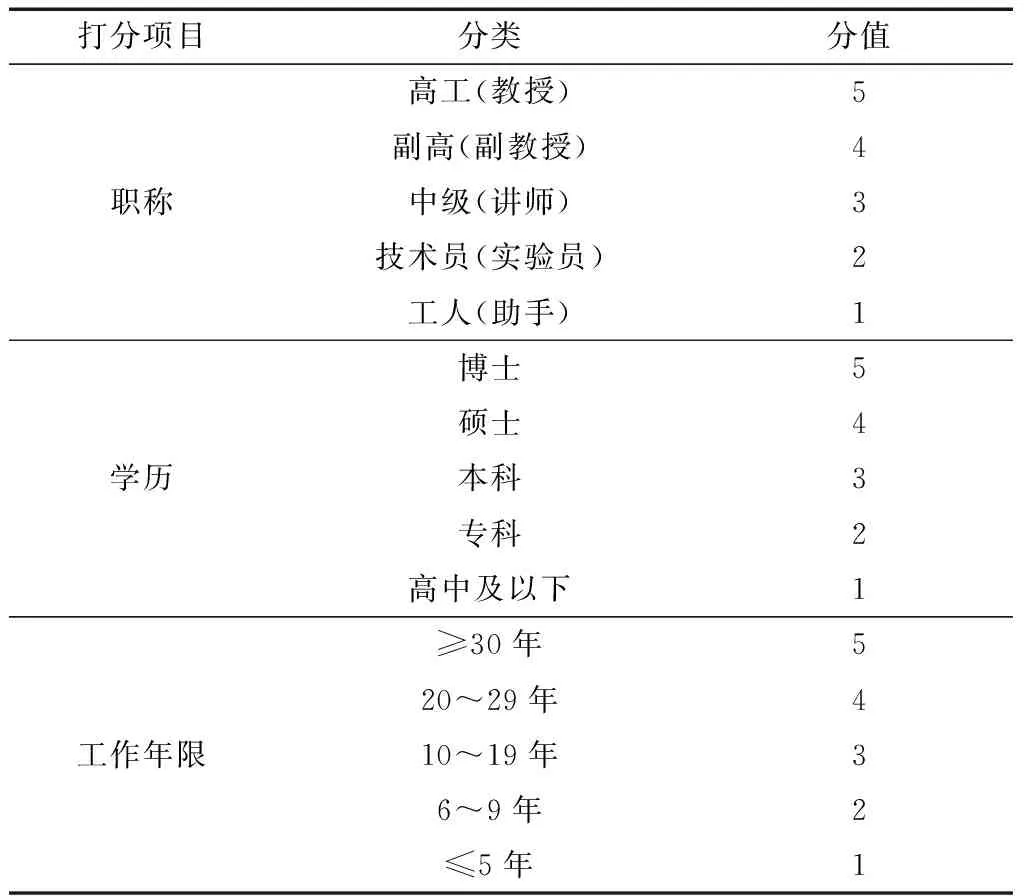

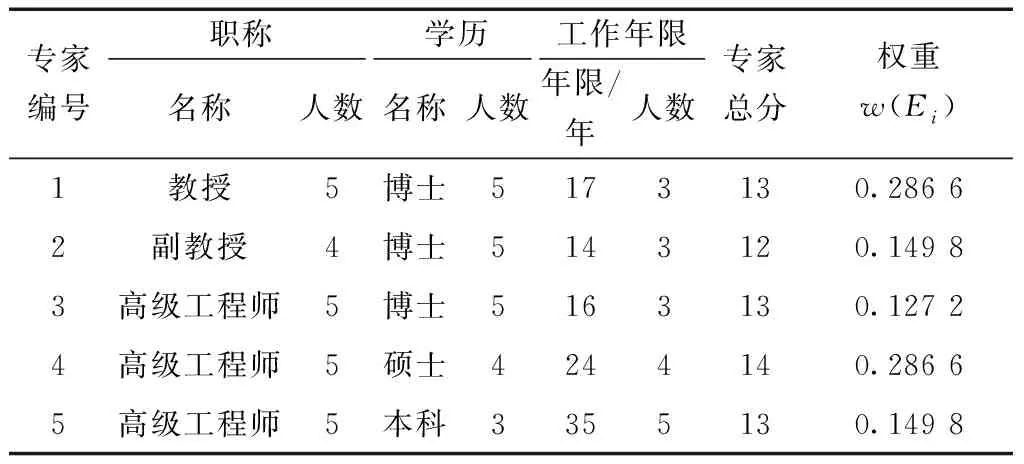

由于专家的职称、从业年龄和学历等信息的不同,所以给出评价的可信度也会不同,共聘请5位专家,将他们的信息进行打分,打分原则如表3所示,专家信息及权重如表4所示。

以上的各专家权重计算方式为打分法,忽略了专家的职称(学历、工作年限)不同情况下的相对关系,使用Fuzzy-AHP的方法计算专家的权重,充分考虑不同背景对于决策的影响。具体步骤如下。

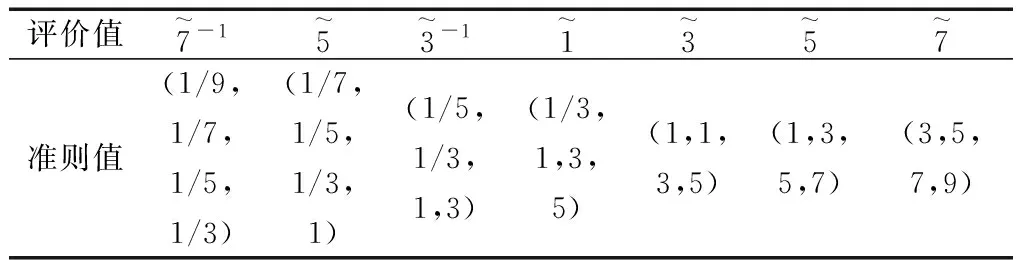

表3 信息分值对照

表4 专家信息权重

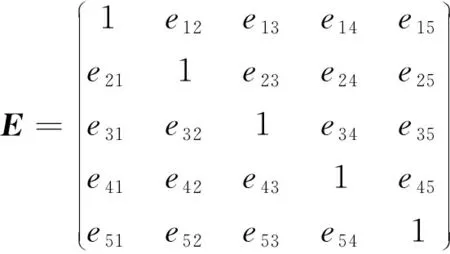

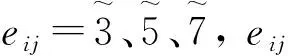

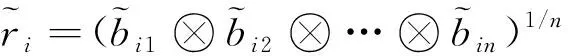

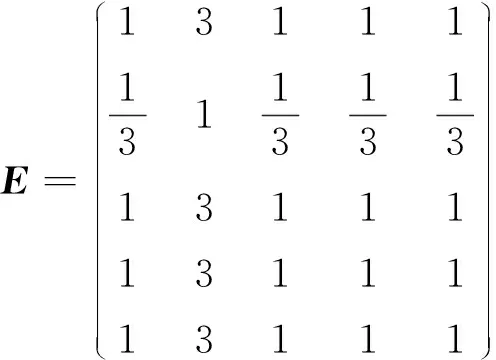

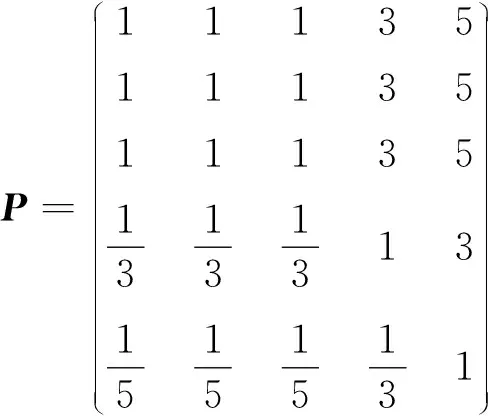

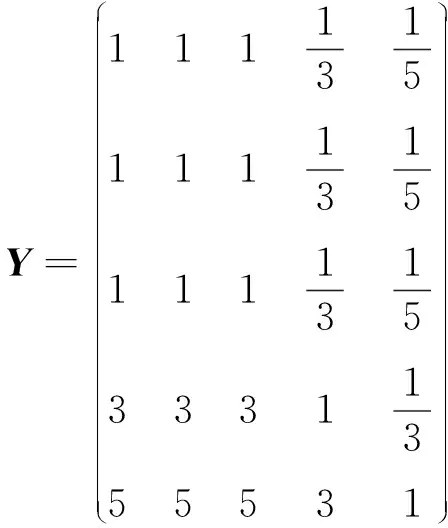

步骤1分别构建职称P、学历E、工作年限Y的判断矩阵,其中学历判断矩阵E可表示为

(1)

表5 准则值

(2)

(3)

(4)

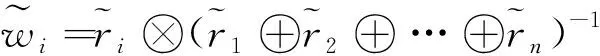

步骤4计算新专家权重wn(Ei),计算公式为

wn(Ei)=[(uwi-lwi)+(muwi-lwi)+

(mlwi-lwi)]/4+lwi

(5)

2.2 AHP-FCE

AHP-FCE的主要步骤为:①建立层次结构模型;②构成判断矩阵。

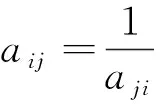

采用两两风险相互比较的方法,按重要程度评定等级,aij为风险i与风险j重要性比较结果,具有如式(6)所示的性质。

(6)

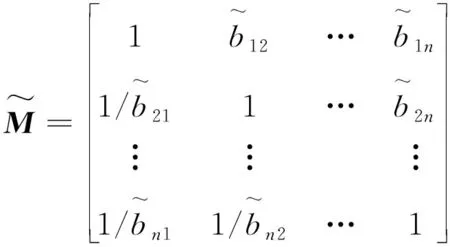

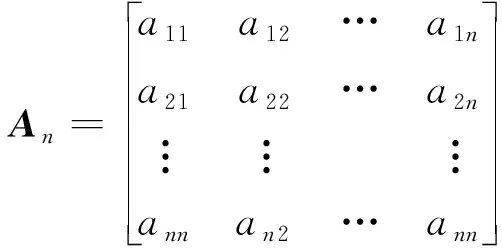

为了定量描述两个风险的相对重要程度,可以采用1~9标度法,可参考文献[16],最终得到判断矩阵为

(7)

2.2.1 层次单排序及一致性检验

求得判断矩阵的最大特征值λmax的特征向量,归一化后记为Wn=(w1w2…wn),Wn的元素为同一层次风险对于上一层风险某风险的相对重要性排序权值,这叫做层次单排序,在确定层次单排序前,需要进行一致性检验,一致性检验步骤如下。

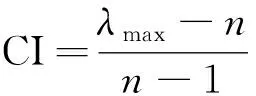

步骤1计算一致性指标CI的值,计算公式为

(8)

式(8)中:n表示判断矩阵阶数。

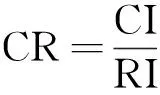

步骤2查找随机一致性指标RI的值,并计算一致性比率CR的值,其计算公式为

(9)

若CR<0.1,则通过一致性检验,否则就不具有满意一致性。

2.2.2 模糊综合评价

(1)建立子目标集C。

C=(c1,c2,…,cn)

(10)

(2)根据层次分析法得到的权重建立子目标权重集A。

A=(A1,A2,…,An)

(11)

(3)根据安全状况,建立评价集V。

V=(v1,v2,…,vn)

(12)

式(12)中:v1,v2,…,vn为从差到好的评价。

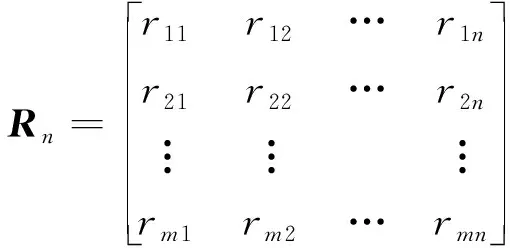

(4)请专家投票进行评价,得到评价矩阵Rn为

(13)

式(13)中:rmn为专家对第n个指标评价为vn的票数。

(5)计算综合评价向量Bn,形成评价矩阵B。

Bn=WnRn

(14)

B=(B1,B2,…,Bn)

(15)

(6)计算总目标评价向量F,得到安全等级。

F=A∘B

(16)

3 移动通信系统评估实例

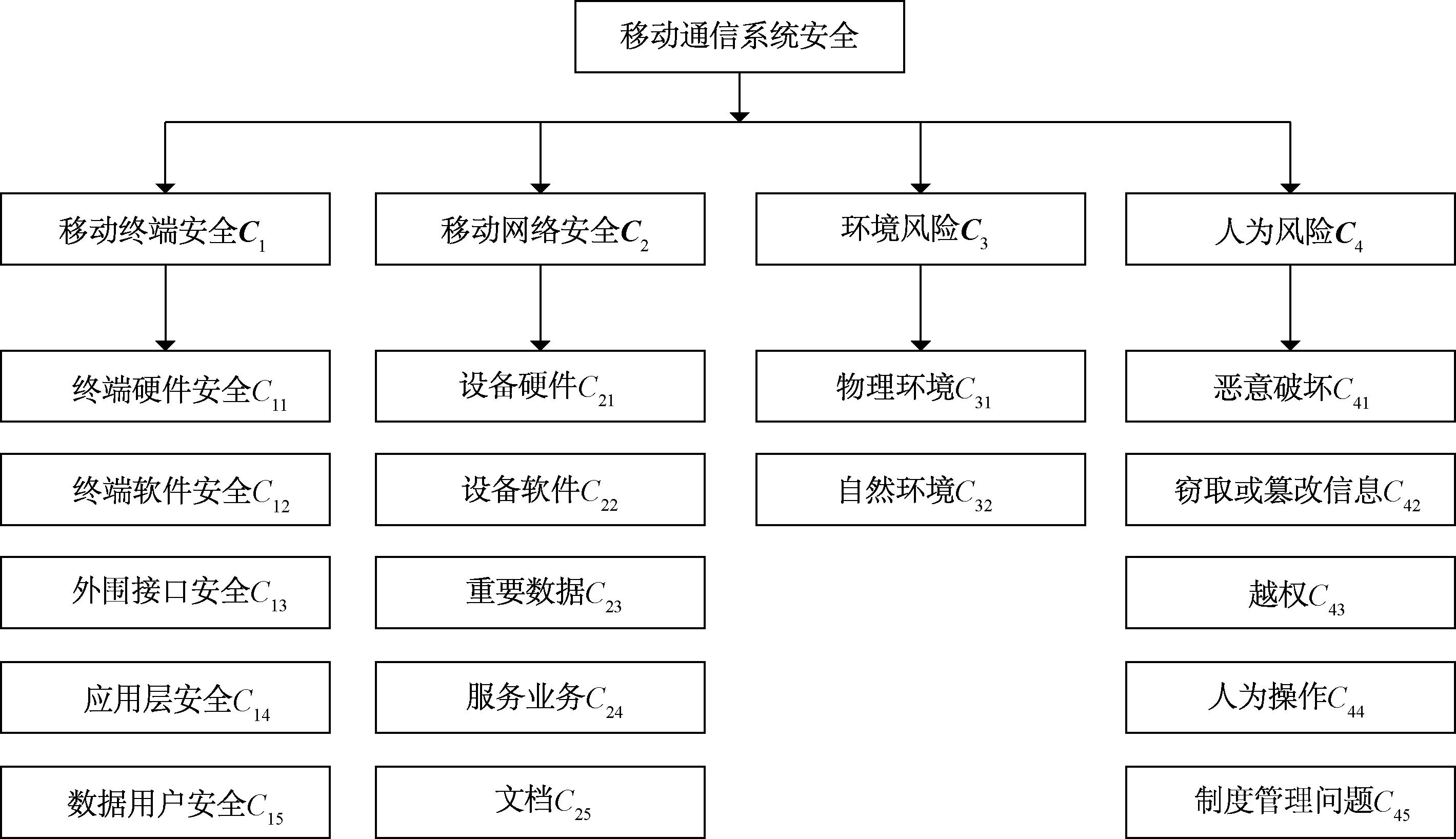

3.1 层次结构模型和指标体系的建立

采用层次分析法建立移动通信系统的综合评价指标体系,根据对已经建成移动通信系统案例的研究、相关行业专家指导意见以及管理高层考虑因素,建立了三层级指标体系。建立了三层级指标体系如图1所示。

图1 大学移动通信系统层次结构模型和指标体系Fig.1 Hierarchy model and index system of university mobile communication system

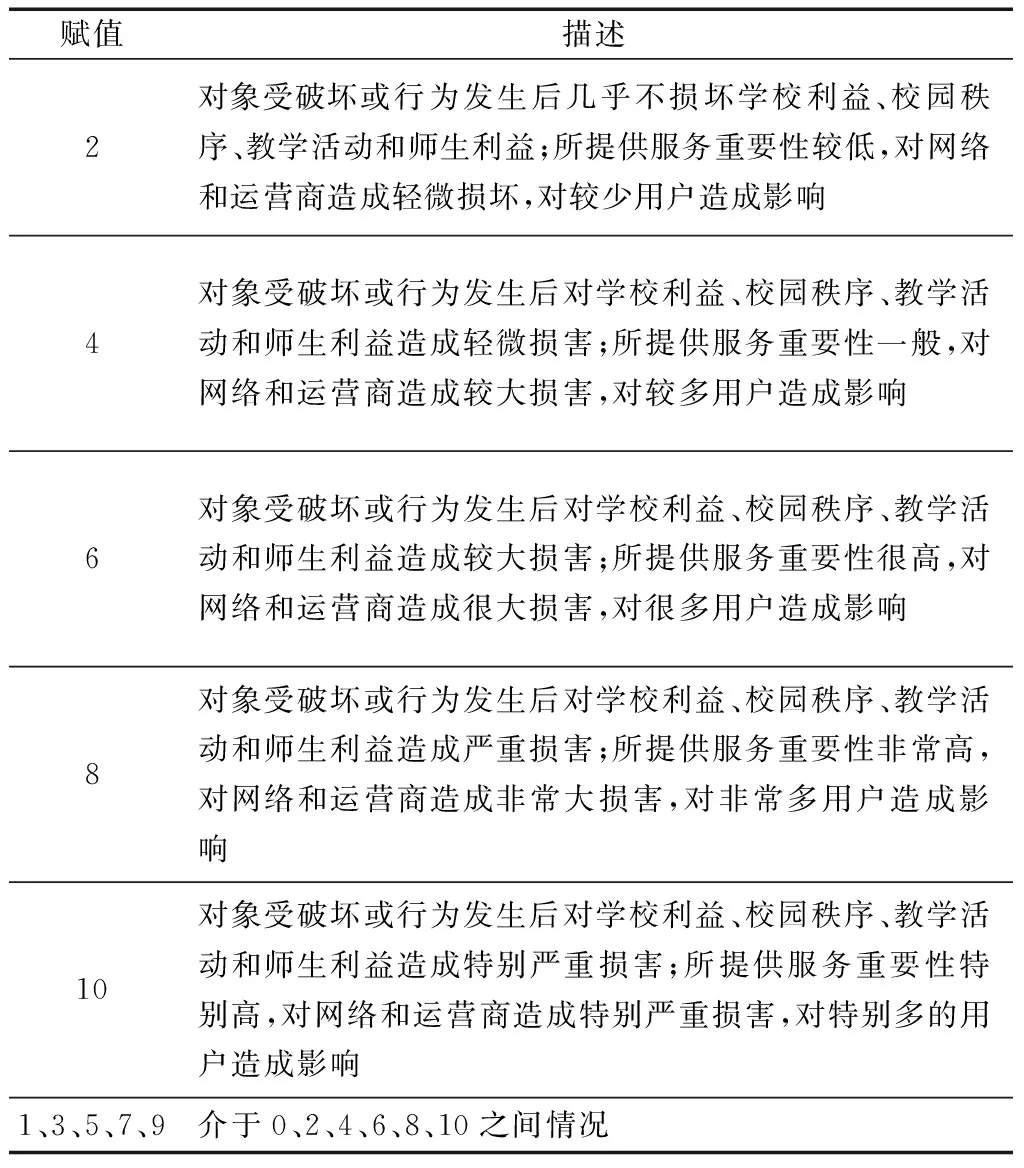

表6 专家打分原则

层次分析法的判断矩阵需要专家打分才够得到,对于上述通信系统风险指标体系中给出下列打分原则如表6所示。

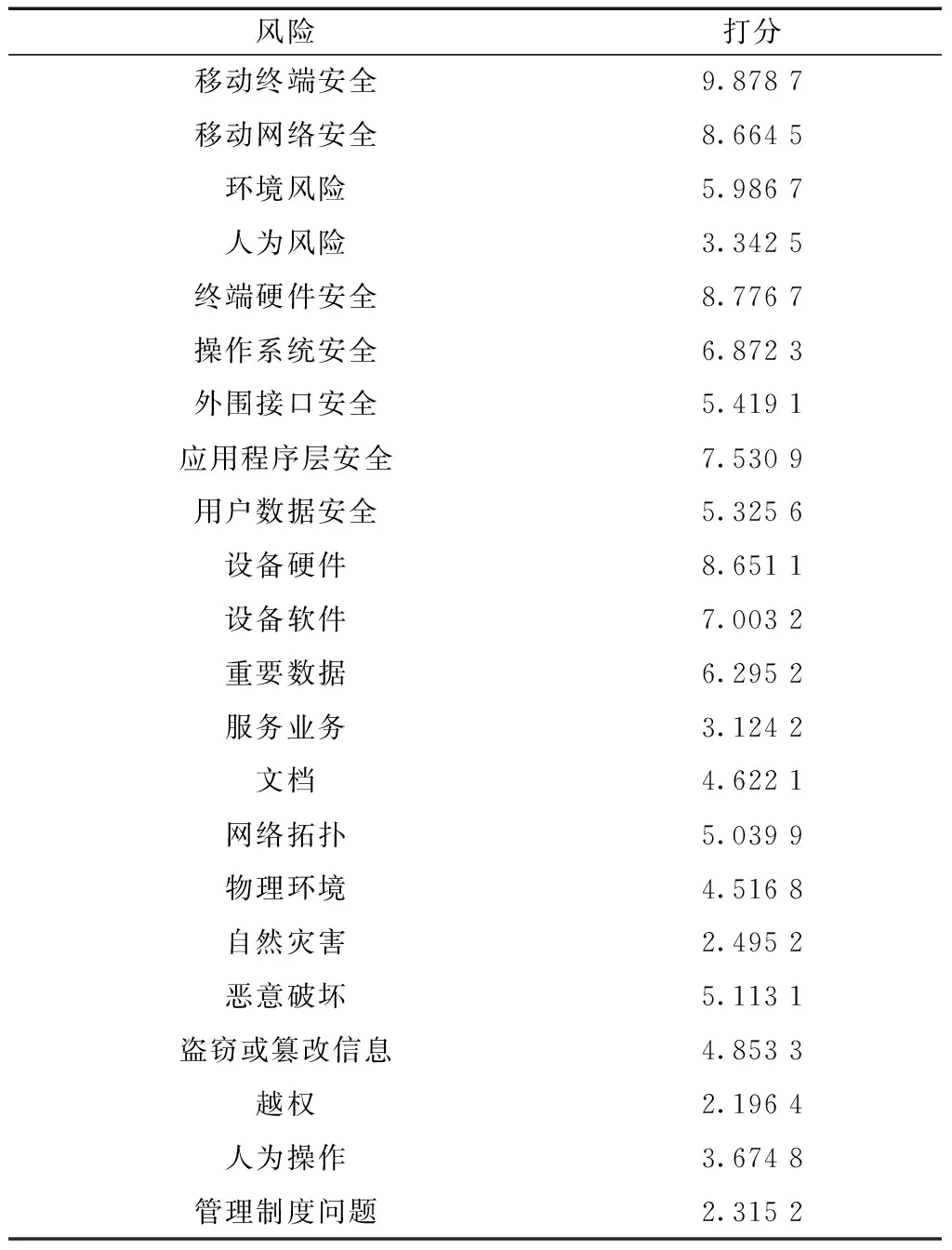

由专家对各风险因素进行赋值打分,得到每个风险的取值,例如设备硬件风险取值为7,人为操作风险取值为3,则设备硬件风险相对于人为操作风险的重要程度为7-3+1=5,再如恶意破坏风险取值为4,设备软件风险取值为8,则恶意破坏风险相对于设备软件风险重要程度为1/(8-4+1)=1/5,这样可以一定程度上减少人为主观性对于AHP权重的影响。

3.2 计算专家权重

由五位专家根据实际情况对风险指标分级,结果如表5所示。可以看出,5个专家的意见各有不同,所以需要将专家意见集合起来达成共识,这就是聚合计算的功能。专家的背景判断矩阵为

(17)

(18)

(19)

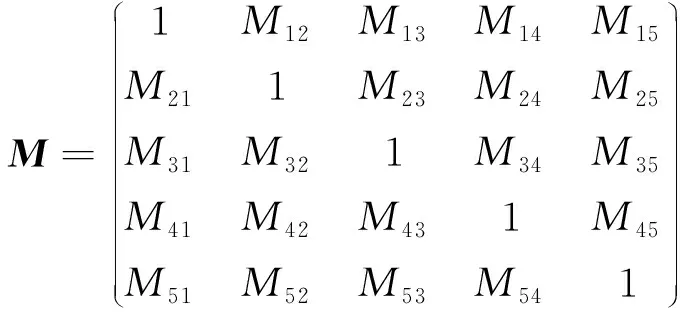

由式(2)计算得到专家意见矩阵为

(20)

式(20)中:M12=(0.480,1,3,5);M13=(0.333,1,3,5);M14=(0,405,0.693,2.08,4.217);M15=(0.362,0.843,1.71,3.271);M21=(3.556,1.442,0.480,0.237);M23=(0.281,0.693,2.08,4.217);M24=(0.341,0.480,1.4422,3.5568);M25=(0.3057,0.584,1.185,2.758);M31=(3,1,0.333,0.2);M32=(2.08,1,1/3,1/5);M34=(0.405,0.693,2.08,4.217);M35=(0.362,0.843,1.71,3.271);M41=(2.466,1.442,0.480,0.237);M42=(1.71,1.442,0.480,0.237);M43=(2.466,1.44,0.480,0.237);M51=(2.758,1.185,0.584,0.305);M52=(1.912,1.185,0.584,0.305);M53=(2.758,1.185,0.693,0.305);M54=(2.466,1.442,0.480,0.237)。

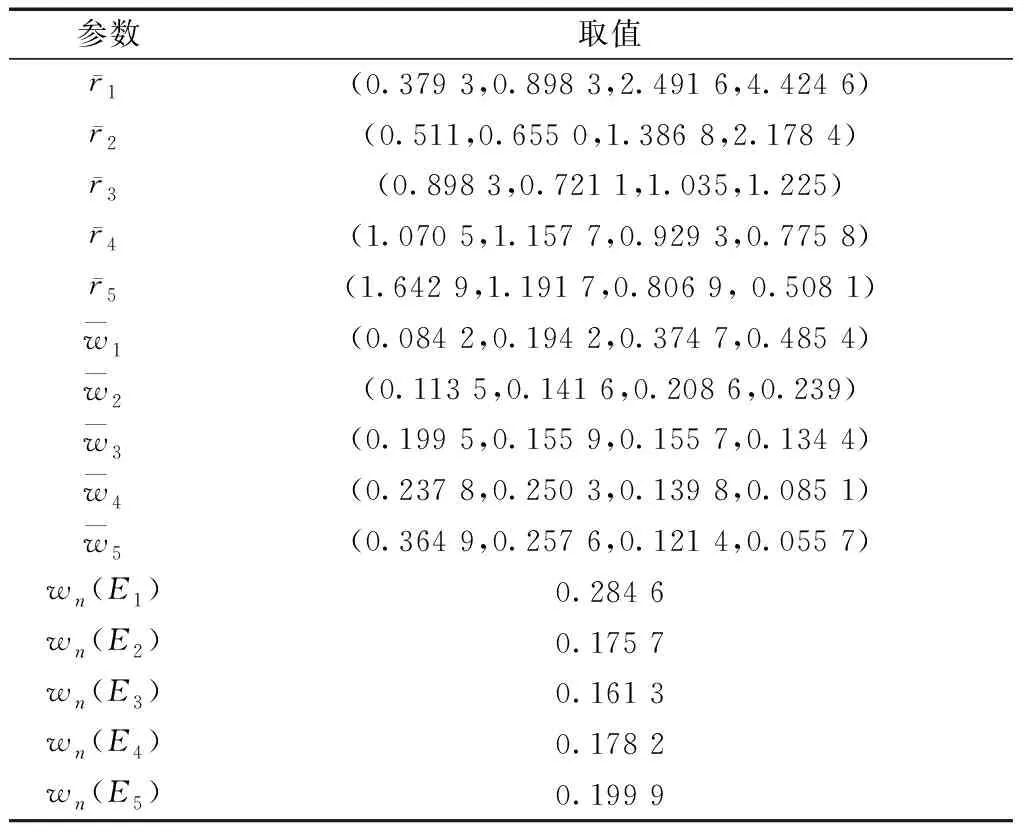

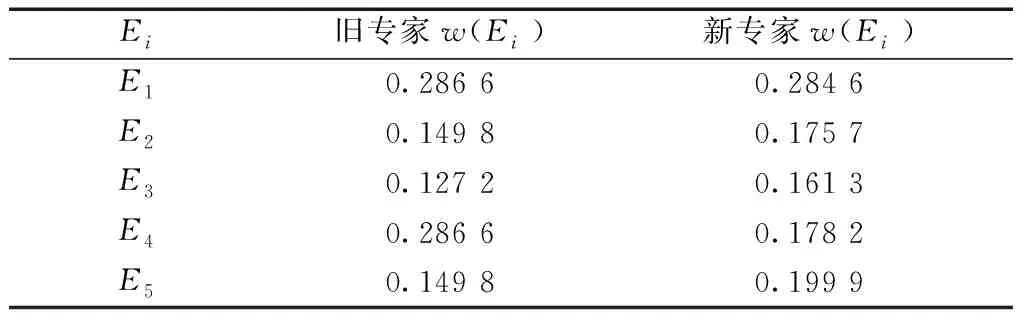

再由式(11)~式(13)得到各新的专家权重,计算结果如如表7所示,新旧专家权重对比结果如表8所示。

表7 专家权重计算结果

表8 新旧专家权重对比

可以看出,旧的专家权重中,专家1与专家4,专家2与专家5由相同的权重,但他们的背景(教育,从事时间,职称)并不相同,不应有相同的权重,这里新的权重计算方式就避免出现里这种状况,最终得分如表9所示。

3.3 计算指标权重

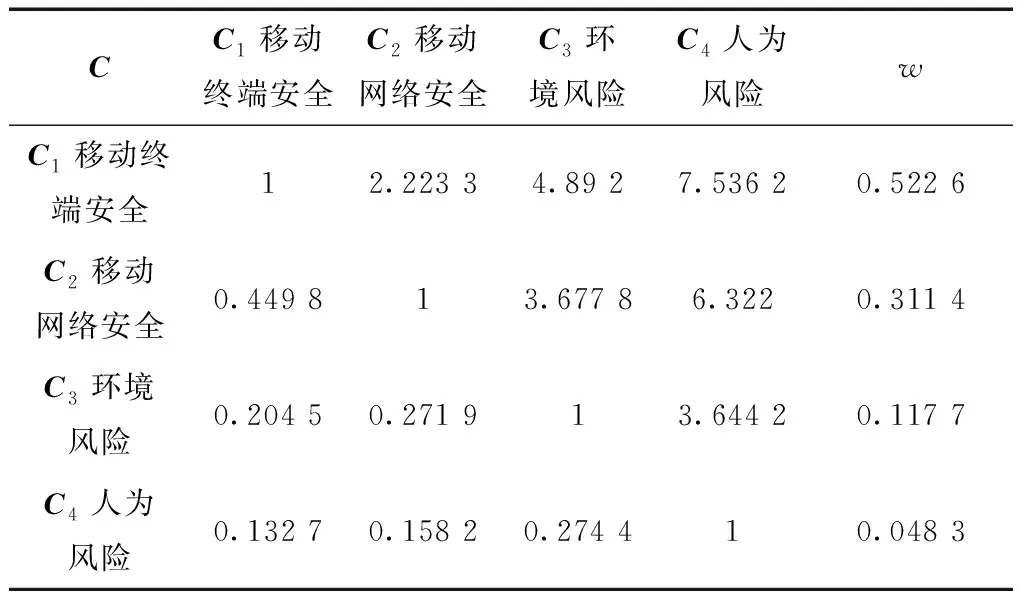

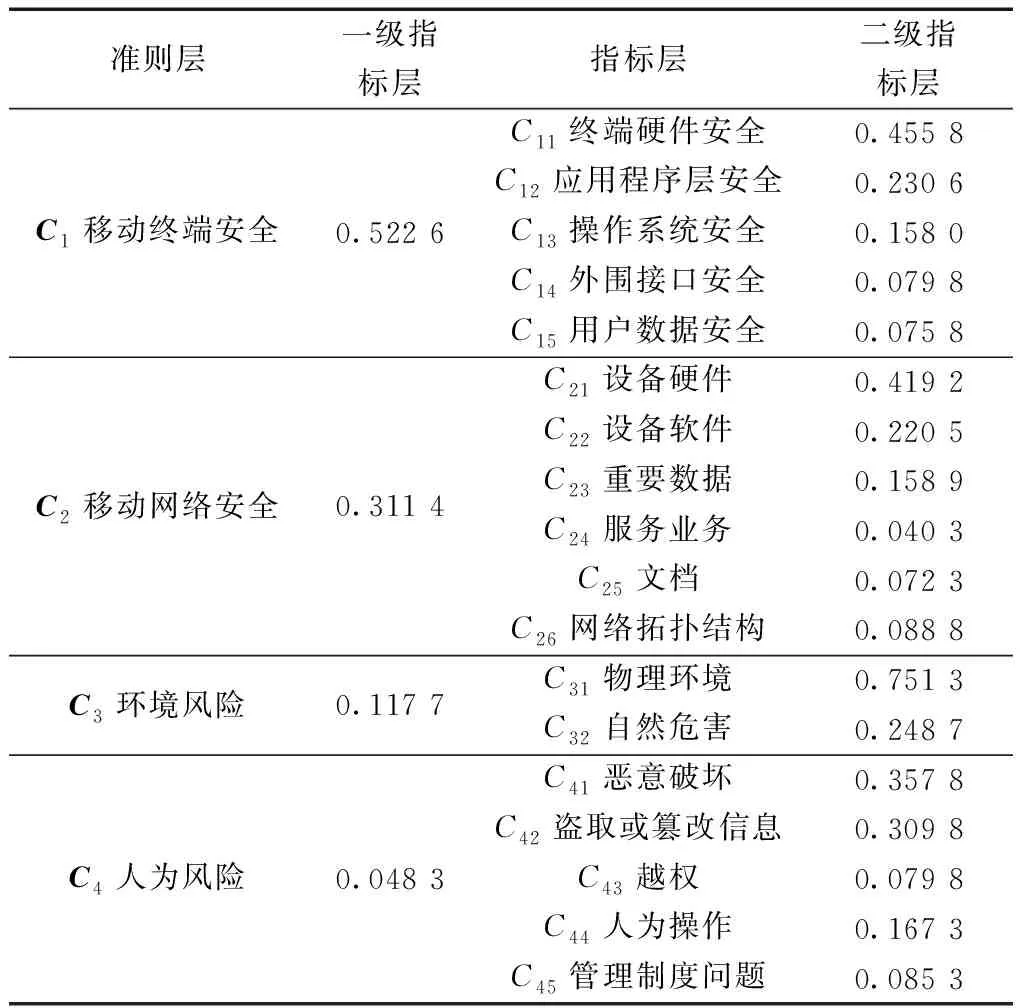

由2.2节的方法可以得到一级指标的判断矩阵如表10所示。用同样的方法得到其他二级指标权重,结果如表11所示。

表9 专家打分

表10 Ci对于C的判断矩阵(i=1,2,3,4)

表11 各指标层权重

3.4 移动通信系统模糊综合评价

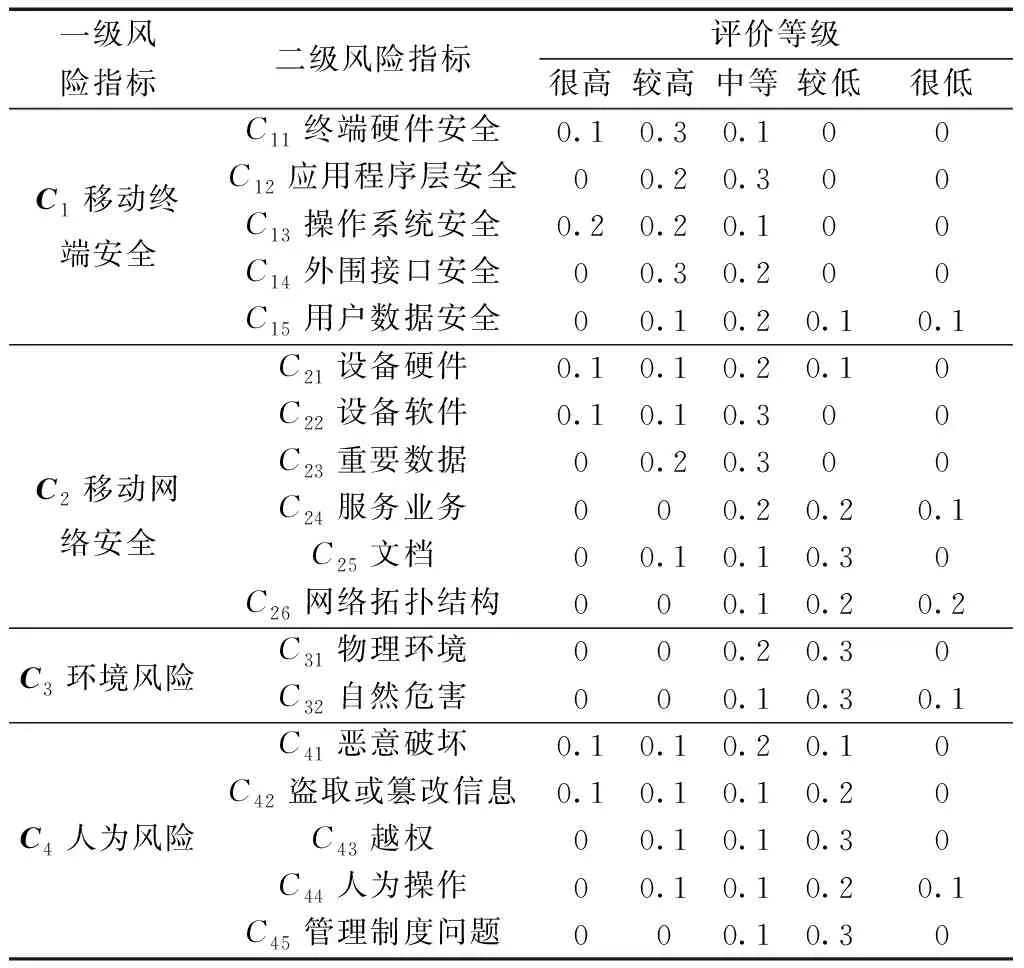

依据上述移动通信系统安全风险各评价指标对目标层的权重,结合了5位专家的评分范围,划分评价标准为很高、高、中等、低、很低5类。经整理、汇总、计算,得到该移动通信系统安全风险因素隶属度如表12所示,表12中等级值为赞成此等级的专家人数占全部专家的比重,准则层最大特征根λ=4.123 6,CI=0.041 2,RI=0.89,CR=0.046 3<0.1,判断矩阵具有一致性。

表12 移动通信系统风险因素隶属度表

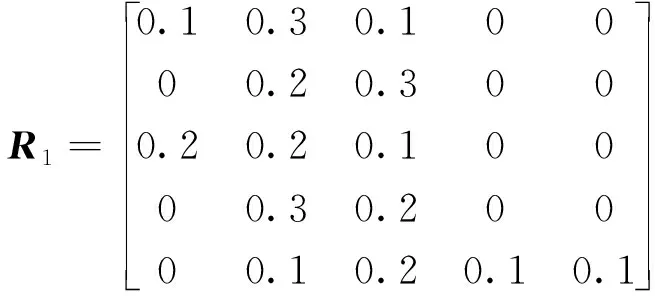

移动终端安全隶属度可表示为

(21)

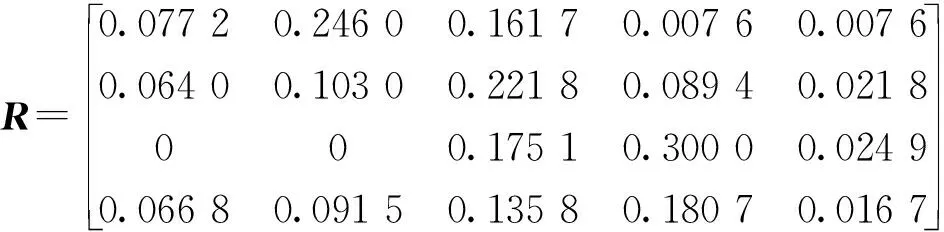

进行综合评价风险一级模糊评价矩阵为

B1=[0.077 2 0.246 0 0.161 7 0.007 6 0.007 6]

(22)

B2=[0.064 0 0.103 0 0.221 8 0.089 4 0.021 8]

(23)

B3=[0 0 0.175 1 0.300 0 0.024 9]

(24)

B4=[0.066 8 0.091 5 0.135 8 0.180 7 0.016 7]

(25)

根据最大隶属度原则,移动终端安全风险属于“较高”;移动网络安全风险属于“中等”;环境风险属于“较低”;人为风险属于“较低”。由一级模糊评价矩阵组成二级模糊评价矩阵为

(26)

权重向量计算公式为

WBi=[0.522 6 0.311 4 0.117 7 0.048 3]

(27)

二级模糊矩阵计算如下:

B=[0.063 5 0.165 1 0.180 7 0.014 5]

(28)

根据最大隶属度原则判断得出,该移动通信系统整体风险属于“中等”。符合专家研判的结果。

综上可知,移动终端安全在一级指标中风险较高,需要重点关注,对此提出以下建议:加强对于终端硬件软件的主动安全防护体系研究和建设,建立统一的整体加密与安全防护体系,达到主动防御的高阶安全能力保障,积极响应和对抗不断衍生的未知性风险。

4 结论

移动通信是社会各领域发展的重要基石,在明确其重要性的基础上采用AHP-FCE的方法对移动通信整体风险进行安全评估,并使用Fuzzy-AHP改进传统专家权重的计算方式。得出如下主要结论。

(1)提出一种AHP-FCE方法对移动通信整体风险进行安全评估。能够较好的量化风险指标,得出符合专家研判的评估结果。

(2)将移动通信整体风险分为4个一级指标及18个二级指标,通过AHP-FCE方法得出各级指标的隶属度向量,根据隶属度向量得出移动终端安全风险属于“较高”、移动网络安全风险属于“中等”、环境风险属于“较低”、人为风险属于“较低”和整体风险属于“中等”。并针对一级指标中较高风险的移动终端安全提出相应的防治措施。

(3)Fuzzy-AHP解决了传统专家权重计算方式带来的不同经历的专家具有相同权重的问题,更加科学合理。