基于私有云的非专业体育训练信息资源共享方法

2022-09-01陶驷翔

陶驷翔, 汪 伟, 刘 菡

(1.淮南师范学院 体育学院,安徽 淮南 232038;2.云南民族大学 体育学院,云南 昆明 650000)

在倡导全民体育锻炼的当今社会,非专业体育训练信息资源对促进运动发展具有重要推动作用。现代信息在网络中的广泛传播为体育活动带来便利,可利用资源共享的方式传递非专业体育训练信息,让更多人掌握正确运动方式。但由于传统共享方法存在信息泄露的问题,导致共享安全性较差,因此需要采取有效措施,提高共享安全等级。私有云是可扩展的云环境,能够对数据安全性和信息质量进行控制[1,2]。因此基于私有云提出一种非专业体育训练信息资源共享方法,提高共享安全性,保障信息安全。

1 基于私有云的非专业体育训练信息资源共享方法

1.1 构建非专业体育训练信息协同编辑模型

为保证非专业体育训练信息资源共享的完整性,通常情况下,信息由不同的人发送,并且需要多人进行编辑。多人协作编辑,有助于对共享的信息资源进行处理和修改。如何在避免冲突的前提下,实现有效编辑修改,是信息资源共享中数据处理的关键所在[3]。因此本文采用数据协同处理与控制的方式,构建信息资源协同编辑模型,可在不同空间对同一信息资料进行编辑,使共享更简捷有效[4]。协同编辑模型主要包括三个内容:并发控制、数据通信和协同感应。并发控制是为了保护数据完整性;数据通信是通过同步和异步交互,完成数据传输和汇总;协同感应是感知信息编辑情况,减少共享中的冲突。如果对信息数据不断修改,那么会造成信息内容不断更新,产生不同的版本,增加的检索的难度,因此构建的数据协同编辑模型需要将信息资源组织起来,满足一对多的操作需要,避免重复[5]。本文构建的协同编辑模型如图1所示。相比较单一的链式结构和树形拓扑结构,构建的协调编辑模型可以实现多向并列编辑传输,其连接特性与树形拓扑相同,源信息对应主节点,编辑信息对应子节点,子节点按需要还可以继续向下划分,具有良好的拓展性,结构比较清晰[6]。该结构的特点是,可由有效的负载均衡机制确定信息数据的聚合和转发,当信息流量不可预测时,链路上的信息负载可随机选择合适的子节点进行编辑与传输。

图1 非专业体育训练信息协同编辑模型

由于数据通信占据整个共享云端流量的70%,为保持通信数据平衡,需建立一个优化目标函数[7]。假设信息需求W的形式化定义为:

式(1)中,U表示信息虚拟集合;L表示链接集合,且信息集合通过虚拟链接拓扑连接。设定信息集合U的大小为m,通信代价矩阵为Gm×m,其中的元素gx,y表示信息x与信息y的通信代价值,则矩阵通信规则可表示为:

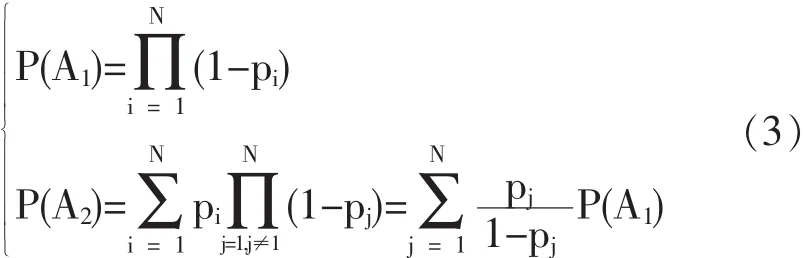

式(2)中,a表示交换与编辑的端口数。基于上述通信规则,简单或复杂的编辑条件,都能统一将信息需求清晰化,并以此进行分配,降低了拓扑任意性带来的处理难度[8]。考虑到信息资源交换和编辑存在失效风险代价,对其失效概率进行量化处理[9]。用Pi表示信息资源失效风险,基于复合事件全概率和损失期望有限性,建立以下公式计算失效概率:

式(3)中,P(A1)和 P(A2)分别表示编辑事件 1 和2的失效概率;pi和pj分别表示分配方案的失效概率。通过计算信息资源失效风险,得到编辑分配方案的可靠性,对其进行评估后选择最佳线路进行数据传输,优化信息共享的通信与协同效果。

1.2 基于私有云设计信息安全加密算法

非专业体育训练信息资源共享过程,主要包括采集、传输、存储、使用和共享等主要阶段,共同构成一个资源共享周期,如图2所示。在任一阶段都可能出现数据泄露、篡改和丢失的问题,对资源共享的隐私保护性构成威胁[10]。因此在资源共享中,首先需要设计非专业体育训练信息资源加密算法,保障数据安全性。

图2 信息资源共享周期

为提高数据安全保障,加密技术应该独立于资源共享平台,才能形成有效的加密方式。由于非专业体育训练信息资源种类繁多且数量庞大,因此设计一种基于私有云的混合加密算法,能兼顾加密解密效率和安全性。私有云相对于公有云而言,具有更高的安全性,云端多数以明文方式存储,存在较为严重的安全漏洞[11,12]。私有云数据安全加密算法可保证数据的安全性,提升信息资源的抗攻击能力。私有云混合加密算法的提出来源于数据加扰处理,可有效隐藏明文数据的统计特性,提升安全性能[13]。混合加密算法基于SM2、SM3和SM4共同构成线性加扰组合,在每一行数据末尾添加当前时间函数的数值,形成有随机性的加扰明文[14],如图3所示。

图3 混合加密算法流程图

具体加密过程如下:读取明文数据M,按线性分割策略进行数据分割,形成 M1,M2,M3,M4,M5,…子明文;对每个子密文模块进行数据加扰处理,形成 M11,M22,M33,M44,M55,…子加扰数据;对子加扰数据采取SM2和SM4交替的加密方式,形成D1,D2,D3,D4,D5,…子密文;为防止数据非法篡改,利用SM3对明文数据M生产报文摘要,利用SM2对私钥依次进行数字签名和加扰加密,形成密文Dn+1;合并 D1,D2,D3,D4,D5,…子密文与 Dn+1,得到密文数据D;密文密钥储存在云端,私钥储存在本地,以此完成信息数据加密[15]。私有云数据安全算法的解密过程如下:首先根据SM2解密得到私钥和密文密钥,将密文数据 D 分割为 D1,D2,D3,D4,D5,…子密文与Dn+1;采取SM2和SM4交替的解密策略,形成 M11,M22,M33,M44,M55,…子加扰数据,对其进行去扰处理,得到 M1,M2,M3,M4,M5,…子明文;合并M1,M2,M3,M4,M5, …子明文, 获得原始明文数据M;对Dn+1解密,产生数字签名,去扰处理后验证签名;对比原始报文摘要和解密后的二次摘要,一致则表示未被篡改,不一致则说明被篡改或签名存在问题[16]。私有云混合加密算法在密钥管理上,采取私钥和密文密钥的双管理模式,共同作用于加密与解密数据,增强了密钥的安全储存性能,进而提高信息资源管理与共享的安全性,防止信息泄露。

1.3 设计分布式存储模式实现大范围共享

云储存是信息资源共享中必不可少的组成部分,借助云储存模式,用户可进行储存和共享数据。由于用户端计算量和存储数据较为放大,设计一种分布式存储模式,降低存储和计算开销,提高信息资源共享效率。分布式存储的目的是将不同存储空间进行融合,形成逻辑上的大容量空间,实现对外访问和信息存取[17]。该模式主要包括三个模块:云端服务模块WM、管理模块MM和用户模块UM。WM为用户提供计算和存储空间,严格执行信息请求操作;MM负责参数生成、用户等级和撤销等管理,对用户身份进行验证并进行匿名处理;UM将信息资源加密生成密文文件,并将其存储在WM中,实现对信息资源的访问和共享[18]。首先对MM建立双线性映射Z:

式(4)中,b表示相同大素数;S1,S2分别表示加法循环群和乘法循环群;e(*,*)表示双线性运算。经过双线性映射运算,可减少公共参数。用户发送访问请求后,MM随机生成一个数hi,存在以下计算:

式 (5) 中,Ki表示用户私钥;c表示随机数;M表示MM中的随机元素。经过上述计算,Ki可作为用户匿名身份使用,用于计算签名和用户标签,同时在MM中保存。用户上传信息资源给云共享时,存在以下计算:

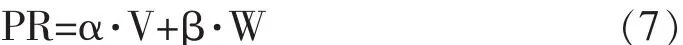

式(6)中,ab表示信息资源摘要,可以检测在云共享中是否被非法修改。为实现云共享中的信息负载均衡,建立存储节点容量函数PR,实现对分布式节点的高效利用,计算公式如下:

式(7)中,V表示节点存储容量;W表示节点关联情况;α和β表示参数。将节点容量划分为不同级别,并赋予相应权重,同理,节点关联情况也进行赋权处理[19]。兼顾存储和关联性最终得到分布式节点的衡量标准。经过信息资源的分布式存储后,即使新增节点也不影响整个储存空间的稳定性,并且具有快速访问和计算的优点,可以实现大范围的信息资源共享[20]。

2 实验结果与分析

为验证本文提出的基于私有云的非专业体育训练信息资源共享方法的有效性,与传统方法进行对比实验。设定本文方法为实验组,设定传统方法为对照组,其中传统方法1为加密数据库的方法,传统方法2为加密网关的方法,比较信息资源的共享安全性。

2.1 共享功能测试

首先对本文共享方法的功能进行测试,以信息完整度作为衡量共享功能的指标,分别检测不同访问属性、文件大小和文件数量下的数据共享完整性,实验结果如图4-图6所示。

图4 不同访问属性个数的信息完整性比较

图6 不同文件数量的信息完整性比较

对用户访问策略中不同属性个数进行共享完整性测试,根据图4的对比结果,传统方法的信息完整性随访问属性的增加而显著降低,而本文方法的信息完整性下降趋势比较不明显,说明本文方法能够在访问策略属性数目较多的情况下,依然保持较高的信息资源完整性。

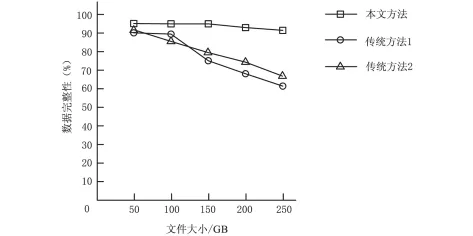

对同一时刻不同容量大小的共享文件完整性进行测试,根据图5的对比结果,在共享文件大小相对较小的阶段,本文方法与传统方法的信息完整度较高,在90%左右,随共享文件容量的增大,传统方法的信息完整度降低速度较快,受共享文件大小的影响,完整性逐渐降低,而本文方法的完整性受文件大小的影响较小,在较大容量的文件共享阶段,仍然具有较高的完整性。

图5 不同文件大小的信息完整性比较

对同一时刻不同数量的共享文件完整性进行测试,根据图6的对比结果,随共享文件数量的增加,本文方法的信息完整性基本保持不变,且完整度比较高,而传统方法的信息完整性呈下降趋势,变化幅度较大。综合上述对共享方法性能的测试结果,本文方法在信息完整性上优于传统方法,具有一定优势,可被应用于信息资源共享中。

2.2 信息资源共享安全性测试

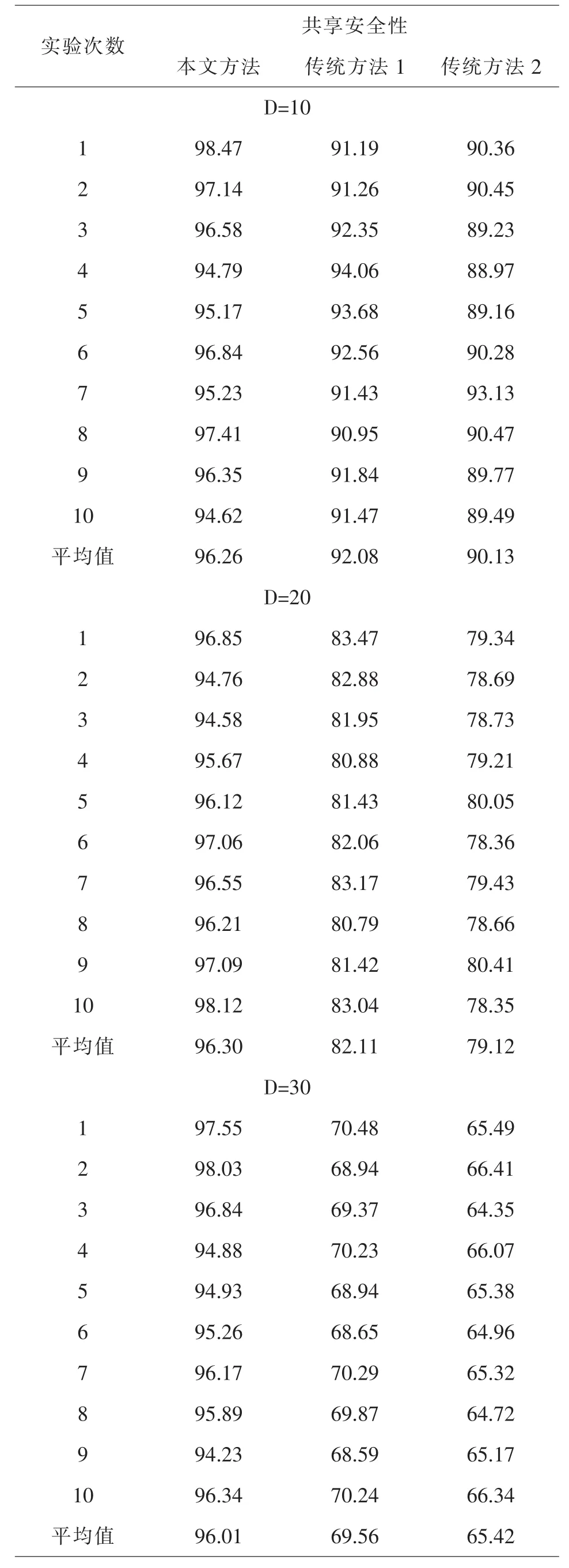

在验证基本共享功能的基础上,进一步对非专业体育训练信息资源共享的安全性进行测试,从不同攻击等级D和用户并发数N两个方面对共享安全性进行检验。首先对不同攻击等级下的共享安全性进行对比,测试结果见表1。

表1 不同攻击等级下共享安全性比较

在攻击等级D=10、20和30的条件下,进行共享安全性测试。根据表1的对比结果,在不同攻击等级下,本文方法共享安全性波动不大,安全性评分能够达到90以上,而传统方法随攻击等级的增大,共享安全性明显降低,因此本文方法能够有效抵抗连续性攻击,保证较高水平的共享安全性。保持攻击等级D=10不变,此状态下,本文方法和传统方法的共享安全性相差不大,在此条件下,调整参与共享的用户并发数量,对比不同用户规模下的共享安全性。不同用户并发数的测试结果见表2。

根据表2的对比结果,随用户并发数量的增加,本文方法的共享安全性较高,在94-97%的范围内波动,传统方法的共享安全性呈下降趋势,说明传统方法的共享安全性不能抵抗用户并发数增加的影响,而本文方法在共享用户数量较多时,仍能提供可靠的安全保护,减少信息丢失和泄露的风险。综合上述对比测试结果,本文共享方法的安全性高于传统方法,能够保障信息资源的传输和共享安全,具有实际应用价值。

表2 不同用户并发数的共享安全性比较

3 结束语

本文基于私有云提出一种非专业体育训练信息资源共享方法,实验结果表明本文方法的共享安全性优于传统方法,具有实际应用价值。本文方法虽然达到了预期目标,但在信息资源共享方面,还可进一步完善。由于用户的共享终端不再局限于电脑和手机,因此后续研究可对各类终端设备的云资源共享和存储进行研究,增强其共享效率和安全性。