面向新工科的智能锁物联网安全BYOD实验技术

2022-06-21邓余婉祺胡曦明吴振强

邓余婉祺,胡曦明,2,吴振强,2,王 亮,2

(1.陕西师范大学 计算机科学学院,陕西 西安 710119;2.现代教学技术教育部重点实验室,陕西 西安 710119)

0 引 言

随着我国智能锁技术从单机指令时代迈入物联智能时代,智能锁基于WiFi、NFC、NB-IoT等物联网络实现“人-网-锁”远程智能交互式锁控的强大功能与良好体验不仅有力带动民用智能家居消费井喷式增长,更是直接推动电网直流换流站安防、光交箱管理、成品油配送管控、集装箱监管等电力、石化、物流、海关多行业多领域网络化、智能化升级改造取得实效,并将在“十四五”期间成为保障性租赁住房安保与住户管理、私家车位短租等未来现代化城市建设与新兴共享经济变革不可或缺的“必需品”,从而拥有更广阔的应用前景。

智能锁是近年来物联网产业技术研发、产品制造与市场应用深度融合发展最成功的“明星”之一,但智能锁在市场、产业中的“热”与在院校物联网专业课程教学中的“冷”形成鲜明对比,由于传统物联网课程教学体系采用面向感知、网络、应用的技术关键点分层架构,已有的面向智能家居的物联网技术教学通常基于声光电等分离式传感单元与网络器件构成的实验箱,缺乏引入智能锁开展实训实操的方法与案例。从新工科改革的视角省视,物联网课程教学引入智能锁不仅有利于加强物联网产业链与人才培养链紧密结合,更是以产教融合有效促进物联网课程新工科建设落地、落实、落细的有效途径。

1 智能锁物联网安全实验技术亟待研究

工作在物联网环境下的智能锁,其安全性与单机式电子锁或传统机械锁最大的不同在于,其不仅包含锁体自身的安全,还拓展至物联网安全领域,智能锁物联网安全逐渐成为公众关注的因素。

(1)智能锁物联网安全既是盲点也是热点

面对近年来智能锁的更新换代,公安部于2019年3月1日发布公共安全行业新标准,GA374-2019《电子防盗锁》强制规范相关技术要求和测试方法,与被替换的旧版GA374-2001相比,新版大幅增加了智能锁在联网状态下的技术要求,但其中与物联网安全相关的仅有“5.3.6信息上传、5.3.9访问控制”两项,并且对信息上传只做功能要求并未明确信息传输保密性、完整性等安全要求。新标准谨慎考量之下的保留,让智能锁物联网安全既成为技术指标盲点也成为研究热点。对此,相关协会、厂商和研究机构予以高度关注,例如:中国家用电器研究院提出从设备安全、功能安全和网络安全着手,构建三位一体安全评价体系;物联网标准化联盟之一的ICA联盟(IoT Connectivity Alliance)提出智能锁信息安全系列规范并从身份认证模块安全技术和终端安全技术两个维度设定参考安全标准。但是诸如此类第三方安全规范非国家强制性标准,对于来自五金、家电、互联网企业等超2 000家智能锁厂商的生产与质检能产生多大的实质性作用不得而知。

(2)智能锁物联网安全实验技术是产学研协同抓手

事实上,通过文献调查不难发现,近年来聚焦如何加强与改进智能锁物联网安全提出的安全机制与技术方案不在少数,并且通过建模仿真或测试得知可有效应对网络攻击、恶意干扰和非法入侵等安全威胁。例如:中国北方电子设备研究所汪生提出基于AES数据加密的指纹识别NFC智能锁并通过着色Petri网建模仿真验证安全可靠、天津大学金志刚以低功耗蓝牙(BLE)为例的物联网智能锁通过对称加密与证书验证有效解决了重放攻击以及窃听攻击。但一方面是在研究层面上智能锁物联网安全技术革新进展连连,另一方面却是在市场层面上“3.15”和媒体持续曝出智能锁存在安全隐患、市场监管总局发布智能锁安全消费警示,最终消费者购买的智能锁是否存在物联网安全漏洞成为每位智能锁用户的疑虑。在GA374-2019尚未对此明确要求的背景下,探索一种采用手机、电脑等由个人自主开展智能锁物联网安全初步检测的自带设备BYOD(Bring Your Own Device)实验技术而无需求助于专业检测机构,不仅可以直接应用于物联网实验教学,并由此将智能锁引入院校人才培养体系,还有助于智能锁物联网安全技术发展,同时还可对生产厂商形成倒逼进而有利于产业优化升级。在当前智能锁产业、技术革新与专业人才培养迫切需要产学研协同的现状下,智能锁物联网安全实验技术是重要抓手。

2 智能锁物联网安全BYOD实验技术

2.1 总体设计

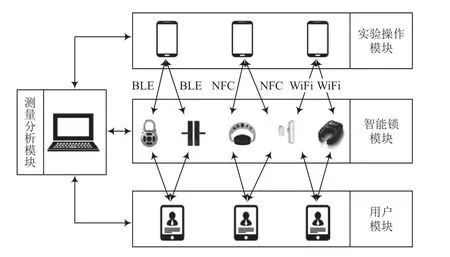

基于个人笔记本电脑、手机等个人终端的智能锁物联网BYOD安全实验技术总体设计分为4个模块:智能锁模块、用户模块、实验操作模块和测量分析模块,如图1所示。

图1 智能锁物联网安全BYOD实验技术总体设计

(1)智能锁模块

在公租房、私家车车位、小区停车场、集装箱监管、共享单车、学生宿舍、私人住宅等公共或私人场景下,管理人员或个人使用智能门锁、便携式智能挂锁、智能车位锁、智能抽屉锁、共享单车锁等智能锁设备对人身财产安全进行管理和保护。

(2)用户模块

管理员或个人用户通过智能锁对应应用软件或小程序对智能锁进行操作和管理。应用软件、小程序通过短距离无线通信技术与智能锁进行数据交互,常见的智能锁通信技术有BLE、NFC、WiFi等。

(3)实验操作模块

通过升级系统、安装软件、外接硬件等操作,将手机或笔记本电脑等自带设备打造成实验操作模块,可与智能锁进行交互式的连接并发送特定虚假报文。

(4)测量分析模块

使用手机或笔记本电脑等自带设备对上述用户使用智能锁过程中产生的交互数据进行实时监控和收集,利用Wireshark、MX抓包模块等可视化工具,对报文进行可视化分析。报文交互与报文分析相结合从而实现安全性检测。

2.2 工作过程

智能锁物联网安全BYOD实验技术工作过程:环境配置、实验接入、实验操作与安全性检测,以BLE物联网环境为例,具体如图2所示。

图2 工作过程

(1)环境配置

在手机或笔记本电脑中配置检测环境。nRF Connect主要用来扫描BLE智能锁的基本信息,如MAC地址、设备绑定状态和所有服务的UUID等。Android手机进入开发者选项,开启HCI日志后,手机自动收集HCI日志并保存至btsnoop_hci.log文件。将该文件导入电脑后可通过Wireshark分析通信过程。也可以使用笔记本电脑,外接BLE嗅探硬件模块并安装可视化抓包工具,例如nRF52832 USB Dongle+Wireshark、CC2540 USB Dongle+Packet Sniffer,可以嗅探智能锁物联网BLE通信报文。

(2)实验接入

用户模块手机安装智能锁对应APP或者使用小程序对智能锁设备进行初始化设置,常见设置包括管理员添加、密码设置、人员管理等,并实时记录设置过程中的交互数据,然后用户即可正常使用智能锁,如控制开锁、调节音量、查看电量等。

(3)实验操作

测量分析模块对上述用户使用智能锁过程中产生的交互数据进行实时测量并记录,为安全性检测提供基础。首先,用户正常使用智能锁各项功能,该过程中测量分析模块能够实时监听到智能锁发送的数据报文,从而获取其MAC地址等特征属性,以锁定目标报文。用户操作智能锁的交互过程可被测量分析模块实时、精准地开展报文级分析;在此基础上,针对身份认证、数据加密等所需开展的智能锁安全检测项目,用户操作智能锁,通过对单次、重复、定调等多种有计划、有规律的操作过程与监听报文动态变化量之间的关联性进行筛选、比对、计算等,开展安全性相关指标的定性与定量检测。

(4)安全性检测

安全性检测需要对应的检测环境,例如在笔记本电脑上安装kali Linux系统,更新蓝牙协议栈BlueZ,使用HciTool和GattTool连接智能锁并发送虚假报文。也可以在手机上安装nRF Connect或BLE调试APP,对BLE设备进行简单的写入操作。使用手机作为安全性检测实验设备虽然便捷,但其稳定性和可操作性远不如笔记本电脑,不适合需要快速、大量发送虚假报文的实验场景。

智能锁安全性检测具体包括身份认证、保密性、不可抵赖性和完整性。

身份认证:用户端向智能锁发起连接请求,智能锁应先确认对方身份再通信。测量分析模块测量“开锁操作”报文并过滤出用户端向智能锁发送写入数据,操作模块将上述数据向智能锁进行重放,检测智能锁物联网身份认证安全性能。

保密性:在用户与智能锁的通信过程中,门锁密码、剩余电量等敏感数据应进行加密传输,防止不法分子获取其真实内容。将敏感数据作为实验变量,通过用户端更改,操作模块多次重复发送虚假报文,测量分析模块实时监听并收集通信报文。将上述测量到的报文数据与实验变量对照进行筛选、比对、计算等深入分析,实现对智能锁物联网信息保密的安全性检测。

不可抵赖性和完整性:用户与智能锁进行通信时,应携带特有的身份证明或对消息进行数字签名,防止攻击者篡改报文内容或事后否认其非法行为。实验操作模块向智能锁发送篡改后的虚假报文,测量分析模块监控智能锁实时状态,实现智能锁物联网信息完整性的安全检测。

PIIE: 全球全要素生产率增速有望反弹。近日,美智库彼得森国际经济研究所(PIIE)发文称,1995—2007年,全球全要素生产率年增长率为1.4%;2007—2016年大幅下降至0.4%。随着近期经济活动不断改善,全球全要素生产率增长率有望反弹。

3 智能锁物联网安全实验教学

3.1 实验设计

以下是2个BLE智能锁物联网安全实验实例,一是通过截获开锁报文并进行重放攻击实现身份认证安全性检测;二是通过分析通信报文窃取明文密码实现信息保密安全性检测。实验设计如图3所示。

图3 身份认证与信息保密安全性检测实验设计

在身份认证安全性检测实验中,由一台笔记本电脑同时作为实验操作模块和测量分析模块,在信息保密安全性检测实验中,由用户手机承担测量功能,由笔记本电脑配合进行报文分析。

3.2 身份认证

(1)环境与参数

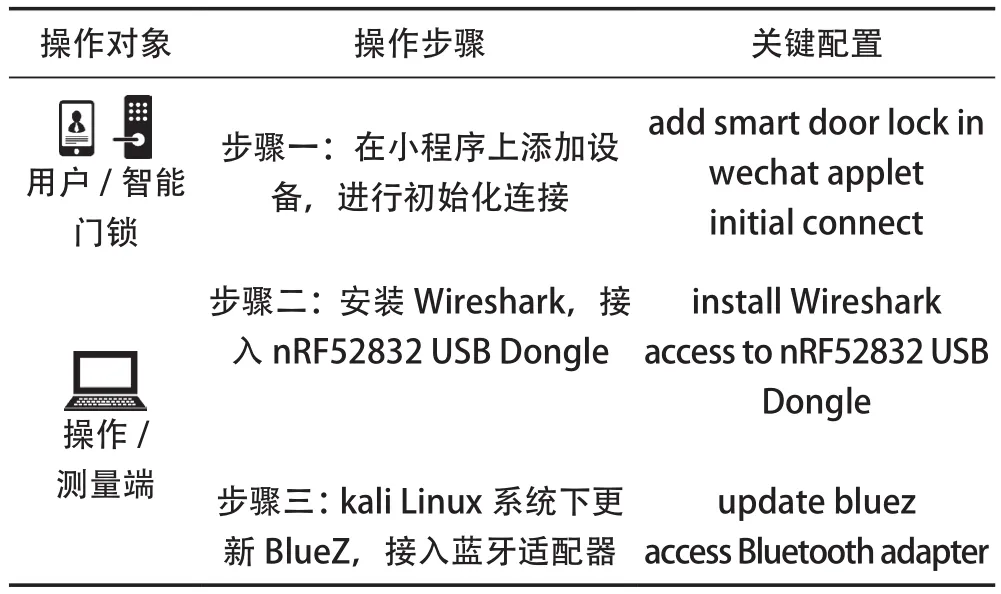

实验设备分工和参数见表1所列。

表1 身份认证安全性检测实验设备分工和参数

MICOE ZNS-05智能门锁有多种开锁方式,使用蓝牙解锁方式时,用户需触摸按键将智能门锁唤醒并在微信小程序上绑定门锁,然后通过微信小程序进行蓝牙解锁。用户还可以在小程序上查看开锁记录、电量状态、开门状态等信息。

(2)操作与配置

身份认证安全性检测实验主要通过测量正常通信中的开锁操作报文以及重放虚假报文等操作实现。具体实验配置与操作见表2所列。

表2 身份认证安全性检测实验操作与配置

使用nRF52832 USB Dongle+Wireshark监听用户与智能门锁间的通信报文,使用MAC地址过滤收发端为智能门锁的ATT数据包,找到手机向智能门锁发送的写命令(Write Command)。重放上述写命令数据,观察门锁反应,找到控制开锁的写命令值。图4所示为正常通信和重放攻击过程。

图4 正常通信、重放攻击过程

写入开锁命令后,门锁被成功打开,实验可知MICOE ZNS-05智能门锁无法抵御简单的重放攻击,其身份认证安全性很差,容易遭受身份认证攻击的威胁。

3.3 信息保密

(1)环境与参数

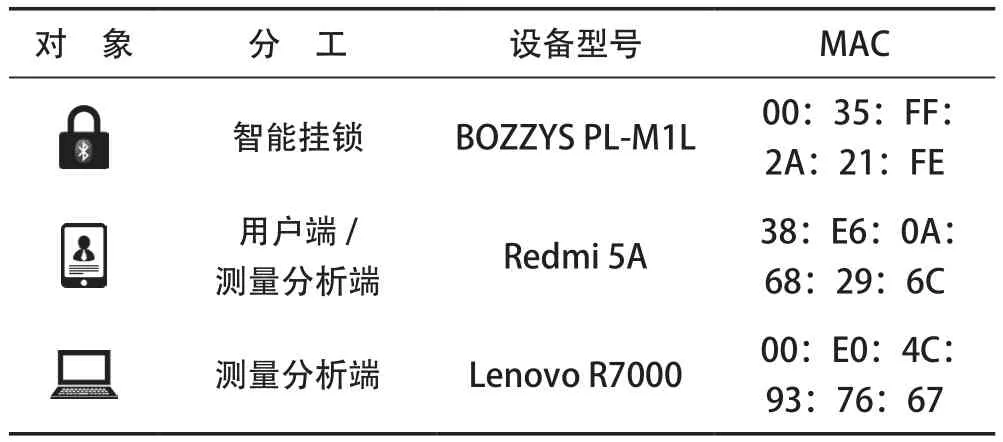

实验设备分工和参数见表3所列。

表3 信息保密安全性检测实验设备分工和参数

BOZZYS PL-M1L挂锁有2种开锁方法:按键密码解锁和蓝牙解锁。用户使用蓝牙解锁时,需按压锁体唤醒键,在手机APP中输入连接密码并进行解锁操作。用户通过APP设置按键密码和连接密码,还可以查看挂锁剩余电量、设备名称等信息。

(2)操作与配置

信息保密安全性检测实验主要通过多次更改密码、测量通信报文、将密码与报文数据进行比对分析等操作实现。具体实验配置与操作见表4所列。

表4 信息保密安全性检测实验操作与配置

(3)数据测量与可视化分析

首先在手机APP中将智能挂锁连接密码设置为“123456”,并进行“连接-开锁”操作。将上述过程中手机收集的HCI日志导入电脑,用Wireshark打开,使用MAC地址过滤收发端为智能挂锁的ATT数据包,找到手机向智能挂锁发送的写命令,如图5所示。APP先后向智能挂锁中句柄值为0x004d的属性写入4个值。

图5 “连接-开锁”写命令

在APP中反复更改连接密码,获取“连接-开锁”操作报文并进行分析,发现第一条报文中写命令的值随着连接密码的改变而改变,且该密码直接使用明文传输。包含明文密码的报文如图6所示。

图6 包含明文密码的报文

在手机和挂锁的通信过程中,除连接密码外,剩余电量、按键密码等敏感信息也未进行加密。实验可知,BOZZYS PL-M1L智能挂锁信息保密安全性较差,不法分子可轻易窃取其敏感信息。

4 结 语

随着智能锁加速向电力、物流、海关、公租房等经济社会重点领域持续渗透,智能锁的安全性不再仅仅局限于居家用户的疑虑,而上升为事关国家公共安全的新要素。就安全性而言,智能锁与传统单机式电子锁的最大不同在于前者新增了物联网安全。对于这一新变化,行业新标准GA374-2019《电子防盗锁》谨慎之下对相关安全技术强制性要求有所保留,这让智能锁物联网安全既成为技术指标盲点也成为研究热点。

近年来,智能锁在多行业多领域的应用呈井喷式增长,如何及时将智能锁引入课程教学,促进物联网专业产教融合发展是当前需要解决的问题。本文提出个人采用手机、电脑等自带设备,自主开展智能锁物联网安全检测的BYOD实验技术;在此基础上,以市场上销售的MICOE ZNS-05智能门锁和BOZZYS PL-M1L智能挂锁为实验对象,通过BYOD实验技术实现了重放攻击和密码截获实验。实验表明,这两款智能锁在身份认证与信息保密方面存在安全隐患,而BYOD实验技术实现了基于真实产品开展智能锁物联网安全检测的实操实训,有效促进了物联网专业面向新工科建设的教学改革取得实效。