新思科技推动汽车产业完善安全生态

2022-05-21俞之浩

俞之浩/文

现在各行各业都在加速数字化转型,技术不断更新迭代,这背后离不开软件的支持。软件是数字化转型的核心,使企业能够以创新的方式为客户创造价值。如果由于软件的安全漏洞而遭受攻击,意味着业务运营存在危险。因此,各大企业都在积极部署软件安全计划,以便更顺畅地完成数字化转型,获得用户的信赖。

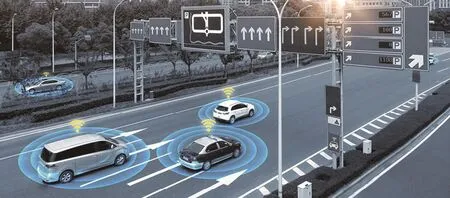

当前,数字化浪潮正席卷各行各业,自动驾驶、5G、人工智能等新技术在汽车领域得到了广泛应用,智能网联汽车迎来发展的“风口”期。随之软件缺陷及漏洞使攻击者有可乘之机。加强智能汽车网络安全、完善汽车产业安全生态迫在眉睫。

对全球汽车企业的网络安全团队来说,2022年一定异常忙碌。因为当网络安全从一个热点技术上升为市场准入与合规的必备条件,充满挑战的时间表清晰地摆在了全行业面前。例如,关于网络安全的联合国第155号法(UNECE R155)于2021年初生效,有两个日期具有约束力:从2022年7月起,欧洲经委会成员国(1958年协定)内的要求将适用于所有新车型,于2024年7月起适用于所有车辆。

作为全球最大的汽车市场,中国对车辆网络安全相关的法规标准也在紧锣密鼓地推进。2021年9月,中国工业和信息化部装备工业发展中心印发了《关于加强智能网联汽车生产企业及产品准入管理的意见》,要求整车企业对汽车数据安全、网络安全、软件在线升级、驾驶辅助功能情况开展自我核查,于2021年10月12日前上报相关自查结果。

汽车企业网络安全团队“被迫成长”

虽然各个标准都明确了具体要求,但是网络安全团队需要面对一些繁杂的条规进行梳理,制定符合企业现状且可实际落地的工作行动计划。

一方面,将原本仅对个别安全活动的关注,例如威胁分析、渗透测试等,变为一个流程化的网络安全管理系统(CSMS,Cyber Security Management System);另一方面,需要在紧迫的合规要求时间点前,集中有限资源,更高效地来建立企业安全能力。点与面,深度与广度,都需要汽车企业的网络安全团队来解决。

BSIMM成为安全团队的“他山之石”

软件安全构建成熟度模型(BSIMM,the Building Security In Maturity Model)是业界最佳安全实践模型之一,由新思科技(Synopsys)和BSIMM社区自2008年起合作开发,旨在帮助企业规划、执行、评估和完善其软件安全计划(SSI),迄今已迭代了12个版本。

车辆行业的网络安全问题绝大部分是与车辆联网化、智能化趋势有关。随着整个行业掀起软件定义汽车(SDV,Software Define Vehicle)的热潮,Synopsys相信对软件安全问题的关注只会有增无减。众多物联网垂直企业以及高科技生产企业已经采用了BSIMM评估,衡量及创建产品相关的安全活动,而不仅限于针对软件或应用程序。

治理主导与工程主导

最新BSIMM12发现企业为达到成熟的安全体系会采用两种路径:通过合规要求,自上而下地推进安全体系建设;通过工程团队自下而上地来提高安全能力。以治理为主导的团队通常专注于规则、门槛和合规性;而以工程为主导的团队通常专注于功能速度、通过自动化避免错误和软件弹性。

目前,众多汽车企业采取由工程项目来驱动完整网络安全体系建设的做法,但从企业长远发展的角度出发,网络安全团队应该具有全局意识,从整体框架上着手,需要得到企业内部足够的支持,还不仅局限在具体项目层面。

威胁分析与风险评估

2021年另外一个重要行业法规——ISO/SAE 21434《道路车辆-网络安全工程》(Road vehicles Cyber security engineering)发 布 。 ISO/SAE 21434为车辆产品的全生命周期,定义了网络安全流程要求以及网络安全风险管理的框架。

直到ISO/SAE 21434的正式发布版本,才使用了威胁分析与风险评估(TARA,Threat Analysis and Risk Assessment)这个名词来替换之前版本中所使用的比较普适的风险评估(Risk Assessment),并将其作为一个单独章节来规定TARA活动的工作交付物及相关需求。这在一定程度上反映了整个车辆行业对于TARA活动的重视。

BSIMM安全框架在情报这个领域中强调了攻击模型这个实践。攻击模型实践特指从攻击者的角度思考安全问题,并收集相关的信息,包括威胁建模输入、滥用案例、数据分类和特定技术的攻击模式等。在最新的BSIMM12报告中,攻击模型这个实践阐述了11项被观察到的具有典型意义的安全活动,其可作为参考帮助安全团队补齐在这方面的不足。

渗透测试

汽车企业网络安全团队利用渗透测试来发现暴露产品漏洞,推动安全需求的落地。在BSIMM12报告显示,有87%的受访参与企业被会利用外部的渗透测试服务来发现问题。

渗透测试项目一般对于测试人员会有一个固定的测试项目周期要求,而且很多都是以黑盒的方式对测试人员提供测试环境和目标。所以往往测试人员会花比较多的精力和时间在发现系统漏洞上,而在有限的项目时限里很难去深挖一些比如业内未知的漏洞,或扩大渗透的覆盖率。

BSIMM12报告还提出,安全团队应该尽可能地向渗透测试人员提供可用的技术信息,无论是内部还是外部,都能够使用可用的源代码、设计文档、架构分析结果、误用和滥用案例、代码审查结果以及云环境等部署配置来做更深入的分析,发现更多有趣的问题,将黑盒变为灰盒。

安全事件响应

没有100%安全的系统和产品,所以安全的一个主要目标是能够及时有效地对安全事件做出响应,做好风险管理,及时整改。同ISO/SAE 21434标准和UNECE R155法规中特别强调了安全事件响应流程一样,在最新的BSIMM12报告中,BSIMM软件安全框架中也有针对性地定义了配置管理和漏洞管理这个安全实践,并阐述了相关的12个安全活动。例如,创建事件响应机制或者与事件响应团队交流。有84%的BSIMM12参与企业已启动了这个流程,让其软件安全小组与组织的事件响应小组联系起来,以保持关键安全信息的双向流动。

对于网络安全领域来说,挑战来源于外部不断演进变化的威胁。企业的安全团队需要一个持续改进的工作驱动模式。一直以来,Synopsys支持企业管理应用安全,构建可信软件。除了BSIMM评估,公司还提供覆盖软件开发生命周期的安全测试解决方案,包括Coverity静态应用安全测试和Black Duck软件组成分析,帮助客户有效管理软件风险,构建产业安全生态。