基于知识图谱的网络安全分析现状及热点研究

2022-03-18任柏丞

◆任柏丞

基于知识图谱的网络安全分析现状及热点研究

◆任柏丞

(中国人民公安大学 北京 100038)

本文系统分析2010-2020 年国内网络安全研究的关键词,分析国内网络安全研究的理论前沿。运用 CiteSpace V 知识图谱软件对通过CSSCI数据库检索出的347篇网络安全研究论文进行数据可视化分析。结果显示:国内网络安全研究呈现出整体波动上升的趋势,相关研究在2017年出现了一个高峰。分析研究热点,发现国内网络安全研究先后聚焦于我国保障网络安全的可行途径、国际网络安全领域中的合作与碰撞、国内网络安全治理在立法和制度上的保障等研究主题。

网络安全;文献计量;CiteSpace

当前,网络安全已成为社会发展的重要保障。党的十八大以来,网络安全成为习近平总书记讲话的重要论点。2014年中央国家安全委员会第一次会议时,习近平总书记首次提出包括网络安全在内的总体国家安全观,后来2016年《网络安全法》的颁布,2020年《网络安全审查办法》的发布,都表明国家对网络安全问题的重视程度不断提高。

近十年来,国内网络安全研究以为解决现实问题而制定对策的研究为主。而对这些研究文献进行可视化分析的研究却较少。本文利用 CiteSpace 软件对国内近十年网络安全研究文献进行可视化的计量分析,以厘清国内该领域近十年来研究的主要脉络,弥补此类研究的不足。

1 研究设计

1.1 数据来源

本文以CSSCI数据库为来源,以“网络安全”或“互联网安全”为关键词进行文献收集,文献时间跨度为2010年-2020年(2021年9月检索),对检索出的文献进行筛选,删减重复和相关性不大的文献,得到347条检索信息并导出相关文献信息。

1.2 研究方法

本文主要采用陈朝美教授开发的引文分析软件CiteSpace V 进行研究。该软件系统是由学者陈超美(Chaomei Chen)博士开发的一款用于分析科学文献数据的信息可视化软件,用来制作展示某一学术领域进展的知识图谱,识别某一科学领域中的关键文献、热点研究和前沿方向。

2 国内网络安全研究文献发文年份分析

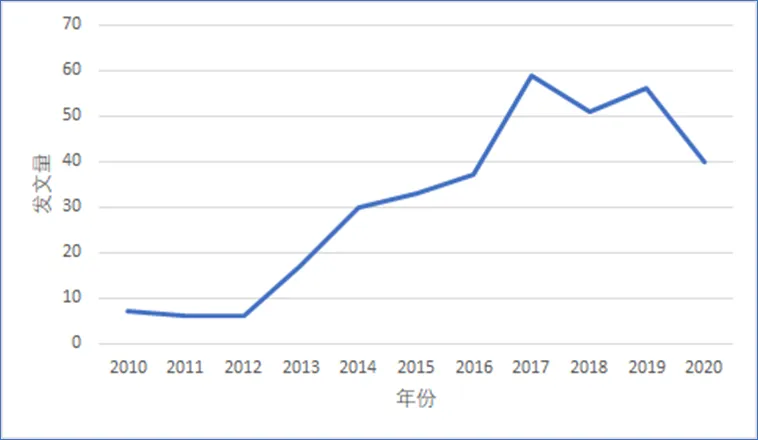

通过对 2010年—2020 年CSSCI 数据库的网络安全文献数量进行分析,得到了如图1所示的研究情况。

图1 2010年—2020年国内网络安全研究 CSSCI论文年度分布图

从2010年开始,国内关于网络安全的研究热度总体上处于上升趋势。其中2010年—2012年发文量较少,2012年—2014年发文量呈快速上升趋势,2014年2月,中央网络安全和信息化领导小组成立,两会上,“维护网络安全”首次被写入政府工作报告,发文量出现明显增长。2016年11月全国人大表决通过《网络安全法》,学术界的相关研究显著增加,发文量在2017年到达顶点。

3 国内网络安全研究的热点分析

3.1 关键词共现网络分析

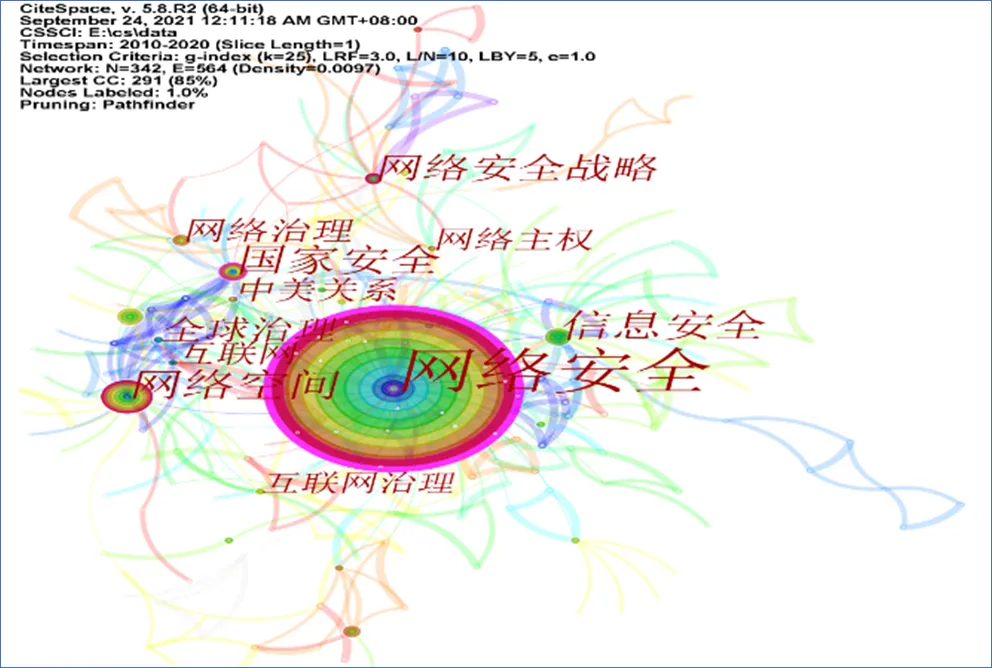

对网络安全领域研究文献的关键词进行分析,统计和分析其频次与中介中心度,有利于明晰国内网络安全领域的研究热点。在 CiteSpace 软件中,在 Node Types 中选择Keyword,Selection Criteria Top N 设置为 25,裁剪方式设置“Pathfinder+Pruning the merged network+Pruning the sliced network”,运行得出如图2所示的国内网络安全的关键词共现网络的知识图谱。

图2 关键词共现网络

图谱中关键词节点共342个,连线564条,网络密度为 0.0097,网络密度较低,这表明当前国内网络安全研究领域研究内容之间的关联并不紧密。为把握研究热点,表1列出了通过 CiteSpace V 软件分析的2010至2020年国内网络安全研究文献频次为10次以上的关键词。从表1可以看出,“网络安全”“网络空间”“国家安全”“信息安全”“中美关系”“网络安全法”“网络治理”等是国内网络安全研究领域出现频次较高的关键词。从中心中介性来看,“网络安全”的中心中介性最高,为1.23,其次是“国家安全”(0.22)、“网络空间”(0.13)、“网络安全战略”(0.1),说明上述关键词在网络安全研究中是重要的枢纽,联结其他研究主题。综合关键词频次和中心中介性可知,网络安全研究领域主要以维护网络安全和国家安全为研究核心,网络社会兴起的背景下如何应对日益突出网络安全隐患,应采取何样的网络安全战略以及相应的法律、国家机构设置也是一直的研究主题。

表1 频次为10及以上的关键词词频表

频次中介中心性初始出现年份关键词 2421.232010网络安全 230.132012网络空间 190.222012国家安全 150.092012信息安全 130.052012中美关系 110.022016网络安全法 110.062010网络治理 100.12010网络安全战略 100.042013全球治理

3.2 关键词共现聚类分析

在共现网络的基础上,采用对数似然比(log-likelihood rate,LLR)方法对文献的关键词进行聚类操作,其 Modularity Q 值为 0.7009,网络社团效果较好,Mean Silhouette 值为 0.8104,聚类结果合理。生成关键词聚类图谱(如图3所示),共形成网络空间、互联网治理、网络安全战略、信息安全、国际合作、违法信息、习近平总书记、网络安全法、全球治理、网络治理10大聚类族群,表明近十年国内网络安全领域的学者基本围绕这10大聚类组群进行研究。分析各聚类组群信息,进行分类和整合,得到我国保障网络安全的可行途径、国际网络安全领域中的合作与碰撞、国内网络安全治理在立法和制度上的保障三大研究主题。

(1)我国保障网络安全的可行途径:包括#1互联网治理、#2网络安全战略、#6习近平总书记、#9网络治理四个聚类组群,涉及关键词网络空间、国家安全、新时代等关键词,主要探讨我国网络安全治理的可行途径:一是国外网络安全战略对我国网络安全治理的启示,保障网络基础设施平稳运行对中国发展居于重要意义,而作为网络空间的后来者和当前网络安全规则的遵循者,借鉴国外在制定网络安全战略方面的先进经验,对保障我国在网络空间拥有的利益的具有重大战略价值。这部分学者以国外为重点研究对象,从中外关系入手,将中外网络安全战略进行对比,提出中国网络安全治理的路径。盛祥、宋凯等学者认为当下我国应在国际社会积极推广“网络主权”理念,推动国际社会形成共识,以寻求国际社会对本国网络主权的尊重,同时要积极参与国际网络空间安全规则的制定,保障网络发展中国家的利益,避免少数国家利用技术优势造成网络不平等的格局[2-3]。汪晓风认为应建立有效的对话合作机制,以非对抗的方式处理国家之间在网络安全领域的矛盾与分歧,摒弃零和博弈思维,构建“网络命运共同体”[4]。而“网络空间命运共同体”这一愿景能否实现,取决于中国的国际认同以及软实力,可从学者引导用事实数据说话,外交宣传讲好成功的中国故事等各个角度入手,改善国际形象从而提高国际认同[5]。二是如何构建国内的网络安全战略。2016年4月,习近平总书记在讲话中指出:“建设网络强国,没有一支优秀的人才队伍,是难以成功。”加强网络安全教育,协调产业单位和有关高校构建职业教育体系,确定有关培养标准,培养国家信息安全专业人才,对保障我国网络主权安全至关重要[6]。同时,为适应外部不断变化的局势,应加快核心关键技术的突破,提升核心硬件以及数据技术等上游产品的研发与生产能力,为网络安全治理打下扎实的产业基础[7]。

(2)国际网络安全领域中的合作与碰撞:包括#4国际合作、#8全球治理两个聚类组群,涉及全球治理、国际合作等关键词,主要探讨在国际社会中各国为维护网络安全所采取的措施:一是分析当前造成网络安全合作困境的原因。首先,意识形态上的差异导致了“互联网自由”上的分歧。中国强调网络主权,被称为是对网络空间自由性的破坏。西方强调主张不受限制网络空间开放和信息的自由流通,被中方认为是试图通过互联网途径影响中国社会舆论,威胁本国政治社会的稳定[8]。其次,网络攻击的非对称性和溯源难等问题也制约网络安全领域的合作深度,某些西方政客倾向于认定中国是主要的电脑恶意行为发起国,会鼓励其他国家的恶意分子捕获中国电脑来发动攻击[9]。最后,西方垄断着全球互联网的战略资源,掌控着全球网络空间的治理进程,中国试图改变这种不公正的“霸权体系”,进而导致网络空间领域话语权与主导权的争夺也愈演愈烈[10]。二是国际社会在网络安全合作领域的探讨。早期的互联网治理模式是一种技术治理模式,创设互联网相关技术规范的互联网工程任务组(IETF)和专门处理网络病毒威胁而建立计算机应急响应小组(CERT)是技术治理模式的典型代表[11]。但是,王孔祥指出,因为计算机病毒和犯罪其本身无国界的属性,加之互联网的技术创新没有止境,运用技术性的手段来保证网络安全并不是治本之策[12]。在全球网络安全议题上,相比于国家行为体和非政府组织,联合国在处理国际争端时享有的特殊权力以及更多的资源,盛辰超指出联合国在2004年、2009年、2013年先后成立三个网络安全领域的政府专家小组,对“网络战争”、“网络犯罪”、“打击信息技术的非法滥用”等事宜进行研讨,推动了网络安全规则的形成[13]。

(3)国内网络安全治理在立法和制度上的保障:包括#0网络空间、#5违法信息、#7网络安全法两个聚类组群,涉及网络安全、网络安全法、拒不履行信息网络安全管理义务罪等关键词。主要探讨我国为维护网络安全在制度和法制建设领域的问题。朱成燕认为目前我国应制定专门的法律法规协调统筹各个部门的行政法规和政策,制定互联网企业的网络安全技术标准,为其设定相应的法律责任,以建成系统的网络安全法律体系,保护关键信息基础设施和网络安全[14]。谢永江等学者认为:“网络安全法确立的网络空间主权原则、网络安全与发展并重原则、责权利相统一原则和共同治理原则等四项基本原则是对网络安全法的创制和实施具有最高指导意义的根本准则[15]。”有些学者对《网络安全法》的部分规定提出具体落实方案。如在构建我国网络安全信息共享制度方面,刘金瑞学者借鉴国外立法,认为应当确立我国网络安全信息共享的行政体制,由国家网信部门统一协调,国家安全机关、公安机关、工信部门作为重要的协同领导部门,同时要建立政府企业合作的网络安全信息共享机制,设置专门的国家网络安全信息共享中心[16]。赵丽莉等学者则提出应建立网络安全事件信息披露机制,对可能造成特定信息系统和信息内容安全减损,损害用户个人合法权益或可能造成严重社会危害后果的安全事件信息进行公知活动[17]。还有一些学者对给网络运营者设置义务的法律进行探讨,为使相应法律得到真正贯彻实施,提出了相应的解决方案。尹培培针对网络安全行政处罚随意性的问题,提出,应完善网络安全行政处罚的归责原则,根据不同信息种类和内容,分别建构主客观归责路径,设定不同程度的监督义务[18]。邱陵、针对“拒不履行信息网络安全管理义务罪”被束之高阁的现象,令改正而拒不改正定义为行政命令而非行政处罚,责令改正可以口头作出,没有改正能力不是出罪事由等[19]。

4 结语

本文以中文社会科学引文索引(CSSCI)数据库为数据来源,利用CiteSpace软件对2010—2020年之间国内网络安全领域的研究文献进行统计梳理,通过知识图谱分析,反映了国内网络安全研究的发文趋势、研究热点等方面的情况,得出以下结论:

国内网络安全研究整体呈现出体波动上升的趋势,相关研究在2017年出现了一个高峰;从国内网络安全关键词图谱来看,国内网络安全研究一直以保障网络安全为研究核心,并且先后聚焦于我国实现网络安全的可行途径、国际网络安全领域中的合作与碰撞、国内网络安全治理在立法和制度上的保障三大研究主题。本文的研究结果作为一种学术尝试,希望在之后对国内网络安全的学术研究起到一定意义的参考作用。

[1]侯剑华,胡志刚.CiteSpace软件应用研究的回顾与展望[J].现代情报,2013,33(4):99-103.

[2]阙天舒,李虹.中美网络空间新型大国关系的构建:竞合、困境与治理[J].国际观察,2019(3):62-77.

[3]盛祥,宋凯.大数据时代美国网络空间战略体系研究[J].信息资源管理学报,2019,9(2):46-57.

[4]汪晓风.美国网络安全战略调整与中美新型大国关系的构建[J].现代国际关系,2015(6):17-24+63.

[5]蔡翠红.网络地缘政治:中美关系分析的新视角[J].国际政治研究,2018,39(1):9-37+5.

[6]廖蓓蓓,邢松.后斯诺登时代五眼联盟网络安全战略研究对我国的启示[J].情报杂志,2020,39(10):20-24.

[7]赵瑞琦.中国网络安全战略:基于总体国家安全观的特色建构[J].学习与探索,2019(12):57-65.

[8]奕文莉.中美在网络空间的分歧与合作路径[J].现代国际关系,2012(7):28-33.

[9]鲁传颖.中美关系中的网络安全困境及其影响[J].现代国际关系,2019(12):16-22+60-61.

[10]支振锋.构建网络空间命运共同体要反对网络霸权[J].求是,2016(17):57-59.

[11]王明国.全球互联网治理的模式变迁、制度逻辑与重构路径[J].世界经济与政治,2015(3):47-73+157-158.

[12]王孔祥.网络安全的治理路径探析[J].教学与研究,2014(8):59-66.

[13]盛辰超.联合国在全球网络安全治理中的规范功能研究[J].国际论坛,2016,18(3):7-12+79.

[14]朱成燕,徐晓林.中国网络安全治理中的协调机制[J].电子政务,2019(1):40-47.

[15]赵力.论网络安全法的基本原则[J].杭州电子科技大学学报(社会科学版),2019,15(4):38-42.

[16]刘金瑞.我国网络安全信息共享立法的基本思路和制度建构[J].暨南学报(哲学社会科学版),2017,39(5):14-23+129.

[17]赵丽莉,钟晗.论网络安全事件信息披露机制的建构[J].重庆大学学报(社会科学版),2017,23(1):109-114.

[18]尹培培.网络安全行政处罚的归责原则[J].东方法学,2018(6):49-59.

[19]邱陵.拒不履行信息网络安全管理义务罪探析[J].法学杂志,2020,41(4):62-71.