支持访问策略隐藏的电子健康档案系统设计

2022-02-03尚圆圆王思雨李超会邢玉杰

尚圆圆,柳 欣,2*,王思雨,李超会,邢玉杰

(1.山东青年政治学院 信息工程学院,山东 济南 250103;2.山东省高校信息安全与智能控制重点实验室(山东青年政治学院),山东 济南 250103)

0 引 言

屠袁飞等[2]提出面向云端的EHR系统,该系统通过引入“先匹配-后解密”机制提高了用户解密过程的运算效率。余健等[3]结合ABE和结构授权技术设计了一个EHR访问控制系统。该系统允许用户在雾结点的帮助下从云端下载授权访问的EHR数据。黄娜娜等[4]提出一种基于多授权中心的密文策略ABE(Ciphertext Policy ABE,CP-ABE)方案,并将其应用于EHR系统的构造。Zhao等[5]提出雾计算环境下的EHR系统,并且利用代理重加密技术实现了用户属性废除。作为总结,标准ABE方案的缺陷是用户在解密阶段的运算量与访问策略中包含的属性数量呈线性关系,致使用户在数据访问阶段的运算负担较重。此外,同类EHR系统的研究较少同时关注患者隐私保护和减轻用户运算负担的问题。

本研究利用Li等[6]的外包属性访问控制技术对Nishide等[7]的CP-ABE方案进行扩展,得到支持访问策略隐藏的高效CP-ABE方案。然后,基于该方案设计了新的EHR共享系统,其优点是:(1)患者对访问策略进行了部分隐藏,可以防止自己敏感属性信息被泄露。(2)属性权威和用户分别将自己在密钥产生和解密阶段的繁重运算任务外包给服务器,从而提高了本地运算效率。

1 预备知识

1.1 访问策略部分隐藏的属性加密技术

1.2 支持外包计算的属性访问控制技术

Li等[6]提出一个通用的属性访问控制系统框架。该框架引入两个云服务提供者(Cloud Service Provider,CSP)。其中,密钥产生云服务提供者(Key Generation CSP,KG-CSP)负责接收属性权威外包的密钥产生任务。解密服务提供者(Decryption CSP,D-CSP)负责接收用户外包解密运算任务。用户和属性权威分别将运算任务外包给D-CSP和KG-CSP。该框架引入全局虚拟属性,从而克服了外包运算中的秘密信息泄露问题。

2 支持访问策略隐藏的高效CP-ABE方案

2.1 基本思想

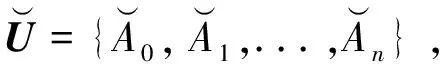

标准ABE方案中的参与方包括属性权威(Attribute Authority,AA)、数据所有者(Data Owner,DO)和用户(User,U)。本研究将ABE方案的执行过程划分为以下算法:系统建立(Setup)、密钥产生(KeyGen)、加密(Encrypt)和解密算法(Decrypt)。本节方案是在Li等[6]外包运算访问控制框架基础上设计的,即增加参与方KG-CSP和D-CSP。本研究将KeyGen算法进一步划分为3个子算法,其中AA利用O-KeyGen-PreProc算法产生外包密钥OK,KG-CSP利用O-KeyGen-OutSource算法产生部分解密私钥SKL,1,AA利用O-KeyGen-PostProc算法产生用户解密私钥SKL=(SKL,1,SKL,2)。本研究将Decrypt算法进一步划分为两个子算法,其中KG-CSP利用SKL,1执行O-Decrypt-OutSource算法,产生部分解密结果CT′。U利用SKL对CT′执行O-Decrypt-Dec算法,从而实现解密。

2.2 具体描述

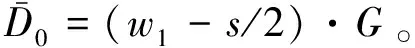

Setup.AA执行以下步骤:

KeyGen.假设L=[L0,L1,...,Ln]=[v0,1,v1,k1,v2,k2,...,vn,kn]为用户属性列表。为了产生解密私钥SKL,AA,KG-CSP与U执行以下步骤:

(1)AA执行O-KeyGen-PreProc算法。

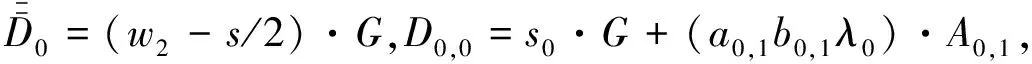

(3)当接收到KG-CSP返回的SKL,1,AA执行O-KeyGen-PostProc算法。具体如下:

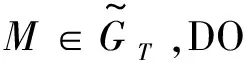

Decrypt.给定L,SKL,CT,U执行以下步骤:

(1)若L|≠W,U终止解密过程。否则,U向D-CSP提供SKL,1,CT,D-CSP执行O-Decrypt-OutSource算法。

(2)对于i=1,...,n,D-CSP计算

其中(C′i,1,C′i,2)=(Ci,ki,1,Ci,ki,2)。然后,D-CSP向用户返回CT′。

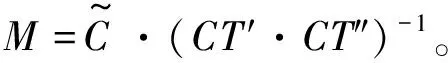

(3)当接收到D-CSP返回的CT′,U执行O-Decrypt-Dec算法。具体如下:

U计算

2.3 安全性分析

正确性。本研究证明,等式(1)是正确的。

(1)

同样,本研究证明等式(2)是正确的。

(2)

安全性。采用Nishide等[7]的技术,本研究定义两类攻击者AdvI和AdvII。其中,AdvI表示由非授权用户与D-CSP构成的联合,其目标是从自己无权解密的密文CT*中提取出有用信息。AdvII表示好奇的KG-CSP,其目标是从密文CT*中提取有用信息。对于AdvI而言,它能获得所有用户解密私钥的SKL,1部分以及非授权用户的解密私钥SKL。根据底层加密方案的抗合谋性质[7],非授权用户的私钥无法给AdvI带来任何帮助。对于目标密文CT*,AdvI仅能利用授权用户的SKL,1对CT*执行O-Decrypt-OutSource算法,从而得到部分解密结果CT*′。AdvI无法根据进一步获得隐藏在CT*中的明文信息。对于AdvII而言,它能获得所有用户解密私钥的SKL,1部分。与AdvI类似,对于目标密文CT*,它仅能利用SKL,1获得部分解密结果CT*′,而无法根据进一步获得隐藏在CT*中的明文信息。

3 基于属性加密的电子健康档案共享系统

4 结语

针对同类系统中访问策略可能会泄露患者病情隐私以及EHR访问效率不高的问题,文章提出支持外包运算的EHR分享系统。该系统是基于Li等支持外包的访问控制框架和属性加密技术构造的,且可以证明能抵抗两类内部攻击者发动的攻击。今后,文章将为新系统提供形式化的安全性分析,丰富EHR系统支持的访问控制策略等。