车载终端网络渗透测试系统的研究

2021-09-26吴诗宇,赵丰,郝刚,吴超

吴诗宇,赵丰,郝刚,吴超

摘 要:随着大数据技术在汽车行业的快速应用和发展,对车载终端的网络安全提出了一些要求。本文介绍了一种基于无线信号模拟器的渗透测试方案和系统。系统包括测试用例、数据入侵模拟工具、无线信号模拟器、屏蔽器和结果比对系统五部分。利用测试用例,入侵者以无线通信的方式渗透车载终端,通过预期结果与实际结果的比对,验证车载终端样品是否满足指标要求。本文通过系统样机的测试,证明了测试系統的可用性。

关键词:车载终端;渗透测试;测试用例;无线通信

中图分类号:U463 文献标识码:A 文章编号:1005-2550(2021)04-0002-06

Research On The Penetration Test System Of Vehicle Terminal Network

WU Shi-yu1, ZHAO Feng2, HAO Gang2, WU Chao3

( 1. Chongqing Vehicle Test & Research Institute Co. Ltd., National Bus Quality Supervision & Inspection Center, Chongqing 401122, China. 2. PLA Army Equipment Department, Beijing 100071, China. 3. Chongqing Key Laboratory of industry and information technology for electric vehicle safety evaluation, Chongqing 401122, China )

Abstract: With the rapid application and development of big data technology in the automotive industry, some requirements are raised for the network security of vehicle terminal. This paper introduces a penetration testing solution and system based on wireless signal simulator. The system includes five parts: test case, data intrusion simulation tool, wireless signal simulator, shield and result comparison system. Using the test case, the intruder penetrates the vehicle terminal through wireless communication. Through the comparison between the predict results and the actual results, to check whether the vehicle terminal prototype meets the index requirements. In this paper, the availability of the testing system is proved by the verification of the system prototype.

1 引言

随着大数据技术在汽车行业的快速应用和发展,每台车辆作为大数据系统里的一个节点,其安全性关系到整个大数据系统的网络安全。而车载终端(又称TBOX)作为每台车辆对外的通信联络点,其网络安全性极为关键,如果安全性好,可以对绝大多数攻击和渗透,起到拦截和隔离作用[1]。然而,无论是新能源汽车还是传统燃油车,尤其是智能网联汽车,其搭载车载终端欠缺安全防护产品的保护,而攻击水平越来越高,从而导致车辆信息泄露或被控制的风险日益增大,引起社会和行业的广泛关注[2]。

2018年6月,GB 17691-2018《重型柴油车污染物排放限值及测量方法(中国第六阶段)》[3],标准要求车辆必须安装用于采集、存储和传输车辆OBD信息和发动机排放数据的车载终端。同时在附录Q.7.7中,以国家标准的名义,提出使用渗透测试验证系统的网络安全性能,但未规定具体的试验方法和相应指标。为此,生态环境部发布了《重型车远程排放监控技术规范第3部分:车载终端技术要求及测量方法》[4],其中附录C大致规定了测试设备、测试方法和评价指标。但测试用例和具体系统构成均不明晰。

在此基础之上,本文研究了一种基于无线信号模拟器的渗透测试方案和系统,并努力提高了渗透测试的自动化水平和测试效率。

2 系统方案

根据以上标准的要求,使用渗透测试检测系统的网络安全性,系统模拟数据入侵,自动对样品车载终端给予随机类型的渗透攻击,根据样品的反馈报文,系统自动判断入侵识别结果与预期的结果是否一致,来判断是否漏报或误报。

根据标准《重型车远程排放监控技术规范第3部分:车载终端技术要求及测量方法》,评价指标为:不少于100个样本的异常指令集,检测车载终端是否具有检测出其中95%以上异常指令的能力,且误报率能够小于1%,在攻击开始后10s内能够发现并启动防护措施[4]。

由于车载终端作为车辆无线接收和发送模块,对外都采取3G/4G的通信方式(目前也有小部分采用5G的产品),为此,模拟入侵在物理层上采用无线信号模拟器的方式进行。

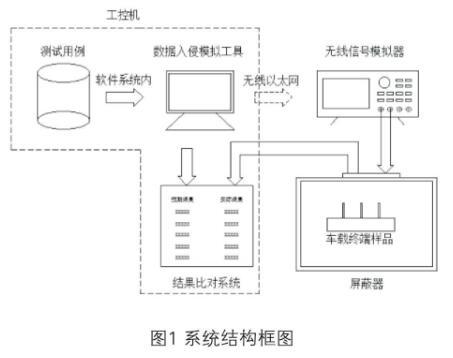

系统采用模块化设计,模块包括测试用例、数据入侵模拟工具、无线信号模拟器、屏蔽器和结果比对系统。这五部分结构如下(见图1):

3 系统各部分

3.1 测试用例的设计

为保证测试覆盖的全面性和权威性,使测试用例与最新发现的安全漏洞同步,系统采用现有安全漏洞与国际的CVE和我国的CNVD漏洞收錄库同步的方式。

其中CVE是国际上一个字典表,为广泛认同的信息安全漏洞给出一个公共的名称,这就使得CVE成为了安全信息共享的“关键字”。如果在一个漏洞报告中指明的一个漏洞,如果有CVE名称,你就可以快速找到相应修补的信息,解决安全问题。CNVD也叫国家信息安全漏洞共享平台,是我国计算机网络应急技术处理协调中心联合建立的信息安全漏洞信息共享知识库[5]。

部分车载终端系统有以下的特点[6]。一是没有在专用的操作系统上建立软件系统,不具备操作系统中防火墙或基本的安全防护软件;二是未设置防止端口扫描或窥探类的防护系统,远程可非法窥探系统端口,为获取数据、远程操纵、入侵攻击等创造了前提条件;三是未设置对攻击行为的辨识系统,易受到攻击而导致通信堵塞或系统资源被大量的占用,且不能快速重启或实现其他防护措施。

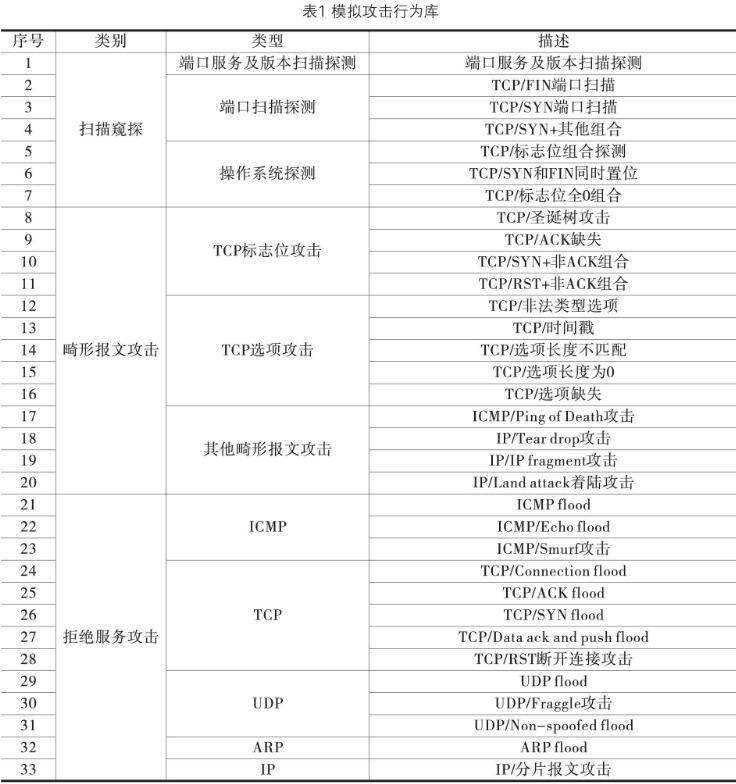

以上防护不到位的特点,易导致系统受到网络上的入侵攻击。为此有针对性的,设计了模拟攻击行为,包括扫描窥探、畸形报文攻击、拒绝服务攻击等,以上3种类别的漏洞占车载终端常见安全漏洞的比例最高,分别为57.4%、43.8%、39.1%(由于部分车载终端系统同时有2种以上的漏洞,致总和超过100%)。

如在测试车载终端时,遇到拒绝服务攻击类的ICMP洪水攻击,即当ICMP ping产生的大量回应请求超出了车载终端系统的最大限度,以至于耗费所有资源来进行响应直至再也无法处理有效的网络信息。这个时候,车载终端需设计专用的软件代码,可采用在发现多次收到ICMP ping包后,不再进行响应等方式,来解决这个漏洞,并通过不断的测试,来发现系统的漏洞,并提高系统的防护水平。

为了测试车载终端是否具备这些关键的软件代码或防护系统,本项目设计的测试系统采用了以上3种常见的攻击方式,来验证防护系统的有效性。为此,建立了以下模拟攻击行为库如表1所示。

下面对模拟攻击行为库的部分攻击进行介绍。

3.1.1 扫描窥探概述

以端口服务及版本扫描探测为例,进行说明,其他端口扫描探测和操作系统探测,与此类似。

端口服务及版本扫描探测是:通过端口扫描确定了端口的状态之后,通过发送带有特征数据的数据包到目标主机的开放端口,然后根据返回的数据包的数据段来匹配数据库得出对方端口的服务信息[7]。

3.1.2 畸形报文攻击概述

以TCP标志位攻击中的TCP/圣诞树攻击为例进行说明,其他畸形报文攻击也是通过向目标系统发送有缺陷的IP报文,使得目标系统在处理这样的IP包时会出现崩溃。不同的缺陷字段对应不同的攻击手段。

TCP报文包含6个标志位:URG、ACK、PSH、RST、SYN、FIN,不同的系统对这些标志位组合的应答是不同的,6个标志全部为1,也就是圣诞树攻击。如此命名是因为这些标志位就像圣诞树上灯一样全部被点亮。当发送了这样一个数据包之后,不同的操作系统对其的响应方式是不一样的,因此可以作为目标系统探测的一种方式。并且目标系统需要对这个数据包进行更复杂的处理,相比一般的包处理耗费的资源会更多。可作为探测和攻击的手段[8]。

3.1.3 拒绝服务攻击概述

以TCP攻击中的TCP/SYN flood为例进行说明,其他flood(又名洪水攻击)也是采用类似的方式,寻找TCP、UDP、ARP和IP的漏洞,不断的发送洪水般的网络报文,消耗目标主机大量的资源,使目标系统拒绝服务。

SYN Flood是当前最流行的DoS(拒绝服务攻击),这是一种利用TCP协议缺陷,发送大量伪造TCP连接请求,通过发送大量的半连接请求,耗费CPU和内存资源。这些伪造的SYN包将长时间占用未连接队列,正常的SYN请求被丢弃,目标系统运行缓慢,严重者引起网络堵塞甚至系统瘫痪[9]。

3.2 数据入侵模拟工具和结果比对系统

数据入侵模拟工具可以是工控机,也可以是普通的PC机,入侵模拟工具的关键主要在软件,此软件按系统随机选取测试用例,把测试用例转为TCP/IP网络层协议的报文,通过以太网传输给无线信号模拟器,同时记录下预期结果和发送时间。而后软件一直处于等待,等到无线信号模拟器反馈入侵报警信号(如果超过10s,系统自动判定为不合格),记录此信号和接收时间,跟预期结果进行比对,判定是否漏报或误报,计算启动保护时间。经多次循环(本系统采用200次),得出漏报率、误报率和平均启动保护时间。软件流程图如下所示(见图2):

3.3 无线信号模拟器与屏蔽器

无线模拟器采用R&S罗德与施瓦茨的CMW 500,CMW500可模拟2G、3G、4G和5G信号,直接把TCP/IP的以太网信号转换为无线信号透传至车载终端样品[10]。设备照片如下(见图3):

CMW500相当于作为一个伪基站,跟车载终端进行通信。我们知道手机与电信运营商基站进行通信,需要SIM卡。车载终端相当于手机,车载终端与CMW500通信,需要专门的SIM卡(又称白卡)[11]。为了防止通信过程中,试验室内电信运营商基站信号的干扰,本项目设计了信号屏蔽器。

金属信号屏蔽器通过形成一个封闭的空间,隔绝外部的无线信号,CMW500发送的无线信号,通过接口进入空间内,在空间内放置天线,跟车载终端样品之间建立通信链路。设备照片如下(见图4):

4 实验结果

本项目采用以上的系统搭建试验环境,对车载终端样品进行试验。试验现场图如下所示(见图5):

试验结果如下表2。

5 结论

文中提出了一种基于无线信号模拟器的渗透测试方案和系统。通过系统样机的测试,试验结果证明了测试系统的可用性。系统采用自动化的随机选取测试用例和自动化的比对结果,提高了测试效率。

下一步计划,根据发现的更多安全漏洞,系统的测试用例将会同步升级,并引入其他测试内容,如侧信道测试和芯片加密测试,提高测试的全面性和先进性。为汽车行业大数据网络安全的进步提供工具和支撑。

参考文献:

[1]李芳丽,吴晓建. 智能网联汽车通信终端信息安全加密方法仿真[J]. 计算机仿真,2020,37(5): 86-90.

[2]李博,李彤,常成,张宝林. 车载嵌入式系统漏洞攻击研究现状与展望[J]. 单片机与嵌入式系统应用,2018,18(4): 11-15.

[3]GB 17691-2018,《重型柴油车污染物排放限值及测量方法(中国第六阶段)[S].

[4]生态环境部办公厅. 重型车远程排放监控技术规范 第3部分:车载终端技术要求及测量方法(征求意见稿)[EB/OL].

[5]李永忠,张杰 一种基于云模型和半监督聚类的入侵检测算法[J].电子测量与仪器学报,2014, 28(12):1376-1381.

[6]杨玚,朱科屹,宋娟. 车载终端信息安全风险实测举隅[J]. 网络空间安全,2019,10(9): 1-6.

[7]王龙业,罗杰. 互联网端口扫描攻击的安全检测方法[J]. 信息安全与技术,2016,7(2): 44-45.

[8]钟锐. 基于隐马尔科夫模型的入侵检测系统研究[J]. 赣南师范学院学报,2011,32(3): 60-64.

[9]Kien NGUYEN, Mirza Golam KIBRIA, Kentaro ISHIZU, Fumihide KOJIMA. Enhancing multipath TCP initialization with SYN duplication[J]. IEICE Transactions on Communications, 2019,E102.B(9) : 1904-1913.

[10]鲍振标,刘全周,唐风敏,张梦然,牛子佳. 基于CMW500的车联网系统自定义场景测试[J]. 汽車实用技术,2019,(22): 45-47.

[11]粟栗,邵京,杜海涛. 移动通信网2G/3G/4G互操作风险分析与防护方案[J]. 信息网络安全,2017,(9): 69-72.