基于MIMO 协作干扰对齐网络的保密通信算法*

2021-08-06孙惜媛解志斌宋科宁田雨波张贞凯毛云龙

孙惜媛,解志斌*,宋科宁,田雨波,张贞凯,毛云龙

(1.江苏科技大学电子信息学院,江苏 镇江 212003;2.镇江市智慧海洋信息感知与传输实验室,江苏 镇江 212003;3.解放军95829 部队,湖北 孝感 432100)

0 引言

无线移动通信具有较好的灵活性与便利性,能够承担多种通信业务,是当今军事、民用领域的主要通信方式[1],但其本身所特有的广播特性,也使得该通信方式极容易受到干扰、衰落和窃听的不利影响[2-4]。

无线通信在运用到部队联合作战中时,尤其以作战群为作战单位的联合,容易在合法用户之间产生干扰,通信系统抗干扰能力是作战指挥的基本依据,目标节点一旦受到干扰,就会导致通信无法有效进行,因此,用户间的干扰成为作战群亟待解决的问题之一[5]。同时,在集群联合作战中,由于战术通信网节点间距离过大或地理阻隔产生的衰落,也会影响作战指挥和通信系统的可靠性[6]。此时,利用协作通信技术可以有效解决远距离通信造成的衰落问题。其中,多输入多输出(Multiple-Input Multiple-Output,MIMO)协作通信是解决衰落问题的研究热点,不仅可以满足远距离作战传输任务需求,也可以用于克服复杂战场多径传输环境造成的不利影响。但在协作通信中,传输的目标信号容易被敌方窃取,物理层安全(Physical Layer Security,PLS)技术是一种简单有效的保密方法[7-8]。典型的MIMO 协作保密通信方法包括:人工噪声(Artificial Noise,AN)[9]、相位旋转[10]、波束赋形[11]、协作干扰[12]等。为此,在信息化联合作战中,亟需对高效可靠的通信技术与系统进行研究。

干扰对齐(Interference Alignment,IA)网络可以有效解决无线通信中的干扰管理问题[13]。基于IA网络,文献[14-15]分别利用发送端与接收端发送AN 来干扰窃听用户,从而实现保密通信。考虑到利用收发端发送AN,可能会对实际作战通信系统终端造成额外的系统复杂度和能量消耗,本文对MIMO 协作IA 网络开展研究,提出利用中继实现远距离协作传输并发送AN 的保密通信算法。与前述传统保密通信方法相比,所提基于MIMO 协作IA 网络的保密通信方法,一方面降低了网络中多个收发端的实施复杂度;另一方面在同等收发端天线数条件下保证更高的目的信号自由度。同时,来自同一收发用户对的目的信号和来自中继端的AN 彼此独立,即对AN 进行迫零(Zero-Forcing,ZF)操作时不会影响预编码和解码矩阵,从而使用户平均传输速率不受影响。仿真结果表明,相对于其他两种发送AN 的方案,中继端发送AN 可以更好地抑制窃听端窃取信息。同时,增加中继端发送AN 的功率,可以获得更低的窃听速率。此外,增加发送端天线数或者增加目的信号自由度可以增加用户平均传输速率。因此,利用中继端发送AN 可以有效提高系统保密性能。

1 系统模型

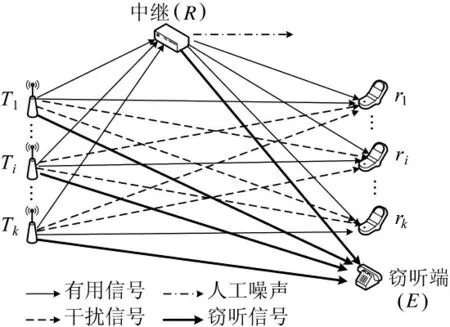

考虑如图1 所示的IA 网络,其中,T 是发送端,配备M 根天线,r 是接收端,配备N 根天线,收发端用户数均为K 个。利用中继协作方式保障较远距离通信和衰落条件下作战指挥通信系统的可达性能。中继端R 采用放大转发方式,在收发信号的同时发送AN,配备L 根天线,其中,S 根天线发送AN。在两个时隙中,中继端都发送AN 来干扰窃听端E。窃听端既窃听发送端信息,又窃听中继端信息。

图1 存在窃听攻击的IA 网络

在第1 时隙,发送端向中继端与接收端发送信号,同时窃听端窃取信号。中继端接收信号的同时发送AN,此时中继端接收信号为:

在第2 时隙,发送端再次发送信号,中继端转发目的信号的同时发送AN,此时的中继端不接收信号。

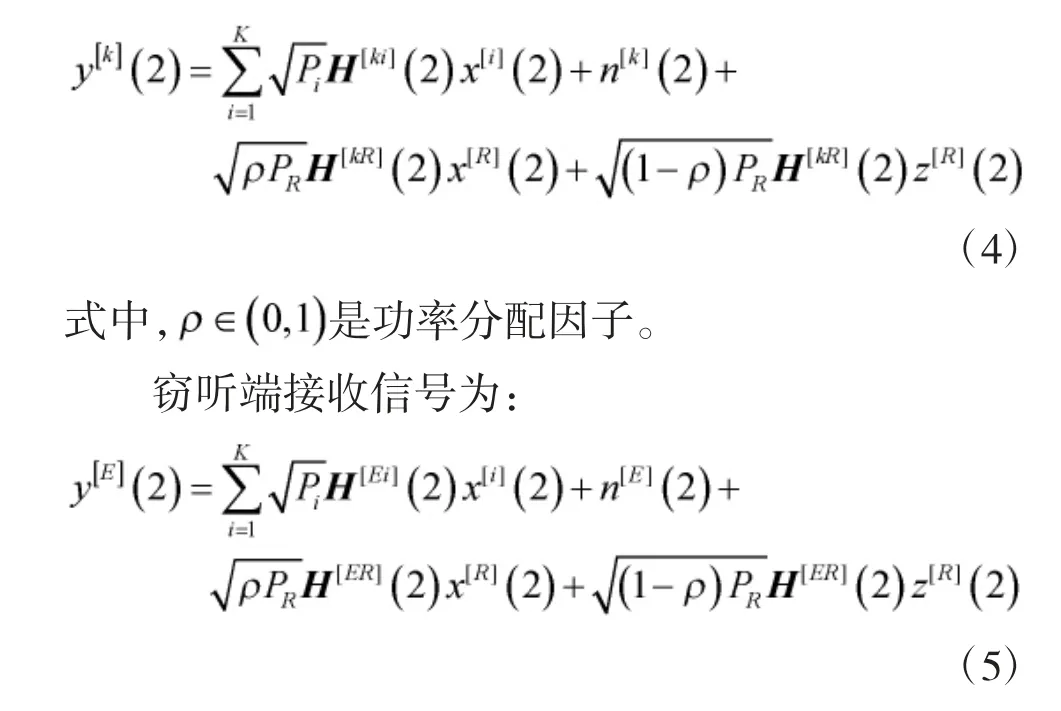

合法用户接收端k 接收到的信号为:

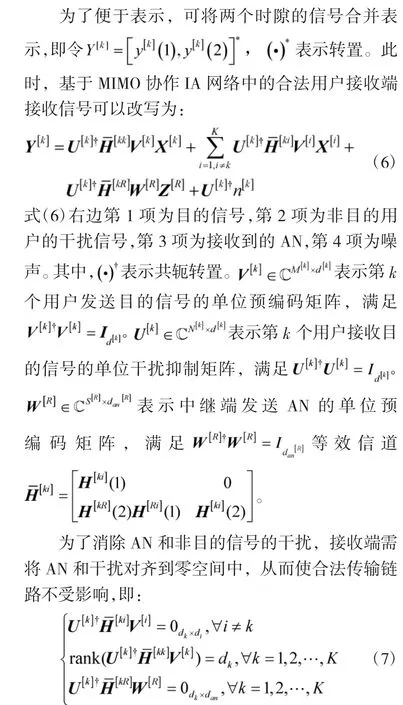

2 中继协作发送AN 的IA 网络

2.1 中继协作发送AN 的IA 可行性条件

引理1:在包含dan个AN 自由度的IA 网络里,

在接收端消除AN 和干扰的可行性条件为:

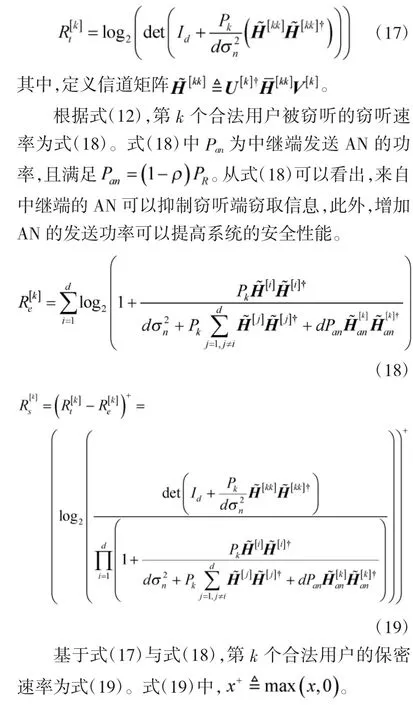

2.2 中继协作发送AN 的系统保密速率

中继端发送的AN 与发送端发送的目的信号处于不同的信道中且相互独立,对AN 的ZF 操作不会影响预编码矩阵和干扰抑制矩阵。当满足引理1 的条件时,IA 网络第k 个用户的传输速率为:

2.3 改进的分布式IA 算法

以最小干扰泄露为准则的分布式IA 算法是典型的消除干扰的方法,本文针对中继端发送AN 的IA 网络,将传统的分布式IA 算法作了改进以适应所提系统模型。AN 可以影响窃听端窃取目标信号,但是在接收端可以将AN 与干扰一起消除。

第k 个用户接收端总干扰泄露为:

3 算法仿真和结果分析

本节给出所提算法的仿真结果,假设信道遵循瑞利分布,信道增益服从独立同分布的复高斯分布,其均值为0,方差为1。噪声均值为0,方差为1 的加性高斯白噪声。令收发端用户数均为5 个,中继端配备10 根天线。在IA 网络中天线资源比传输功率更重要,因此,在本文中设置噪声自由度dan=1。

实验1、实验2 与实验3 分别比较了4 种不同的方案下用户平均传输速率、保密速率和窃听端窃听速率。根据2.1 中IA 可行性条件,设置M=9,N=4,Ne=13,d=2。

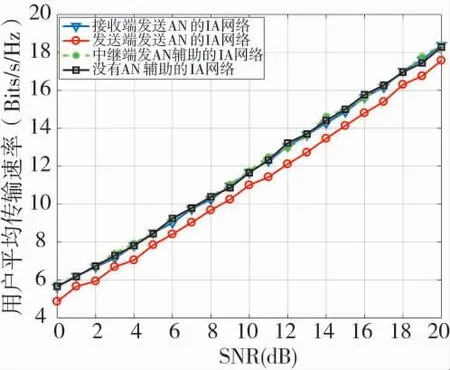

实验1:根据式(17),本实验对4 种不同方案下用户平均传输速率随信噪比(Signal-to-Noise Ratio,SNR)的变化进行仿真,如图2 所示。

图2 4 种不同方案下用户平均传输速率

从图2 可以看出,随着SNR 的增加,4 种方案下的用户平均传输速率都在增大。在中继端和接收端发送AN 的IA 网络中,用户平均传输速率与不发送AN 的IA 网络始终一致,这是因为目的信号与AN 彼此独立于不同的信道。而在发送端发送AN 的IA 网络中,由于目的信号与AN 处于同一传输信道中,对AN 的ZF 操作会影响预编码和干扰抑制矩阵,从而影响用户平均传输速率。

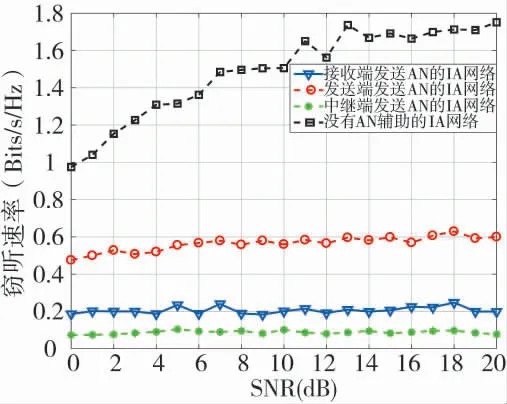

实验2:根据式(18)对4 种不同方案下窃听端窃听速率随SNR 的变化进行仿真,如图3 所示。

图3 4 种不同方案下窃听端窃听速率

从图3 可以看出,发送AN 方案下的窃听速率明显低于不发AN 的方案,并且随着窃听端SNR 的增加,发送AN 方案的窃听速率均基本保持稳定,而不发送AN 方案的窃听速率会随着其SNR 的增加而增加。此外,相对于其他两种发送AN 的方案,由于利用中继端发送AN 的方案具有更好的信道独立性,因此,可以获得更低的窃听速率。从图3 中可以看出,利用中继端发AN 时的窃听速率相对于接收端发AN 时的窃听速率降低近50%,而相对于发送端发AN 时的窃听速率降低了约80%。

实验3:根据式(19),本实验对4 种不同方案下用户保密速率随SNR 的变化进行仿真,如图4 所示。

图4 4 种不同方案下用户保密速率

从图4 中可以看出随着SNR 的增大,4 种方案的保密速率均在增大,因此,可以增加SNR 来提高系统保密性。利用中继端发送AN 方案下的保密速率高于其他3 种方案,这是因为与发送端发送AN的方案相比,在提高用户传输速率的同时,有效降低了窃听速率,从而提高整个系统的保密速率。而与接收端发送AN 和不发送AN 的方案相比,在保证传输速率的同时更好地降低窃听速率,因此,提高了保密速率。

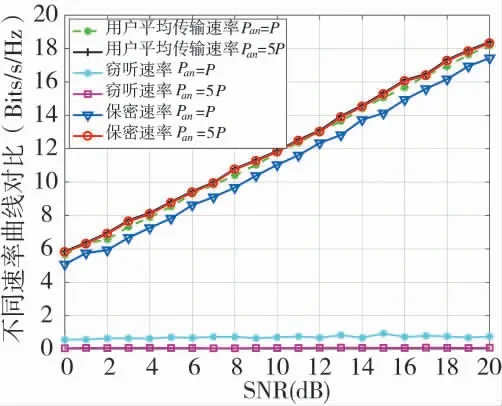

实验4:由式(18)、式(19)可以看出,AN 的发送功率会影响用户保密速率和窃听端窃听速率,本实验对所提算法不同AN 发送功率下用户平均传输速率、保密速率和窃听端窃听速率进行仿真,如图5所示。

图5 不同Pan 条件下3 种速率

本实验中设置M=9,N=4,Ne=13,d=2。由实验4 可知,随着SNR 的增大,用户平均传输速率和保密速率均在增大,而窃听端的窃听速率并无明显变化。另外,AN 功率的大小对用户平均传输速率几乎没有影响,因为发送端发送的信号与AN 处于独立信道中,AN 的功率不会影响用户的平均传输速率。然而随着AN 功率的增大,窃听端窃听速率明显下降,因此,可以增大AN 的发送功率以提高保密速率。

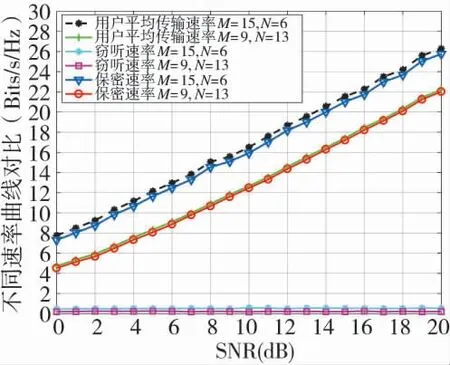

实验5:本实验对所提算法不同收发端天线数条件下用户平均传输速率、保密速率和窃听端窃听速率进行仿真,如图6 所示。听速率。仿真结果表明,与发送端和接收端发送AN的方案相比较,所提算法在保证用户传输速率的条件下,可以获得较好的通信保密性能。

图6 不同收发端天线数条件下3 种速率

经过分析对比可以发现,在采用中继进行协作通信以克服远距离衰落的作战环境中,利用中继发送AN 不仅可以降低收发终端能耗和复杂度,还可以获得更高的目的信号自由度,合理满足信息化联合作战通信与指挥系统需要。

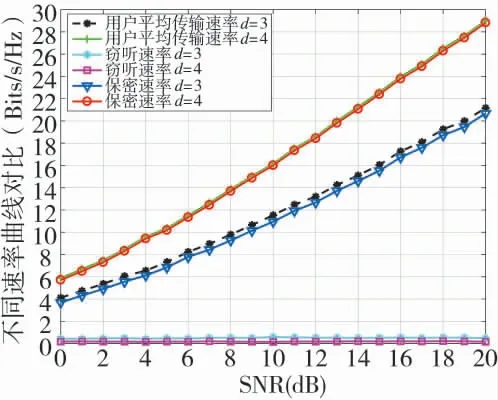

图7 不同目的信号自由度条件下3 种速率

本实验中设置M=15,N=15,Ne=20。根据引理1 的条件,考虑d=3 和d=4 这两种情况。从仿真结果可以看出,增加目的信号的自由度,可以增加用户平均传输速率,降低窃听端窃听速率,从而提高系统保密速率。根据命题1 可知,在同等收发端天线数条件下,利用中继发送AN 可以获得更高的目的信号自由度,这是因为利用发送端或者接收端发送AN,至少有一根天线用于处理AN,从而限制了目的信号自由度的上限。

4 结论

针对MIMO 协作IA 网络中的保密通信问题,提出了利用中继端发送AN 抑制窃听端窃取信息的物理层保密通信算法,给出了所提算法的IA 可行性条件,以及用户传输速率和保密速率、窃听端窃

[1]GAO L,DING J,LIAN R.The communication availability of the cooperative combat of manned/unmanned aerial vehicles in electromagnetic cyber confrontation environment[C]//2019 IEEE International Conferences on Ubiquitous Computing & Communications (IUCC)and Data Science and Computational Intelligence (DSCI)and Smart Computing,Networking and Services (SmartCNS),Shenyang,China,2019.

[2]NI Y,WANG Y,ZHU H.Interference cancellation in device-to-device communications underlying MU-MIMO cellular networks [J].China Communications,2019,16(4):75-88.

[3]GUPTA N,SINGH A D,SHRIVASTAVA P,et al.A two-way cooperative D2D communication framework for a heterogeneous cellular network [J].Wireless Personal Communications,2019,109(1):579-593.

[4]LI Q,LI C,LIN J,et al.Constant modulus secure beamforming for multicast massive MIMO wiretap channels[J].IEEE Transactions on Information Forensics and Security,2019,15:264-275.

[5]MATYSZKIEL R,KANIEWSKI P,POLAK R,et al.Selected methods of protecting wireless communications against interferences [C]// 2019 International Conference on Military Communications and Information Systems(ICMCIS),Budva,Montenegro,Montenegro,2019:14-15.

[6]单秋橙,马东堂,熊俊,等.基于非专用中继节点的双跳中继用频规划[J].火力与指挥控制,2019,44(12):20-25.

[7]WANG H M,ZHANG Y,ZHANG X,et al.Secrecy and covert communications against UAV surveillance via multi-hop networks [J].IEEE Transactions on Communications,2020,68(1):389-401.

[8]SFAR A R,CHTOUROU Z,CHALLAL Y.A systemic and cognitive vision for IoT security:a case study of military live simulation and security challenges [C]//2017 International Conference on Smart,Monitored and Controlled Cities(SM2C),Sfax,Tunisia,2017.

[9]LI Q,YANG L.Artificial noise aided secure precoding for MIMO untrusted two-way relay systems with perfect and imperfect channel state information[J].IEEE Transactions on Information Forensics and Security,2018,13 (10):2628-2638.

[10]CHEN B,ZHU C,LI W,et al.Original symbol phase rotated secure transmission against powerful massive MIMO eavesdropper[J].IEEE Access,2016(4):3016-3025.

[11]GONG S,XING C,MA S,et al.Secure wideband beamforming design for two-way MIMO relaying systems[J].IEEE Transactions on Vehicular Technology,2019,68(4):3472-3486.

[12]AL-KHORI J,NAURYZBAYEV G,ABDALLAH M M,et al.Joint beamforming design and power minimization for friendly jamming relaying hybrid RF/VLC systems[J].IEEE Photonics Journal,2019,11(2):1-18.

[13]MADDAH-ALI M A,MOTAHARI A S,KHANDANI A K.Signaling over MIMO multi-base systems:combination of multi-access and broadcast schemes [C]// IEEE International Symposium on Information Theory,Seattle,WA,USA,2006.

[14]ZHAO N,YU F R,LI M,et al.Anti-eavesdropping schemes for interference alignment (IA)-based wireless networks[J].IEEE Transactions on Wireless Communications,2016,15(8):5719-5732.

[15]XIE Z B,GENG X Q,CHEN Y F,et al.Secured green communication scheme for interference alignment based networks [J].Journal of Communications and Networks,2020,22(1):23-36.

[16]YETIS C M,GOU T,JAFAR S A,et al.On feasibility of interference alignment in MIMO interference networks[J].IEEE Transactions on Signal Process,2010,58(9):4771-4782.