抵御恶意攻击的分布式电池储能安全一致性控制策略

2021-03-02刘翼肇李胜文闫志乾

刘翼肇,李胜文,闫志乾,高 乐

(1.国网山西省电力公司电力科学研究院,山西太原 030001;2.国网太原供电公司,山西太原 030001)

0 引言

在自治微电网中,为解决风电、光伏等大规模新能源接入所引起的供需不平衡问题,分布式电池储能接入系统运行已得到广泛应用[1-2]。目前,针对微电网中分布式储能单元的控制多种多样,可实现平抑波动、调频调压、经济调度等[3]。其中,经济调度作为分布式储能控制问题中的典型优化问题,其控制目标主要集中在寿命成本、运行成本等方面。文献[4]将电池储能寿命成本经济模型引入风—储孤岛微电网运行模型,通过粒子群算法进行求解,最终实现电池储能寿命成本、电源处理等协调运行。文献[5]考虑了分布式电池储能间的寿命成本问题,利用其增量成本作为一致性算法的变量参数,最终通过分布式控制实现储能单元间出力的合理分配。文献[6]通过构建考虑储能充放电成本的运行成本模型,提出了一种分布式储能控制方式,可实现微电网中供需平衡,电压/频率稳定。传统上,常采用集中式控制实现各电池储能装置BESS(battery energy storage system)间的经济运行,但其控制响应时间慢,不利于实时调度,且对中央控制器依赖性高,易受单点故障影响,可靠性差[7-8]。

分布式控制虽然能克服传统集中式控制的不足,在实现自治微电网群的实时控制方面具有传输信息量小、可靠性高等优势,但当分布式通信网络受到恶意攻击时,会造成传输数据的完整性和可用性大大降低。因此,文献[9]研究了节点遭受恶意攻击的情况下网络一致性的问题,提出了一种新型的图论鲁棒性代替连通性来判断一致性算法的收敛条件,并在多种恶意攻击模拟下,验证了所提方法的有效性。文献[10]针对异步网络中时间同步的安全一致性问题,提出了一种安全同步一致算法解决时钟同步问题,并且研究了不同恶意攻击对一致性收敛带来的影响。文献[11]在此基础上,提出了计及通信延迟的安全一致性算法,实现各智能体在恶意攻击下迭代趋于一致的过程。本文以自治型微电网为研究对象,提出了可抵御恶意攻击的分布式电池储能安全一致性控制策略。

1 图论与一致性算法

在分布式控制算法中,图论理论和矩阵论是一致性算法的基础知识,可用来描述个体间的拓扑关系和通信网络。

1.1 图论基础

分布式储能单元间的拓扑网络结构可以用图G来表示,图G=(V,E)由通信拓扑结构的点集V={1, 2 ,...,n }和边集E⊆V×V构成。对于电力系统来说,拓扑网络图仅可以反映各节点间连接情况,并不能反映电力系统特性。本文中将每个等效电池储能单元看为图G的一个节点V,相邻节点间的通信线路可看作边集E的边,若节点j与节点i间存在通信线路,则定义节点j为节点i的邻居,记为Ni={j∈V(|i,j)∈E}。

通常,我们采用包含点集与边集的图G=(V,E)来表示各级节点间的拓扑网络结构,若图G中的边E没有方向则称图G为无向图;若边E有方向则称图G为有向图。无向图中信息传递是双向的,即邻居节点间可以相互传递信息;有向图中常用1条带箭头的直线表示信息传递的方向性。在一条边上,箭头流出的节点为尾节点,流入的节点为首节点,信息流动由尾节点传向首节点。对于(i,j)∈E,可向节点i传递信息的称为入邻居,表示为;可接收节点i所传递信息的称为出邻居,表示为。

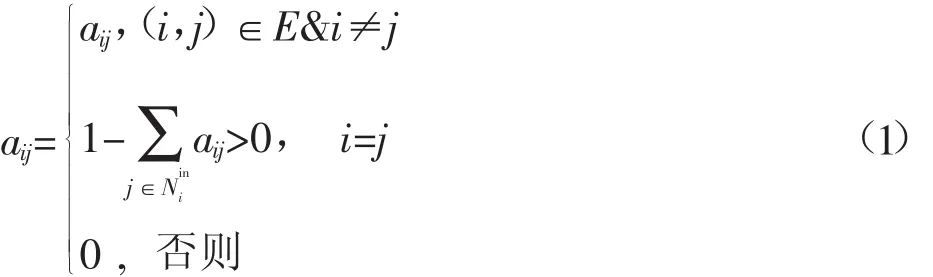

为进一步研究有向图相关理论,引入有向图的矩阵理论基础。对于有向图G=(V,E),加权邻接矩阵A=[aij]可体现节点间的通信关系,其中aij≥0表示边所占权重。若节点i与节点j存在通信路径,则aij≥0;否则 aij=0。

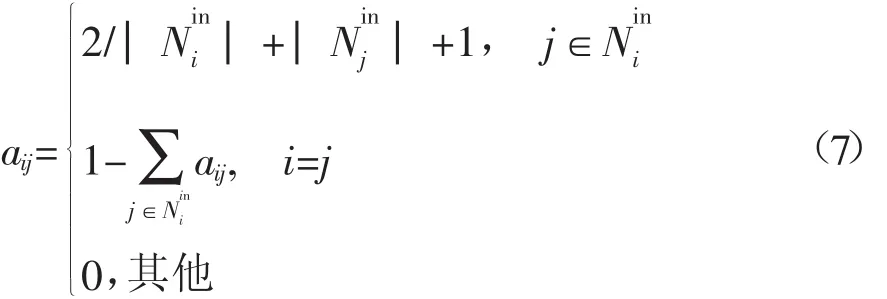

其中,aij为边(i,j)∈E所对应权重,可根据图的连通性进行选取。

由式(1)可以看出,对于任意非负矩阵A,均满足 AI=I=[1,1,...,1]T,因此矩阵 A 为行随机矩阵。

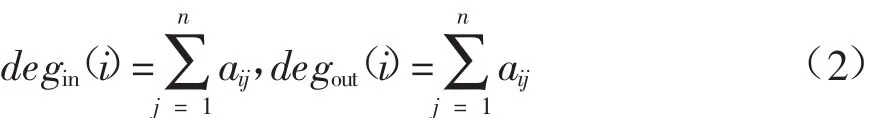

定义有向图中,节点i的入度和出度可表示为

若degin(i)=degout(i),则节点i为平衡节点。若图中所有节点都为平衡节点,则称图为平衡图。很显然,无向图都为平衡图。

有向图G的拉普拉斯矩阵L=[lij]表示为

1.2 一致性算法

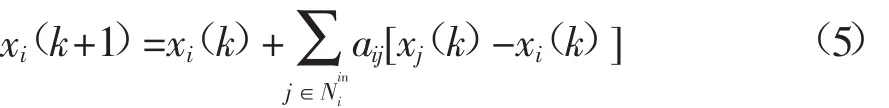

一致性算法可实现各节点状态变量由初始值收敛到相同值的迭代过程。对于有向图G=(V,E),定义离散一致性算法迭代法则为

因此,状态变量的迭代过程为

矩阵A为行随机矩阵,可简化为

本文选用相关文献中的方法构建行随机矩阵A=[aij]为

2 网络攻击问题

分布式储能单元的电力连接转换为数学模型,运用一致性算法实现优化运行,然而恶意攻击可能会修改分布式储能单元的传递信息,影响一致性迭代过程。网络攻击因其攻击方式不同,一般可分为击停攻击、共谋攻击和拜占庭攻击等。击停攻击是指从时间t时刻开始,被攻击节点停止一致性更新,向周围节点持续更新相同的不变信息;拜占庭攻击不受一致性协议的约束,可任意修改自身传递信息,在同一时刻可向不同邻居节点发出不同信息,具有很大的破坏性[12];共谋攻击已不局限于单个节点,而可实现与周围节点联合破坏系统的一致性进程。下面介绍一下各攻击方式的攻击模型。

击停攻击模型的迭代规则可表示为

可以看出,击停攻击表示在第k次迭代后,状态变量x停止更新,且节点i向邻居节点传输信息相同,均为(k)。

拜占庭攻击模型的迭代规则可表示为

可以看出,拜占庭节点表示在第k次迭代后,状态变量不遵守一致性原则,根据函数fq(x)进行更新。在同一时刻受到攻击节点可向邻居节点传递不同的状态变量值,并且在任意时刻,拜占庭攻击均可任意改变攻击函数或者放弃攻击。

共谋攻击需要多个节点间协作完成攻击,本文中不考虑共谋攻击方式。由于拜占庭节点可以涵盖其他单点攻击类型特点的恶意攻击,因此选用拜占庭节点来表明网络攻击的严重性,即可以抵抗拜占庭攻击的通信网络系统及其他攻击类型。

结合上述内容,为提高分布式电池储能一致性算法的网络安全可靠性,加强遭到恶意攻击时的抵御能力,本文提出了一种针对拜占庭攻击的分布式电池储能控制策略。

3 恶意攻击下的分布式储能控制策略

3.1 经济运行问题

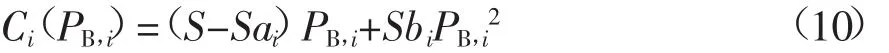

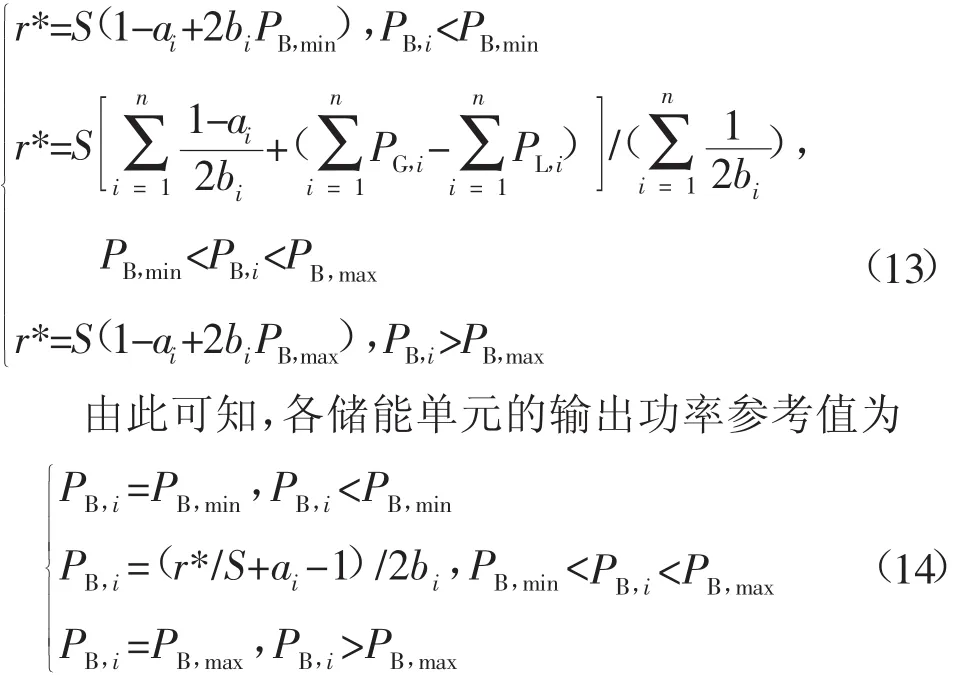

分布式电池储能接入微电网运行时,由于电池内阻产生的充放电损耗,将会产生运行成本,相关文献给出的电池储能运行成本为

其中,Ci为储能的运行成本;S为实时电价;ai和bi为对应储能单元参数,与容量、使用寿命相关;PB,i为储能单元出力,若储能输出电能则 PB,i为正,反之则为负。

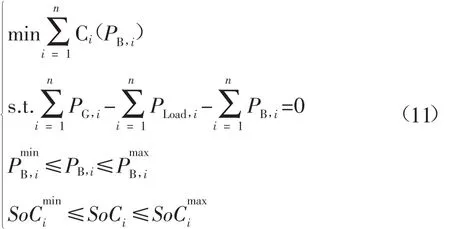

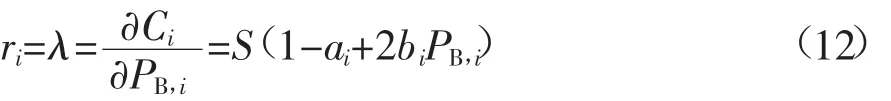

可以看出,储能单元的运行成本与其输出功率呈代数关系,因此通过对储能单元输出功率的合理分配可降低储能的运行成本。此外,还需考虑储能输出功率约束与系统级芯片SoC(system on chip)约束条件。由于无功损耗较小,本文主要考虑储能有功功率运行成本。因此,目标函数与约束条件可用数学模型概括为

其中,n 为自治微电网个数;PB,i,PG,i和 PLoad,i分别为第i个微电网中等效分布式储能输出有功功率、分布式电源发出有功功率之和、负荷吸收功率;分别为等效分布式储能输出功率的上下限分别为等效分布式储能荷电状态的最大值与最小值。

通过构建拉格朗日函数,对PB,i求偏导得到最优解,可求得储能单元的增量成本为

当各分布式电池储能单元的增量成本一致时,运行成本最低,最优增量成本r*表示为

3.2 恶意攻击问题

分布式储能单元的安全一致性问题模型可利用理论知识转换为数学模型。采用有向图G=(V,E)表示自治微电网中分布式储能单元的拓扑结构,点集 V={1,2,...,n}表示各自治微电网中的等效分布式储能单元,边集E∈V×V构成储能间的通信线路。将点集分为两部分,其中 VM={1,2,...,nm}表示受到攻击的敌对节点个数,VW={nm+1,nm+2,...,n}表示未受到攻击的正常节点个数,可以看出,受到恶意攻击的储能个数为m个。

网络安全一致性控制为抵御恶意攻击带来的干扰,各储能单元在配置分布式控制器之外,还采用监控装置对邻居节点进行实时监控。因此,各储能间除去电力线路外,还包含控制线路与检测线路两条通信网络。检测线路需根据本地及邻居信息,估计出邻居储能的修正增量成本范围判断敌对节点,但并不参与一致性算法迭代;控制线路则根据所设计修正增量成本一致性算法更新各状态变量。

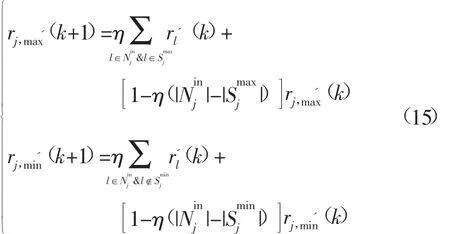

分布式储能单元通过监控装置建立的检测网络,可以与邻居节点交互修正增量成本实时更新数据,通过判断修正增量成本是否超出估计范围来识别敌对节点。各储能单元估计其邻居的修正增量成本范围表示为

其中,ri,max(k+1)和 ri,min(k+1)分别表示自治微电网i的邻居储能修正增量成本的上下限;η为加权邻接矩阵 A 中正元素的最小值;rj,max'和 rj,mix'为邻居储能中修正增量成本的最大值和最小值,即

则认为自治微电网j中储能单元没有受到恶意攻击;反之则认为自治微电网j中储能单元受到恶意攻击,判定为敌对节点,并将其隔离出去。由于本文没有考虑共谋攻击,故不考虑各储能单元间相互勾结的情况。

3.3 基于增量成本的安全一致性算法

基于安全一致性的分布式控制结构为双层结构,上层控制由储能的分布式控制器和监控设备共同完成,监控设备通过检测邻居储能修正增量成本变化,判别该节点是否受到恶意攻击;分布式控制器可与邻居储能进行信息交互,实现修正增量成本的一致性迭代。下层控制由本地控制器实现,用于实时调整储能的输出功率。该策略通过上、下层控制的协调配合,在计及微电网群线路损耗的前提下,可提高储能最优经济运行时抵御网络攻击的能力。

3.3.1 上层控制过程

在自治微电网中,由于新能源发电的间歇性,易出现分布式电源输出功率与负荷吸收功率不匹配情况,定义微电网供需不平衡功率为

其中,PD,i为微电网i中供需不平衡功率。

为实现自治微电网群稳定运行,引入储能装置吸收不平衡功率,表示为

当微电网群不平衡功率总和为正时,各微电网中储能装置均处于充电状态;反之则处于放电状态。

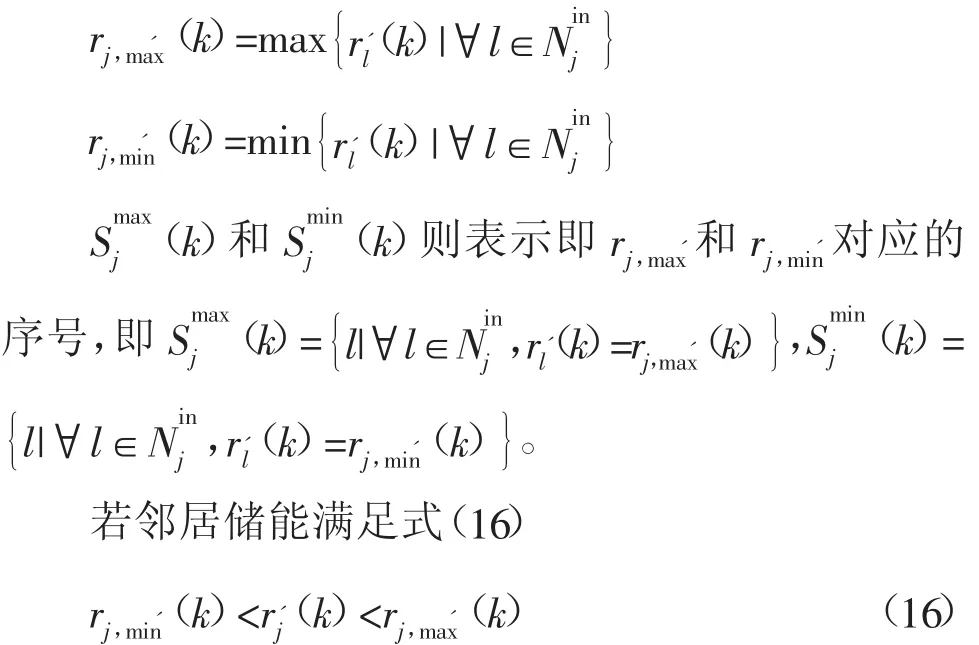

为更简明直观地表示含储能装置的微电网中功率平衡状况,定义不平衡功率偏差值为

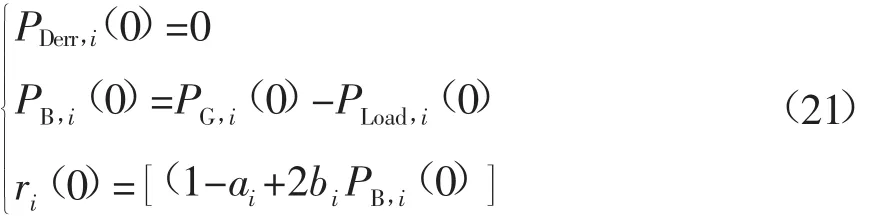

其中,PDerr,i为微电网i内不平衡功率偏差值,当微网内输入/输出功率达到动态平衡时,PDerr,i为0。根据一致性算法相关理论,设计第i个微电网内储能增量成本、输出功率及系统内不平衡功率偏差值迭代过程为

其中,k为算法迭代次数;ri(k)为微电网中等效储能的增量成本;PDerr,i为微电网i中的不平衡功率偏差值。

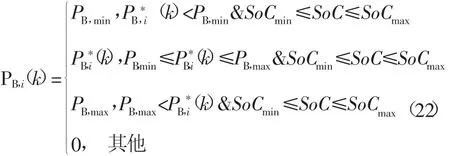

根据一致性算法迭代规则,各储能单元通过局部信息交互完成全局信息传递,可实现修正增量成本与不平衡功率偏差值收敛一致,且最终一致性算法收敛值仅与其初始状态有关。设定各状态变量初始值为

在一致性算法迭代过程中,各储能单元输出功率需满足式(22)所示的约束范围。

3.3.2 下层控制算法实现过程

分布式控制器可采集本地微电网的电源、负荷功率信息,计算各电池储能增量成本初值,基于通信网络与邻居微电网交换信息进行一致性迭代,经过一个控制周期,上层控制可得到所需的有功功率参考值,并传递给下层控制模块。本地控制器采用功率-电流双闭环控制实现下层控制过程,通过内、外环的共同作用,实现输出功率的快速、准确调整。下层控制模块采用功率-电流双闭环控制。系统外环采用功率参考值与实际功率的差值作为输入值,其中,有功功率参考值为分布式控制器所得一致性控制结果,无功功率参考值为0。功率参考值与实际值比较后通过比例-积分PI(proportionalintegral)控制器得到电流参考值;内环控制通过对电流的实时追踪,利用外环所得的电流参考值与实际电流值经过PI控制器得到作用于脉冲宽度调制的输出脉冲。通过双闭环控制,可实现逆变器出口侧电压的实时调整。

4 仿真验证与分析

4.1 仿真模型

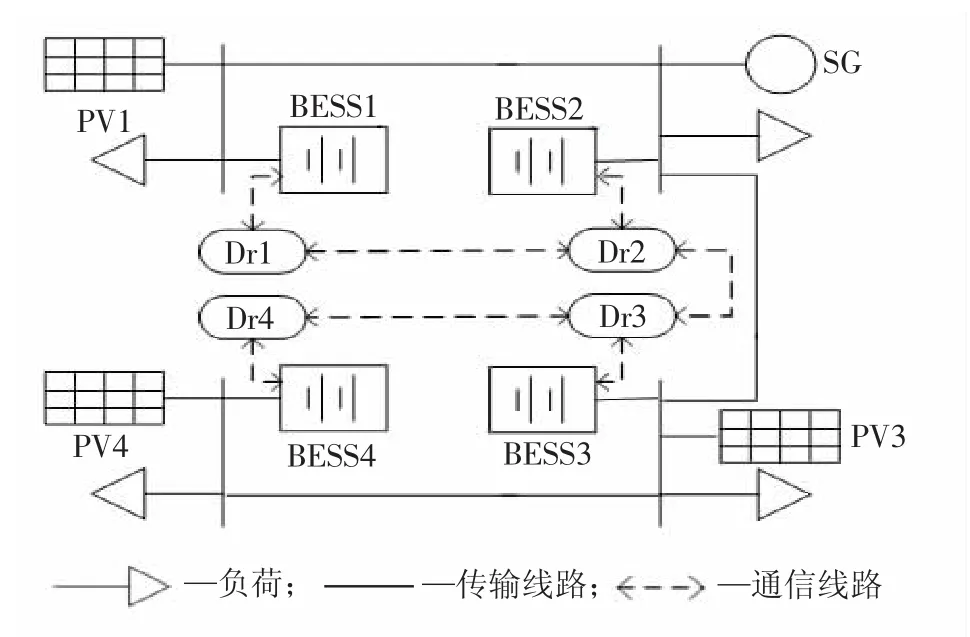

在仿真平台RTDS中搭建如图1所示的自治微电网群模型,系统额定电压/频率为380 V/50 Hz,微电网群拓扑结构呈链型。

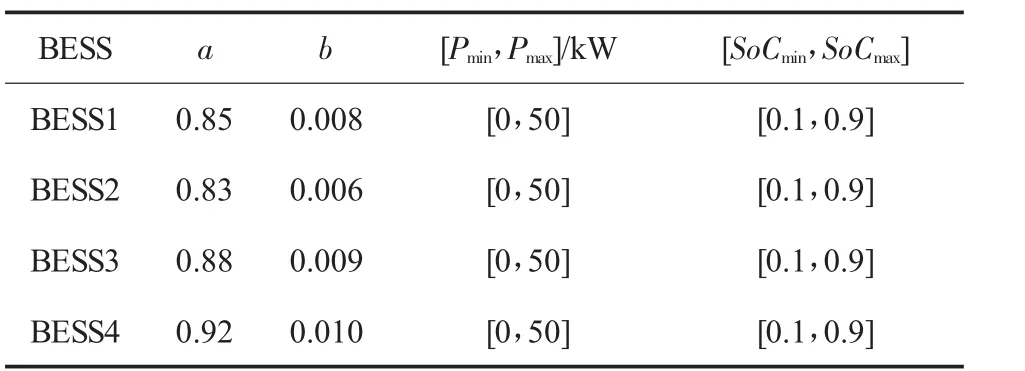

各微电网中分布式电源容量相同,系统参数见表1,各储能单元相关参数见表2。

图1 微电网群仿真模型拓扑图

表1 系统参数

表2 储能参数

4.2 仿真结果与分析

为验证自治微电网系统在受到恶意攻击情况下本文所提控制策略的有效性,分别对以下3种场景进行仿真:正常情况;有恶意攻击无抵御控制策略情况;有恶意攻击且有抵御攻击控制策略情况。在微电网群拓扑结构不变,仅攻击方式和控制方式改变的情况下,各场景仿真结果如下。

4.2.1 场景1——正常情况

设置微电网中分布式电源与负荷稳定不变,微电网内光伏输出功率为PPV1=PPV3=PPV4=100 kW,各微电网内等效负荷吸收功率为PLoad1=PLoad2=PLoad3=PLoad4=120 kW。在起始时刻,投入所提分布式控制策略。

分布式控制策略中修正增量成本与输出功率参考值的迭代过程图略。由修正增量成本与输出功率参考值的迭代过程图可以看出,在t=0时刻,各储能单元的修正增量成本初始值各不相同,随后以通信周期为驱动进行一致性算法迭代,最终修正增量成本趋于一致,且储能单元按照修正增量成本一致原则实现了有功功率合理分配。由于系统并未受到恶意攻击,各储能单元的修正增量成本迭代达到一致,表示仍可实现最优经济运行。

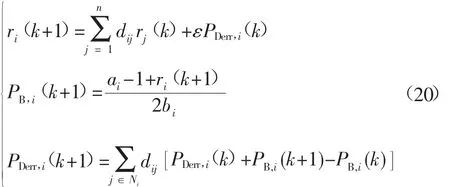

4.2.2 场景2——有恶意攻击无抵御控制策略的情况

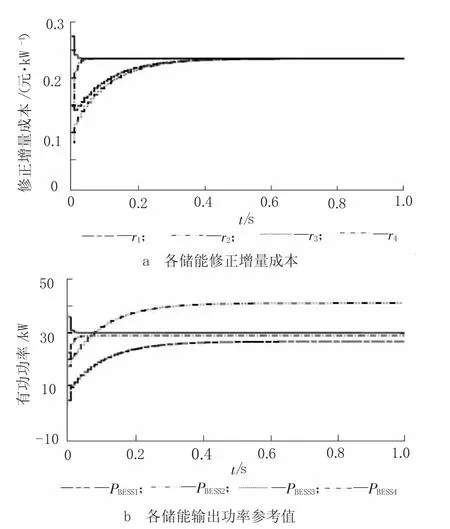

设置各微电网中分布式电源与负荷稳定不变,各微网内光伏输出功率总和为PPV1=PPV3=PPV4=100 kW,各微电网内等效负荷吸收功率为PLoad1=PLoad2=PLoad3=PLoad4=120 kW。微电网系统中BESS3受到拜占庭攻击,攻击模型为

在没有抵御恶意攻击功能的一致性控制策略下,一个周期内各状态变量迭代过程如图2所示。图2中储能单元BESS3受到拜占庭攻击,但分布式储能并未采用安全一致性控制策略,可以看出,BESS3成功将未被攻击节点的修正增量成本值迭代至r=0.235。虽然分布式储能的修正增量成本最终仍可迭代一致,但此时的平均修正增量成本相较于正常值大大提高,导致储能运行成本大大增加。仿真结果表明恶意攻击会影响分布式储能的一致性迭代过程,会对储能的运行经济性及系统的可靠性产生影响。

图2 受到恶意攻击无抵御控制的迭代过程

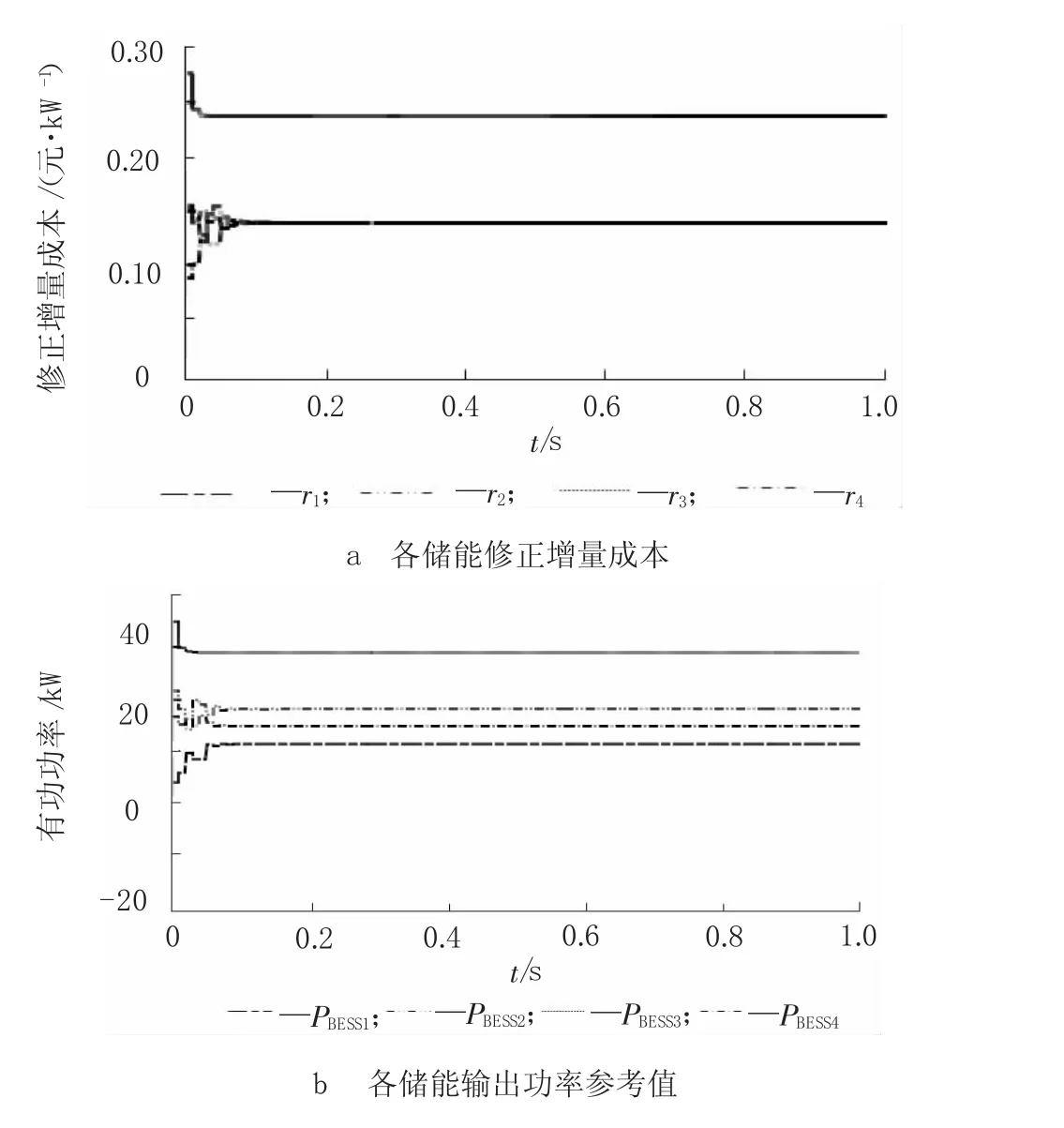

4.2.3 场景3——有恶意攻击且有抵御攻击控制策略的情况

设置各微电网中分布式电源与负荷稳定不变,各微网内光伏输出功率总和为PPV1=PPV3=PPV4=100 kW,各微电网内等效负荷吸收功率为PLoad1=PLoad2=PLoad3=PLoad4=120 kW。微电网系统受到拜占庭攻击,攻击模型见式(23)。采用本文所提安全一致性控制策略抵御恶意攻击,一个周期内各状态变量迭代过程如图3所示。

图3 受到恶意攻击有抵御控制的迭代过程

由图3可以看出,BESS3受到恶意攻击而被隔离,其修正增量成本迭代受到拜占庭攻击影响;各储能单元通过分布式控制器进行相邻节点信息交互,更新微电网拓扑结构,修正权重矩阵A。最终,其余储能单元按照新通信拓扑图,基于安全一致性算法完成了修正增量成本一致的迭代过程。仿真结果表明,在采用安全一致性控制策略下,恶意攻击仅会影响到受攻击的单个储能单元,不会影响全局,其余储能单元仍可按照修正增量成本一致原则实现经济运行,表明了所提控制策略的有效性。

5 结论

本文提出了可以抵御恶意攻击的分布式储能单元安全一致性控制策略,不仅可完成储能的修正增量成本迭代一致过程,还可抵御通信过程中出现的恶意攻击情况。各储能单元通过监控装置构建了检测线路,可实时检测邻居储能的修正增量成本变化,若邻居的修正增量成本超过预估范围,则认为该节点受到了恶意攻击。所提安全一致性算法在系统正常情况及受到恶意攻击情况下都可实现迭代一致,在正常情况下,各储能单元可实现修正增量成本一致的经济运行,迭代结果与所提策略一致;在受到恶意攻击情况下,可隔离敌对节点,其余节点重新完成修正增量成本一致,使恶意攻击不会影响全局一致性迭代过程。