虚拟化安全技术研究

2020-08-25陈家兴

陈家兴,孙 娟

(天云数据(天津)有限公司 天津300457)

0 引 言

目前,云计算在世界各国均得到了广泛应用,极大提高了社会的运行效率,在经济、科技创新等多个方面具备无可比拟的优势。虚拟技术在云计算中得到广泛应用,也成为当前云计算的关键技术。虽然虚拟化技术的发展为云计算的应用提供了便利,但也由此带来了越来越多的安全威胁,其危害程度亦较虚拟化技术应用前有过之而无不及,已成为云计算应用的拦路虎,直接制约了产业发展。本文从虚拟化技术带来的安全威胁入手,通过分析研究相应关键技术,以提高虚拟化技术在云计算应用中的安全可靠性,为云计算系统的健康发展贡献力量。

1 云计算虚拟化技术带来的安全威胁

目前,虚拟化技术在云计算应用中面临的安全威胁存在于多个层面。当虚拟化技术出现漏洞时,就将导致同一平台中的不同虚拟机隔离失败,直接影响到其他虚拟机的正常运行,使得其他虚拟机的访问权限无法得到保护,进而增加了被入侵的风险,我们将这种安全威胁称为虚拟机逃逸现象。当一台虚拟机接入到其所在的宿主机上或是对其他虚拟机进行监控时,将造成在同一物理机上的一台虚拟机对另一台虚拟机进行攻击,进而造成另一台虚拟机被迫下线,无法正常工作运行,这种威胁被称为虚拟机跳跃现象。

虚拟化技术除了直接带给虚拟机安全威胁外,还将导致远程管理受到威胁。运维人员在利用远程管理平台进行管理的过程中,无形中增加了跨站脚本受到攻击的风险,虽然统一集中管理提高了办事效率,但面临的威胁也令人头疼。平台结构见图1。

图1 远程管理平台结构Fig.1 Structure of remote management platform

此外,云计算虚拟化技术带来的安全威胁还包括拒绝服务攻击、虚拟机迁移风险及虚拟机监视器的安全等问题。

2 虚拟化安全关键技术分析

2.1 宿主机安全机制

保护宿主机的安全就是保护虚拟机的安全,因为在虚拟化中,宿主机的访问权限一旦被不安全因素袭击,虚拟机的安全机制就不复存在。攻击者往往利用宿主机对虚拟机进行流量捕获、资源监控、文件窃取及程序关闭等恶意操作。目前对宿主机的保护主要是利用传统信息系统的安全保护机制,而这种机制也能够有效地保障宿主机的安全。具体来说,传统信息系统的安全保护机制主要包括物理安全保护机制和操作系统安全保护机制两种。物理安全保护机制实施保护的具体措施包括:进入服务器机房访问必须得到安保人员的许可或者经过门禁卡认证;在服务器未初始化前,不得拆除软驱、光驱;为防止攻击者对 BOIS设置进行恶意更改,应对 BOIS设置密码,而且在对BOIS进行设置时,只能选择从服务器主硬盘进行启动;对服务器所有外部端口进行严密监控,并做好相关措施防止硬盘被盗。操作系统安全保护机制实施保护的具体措施包括:升级密码强度,尽量将其复杂化,并固定周期进行密码重置;升级登录访问控制,若出现登录异常现象可禁止其继续输入;在安装程序时,优化网络程序,不安装不必要程序;除了在宿主机上安装防火墙外,还应及时对宿主机操作系统进行补丁更新等操作。

2.2 Hypervisor安全机制

在虚拟化环境下,物理服务器的 CPU、内存、硬盘和网卡等硬件资源被虚拟化并受 Hypervisor的调度,多个操作系统在Hypervisor的协调下可以共享这些虚拟化后的硬件资源,同时每个操作系统又可以保存彼此的独立性。

根据Hypervisor所处层次的不同和Guest OS对硬件资源的不同使用方式,Hypervisor虚拟化被分为两种类型:Bare-metal虚拟化方式(“裸机”虚拟化)和 Host OS虚拟化方式(基于操作系统的虚拟化,宿主型虚拟化)。

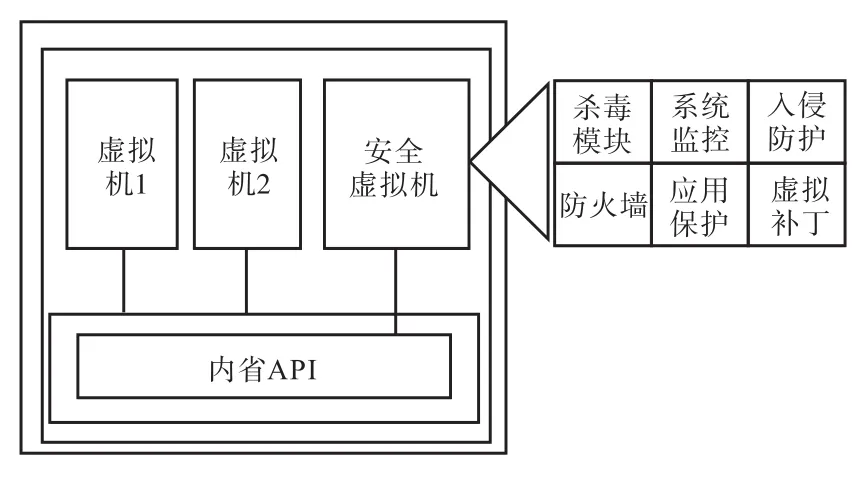

图 2为基于 Hypervisor的虚拟化防护原理图。所谓的 Hypervisor安全机制是指将特权虚拟机引入至虚拟化层 Hypervisor中,并通过内省 API监控其他虚拟机的CPU、内存、I/O及数据流量等,而且引入的特权虚拟机还能够为其他虚拟机提供许多安全防护功能,例如杀毒模块、入侵防护、防火墙及应用保护等,进而达到保障其他虚拟机安全的目的。

图2 基于Hypervisor的虚拟化防护Fig.2 Virtualization protection based on Hypervisor

2.3 虚拟机安全机制

虚拟机安全机制包括虚拟机隔离机制和虚拟机安全监控两种模式。

2.3.1 虚拟机隔离机制

虚拟化网络中,虚拟机的隔离机制至关重要,当其中一个虚拟机发生问题时,虚拟机之间的有效隔离能使其他虚拟机正常进行服务。隔离的目的就是为了保证各虚拟机独立工作、安全服务。现阶段,对虚拟机隔离机制的研究已比较深入,研究方向主要包括基于硬件协助的隔离与基于访问控制的逻辑隔离两种机制。无论是哪种隔离机制,目前都能很好地实现各虚拟机的安全独立服务。

2.3.2 虚拟机安全监控

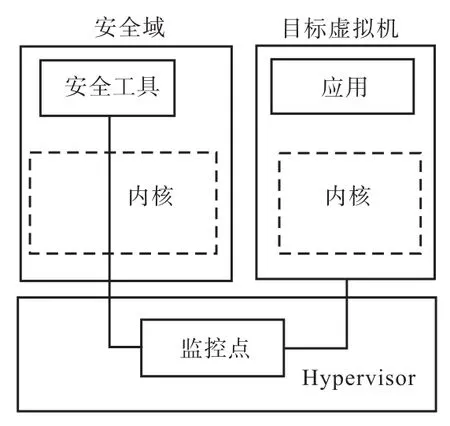

图3 Lares架构Fig.3 Lares architecture

在虚拟化网络中,对虚拟机的运行状态进行实时监控,有利于保证虚拟机的安全,而对虚拟机实施有效监控具有重大的意义。现阶段,人们对虚拟机的安全监控主要分为两种:内部监控与外部监控。所谓内部监控是指通过在虚拟机内部加载由 Hypervisor进行安全保护的内核模块,用以达到拦截内部虚拟机事件的目的,典型代表为Lares架构,具体如图3所示。该架构的优缺点比较明显,优点在于无需重构语义,直接在虚拟机内部进行拦截,从而提升性能;缺点是由于该架构引入了内核模块,造成监控不透明。外部监控是指监测针对虚拟机外部进行工作,拦截虚拟机事件是根据Hypervisor中的监控点进行的,典型代表为Livewire架构,具体如图4所示。不同于内部监控的是,虽然监测具有透明性,但其需重新进行重构语义,因此对性能造成了一定影响。

图4 Livewire架构Fig.4 Livewire architecture

3 结论与展望

本文在对云计算虚拟化技术带来的安全威胁进行分析的基础上,研究了虚拟化安全关键技术,并得出了现阶段保障虚拟化云计算安全的相关机制方法。通过对现有技术和方案的理解,可以看到,面对越来越复杂的云计算虚拟化环境,传统的宿主机安全机制保护能力有限。对于 Hypervisor安全机制,随着Hypervisor功能的增加,其代码也不断增多,因而在一定程度上增加了安全漏洞的数量,若对 Hypervisor中的资源处理不恰当,Hypervisor的安全性将大为降低,而虚拟机安全机制中的虚拟机隔离机制研究已比较成熟,能够较好地实现各虚拟机的安全独立工作。在实际应用中,应综合各种关键技术进行安全防护,以实现对虚拟机系统的安全保障,同时还能实现虚拟机网络通信安全,确保整个系统的可信性,进而为建设云计算安全平台提供一定的技术支持。