计算机网络信息安全防护策略及评估算法研究

2020-08-14杨品芳

摘 要:计算机网络信息安全管理问题是我国目前亟待解决的重要问题。对计算机信息网络信息安全进行有效的保护要依赖于计算机网络安全信息保护策略的完善部署,计算机网络安全信息保护策略是我国目前重点研究的项目之一。西藏自治区党委网信办依据相关的标准和法规,分析当前计算机网络信息安全防护策略现状,对几种常用的安全防护策略以及相关计算机网络信息安全风险的评估算法进行研究,用以指导防范公共网络信息系统安全管理问题。

关键词:计算机网络;信息安全;防护策略

Abstract:Computer network information security is an important issue to be solved urgently in China. Effective protection of computer information network information security depends on the perfect deployment of computer network security information protection strategy,because computer network security information protection strategy is one of the key research projects in China. The Network Information Office of the Party Committee of the Tibet Autonomous Region shall comply with relevant standards and regulations,the current status of computer network information security protection strategy is analyzed,and several commonly used security protection strategies and related computer network information security risk evaluation algorithms are studied to guide prevention Security management of public network information system.

Keywords:computer network;information security;protection strategy

0 引 言

随着信息时代的发展,计算机网络技术可以应用于各个领域,所有安装了网络的家庭都可以享受到网络技术带来的便利,人们的生产生活逐渐与计算机网络紧密结合。现在社会的各行各业都与计算机网络紧密相关,从国家的机密到百姓日常娱乐都与计算机网络紧密相连。综上所述,网络安全与国家安全具有高度的重合性。随着信息社会基础设施的进一步完善,计算机网络信息安全已经与国民经济的各个领域和社会生活的各个方面紧密相连,计算机网络信息安全已经成为经济建设和人民生活不可缺少的一部分,从各个方面影响着人们的社会生活。但是,由计算机网络信息系统本身所固有的缺点以及通过对未来计算机网络技术的预测,可以得知网络信息安全问题无时不在,信息安全的范围也在不断扩大,人们的生产生活秩序也受到计算机网络信息安全的影响,计算机网络信息安全问题已成为目前信息社会所面临的主要问题。对计算机网络信息安全的防护策略与评估算法的改进已经迫在眉睫。

1 计算机网络信息安全

1.1 计算机网络信息安全现状概述

随着计算机网络飞速发展的进程,计算机网络信息安全对计算机用户使用和体验的影响越来越突出。进入到以信息为基础的网络信息时代,计算机网络信息安全成为了对社会、对国家都极为重要的安全问题,目前也是计算机技术领域的专家研究的重要、热点问题。笔者对我国网络信息安全相关的法律、法规、法则进行了充分的研究和探索得出,计算机信息安全防护策略是一个完整的系统体系,可以通过合理的研究制定和实施对应计算机信息安全问题的策略。本文将会从实践中研究计算机信息安全防护策略并且评估算法对计算机网络信息安全的有效应用,为网络信息安全实践工作提供切实可行的方案,对研究计算机网络信息安全提供高层次的指导。

1.2 计算机网络信息安全面临的威胁

1.2.1 用户防护意识差

不论计算机网络使用者的规模大小,都会有可能将信息泄露出去。具体的原因在于使用者对计算机网络的使用缺乏网络安全意识。使用者在使用計算机的过程中进行联网操作时,如果不注意对自身网络信息的保护,就会在一定程度上导致信息的泄露,虽然在大部分发生的信息外泄不会对计算机造成影响,但是在某些时候会导致十分严重的后果。

1.2.2 不法分子远程入侵

远程入侵在计算机行业内一般是指:有部分不法分子发现某些计算机系统的程序漏洞,通过计算机网络远程利用系统漏洞进行盗取网络信息、破坏计算机系统以及控制被盗取信息的电脑的违法行为。计算机面临的各种威胁之中,远程入侵在网络信息安全威胁中危险程度较高,有隐蔽性高的特点,发生网络入侵时,一般的网络用户很难察觉自己正在被盗取信息。面对这种情况,计算机用户可以启用计算机系统日志的安全审核功能对远程入侵威胁进行防护。计算机系统日志的安全审核功能可以帮助用户查询计算机网络是否受到不法分子的远程控制或者入侵。根据这一功能计算机用户还可以对默认共享的相关网络服务以及相关的计算机端口进行关闭操作,这种方法可以阻止计算机被远程入侵盗取信息。

1.2.3 计算机病毒

根据我国的计算机信息系统安全保护的相关条例显示,计算机病毒的定义为:对不受保护的计算机或数据种植有不良影响的计算机程序,对这些有害的程序进行反复的复制,影响计算机程序正常的运行。目前计算机行业针对计算机病毒有效的查杀手段主要有校验技术、启发式技术、特征码技术和人工智能技术等。随着计算机的技术发展,计算机病毒也在随之发展,这就需要计算机病毒查杀技术不断更新以保障计算机网络信息的安全。

2 计算机网络信息安全评估算法

网络安全防护策略的评估算法是验证计算机网络信息安全的一个重要手段。评估算法是根据网络系统进行测试,来得出有效的评估数据,同时应用相应的算法对数据进行计算,检测网络安全防护策略在实际中的效果。

2.1 计算机网络信息安全评估算法思路

评估算法的思路是从计算机系统出发来分析安全策略对及计算机的防护效果。算法需要实现对各要素之间的关联分析,从而得到能够穿透网络安全策略的弱点用来攻击数据,逐步地产生有效的防护效果。

对评估算法在计算机网络信息安全防护中产生的作用,笔者选用一部分网信办网络信息安全资料作为样本进行分析。网络事件资料如表1所示。

对于这种具有三层结构的前馈网络,将向量X=(x1,x2,…,xi,…,xn)T输入到网络中,经过隐含层处理后,再输出向量Y=(y1,y2,…,yj,…,ym)T,之后进入输出层完成后续处理,并输出向量O=(o1,o2,…,ok,…,ol)T,对向量进行处理后可以得到期望输出向量为D=(d1,d2,…,dk,…,dl)T。要注意输入层与隐含层之间的权值矩阵,可以将这个权值矩阵表示为V=(V1,V2,…,Vj,…,Vm)T,列向量Vj表示的是与第j个信息互相匹配的权向量,同时还要注意在隐含层与输出层间存在一个权值矩阵。通常可以将该权值矩阵表示成W=(W1,W2,…,Wk,…,Wl)T,其中,Wk代表列向量,对应第k个信息可以实现互相匹配性的权向量。

2.2 灰色关联的聚类算法

灰色关联聚类的概念是:两个指标的关联程度较高则可以认为是相同的类型,算法根据计算指标之间的关联性,进行相应的分类;在分类过程中的原则是如果所选择的指标没有对应的组,这个指标将会构成一个新的组;如果所选的指标出现在已经划分好的组中,需要在组中增加一个指标。灰色关联的聚类算法可以对计算机网络信息安全中产生的灰色因数进行有效处理,在算法进程中不会出现计算机用户信息丢失的问题,可以有效地确保算法产出结果的准确性。

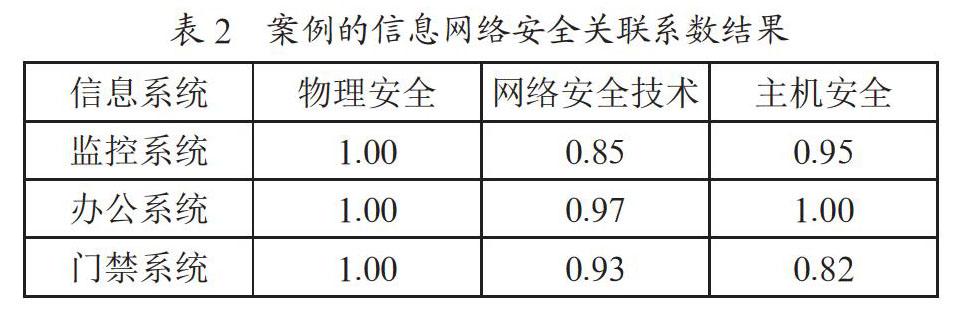

笔者对网信办产生的网络安全事件用灰色关联聚类评估算法进行分析,并对计算机受到的攻击行为的相关数据进行汇总之后,使用灰色关联度算法对需要评估的网络系统进行了关联系数的分析。根据结果进行加权关联分析,计算出各个系统的相对风险值。结果如表2所示。

分析表2可以得出,案例中进行分析的三个系统中,监控系统、办公系统、门禁系统在物理安全上的评分均为1.00。从这个评分可以推测出网信办的计算机网络信息安全防护工作在物理安全上进行了有效的管理;同时需要进一步加强监控、办公这两部分计算机安全的防护管理。案例中的门禁系统的主机安全评分最低,需要重点注意这一部分的防护措施,利用提高主机安全的计算机网络信息安全策略,提高保护的程度。实施相应的策略之后,案例中的计算机网络信息安全管理水平将会得到全面的提高。通过完善保护策略,可以保障信息系统不再发生信息安全事件,为网信办的信息安全水平提供有效的保证,改进计算机网络信息安全防护措施提供科学的指导。

2.3 计算机网络信息安全评估算法实例分析

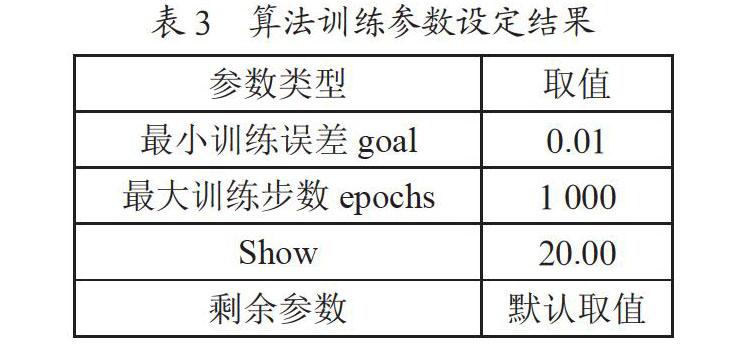

将计算机网络信息安全防护策略性在一定的条件下进行了全真的模拟仿真,同时用相关的数据对其进行了专业的测试。以聚类算法为核心的计算机网络信息安全防护策略,在整个体系中,含有很多个子系统,不但包括广域网,还包括了一些局域网,同时在隐含层的设计中,内容也相对比较复杂。在CALD的设计中,由于隐含层中信息个数的影响,也会对网络测试的性能产生严重的影响。考虑到实际的计算机网络,以实际的计算机网络为准,笔者选取几个实际设备,将其作为分析因素。训练参数设定结果如表3所示。

这个案例也可以证明,灰色关联聚类的评估算法对计算机网络信息安全防护问题的有效性,能够防止网络安全事件的产生,对计算机网络信息安全防护具有科学性。

3 结 论

综上所述,计算机网络的技术不断地进步,计算机网络信息安全防护策略及评估算法也需要不断地随之进步。目前计算机网络信息技术已经与人们的工作生活紧密地联系在了一起,但是在使用计算机网络时,人们会不可避免地遇到信息安全问题。为了应对这一问题,需要寻找出有效的安全防护策略。就目前对网络安全防护策略的实验而言,防護策略不够智能、对新型智能化的病毒的抵抗能力不高,是目前亟待解决的问题。

参考文献:

[1] 侯海科.计算机网络信息安全及防护策略 [J].中外企业家,2020(10):93.

[2] 姚琪.大数据时代计算机网络信息安全及防护策略 [J].计算机与网络,2020,46(6):52.

[3] 孔垂煜.计算机网络信息安全防护策略及评估算法探讨 [J].数字技术与应用,2019,37(2):200-201.

[4] 龙震岳,魏理豪,梁哲恒,等.计算机网络信息安全防护策略及评估算法探究 [J].现代电子技术,2015,38(23):89-93.

[5] 李旭晴.顾及大数据聚类算法的计算机网络信息安全防护策略 [J].九江学院学报(自然科学版),2019,34(2):77-79.

作者简介:杨品芳(1990.11—),女,汉族,河南舞阳人,初级职称,本科,研究方向:互联网。